Zwei-Faktor-Authentifizierung

Vollständige Einhaltung

Technischer Support

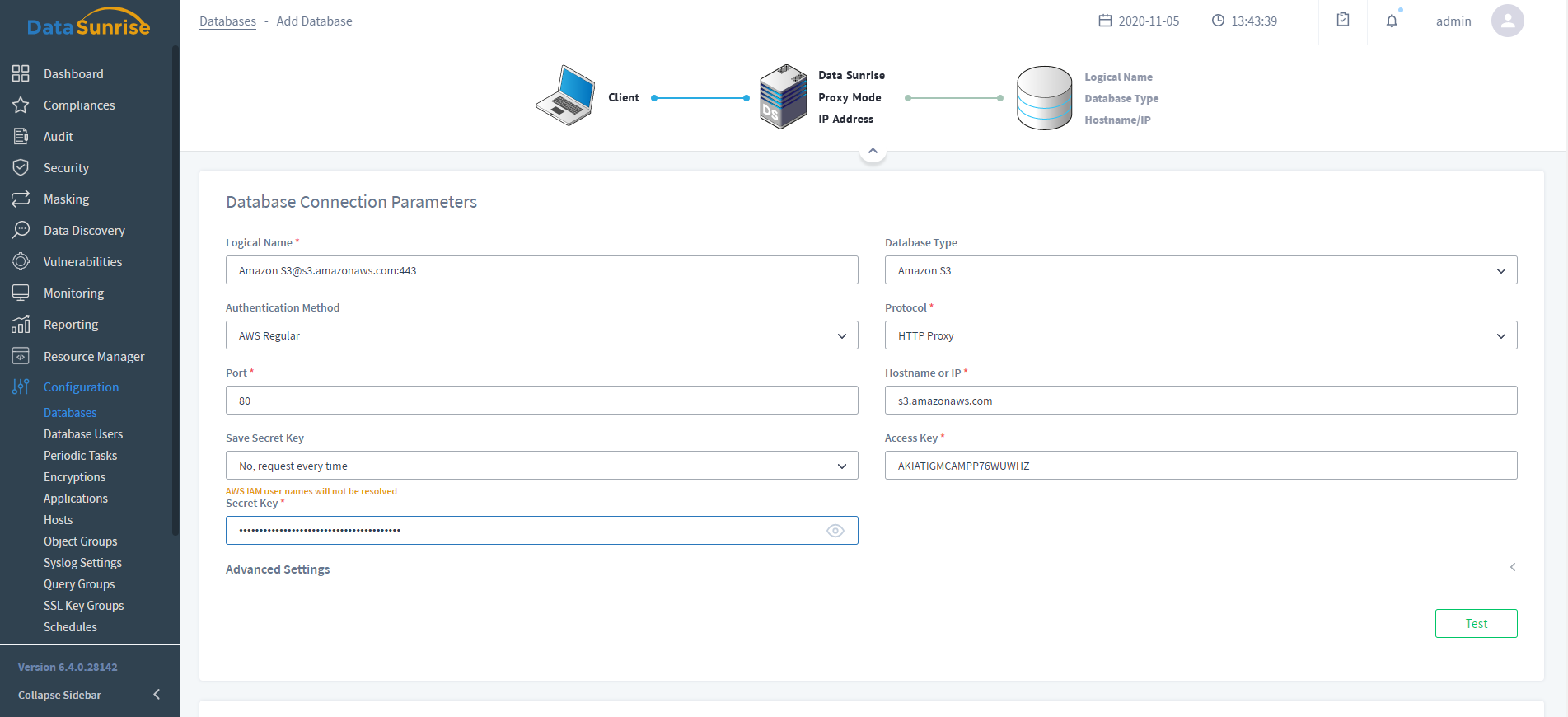

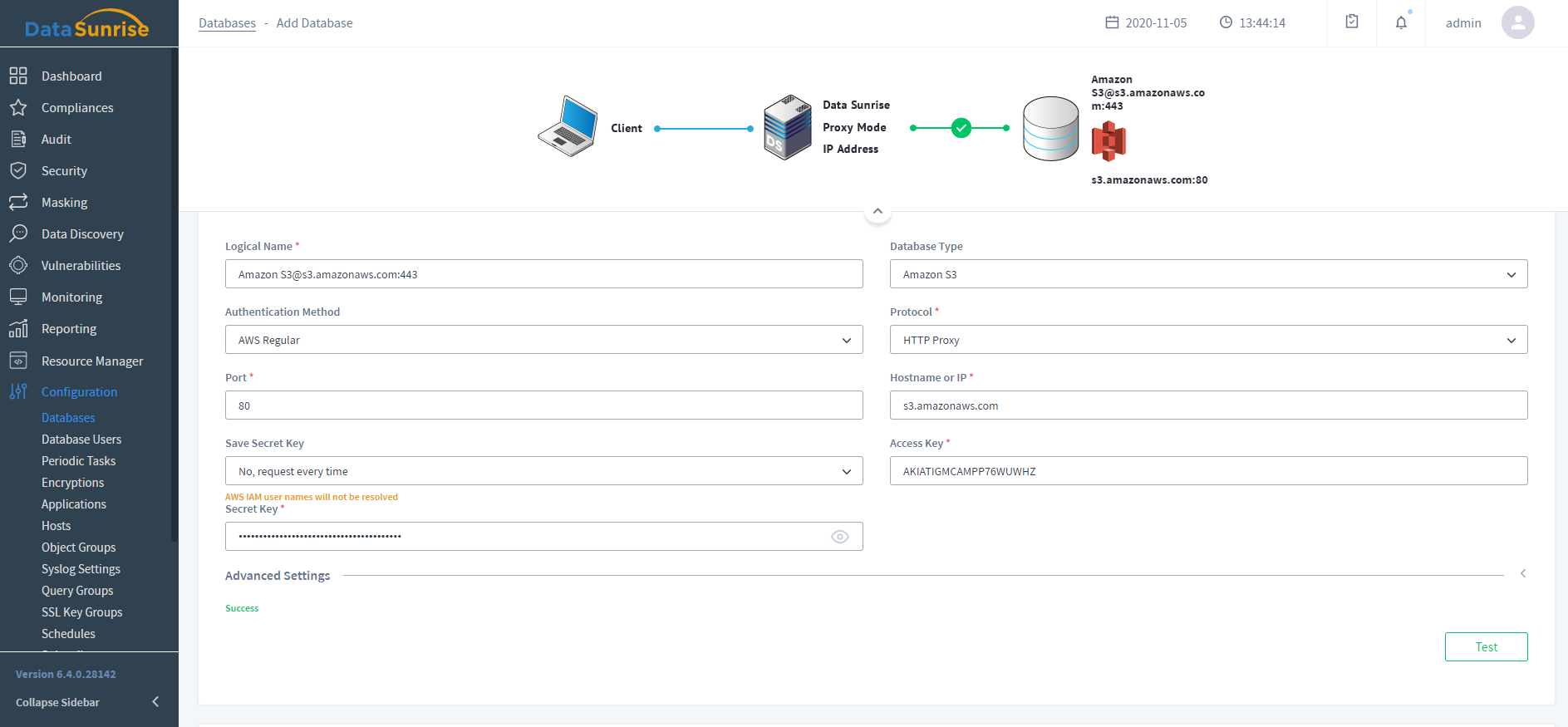

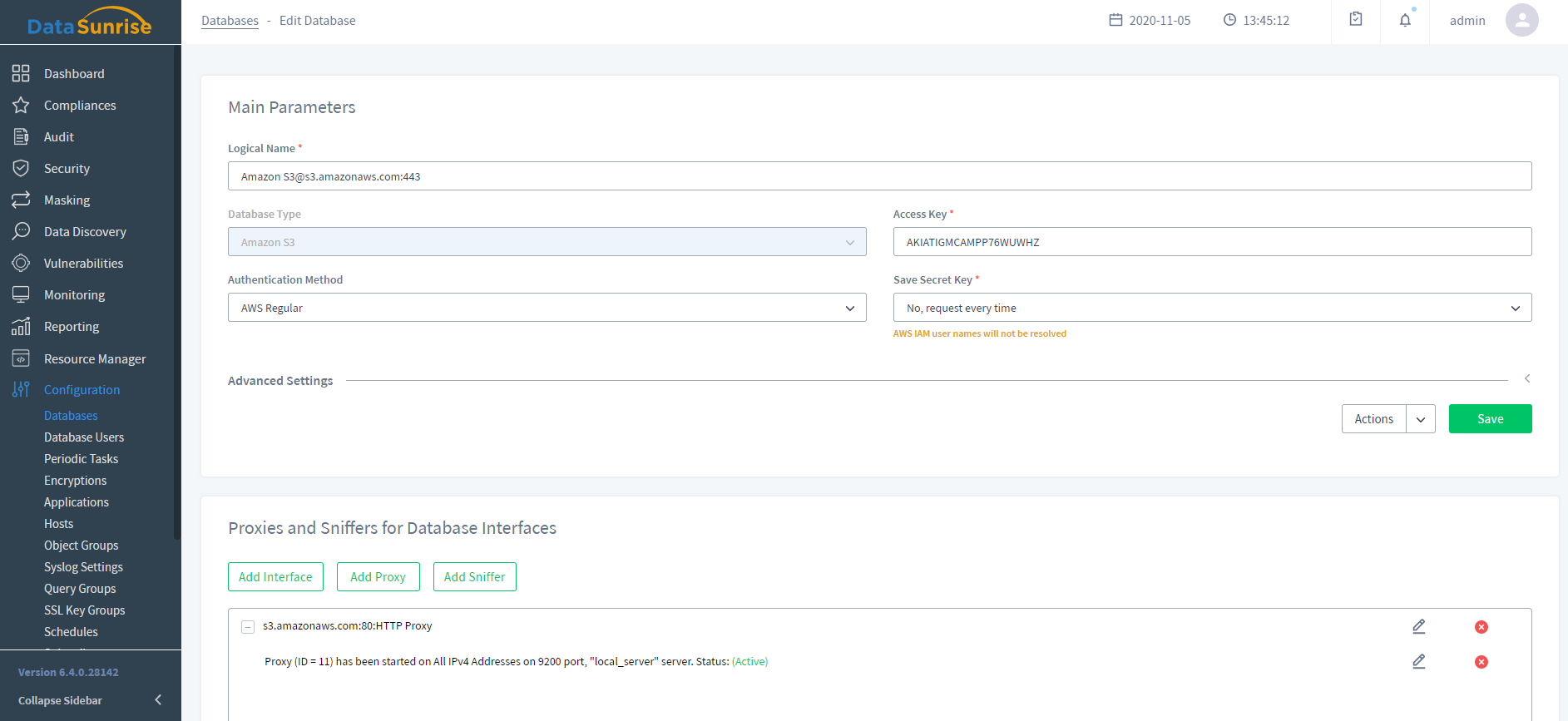

DataSunrise Web-Konsole auf einen Blick

Eine logische Web-Konsole, die für die intuitive Einrichtung und Verwaltung Ihrer Datenbanksicherheits- und Compliance-Richtlinien entworfen wurde

Kostenlos herunterladenUnterstützte Funktionen von DataSunrise für Amazon S3

- Aktivitätsüberwachung

- Datenmaskierung

- Erkennung sensibler Daten

- Datenmaskierung

- Vermeidet potenzielle Datenlecks und bleibt konform

- Verhüllt oder verschlüsselt die Daten

- Prüft sensible und personenbezogene Daten, Entdeckung und aktiver Schutz

- Mehr erfahren

- Datenmaskierung

- Vermeidet potenzielle Datenlecks und bleibt konform

- Verhüllt oder verschlüsselt die Daten

- Prüft sensible und personenbezogene Daten, Entdeckung und aktiver Schutz

- Mehr erfahren

- Erkennung sensibler Daten

- Erkennt, wo sich sensitive Daten in allen Datenbanken und Data Warehouses befinden

- Klassifiziert und kategorisiert sensitive Daten

- Erstellt schnell Sicherheits-, Prüf- und Maskierungsregeln

- Mehr erfahren

Anpassbare Verkehrsfilterung

Erstellen granularer Sicherheits-, Audit- und Compliance-Richtlinien mit modifizierbaren Verkehrsfiltern. Abfragen von bestimmten Benutzern, Client-Anwendungen, Hosts und IP-Adressen als einzelnes Objekt behandeln und zusammenfassen.

Automatisierung der regulatorischen Einhaltung

Sensible Daten genau entdecken, um Sicherheits-, Maskierungs- und Prüfungsrichtlinien durchzusetzen und bestimmte Compliance-Standards zu erfüllen. Selbstverwaltende Automatisierung der regulatorischen Einhaltung erfordert keine manuelle Intervention.

Zusätzliche Authentifizierungsmethoden

DataSunrise bietet einen sicheren Authentifizierungsdienst für Computernetzwerke und unterstützt Kerberos- und LDAP-Authentifizierungen. Alle gängigen Betriebssysteme, einschließlich Microsoft Windows, Linux, Apple OS X und Free BSD, unterstützen das Kerberos-Protokoll und LDAP.

Schützen Sie Ihre Amazon S3-Datenbank mit DataSunrise

Demo anfordernFinden Sie Ihre individuelle Lösung

1. Produkttyp auswählen

2. Unterstützte Datenbanken auswählen

- Aktivitätsüberwachung

- Datenbank-Firewall

- Datenmaskierung

- Leistungsüberwachung

- Entdeckung sensibler Daten