Datenmaskierung für Amazon DynamoDB

Einführung

Der Schutz sensibler Informationen ist wichtiger denn je. Mit dem Aufstieg des Cloud-Computings wenden sich Unternehmen zunehmend Dienstleistungen wie Amazon DynamoDB zu, um ihre Daten zu speichern und zu verwalten. Diese Verlagerung bringt jedoch auch neue Herausforderungen in Bezug auf die Datensicherheit mit sich. Hier kommt die Datenmaskierung für Amazon DynamoDB ins Spiel – eine leistungsstarke Technik, die Organisationen dabei hilft, ihre sensiblen Daten zu schützen, während ihre Nutzbarkeit für Test- und Entwicklungszwecke erhalten bleibt.

Über 80 % der US-Erwachsenen glauben, dass sie nur wenig Kontrolle über ihre persönlichen Daten haben, die mit Regierungsbehörden oder privaten Unternehmen geteilt werden. Diese alarmierende Statistik unterstreicht die Bedeutung der Implementierung robuster Datenschutzmaßnahmen wie der Datenmaskierung in Ihrer Datenbankverwaltungsstrategie.

Verständnis von Amazon DynamoDB und Datenmaskierung

Was ist Amazon DynamoDB?

Amazon DynamoDB ist ein vollständig verwalteter NoSQL-Datenbankservice von AWS. Es bietet nahtlose Skalierbarkeit, hohe Leistung und automatische Datenreplikation über mehrere Verfügbarkeitszonen hinweg. Viele Organisationen nutzen DynamoDB, um große Mengen strukturierter Daten schnell und effizient zu speichern und abzurufen.

Ein wesentlicher Unterschied zwischen DynamoDB und relationale Datenbanken wie PostgreSQL ist die Unfähigkeit von DynamoDB, das Vorhandensein von Attributen in Elementen zu überprüfen. Das bedeutet, dass nur Partitions- und Sortierschlüssel garantiert existieren. Seien Sie vorsichtig beim Maskieren von Daten, auch mit Tools von Drittanbietern, da andere Attribute fehlen können.

Die Bedeutung der Datenmaskierung

Datenmaskierung ist eine Technik, um eine strukturell ähnliche, aber nicht authentische Version der Daten einer Organisation zu erstellen. Dieser Prozess hilft, sensible Informationen zu schützen, indem sie durch realistische, aber gefälschte Daten ersetzt werden. Für DynamoDB-Nutzer ist die Datenmaskierung entscheidend für:

- Compliance mit Datenschutzvorschriften

- Sicherung sensibler Daten während der Entwicklung und Tests

- Verhinderung des unbefugten Zugriffs auf vertrauliche Informationen

Zugriff und Maskierung von Daten in Amazon DynamoDB

Amazon DynamoDB bietet mehrere Methoden für den Datenzugriff und die Datenmanipulation. Das Verständnis dieser Optionen ist entscheidend für die Implementierung effektiver Datenmaskierungsstrategien. Lassen Sie uns die verfügbaren Zugriffsmethoden und deren Auswirkungen auf die Datenmaskierung erkunden:

Primäre Zugriffsmethoden für DynamoDB

- API (Application Programming Interface)

- CLI (Command Line Interface)

- Webbasierte Benutzeroberfläche

Zusätzlich unterstützt DynamoDB PartiQL, eine SQL-kompatible Abfragesprache. Mit dieser Funktion können Benutzer SQL-ähnliche Abfragen innerhalb der drei oben genannten primären Zugriffsmethoden ausführen.

Einschränkungen der Datenmaskierung in DynamoDB

Während DynamoDB leistungsstark und flexibel ist, hat es einige Einschränkungen in Bezug auf die Datenmaskierung:

- Keine benutzerdefinierten Funktionen

- Kein Support für Ansichten

- Begrenzte Abfragefunktionalität für komplexe Transformationen

Diese Einschränkungen prägen unseren Ansatz zur Datenmaskierung in DynamoDB.

Unser Ansatz zur Datenmaskierung

Angesichts dieser Einschränkungen konzentrieren wir uns auf zwei Hauptstrategien für die Datenmaskierung in DynamoDB:

- Dynamische Maskierung: Wir werden die Maskierung nach der Abfrage der Daten implementieren. Dieser Ansatz ermöglicht den Echtzeitschutz sensibler Informationen.

- Statische Maskierung: Bei dieser Methode erstellen wir eine separate Tabelle und füllen sie mit maskierten Daten. Diese Technik ist besonders nützlich für die Erstellung sicherer, nicht produktiver Umgebungen.

In diesem Artikel konzentrieren wir uns hauptsächlich auf dynamische Maskierungstechniken. Für eine detaillierte Untersuchung der dynamischen und statischen Maskierung in DynamoDB verweisen wir auf unsere Begleitartikel zu diesem Thema.

Durch das Verständnis dieser Zugriffsmethoden und Maskierungsstrategien können Sie Ihre sensiblen Daten in Ihren DynamoDB-Tabellen besser schützen, während die Funktionalität für Test- und Entwicklungszwecke erhalten bleibt.

Einschränkungen von PartiQL für die Datenmaskierung

PartiQL, die SQL-kompatible Abfragesprache für DynamoDB, fehlt die Flexibilität, die für die dynamische oder statische Maskierung erforderlich ist. Zu den Einschränkungen gehören:

- Unfähigkeit, Daten in Echtzeit zu modifizieren

- Begrenzte Unterstützung für komplexe Transformationen

- Fehlen eingebauter Maskierungsfunktionen

Implementierung der Datenmaskierung für DynamoDB

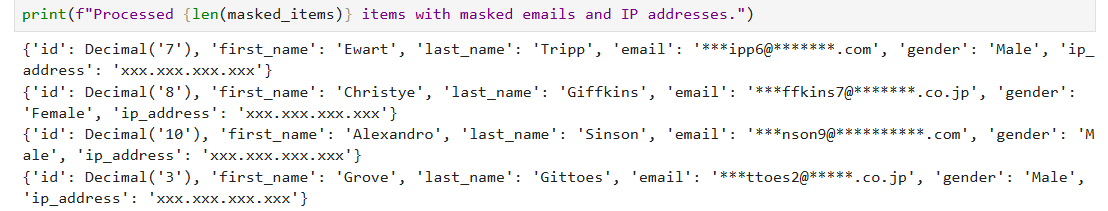

import boto3

from boto3.dynamodb.conditions import Key

import re

# Initialisieren des DynamoDB-Clients

dynamodb = boto3.resource('dynamodb')

table = dynamodb.Table('danielArticleTable')

# Funktion zum Maskieren von E-Mails

def mask_email(email):

return re.sub(r'(^[^@]{3}|(?<=@)[^.]+)', lambda m: '*' * len(m.group()), email)

# Funktion zum Maskieren von IP-Adressen

def mask_ip(ip):

return re.sub(r'\d+', 'xxx', ip)

# Tabelle scannen

response = table.scan()

# Daten verarbeiten und maskieren

masked_items = []

for item in response['Items']:

masked_item = {

'id': item['id'],

'first_name': item['first_name'],

'last_name': item['last_name'],

'email': mask_email(item['email']),

'gender': item['gender'],

'ip_address': mask_ip(item['ip_address'])

}

masked_items.append(masked_item)

# Maskierte Elemente ausgeben (oder in eine neue Tabelle schreiben)

for item in masked_items:

print(item)

print(f"Verarbeitete {len(masked_items)} Elemente mit maskierten E-Mails und IP-Adressen.")Die Ausgabe dieses Codes ist wie folgt:

Dynamische Datenmaskierung mit DataSunrise

Einrichtung von DataSunrise für DynamoDB

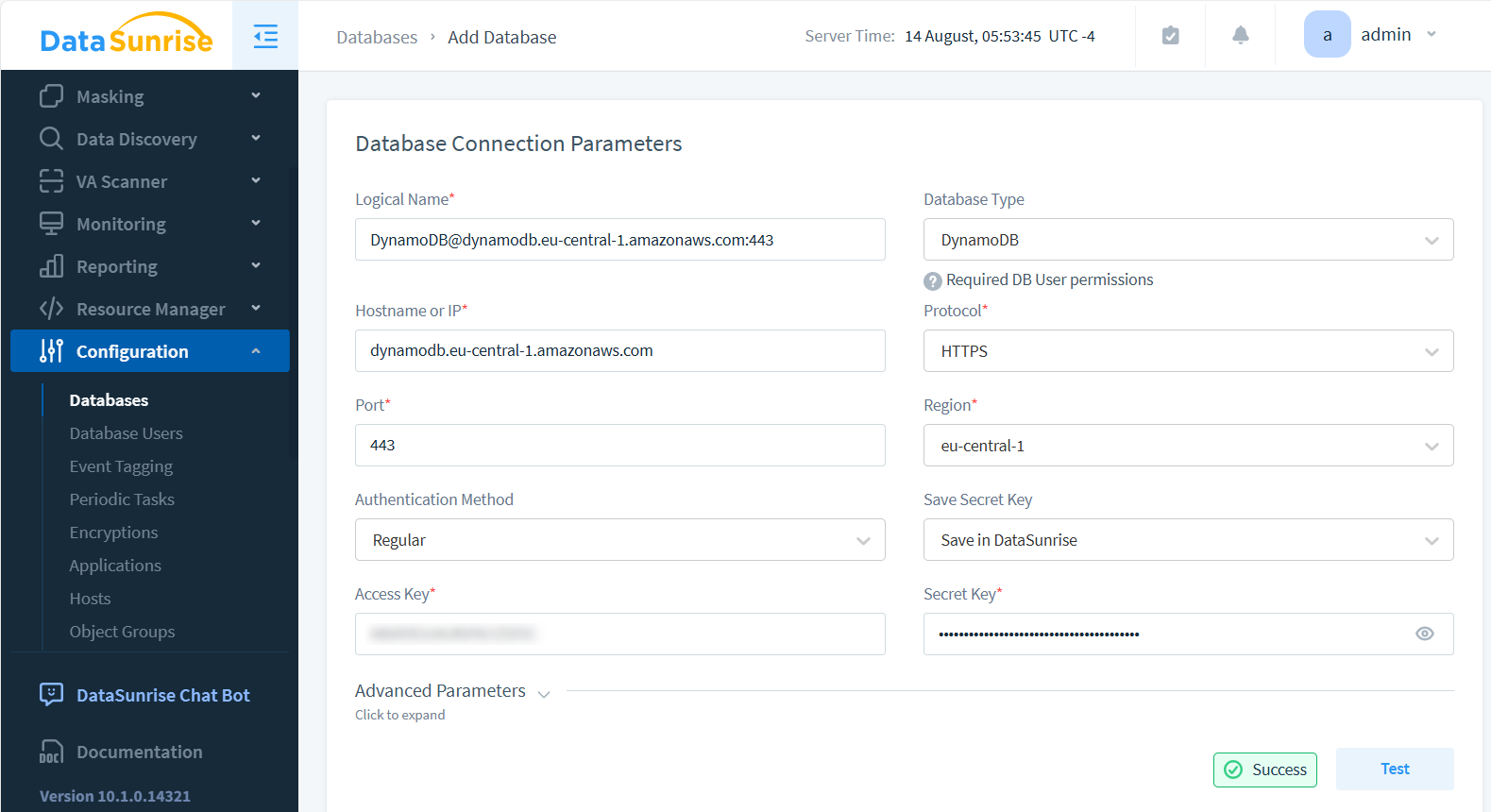

DataSunrise ist ein leistungsstarkes Werkzeug, das dynamische Datenmaskierungsfunktionen für verschiedene Datenbanken, einschließlich Amazon DynamoDB, bietet. Um dynamisch maskierte Daten mit DataSunrise zu sehen:

- Verbinden Sie DataSunrise mit Ihrem DynamoDB (erstelle eine Instanz)

- Definieren Sie Maskierungsregeln für sensible Datenfelder

- Zugriff auf Ihre Daten über den DataSunrise-Proxy (siehe unten für ein CLI-Beispiel)

Maskierungsmethoden in DataSunrise

DataSunrise bietet zahlreiche Maskierungstechniken zum Schutz sensibler Informationen. Wir haben einige Beispiele hervorgehoben:

- Format-erhaltene Verschlüsselung: Beibehaltung des ursprünglichen Datenformats bei gleichzeitiger Verschlüsselung des Inhalts

- Fester Zeichenfolgenwert: Ersetzt sensible Daten durch eine vordefinierte Zeichenfolge

- Nullwert: Ersetzt sensible Daten durch einen Nullwert

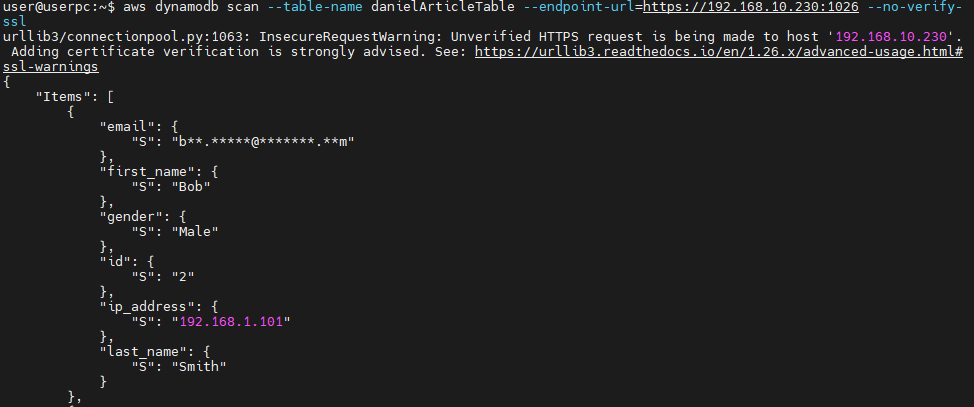

Hier ist ein Beispiel, wie DataSunrise Daten maskieren könnte:

Die AWS CLI gibt dies aus, wenn Benutzer auf den DataSunrise Proxy (bei 192.168.10.230:1026) zugreifen, der E-Mails in der Tabelle maskiert. Das Deaktivieren der SSL-Überprüfung (–no-verify) kann ein Sicherheitsrisiko darstellen. Tun Sie dies nur in kontrollierten Umgebungen, in denen Sie dem Netzwerk und dem Proxy vertrauen.

Vorteile der Datenmaskierung für DynamoDB

Die Implementierung der Datenmaskierung für Ihre DynamoDB-Tabellen bietet mehrere Vorteile:

- Erhöhte Datensicherheit: Schutz sensibler Informationen vor unbefugtem Zugriff

- Compliance: Erfüllung gesetzlicher Anforderungen zum Datenschutz

- Verbesserte Tests: Nutzen Sie realistische, aber sichere Daten für Entwicklung und Tests

- Risikominderung: Reduzierung der Auswirkungen potenzieller Datenverletzungen

Best Practices für Datenmaskierung in DynamoDB

Um die Effektivität Ihrer Datenmaskierungsstrategie zu maximieren:

- Identifizieren Sie sensible Datenfelder, die maskiert werden müssen

- Wählen Sie geeignete Maskierungstechniken für jede Datenart

- Erhalten Sie die referenzielle Integrität zwischen verwandten Tabellen

- Führen Sie regelmäßig Audits durch und aktualisieren Sie Ihre Maskierungsregeln

- Verwenden Sie je nach Bedarf eine Kombination aus statischer und dynamischer Maskierung

Fazit

Datenmaskierung für Amazon DynamoDB ist eine entscheidende Praxis für Organisationen, die ihre sensiblen Daten schützen möchten, während sie die Leistungsfähigkeit von Cloud-Datenbanken nutzen. Durch die Implementierung robuster Maskierungstechniken, entweder durch benutzerdefinierte Skripte oder spezialisierte Werkzeuge wie DataSunrise, können Sie Ihre Datensicherheitslage erheblich verbessern und Datenschutzbestimmungen einhalten.

Da Datenverletzungen weiterhin eine erhebliche Bedrohung für Unternehmen weltweit darstellen, ist die Investition in umfassende Datenmaskierungslösungen nicht mehr optional – sie ist eine Notwendigkeit für verantwortungsvolles Datenmanagement im digitalen Zeitalter.

DataSunrise bietet benutzerfreundliche und hochmoderne Tools für die Datenbanksicherheit, einschließlich Audit und Schwachstellenbewertung unter anderen Funktionen. Seine dynamischen und statischen Datenmaskierungsfähigkeiten für Amazon DynamoDB bieten eine zusätzliche Schutzschicht für Ihre sensiblen Daten. Um die Leistungsfähigkeit von DataSunrise aus erster Hand zu erleben, laden wir Sie ein, unsere Website für eine Online-Demo zu besuchen und zu entdecken, wie wir Ihnen helfen können, Ihre Datenbankumgebung abzusichern.