Audit-Leitfaden

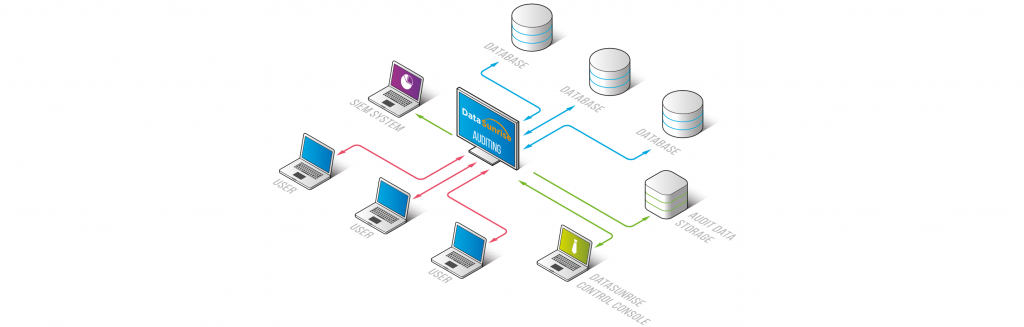

Die Datenüberwachungsfunktion ermöglicht die Echtzeit-Überwachung der Datenbankaktivitäten und das Protokollieren von Informationen über Abfragen, die die Datenbank erreichen, wie z.B. Datenbankinhaltsänderungen, Extraktionen oder Löschungen. DataSunrise bietet eine Echtzeit-Verfolgung der Aktionen der Datenbankbenutzer und überwacht auch Änderungen an der Datenbankkonfiguration und den Systemeinstellungen. In diesem Audit-Leitfaden zeigen wir, wie Sie DataSunrise so konfigurieren, dass alle Abfragen auf die Zieldatenbank überwacht werden.

Die Audit-Protokolle werden in der DataSunrise-integrierten SQLite-Datenbank oder in einer externen Datenbank gespeichert. Die protokollierten Daten helfen dabei, die Anforderungen von regulatorischen Standards wie SOX, HIPAA, PCI DSS und anderen Vorschriften zu erfüllen.

Die Datenüberwachungsfunktion ist im Sniffer-Modus und im Proxy-Modus verfügbar. Sie können neue Datenüberwachungsregeln erstellen oder bestehende im Überwachungsbereich bearbeiten. Regeln können so eingestellt werden, dass Transaktionen auf einer bestimmten Datenbank oder von bestimmten Datenbankbenutzern, IP-Adressen und Clientanwendungen überwacht werden.

Um Ihr Verständnis für Datenüberwachung zu verbessern, empfehlen wir dringend, unseren YouTube-Kanal zu besuchen und unsere Videos zu diesem Thema anzusehen. Diese Videos zeigen nicht nur unsere Überwachungslösung, sondern machen Sie auch mit alternativen Methoden der Datenüberwachung mithilfe der nativen DBMS-Funktionen vertraut.

Erstellen einer Überwachungsregel

Angenommen, Sie haben bereits das Profil der Zieldatenbank erstellt. Um unsere Testdatenbank zu überwachen, ist es notwendig, eine Überwachungsregel zu erstellen und zu konfigurieren. In diesem Fall ist die Abfolge der Aktionen wie folgt:

- Gehen Sie zu Audit → Regeln. Klicken Sie dann auf Regel hinzufügen, um eine neue Überwachungsregel zu erstellen.

- Konfigurieren Sie Ihre Überwachungsregel so, dass alle Abfragen an die Datenbank protokolliert werden (siehe die Hinweise unten).

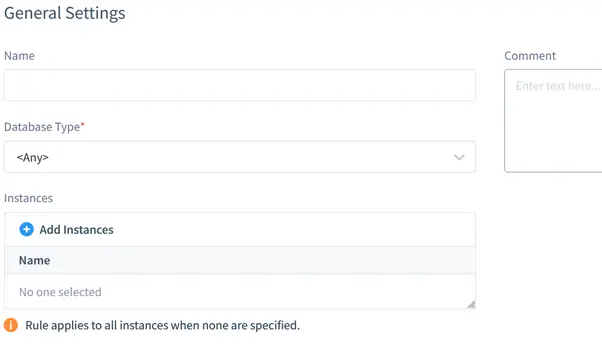

Im Hauptabschnitt sind die Informationen zur Zieldatenbank angegeben. Dies umfasst den Datenbanktyp (PostgreSQL), die Datenbankinstanz (wie der Datenbankeintrag in den Konfigurationen genannt ist) und den logischen Namen der Regel.

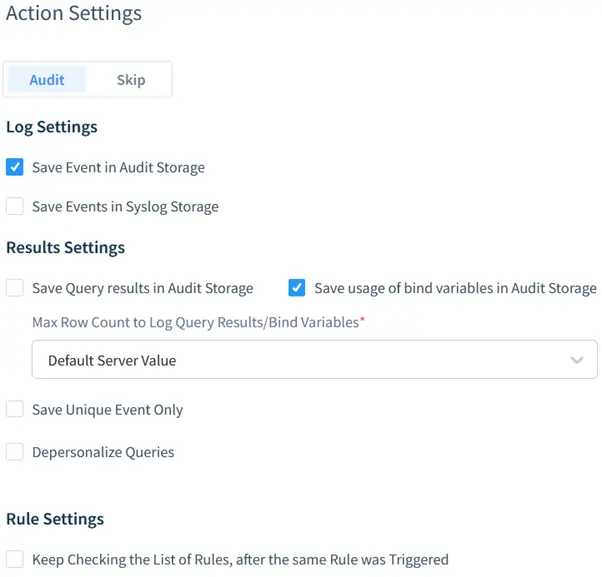

Standardmäßig ist die Aktion “Überwachung” ausgewählt. Das bedeutet, dass DataSunrise Benutzerabfragen überwacht, wenn die Regel ausgelöst wird. Um Datenbankantworten (die Ausgabe) zu protokollieren, ist das Kontrollkästchen “Daten protokollieren” aktiviert.

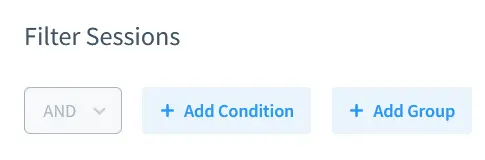

Da das aktuelle Szenario eine Überwachung aller Benutzerabfragen erfordert, bleiben die Sitzungsfilter standardmäßig eingestellt. Somit wird jede Abfrage an die Datenbank unabhängig von der Quell-IP-Adresse die Regel auslösen.

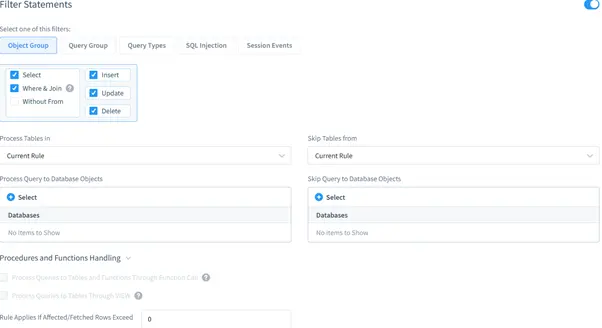

Die Einstellungen für Filterausdrücke sind ebenfalls standardmäßig. Das bedeutet, dass DataSunrise alle Abfragen an alle Datenbankobjekte überwacht.

Überwachungsprotokollergebnisse der Datenbank anzeigen

Diese Phase umfasst die Demonstration der Überwachungsergebnisse. Die in der vorherigen Phase erstellte Überwachungsregel ist so konfiguriert, dass sie durch jede eingehende Benutzerabfrage ausgelöst wird. Das passiert, wenn DataSunrise eine Benutzerabfrage erhält.

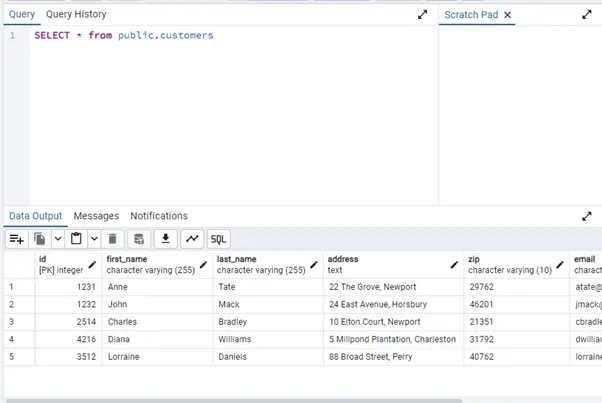

- Lasst uns die folgende Abfrage über PGAdmin senden:

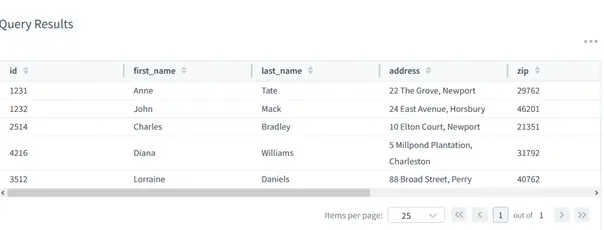

- Die Datenbank gibt den Tabelleninhalt aus:

- Nun überprüfen wir die Überwachungsergebnisse in der DataSunrise-Webkonsole. Navigieren Sie zum Überwachung → Transaktionsspuren Unterbereich.

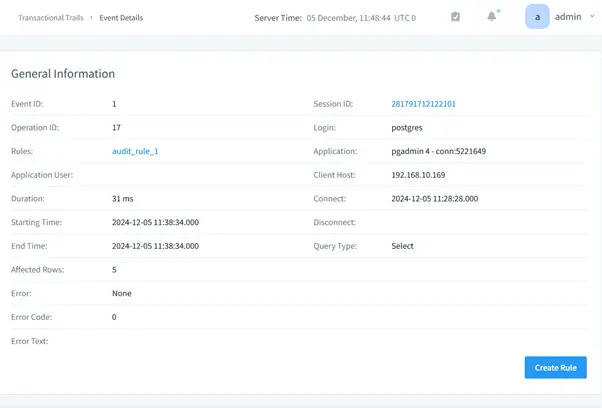

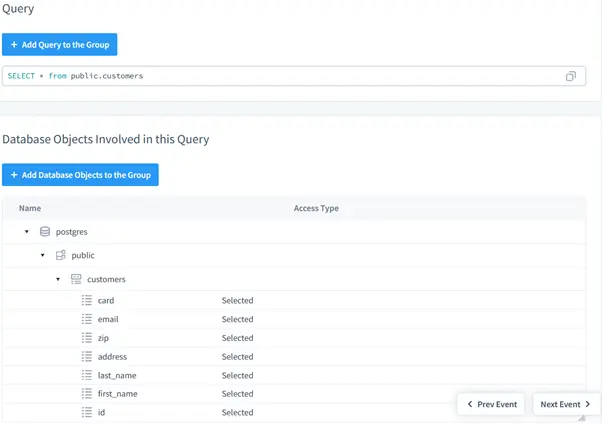

- Um detaillierte Informationen zu einem Ereignis anzuzeigen, klicken Sie auf die Ereignis-ID. In einem neuen Tab werden die Ereignisdetails angezeigt: Abfragecode, Basisinformationen, Sitzungsinformationen, Datenbankobjekte, die in der Abfrage verwendet wurden, und Abfrageergebnisse.

SELECT * FROM public.customers;

Jedes Ereignis protokolliert umfassende Metadaten einschließlich IP-Adressen, Anwendungsnamen, Zeitstempeln und Ausführungsdetails.

Beim Herunterscrollen werden zusätzliche Ereignisdetails angezeigt, einschließlich der vollständigen SQL-Abfrageanweisung und der Datenbankobjekte, die die Abfrage berührt. Die Abfrage griff auf sensible Datenfelder, einschließlich Kreditkartennummern, E-Mail-Adressen und Postleitzahlen zu.

Abfrageergebnisse können angezeigt werden, aber das Aktivieren dieser Funktion hat einen erheblichen Einfluss auf den Speicherverbrauch der Überwachungsdatenbank.