DataSunrise Bereitstellungsmodi: Funktionen und wichtige Überlegungen

DataSunrise ist eine führende Daten-Sicherheitsplattform, bekannt für ihre robusten Schutzfunktionen und flexiblen Bereitstellungsoptionen. DataSunrise ist eine vielseitige Daten-Sicherheitsplattform, die in verschiedenen Konfigurationen bereitgestellt werden kann, um den unterschiedlichen organisatorischen Anforderungen gerecht zu werden. Das Verständnis der Vor- und Nachteile jedes Bereitstellungsmodus ist entscheidend, um eine fundierte Entscheidung zu treffen, die mit Ihren Sicherheitsanforderungen und Ihrer Infrastruktur übereinstimmt. Hier ist eine professionelle Analyse der vier von DataSunrise angebotenen Bereitstellungsmodi: Proxy-Modus, Sniffer-Modus, Agent-Modus und Trailing-DB-Audit-Protokolle.

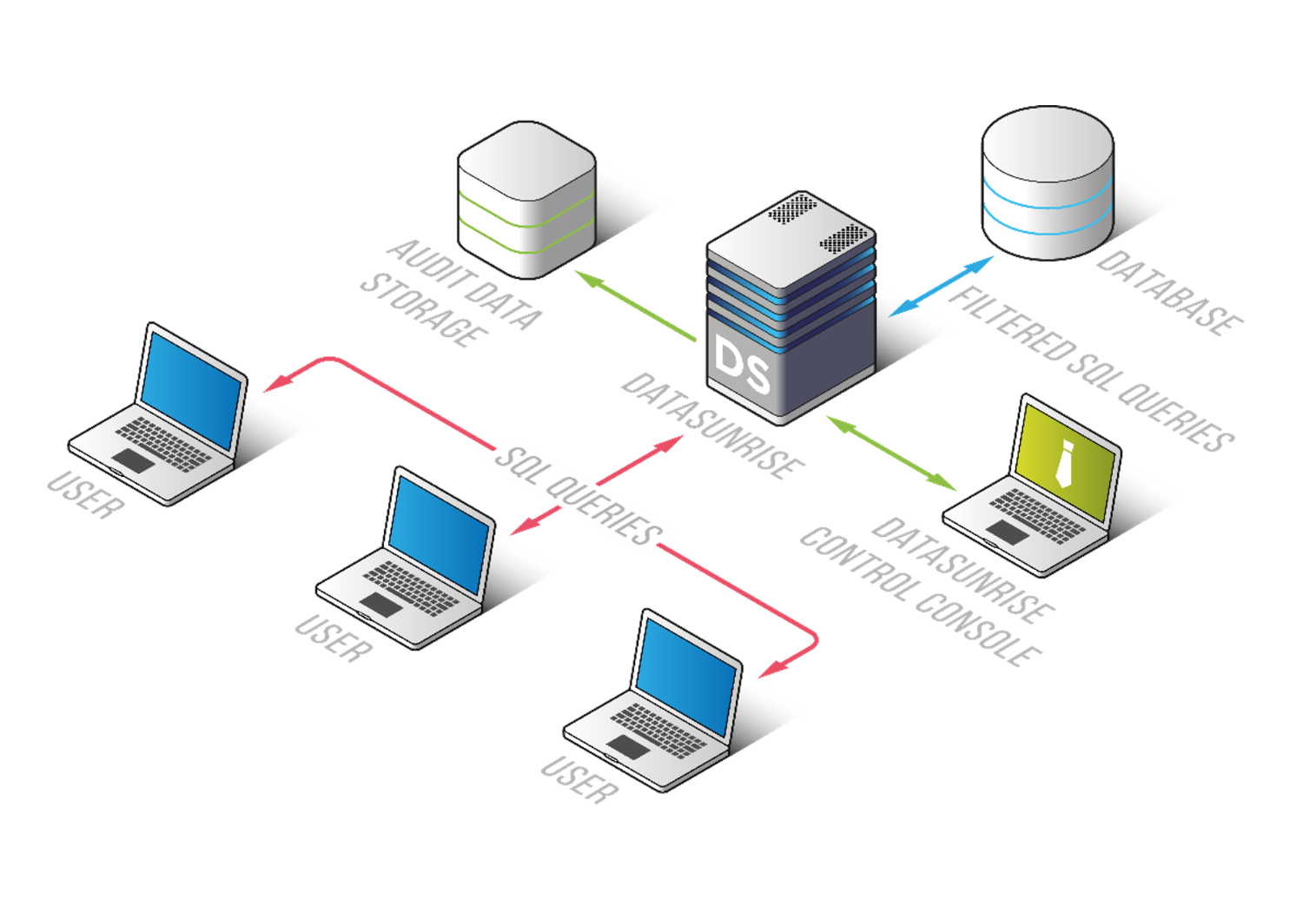

Proxy-Modus

Bild 1. Proxy-Modus Bereitstellung

Funktionen:

- Volle Funktionalität: Der Proxy-Modus ermöglicht die vollständige Suite von DataSunrise-Funktionen, einschließlich Datenbank-Aktivitätsüberwachung, Datenbank-Firewall und dynamisches und statisches Datenmaskierung.

- Verschlüsselter Datenverkehr: Dieser Modus unterstützt die Verarbeitung von verschlüsseltem Datenverkehr und gewährleistet so eine sichere Datenübertragung.

- Leistung: Es gibt keine direkte Leistungsbeeinträchtigung des Datenbankservers, da der Proxy auf einem separaten Host betrieben wird. Dies ist besonders vorteilhaft für Datenbanken, die nach der Anzahl der CPU-Kerne auf dem Datenbankserver lizenziert sind, da keine zusätzlichen Lizenzkosten anfallen.

- Verzögerung: Der leichte Proxy hat nur minimale Auswirkungen auf die Latenz, typischerweise etwa 5-10 % bei schnell wachsenden Abfragen.

- Unabhängige Überwachung: Die Überwachungs- und Sicherheitsfunktionen im Proxy-Modus arbeiten unabhängig von der nativen Funktionalität des Datenbankanbieters und den Datenbankadministratoren (DBAs), die das System verwalten. Diese Unabhängigkeit gewährleistet eine klare Aufgabentrennung und erhöht die Sicherheit, indem die Abhängigkeit von externen Konfigurationen und Kontrollen reduziert wird. Es bietet eine zusätzliche Schutzschicht, die sicherstellt, dass Sicherheitsmaßnahmen robust, konsistent und nicht durch interne Änderungen oder Aufsicht beeinträchtigt werden.

Wichtige Überlegungen:

- Zusätzliche Netzwerkschicht: Die Einführung einer zusätzlichen Schicht in der Netzwerk-Infrastruktur kann ein Risiko für die Verfügbarkeit der Datenbank darstellen. Dieses Risiko kann durch den Einsatz von DataSunrise im Hochverfügbarkeitsmodus (HA) gemindert werden.

- Zugangskontrolle im Netzwerk: Es ist wichtig sicherzustellen, dass der Netzwerkzugang zur Datenbank eingeschränkt ist, um direkten Zugriff zu verhindern, der den Proxy umgeht. Der Proxy-Modus kann lokale Verbindungen nicht verarbeiten.

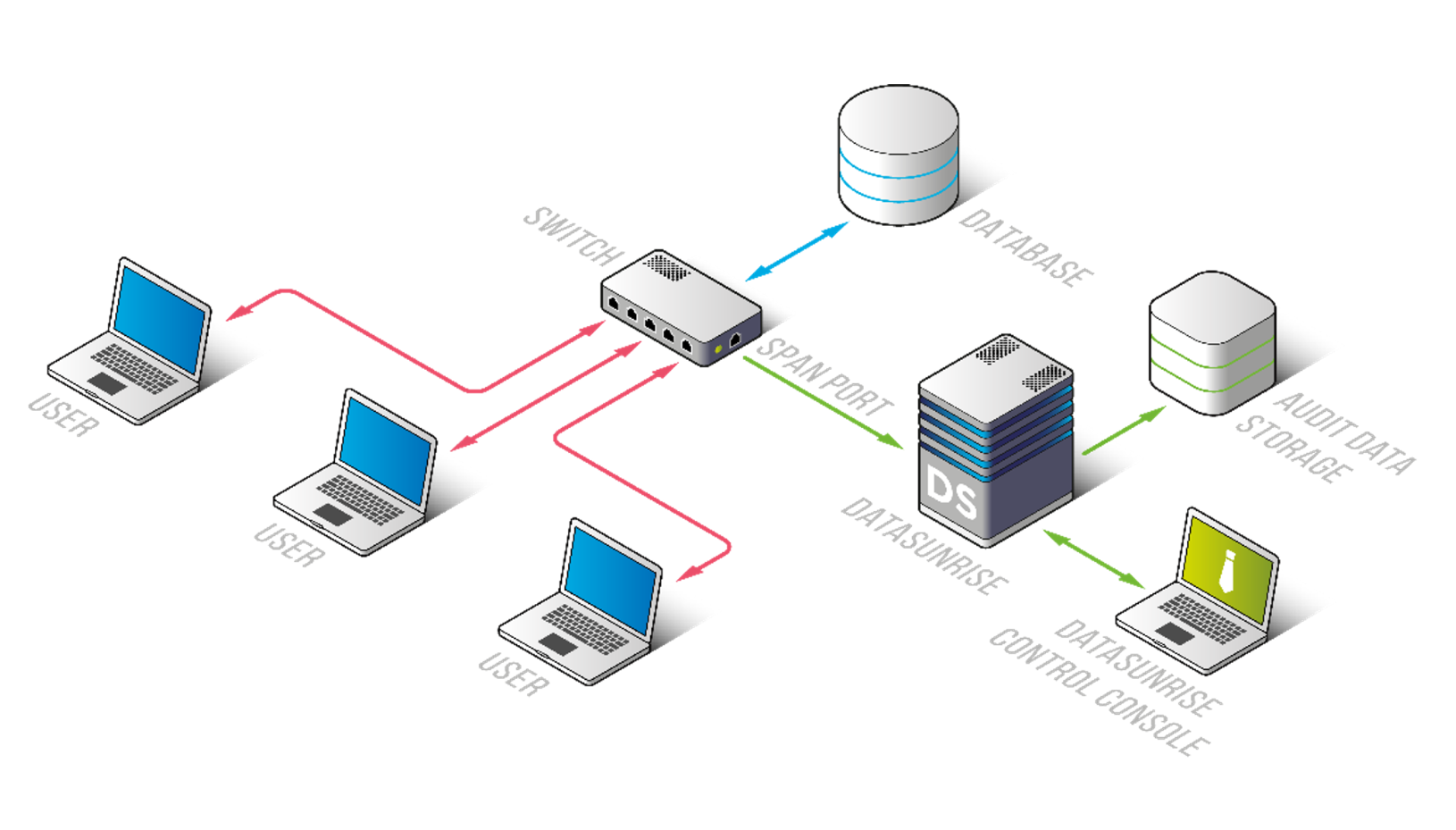

Sniffer-Modus

Bild 2. Sniffer-Modus Bereitstellung

Funktionen:

- Passive Überwachung: Der Sniffer-Modus ermöglicht es DataSunrise, als Verkehrsanalyzer zu fungieren und den Datenbankverkehr von einem gespiegelten Port zu erfassen, ohne die Datenbankleistung zu beeinträchtigen.

- Kein Einfluss auf den Datenverkehr: Dieser Modus beeinflusst den Datenverkehr oder die Leistung der Datenbank nicht.

- Unabhängige Überwachung: Ähnlich wie im Proxy-Modus arbeitet auch der Sniffer-Modus unabhängig von den nativen Funktionen der Datenbank und außerhalb des Zugriffs von Datenbankadministratoren (DBAs). Diese Autonomie ermöglicht eine unvoreingenommene Überwachung des Datenverkehrs und stellt sicher, dass DBAs nicht in der Lage sind, den Überwachungsprozess zu beeinflussen oder zu manipulieren. Dies verringert das Risiko von Zugriffsmanipulationen erheblich und stärkt die Gesamtsicherheit des Datenbanksystems.

Wichtige Überlegungen:

- Begrenzte Funktionalität: Der Sniffer-Modus unterstützt keine aktiven Sicherheitsfunktionen wie die Datenbank-Firewall oder das Maskieren. Er kann den Datenbankverkehr nicht ändern.

- SSL-Verschlüsselungsbeschränkung: SSL-verschlüsselter Datenverkehr kann in diesem Modus nicht analysiert werden, was angesichts der weit verbreiteten Nutzung von SSL-Verschlüsselung heute ein erheblicher Nachteil ist. Um den Sniffer-Modus zu nutzen, muss die Verschlüsselung deaktiviert oder so konfiguriert werden, dass schwächere Algorithmen verwendet werden (nur unterstützt für MS SQL Server).

- Lokale Verbindungen: Der Sniffer-Modus kann lokale Verbindungen nicht verarbeiten.

- Einschränkungen virtueller Umgebungen: Die Port-Spiegelungskapazitäten variieren in verschiedenen virtuellen und Cloud-Umgebungen. Virtuelle und Cloud-Umgebungen können Einschränkungen bei der Port-Spiegelung haben, was vom Anbieter abhängt.

- Komplexität der Netzwerkkonfiguration: Das Einrichten der Verkehrs-Spiegelung erfordert oft ein gutes Verständnis darüber, wie der Datenverkehr innerhalb der Netzwerk-Infrastruktur fließt. Nur mit einer durchdachten Strategie zur Arbeit mit dem Netzwerkverkehr kann die Verkehrs-Spiegelung korrekt konfiguriert werden, um 100% aller Verbindungen zu verarbeiten. Es ist auch wichtig zu beachten, dass sich die Netzwerkadressen von Datenbanken ändern können, was ebenfalls genau überwacht werden muss.

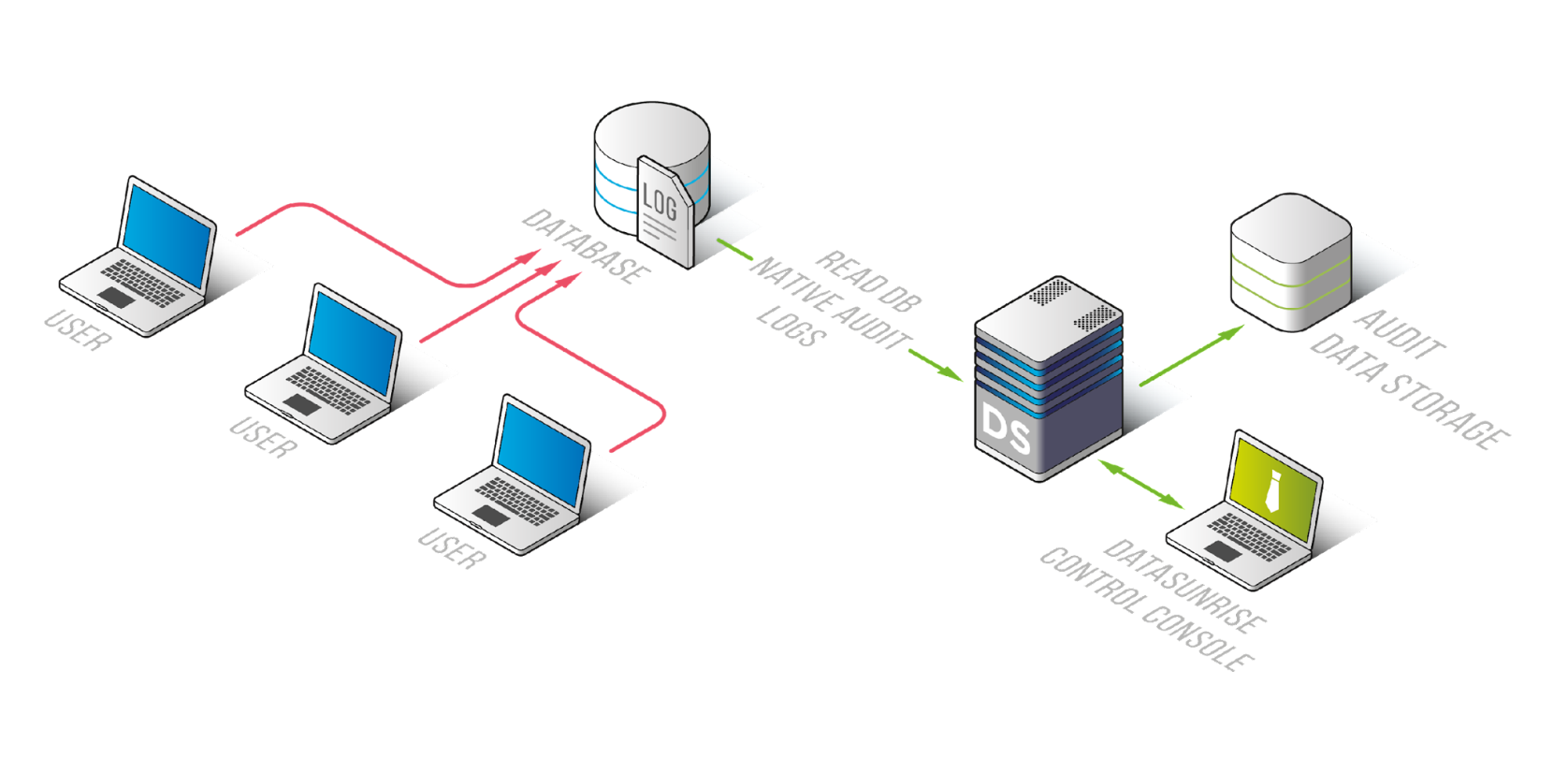

Trailing-DB-Audit-Protokolle

Bild 3. Trailing-DB-Modus Bereitstellung

Funktionen:

- Native Überwachung: Dieser Modus nutzt die nativen Überwachungstools verschiedener Datenbanken, einschließlich Oracle, Snowflake, Neo4J, PostgreSQL-ähnliche, AWS S3, MS SQL Server, GCloud BigQuery, MongoDB und MySQL-ähnliche Datenbanken.

- Keine Änderungen der Netzwerkarchitektur: Es ist nicht notwendig, die vorhandene Netzwerkarchitektur zu ändern oder eine zusätzliche Schicht wie einen Proxy hinzuzufügen.

- Umfassende Überwachung: Da die Datenbank native Überwachungsprotokolle generiert, werden sowohl Remote- als auch lokale Verbindungen einbezogen.

Wichtige Überlegungen:

- Leistungseinfluss: Die Leistung der Datenbank kann beeinträchtigt werden, da sie für die Protokollerstellung verantwortlich ist. In aktiven Umgebungen kann die Leistungsminderung 15-30% erreichen.

- Verwaltung von Überwachungsprotokollen: Native Überwachungsprotokolle müssen vom DBA konfiguriert werden, was die Grenzen der Zuständigkeit zwischen Sicherheit und Datenbankadministration verschwimmen lassen kann. Es besteht auch das Risiko, dass die Überwachungsprotokolle versehentlich oder absichtlich vom DBA deaktiviert werden.

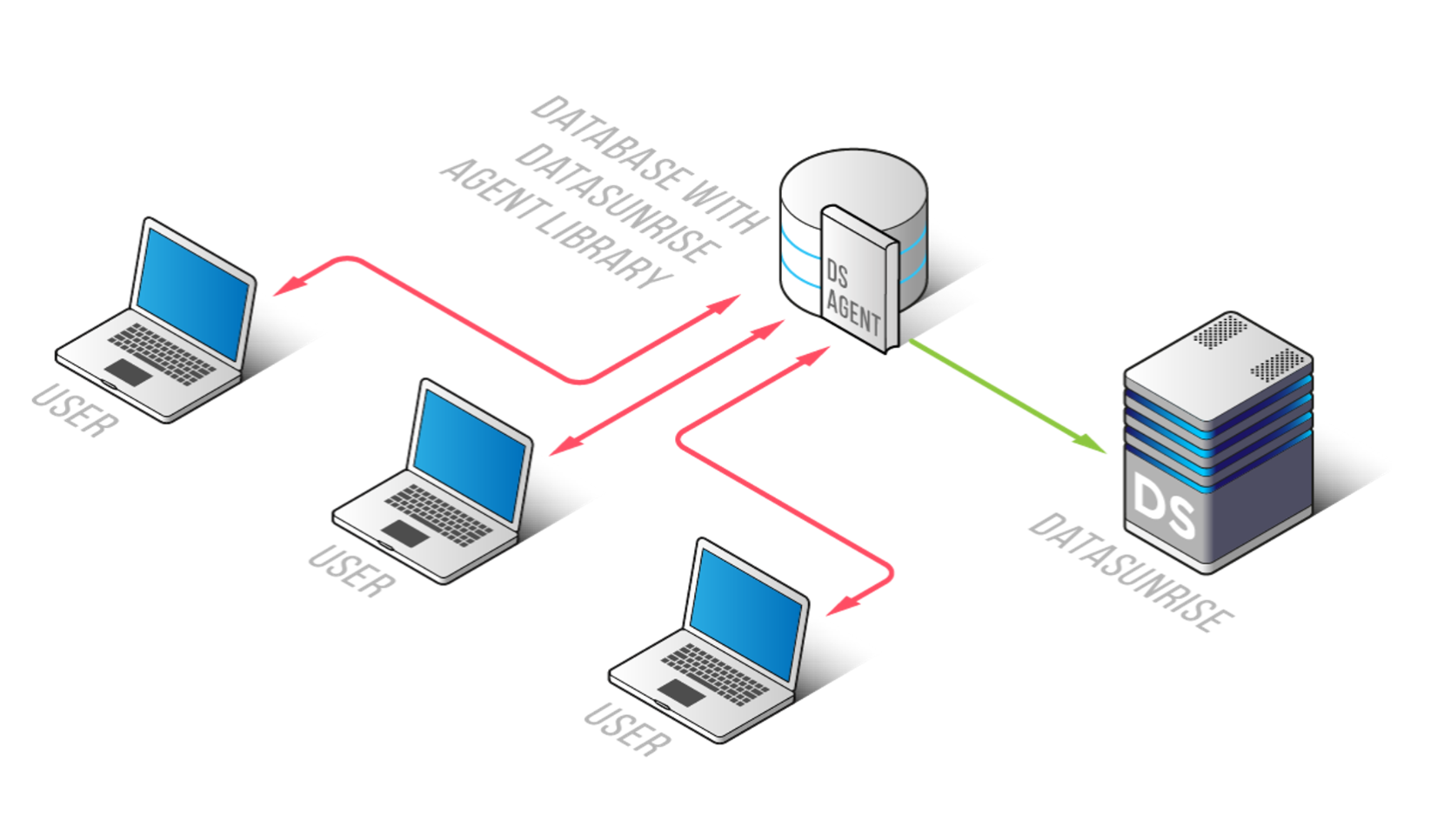

Agent-Modus

Bild 4. Agent-Modus Bereitstellung

Funktionen:

- Minimale Netzwerkänderungen: Der Agent-Modus erfordert keine zusätzliche Netzwerkschicht, und die Verkehrsverarbeitung auf einem separaten Host kann die Auswirkungen auf die Datenbankleistung minimieren.

- Verarbeitung lokaler Verbindungen: Dieser Modus kann lokale Verbindungen verarbeiten.

Wichtige Überlegungen:

- Begrenzte Unterstützung: Nicht alle Datenbanken sind in unserer aktuellen Liste der unterstützten Datenbanken enthalten. Um die aktuellste Liste der unterstützten Datenbanken zu erhalten oder um unsere neuesten Anleitungen zu konsultieren, kontaktieren Sie bitte unser Support-Team unter support@datasunrise.com.

- Kompatibilität von Agenten: Kunden sollten die Kompatibilität mit anderen Agenten überprüfen, die in derselben Umgebung installiert werden können.

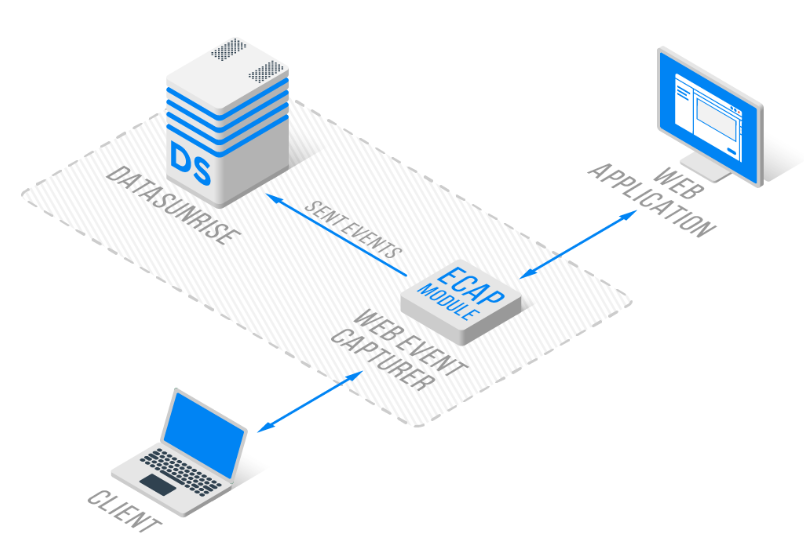

Web-Anwendungsmodus

In diesem Modus werden wenige Module bereitgestellt – Squid-Proxy und Backend-Proxy. Das Ecap-Modul (Squid-Proxy) erfasst den Datenverkehr zwischen dem Client und der Webanwendung und sendet ihn zur Analyse an DataSunrise.

Wichtige Überlegungen:

Nur “passive Sicherheit” ist für den Web-Anwendungsmodus verfügbar.

Zusammenfassend bietet jeder DataSunrise-Bereitstellungsmodus einzigartige Vorteile und kommt mit eigenen Überlegungen. Bei der Auswahl des geeigneten Modus ist es entscheidend, die Vor- und Nachteile im Kontext Ihrer spezifischen Sicherheitsbedürfnisse, Infrastruktur und Leistungsanforderungen abzuwägen. Durch diese Vorgehensweise können Sie sicherstellen, dass Ihre Daten sicher bleiben, während die optimale Datenbankleistung aufrechterhalten wird.