Daten- und Informationslecks

Daten- und Informationslecks:

Es handelt sich um die unbefugte Übertragung von Daten aus einem Unternehmen an einen externen Zielort oder Empfänger.

Arten von Datenlecks

Datenlecks können in vielerlei Formen auftreten, letztlich ist es jedoch so, dass sie sowohl von einer externen als auch einer internen Quelle initiiert werden können. Unternehmen sind heutzutage daher verpflichtet, immer mehr Schutzmaßnahmen zu ergreifen, um alle potenziellen Gefahrenbereiche in diesem Zusammenhang anzugehen und sicherzustellen, dass diese Bedrohungen verhindert werden. Hier sind die drei wichtigsten Ursachen für Datenlecks:

Unbeabsichtigter Verstoß:

Diese Art von Verstoß tritt in der Regel aufgrund einer fehlerhaften Zustellung vertraulicher Informationen an nicht beabsichtigte Empfänger auf. Zwar mindert diese Art von Verstoß nicht die potenziellen rechtlichen Strafen und den Reputationsschaden, die in solchen Fällen auftreten können, jedoch sind zusätzliche Maßnahmen zur strategischen Sicherheitsgestaltung erforderlich, um festzulegen, wer welches Sicherheitsniveau erhält und in welchem Umfang solche Informationen kommuniziert werden dürfen.

Böswilliger Mitarbeiter:

Dies kann passieren, wenn ein unzufriedener Mitarbeiter die Absicht hat, seinem Unternehmen absichtlich Schaden zuzufügen oder aufgrund des Versprechens einer hohen Auszahlung durch einen Cyberkriminellen. Dies wird oft als Datenexfiltration bezeichnet. Dies kann in frühen Stadien erkannt und verhindert werden, wenn das Unternehmen in seine Sicherheitsrichtlinien investiert hat, um präemptive Erkennung und Warnungen vor potenziellen Sicherheitsbedrohungen und Verstößen zu schaffen.

Phishing-Angriffe

Dies ist per Definition ein betrügerischer Versuch eines Cyberkriminellen, Zugang zu vertraulichen und/oder sensiblen Informationen wie Benutzernamen, Passwörtern und Kreditkartendaten zu erlangen, indem er seine Identität in einer elektronischen Kommunikation als vertrauenswürdige Instanz verschleiert.

Mit DataSunrise als umfassende Datenbanksicherheitssuite können wir Ihnen auf folgende Weise helfen, Schutz vor allen möglichen Datenleckszenarien zu gewährleisten:

- Datenbank-Audits:

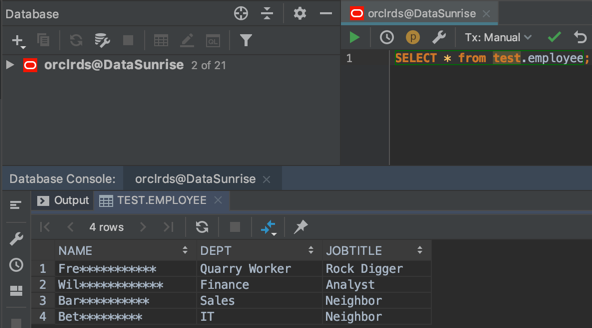

DataSunrise hilft derzeit Kunden auf der ganzen Welt, ihre Sicherheitsanforderungen zu erfüllen, indem ihre laufenden Datenbank-Aktivitäten auditiert und ihnen die Durchsetzung fein abgestimmter Audit-Richtlinien ermöglicht wird. DataSunrise kann Ihnen periodische Berichte für alle laufenden

- Datenmaskierung:

Die meisten gemeldeten Vorfälle von Datenlecks resultierten daraus, dass Mitarbeiter das Vertrauen zwischen sich und dem Unternehmen missbraucht haben, während das Prinzip der minimalen Privilegien oder das Prinzip der geringsten Autorität (PoLP) nicht strikt angewendet wurde. Der Zugang zu persönlich identifizierbaren Informationen unterliegt heutzutage weltweit gesetzlichen Vorschriften, was ein Ergebnis der oben genannten Vorfälle ist. Die Einhaltung solcher rechtlichen Vorschriften kann durch die Verschleierung dieser sensiblen Informationen erreicht werden, um sie in einem Format bereitzustellen, das Abteilungen wie Entwicklung und Tests ihre Arbeit erledigen lässt, ohne ihnen sensible Informationen offenzulegen. DataSunrise verfügt über eine umfangreiche Bibliothek von Maskierungsrichtlinien, hat jedoch auch die Fähigkeit, seine Maskierungsoperationen mit kundenspezifischen programmatischen Funktionen zu integrieren. DataSunrise bietet zwei Möglichkeiten zur Maskierung: eine statische Maskierung, um die maskierten Informationen in einer separaten Datenbankinstanz zu speichern, und eine dynamische Maskierung, bei der die Daten in Echtzeit während der Auslieferung an Endbenutzer maskiert werden, mit minimalem Overhead. DataSunrise sorgt dafür, dass die korrekte Abfrage geparst und an die Datenbank weitergeleitet wird, um jegliche Auswirkungen auf den Datenbankserver zu absorbieren und nahezu keine Latenz zu verursachen.

DataSunrise Maskierung ist eine herausragende Fähigkeit der Datenbanksicherheitssuite. DataSunrise kann Daten nach Ihrer eigenen definierten Methode der Verschleierung maskieren:

Zugriffskontrolle

Während es offensichtlich ist, dass der Zugang zu bestimmten Inhalten der Datenbank granular auf Datenbankebene an die betreffenden Benutzer/Anwendungen gewährt werden sollte, wird dringend empfohlen, eine zusätzliche Sicherheitsschicht zu integrieren, die DataSunrise bietet, um den Zugriff auf bestimmte Inhalte in der Datenbank zu bestimmten Zeiten zu verhindern. Dies stellt sicher, dass jeder Versuch, auf die Datenbank von bestimmten Hosts, Anwendungen oder sogar Datenbankbenutzern zuzugreifen, basierend auf einer fein abgestimmten Sicherheitsrichtlinie, die den Datenverkehr zur Datenbank filtert, verhindert werden kann. Auf diese Weise kann DataSunrise tatsächlich Ihre Datenbanksicherheitsmaßnahmen durch eine weitere Sicherheitsschicht oder eine fein abgestimmte Datenbank-Firewall ergänzen.

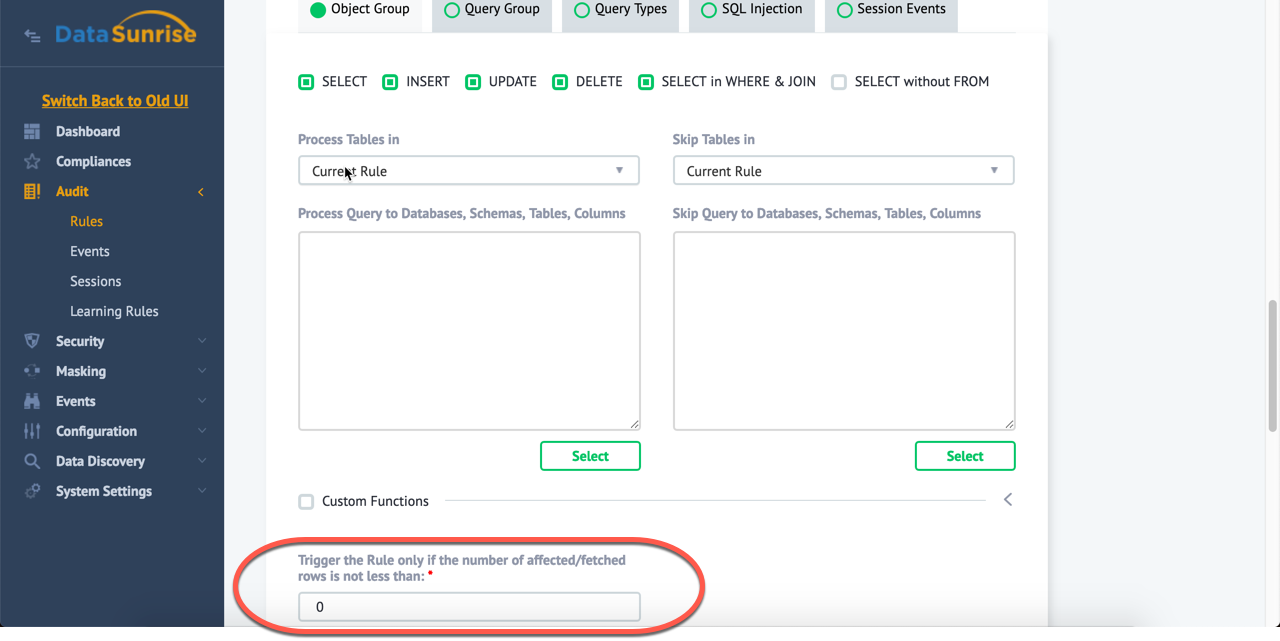

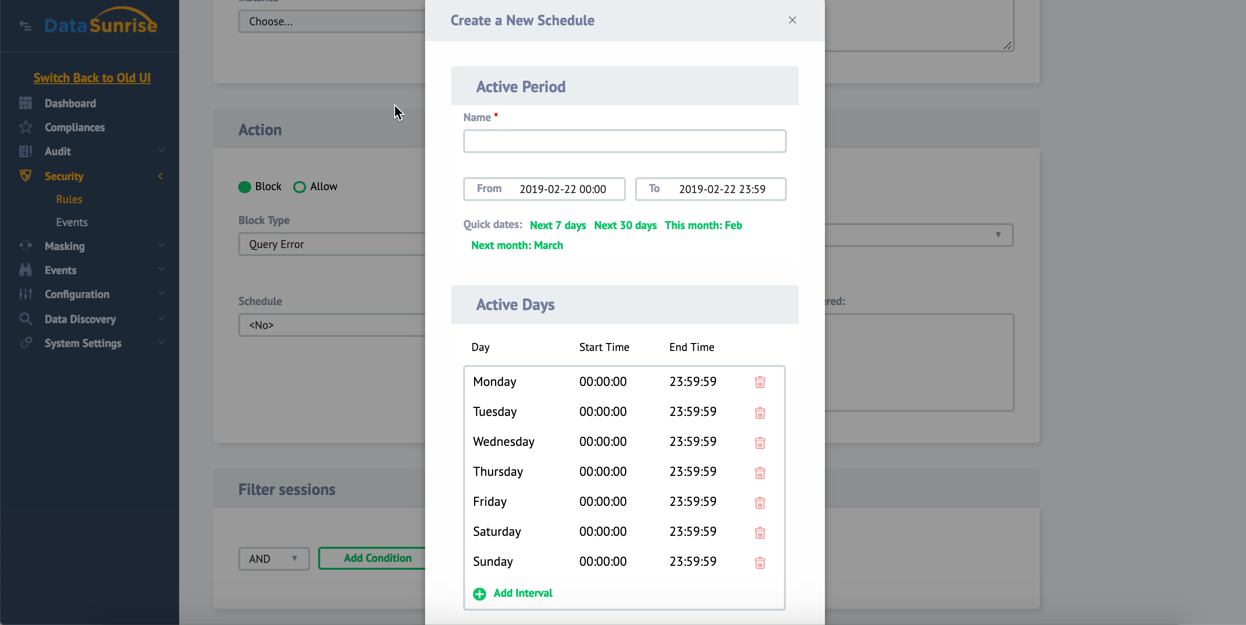

Das Scheduler-Modul der DataSunrise Access Security ist ein wichtiger Bestandteil unseres Angebots, das wie im folgenden Bild dargestellt verwendet werden kann: Datenbankaktivitäten können verfolgt werden, und es können Benachrichtigungen ausgelöst werden, die den festgelegten Schwellenwerten für Aktivitäten entsprechen, die als alarmierend angesehen werden, beispielsweise wenn ein Mitarbeiter die normale Schwellenwertüberschreitung des erwarteten Berichtsbereichs überschreitet. Solche Funktionen von DataSunrise helfen nicht nur, potenzielle Verstöße innerhalb des Unternehmens zu erkennen, sondern auch, das Durcheinander falscher Alarme zu reduzieren und sicherzustellen, dass eine Benachrichtigung nur dann per E-Mail oder Instant Message weitergegeben wird, wenn sie tatsächlich benötigt wird. Ein Beispiel dafür, wie Sie dies mit DataSunrise tun können, wird unten gezeigt:

So können Datenbankaktivitäten für Abfragen jeder Art, die Sie auswählen, und für jede Anzahl von Zeilen, die Sie als normal oder anderweitig betrachten, auditiert werden. Weitere Details hierzu finden Sie im Benutzerhandbuch von DataSunrise. Bitte kontaktieren Sie uns für weitere Informationen.

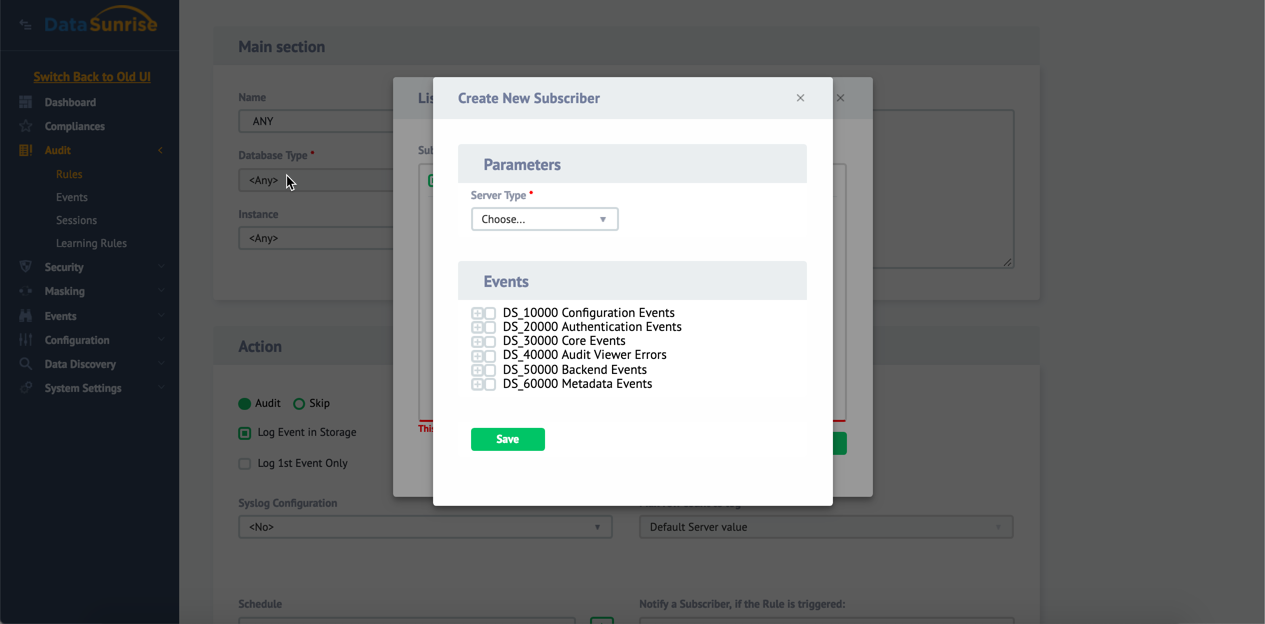

Darüber hinaus integriert DataSunrise die Fähigkeit, Auditereignisse an abonnierte Dienste weiterzuleiten, um sofortige Benachrichtigungen des Sicherheitspersonals zu ermöglichen, falls ein Audit-Schwellenwert erreicht wird, um eine potenzielle Datenlecksituation zu erkennen:

Auf diese Weise können Sie diese zusätzliche Sicherheitsschicht nutzen, um die Zeit- und Zugriffsumfänge der Datenbankinhalte zu steuern und die Exposition auf ein minimales Niveau zu reduzieren, indem Sie diese Sicherheitsschichten von DataSunrise einbeziehen, um alle potenziellen Gründe für Datenlecks zu verschärfen.