Informationssicherheit

Heutzutage ist die Sicherheit von Datenbanken genauso relevant wie eh und je. Interne Betriebsinformationen eines Unternehmens, personenbezogene Mitarbeiter- und Kundendaten, Finanzinformationen, geistiges Eigentum, Marktforschungen, Analysen der Aktivitäten von Wettbewerbern – dies sind die wichtigsten Daten für Cyberkriminelle. Diese Informationen werden in der Regel in einer Firmendatenbank aufbewahrt. Deshalb ist es wichtig, sich im Voraus um die Sicherheit der Datenbank zu kümmern.

Datenbanksicherheit – ist eine Reihe von kollektiven Maßnahmen, um eine Datenbank oder Datenbankverwaltungssoftware eines Unternehmens vor Manipulationen oder unbefugten Handlungen zu schützen und abzusichern. Um die Definition vollständig zu verstehen, lassen Sie uns verschiedene Informationssysteme und Konzepte der Informationssicherheit betrachten.

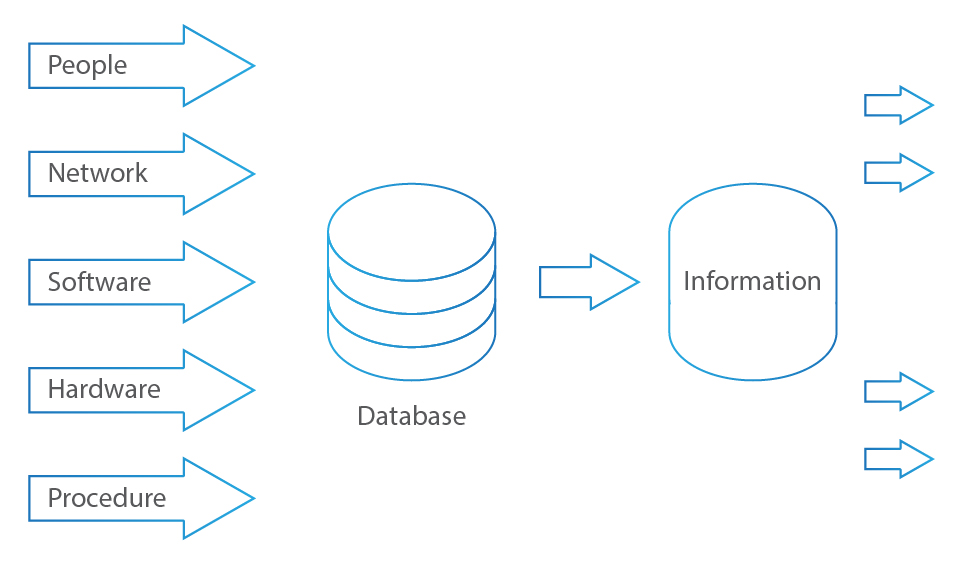

Ein Informationssystem wird als eine integrierte Menge von Komponenten von Daten bezeichnet, die gesammelt, gespeichert, verarbeitet oder transformiert werden und zusammenarbeiten, um genaue Informationen zu produzieren und zu generieren.

Das Informationssystem besteht aus den folgenden Komponenten:

- Daten – Fakten und Statistiken, die zur zukünftigen Referenz, Verarbeitung oder Analyse zusammengetragen werden

- Prozeduren und Funktionen – Beinhaltet eine Reihe von Prozeduren und Richtlinien, Leitlinien, Geschäftsregeln, die in einem System übernommen oder als Teil eines Systems verwendet werden, um alle wesentlichen Entscheidungen und Aktionen zu beeinflussen und zu bestimmen

- Hardware – Werkzeuge, Computersysteme oder Geräte, ein physischer Teil eines Computersystems oder elektronischen Geräts

- Software – Anwendungscode, Sprachen zur Entwicklung von Code, die Programme und andere Betriebsinformationen, die von einem Computer verwendet werden, Datenbankverwaltungssystem, verwendetes Betriebssystem, alle anderen Dienstprogramme oder Werkzeuge

- Netzwerk – Eine Kommunikationsinfrastruktur, um Client-Prozesse mit dem System zu verbinden

- Personen – Benutzer, Manager, Business-Analysten, Programmierer, Systemanalysten, Datenbankadministratoren und Systemadministratoren

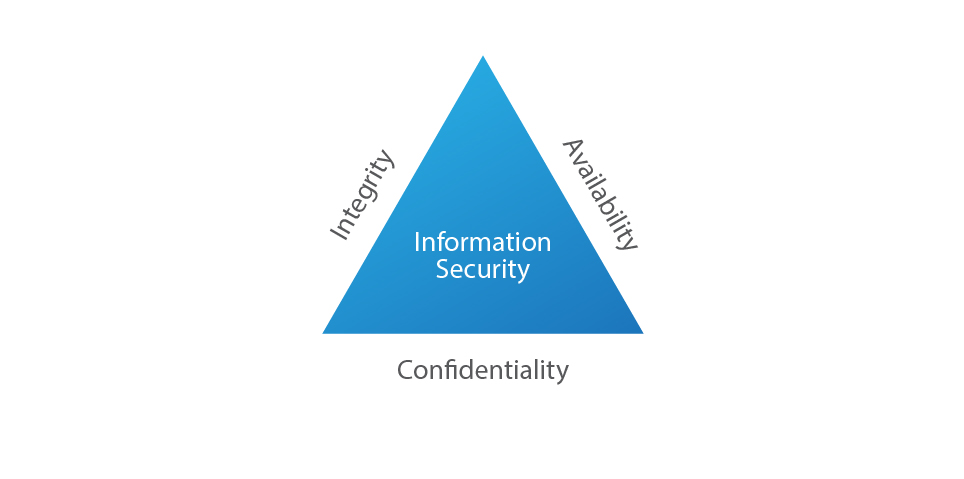

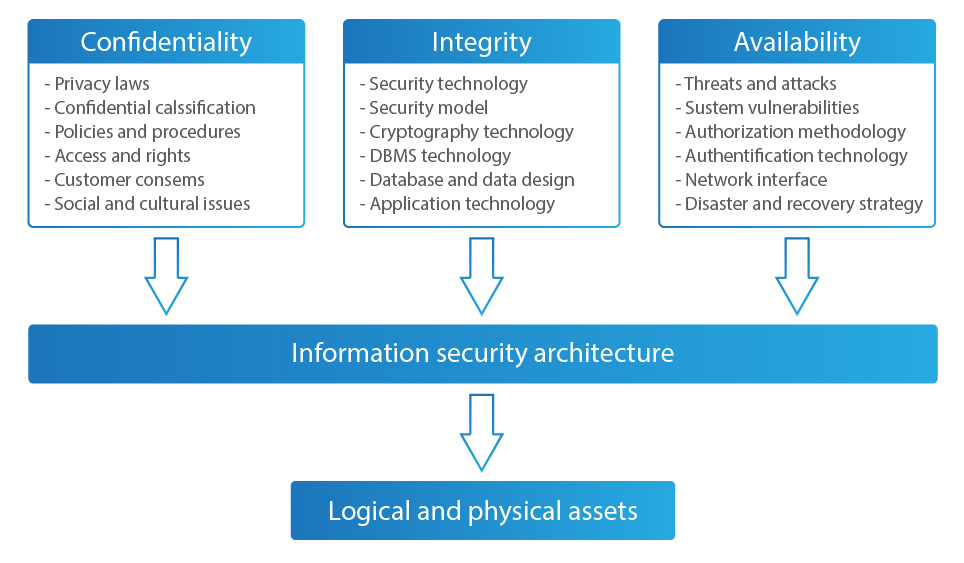

Informationssicherheit besteht aus den Verfahren und Maßnahmen, die zur Sicherung jedes Elements des Informationssystems beitragen, das an der Erstellung eines Informationssystems beteiligt ist. Das Konzept der Informationssicherheit basiert auf dem CIA-Dreieck, wobei „C“ für Vertraulichkeit (Confidentiality), „I“ für Integrität (Integrity) und „A“ für Verfügbarkeit (Availability) steht. Es soll die Richtlinien für die Informationssicherheit in einem Unternehmen leiten.

Dieses CIA-Dreieck ist ein Rahmenwerk zum Schutz von Informationen.

Vertraulichkeit bezieht sich darauf, unbefugte Personen daran zu hindern, geheime Informationen zu kennen oder darauf zuzugreifen. Es ist auch der Prozess des Schutzes vertraulicher Informationen und der Offenlegung geheimer Informationen nur an autorisierte Benutzer durch Klassifizierung der Informationen.

Der Integritätsaspekt der Informationssicherheit ist sehr wichtig, weil er die Aufmerksamkeit auf das wertvollste Gut lenkt, die Daten, die wiederum zu Informationen werden.

Das Verfügbarkeitsprinzip bezieht sich auf die Fähigkeit von autorisierten Personen, auf die Informationen zuzugreifen. Das System sollte bestimmen, was eine Person mit diesen Informationen in einem korrekten Format an einem festgelegten Ort tun kann.

Hauptsächlich werden Informationssysteme in Organisationen in drei Kategorien eingeteilt:

- Transaktionsverarbeitungssysteme – für das untere Management

- Entscheidungsunterstützungssysteme – für das mittlere Management

- Expertensysteme – für das obere Management

Je nach Benutzerrechten, auf welche Ebene der Datenbank er Zugriff hat, kann er die angeforderten Informationen erhalten.

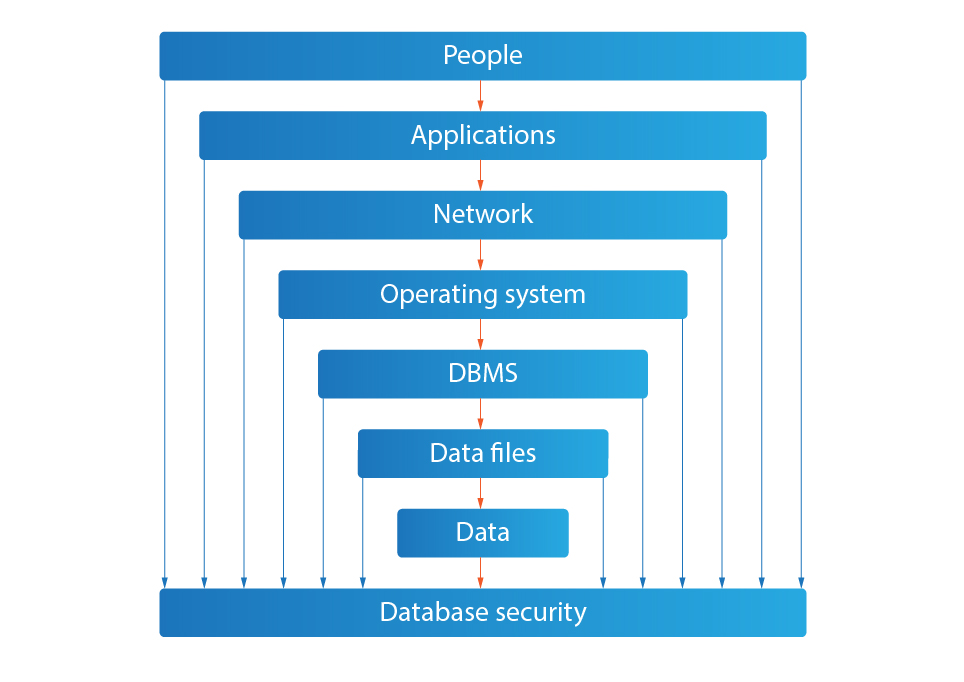

Wie Sie sehen können, ist die Implementierung einer ordnungsgemäßen Zugangskontrolle ein wesentlicher Bestandteil der Datensicherheit, denn um wertvolle Daten zu schützen, die in der Datenbank gespeichert sind, müssen Sie verschiedene Sicherheitszugangspunkte kennen, die Ihre Datenbank anfällig machen können.

Es gibt sieben Sicherheitszugangspunkte:

- Personen – die Berechtigungen und Privilegien haben, auf Dateien, Datenbanken, Server, Netzwerke, Anwendungen, Netzwerke und Daten zuzugreifen.

- Anwendungen – einschließlich Design und Implementierung, Anwendungen haben Privilegien und Berechtigungen, die Personen bereitgestellt werden. Beim Bereitstellen von Sicherheitsprivilegien ist höchste Vorsicht geboten.

- Netzwerk – Es ist notwendig, Ihr Netzwerk zu schützen und es nur für Anwendungen, Datenbanken und Betriebssysteme verfügbar zu machen.

- Betriebssystem – Es handelt sich um eine Authentifizierung für das System, eine Art Eintritt zu den Daten. Der Benutzer muss sich anmelden und muss verifiziert werden, um auf die Daten zuzugreifen. Schlechter Schutz oder unzureichende Sicherheitsmaßnahmen an diesem Punkt können die Ursache für die meisten Sicherheitsverletzungen sein.

- Datenbankverwaltungssystem.

- Dateien – Es ist sehr wichtig, Dateien durch Berechtigungen und Verschlüsselung vor dem Zugriff unbefugter Personen zu schützen.

- Daten.

Das Element Menschen ist der größte Teil. Es gibt eine große Gemeinschaft von Personen, die auf Daten zugreifen – Besucher, Kunden, Benutzer, Manager, Entwickler. Deshalb sollten Sicherheitsmaßnahmen darauf abzielen, die Risiken an den Zugangspunkten für Menschen zu verringern, da all diese Personen die Möglichkeit erhöhen, die Sicherheitsdaten zu gefährden.

Datenbanksicherheit spielt eine wesentliche Rolle bei der Automatisierung der Kontrolle über die Aktionen der Benutzer, die mit Daten arbeiten, beim Schutz vor internen und externen Bedrohungen und bei der Erhöhung der Zuverlässigkeit der Datenbankleistung.