Zwei-Faktor-Authentifizierung

Vollständige Einhaltung

Technischer Support

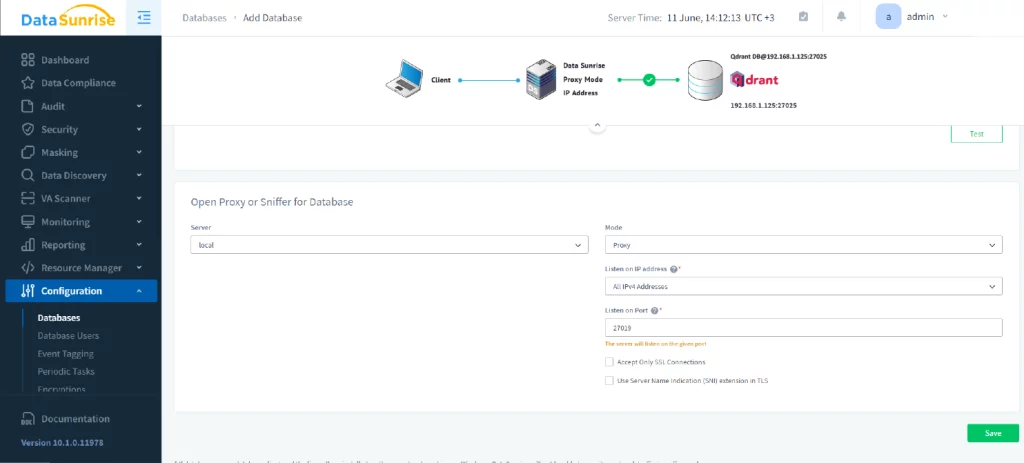

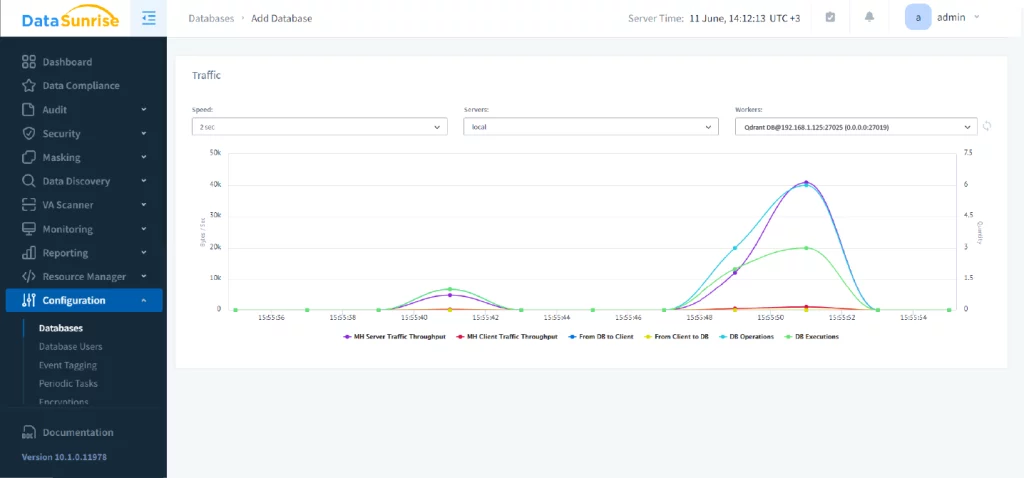

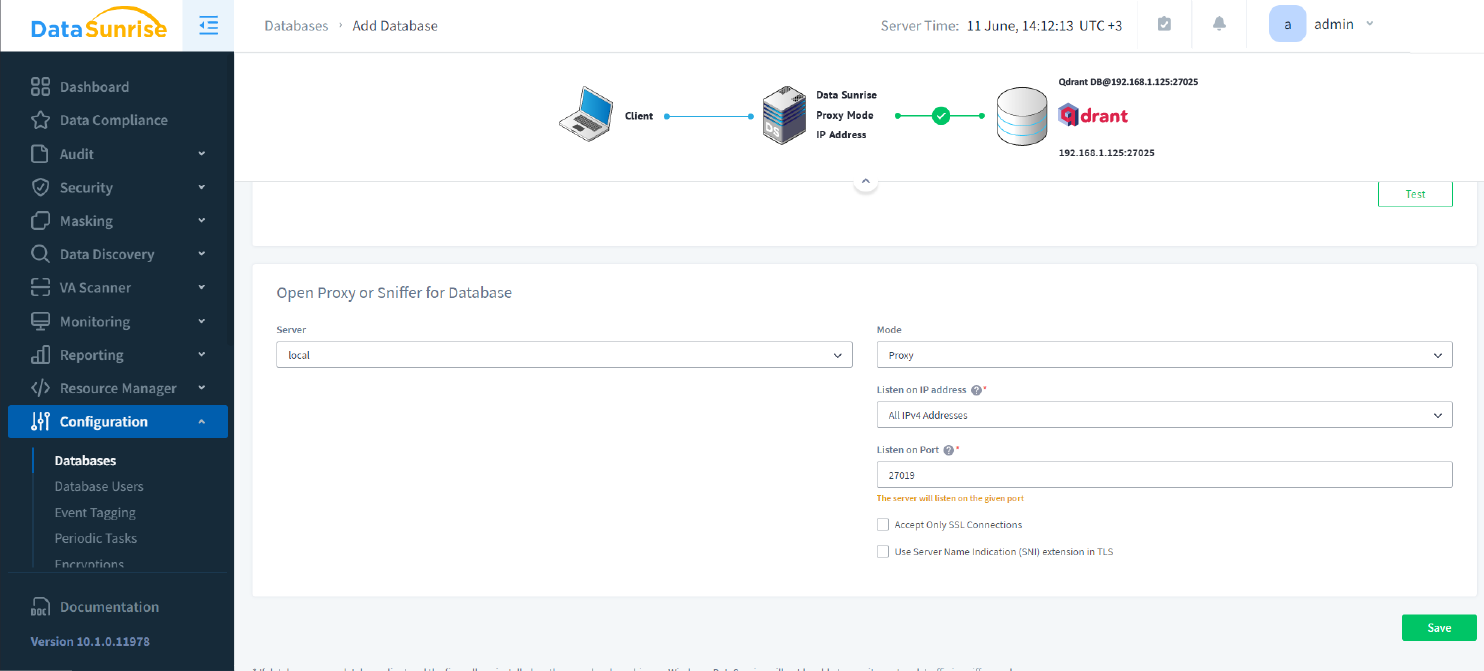

DataSunrise Webkonsole auf einen Blick

Logische Webkonsole, die entwickelt wurde, um Ihre Datenbanksicherheits- und Compliance-Richtlinien intuitiv festzulegen und zu verwalten

Kostenlos herunterladenVon DataSunrise unterstützte Funktionen für Qdrant

- Aktivitätsüberwachung

- Entdeckung sensibler Daten

- Aktivitätsüberwachung

- Überwacht alle Benutzeraktionen in Echtzeit, die an einer Datenbank vorgenommen werden

- Hilft beim Erkennen von missbräuchlichen Zugriffsversuchen

- Verhindert Vorbereitungen für Datenverletzungen im Voraus

- Erfahren Sie mehr

- Entdeckung sensibler Daten

- Erkennt, wo sich sensible Daten in allen Datenbanken und Data Warehouses befinden

- Klassifiziert und kategorisiert sensible Daten

- Erstellt schnell Sicherheits-, Prüfungs- und Maskierungsregeln

- Erfahren Sie mehr

Natives Prüfprotokoll

Diese Funktion ermöglicht es Ihnen, Prüfungsergebnisse zu erhalten, die von den nativen Prüfwerkzeugen von Qdrant gesammelt wurden. Sie kann auf der Qdrant-Datenbank verwendet werden, da DataSunrise das Sniffing auf der RDS-Datenbank nicht unterstützt.

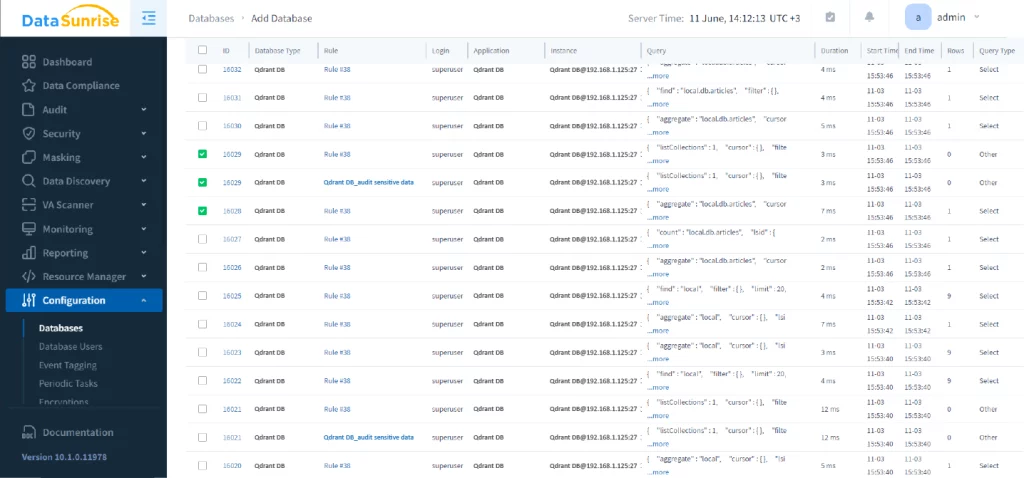

Anpassbare Verkehrsfilterung

Erstellen granularer Sicherheits-, Audit- und Compliance-Richtlinien mit modifizierbaren Verkehrsfiltern. Abfragen von bestimmten Benutzern, Client-Anwendungen, Hosts und IP-Adressen als einzelnes Objekt behandeln und zusammenfassen.

Automatisierung der regulatorischen Einhaltung

Sensible Daten genau entdecken, um Sicherheits-, Maskierungs- und Prüfungsrichtlinien durchzusetzen und bestimmte Compliance-Standards zu erfüllen. Selbstverwaltende Automatisierung der regulatorischen Einhaltung erfordert keine manuelle Intervention.

Umfassende Bedrohungserkennung

Echtzeit-Zugriffs- und Aktivitätskontrolle zur Sicherstellung der Identifikation bösartiger Datenbankaktivitäten, automatische Erkennung und sofortige Blockierung von Anweisungen, die SQL-Injektionen enthalten.

Zusätzliche Authentifizierungsmethoden

DataSunrise bietet einen sicheren Authentifizierungsdienst für Computernetzwerke und unterstützt Kerberos- und LDAP-Authentifizierungen. Alle gängigen Betriebssysteme, einschließlich Microsoft Windows, Linux, Apple OS X und Free BSD, unterstützen das Kerberos-Protokoll und LDAP.

Schützen Sie Ihre Qdrant-Datenbank mit DataSunrise

Eine Demo anfordernFinden Sie Ihre individuelle Lösung

1. Produkttyp auswählen

2. Unterstützte Datenbanken auswählen

- Aktivitätsüberwachung

- Datenbank-Firewall

- Datenmaskierung

- Leistungsüberwachung

- Entdeckung sensibler Daten