Attributbasierte Zugriffskontrolle (ABAC)

In der heutigen digitalen Landschaft hat die Datensicherheit höchste Priorität. Da Organisationen mit dem ständig wachsenden Volumen an sensiblen Informationen umgehen müssen, die sie schützen müssen, wird die Notwendigkeit robuster Zugriffskontrollmechanismen immer kritischer. Hier kommt die attributbasierte Zugriffskontrolle (ABAC) ins Spiel.

ABAC ist ein leistungsstarker und flexibler Ansatz zur Zugriffskontrolle, der Attribute verwendet, um zu bestimmen, wer auf bestimmte Ressourcen zugreifen kann und unter welchen Bedingungen. Durch die Berücksichtigung einer Vielzahl von Faktoren ermöglicht ABAC Organisationen die Erstellung granularer Zugriffskontrollrichtlinien, die sich an die komplexen und sich entwickelnden Bedürfnisse moderner Unternehmen anpassen können.

Was ist die attributbasierte Zugriffskontrolle (ABAC)?

Die attributbasierte Zugriffskontrolle ist eine Methode zur Regulierung des Zugriffs auf Ressourcen basierend auf Attributen, die mit dem Benutzer, der Ressource, der Aktion und der Umgebung verbunden sind. Diese Attribute können eine Vielzahl von Faktoren umfassen, wie z.B. die Rolle des Benutzers, den Standort, die Tageszeit und die Sensibilität der abgerufenen Daten. ABAC erlaubt eine feingranulare Zugriffskontrolle und ermöglicht es Organisationen, ausgefeilte Zugriffskontrollrichtlinien zu erstellen, die leicht an sich ändernde Geschäftsanforderungen angepasst werden können.

Im Gegensatz zu traditionellen Zugriffskontrollmodellen, die oft auf statischen Rollen oder Zugriffskontrolllisten basieren, bietet ABAC einen dynamischeren und kontextbewussteren Ansatz. Durch die Echtzeitbewertung mehrerer Attribute kann ABAC fundiertere Entscheidungen darüber treffen, ob der Zugriff auf eine bestimmte Ressource gewährt oder verweigert werden soll.

Beispiel:

Betrachten wir eine Gesundheitsorganisation, die sensible Patientendaten schützen muss. Mit ABAC kann die Organisation Richtlinien erstellen, die es Ärzten ermöglichen, nur während ihrer Arbeitszeit und innerhalb des Krankenhausnetzwerks auf Patientenakten zuzugreifen. Diese Richtlinien können leicht durch Attribute wie die Rolle des Benutzers (z.B. Arzt), die Tageszeit (z.B. zwischen 9 und 17 Uhr) und den Netzwerkstandort (z.B. Krankenhaus-IP-Bereich) ausgedrückt werden.

Hier ist ein Beispiel, wie eine solche Richtlinie im Code implementiert werden könnte:

Python

def check_access(user, resource, action, time, location):

if user.role == "doctor" and resource.type == "patient_record":

if action == "read" and 9 <= time.hour < 17 and location.ip_range == "hospital_network":

return True

return FalseIn diesem Beispiel bewertet die Funktion check_access die Rolle des Benutzers, den Ressourcentyp, die durchgeführte Aktion, die aktuelle Uhrzeit und den Netzwerkstandort, um zu bestimmen, ob der Zugriff gewährt werden soll. Dieses einfache Beispiel zeigt die Leistungsfähigkeit und Flexibilität von ABAC bei der Durchsetzung komplexer Zugriffskontrollrichtlinien.

Attributbasierte Zugriffskontrolle (ABAC) vs. Rollenbasierte Zugriffskontrolle (RBAC)

ABAC wird oft mit der Rollenbasierten Zugriffskontrolle (RBAC) verglichen, einer weiteren gängigen Methode der Zugriffskontrolle. Während RBAC den Zugriff basierend auf der Rolle eines Benutzers innerhalb einer Organisation gewährt, verfolgt ABAC einen granuläreren Ansatz. Mit attributbasierter Zugriffskontrolle wird der Zugriff durch eine Kombination von Attributen bestimmt, was flexiblere und dynamischere Zugriffskontrollrichtlinien ermöglicht.

In einem RBAC-System werden Rollen typischerweise mit Befehlen wie CREATE ROLE definiert. Zum Beispiel:

SQL

CREATE ROLE manager; GRANT SELECT, INSERT, UPDATE ON employees TO manager;

Dieser Code erstellt eine "Manager"-Rolle und gewährt ihr spezifische Berechtigungen auf der "employees"-Tabelle. Dieser Ansatz kann jedoch einschränkend sein, da er keine anderen kontextuellen Faktoren berücksichtigt, die für Zugriffskontrollentscheidungen relevant sein können.

Mit ABAC können diese zusätzlichen Faktoren leicht in Zugriffskontrollrichtlinien einbezogen werden. Zum Beispiel könnte der Zugriff eines Managers auf Mitarbeiterdaten basierend auf Attributen wie seiner Abteilung, seinem Standort und der Sensibilität der Daten, auf die er zugreifen möchte, eingeschränkt werden.

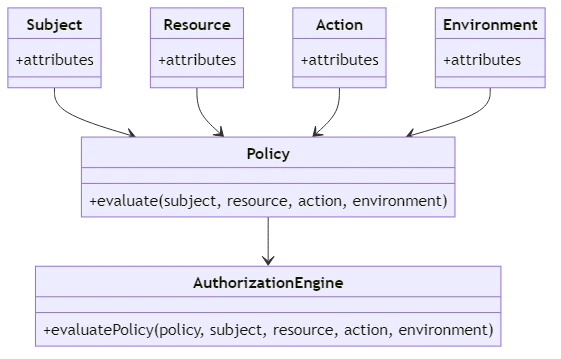

Attribute in ABAC

ABAC stützt sich auf vier Hauptkategorien von Attributen:

- Subjektattribute: Dies sind Merkmale des Benutzers, wie z.B. seine Berufsbezeichnung, Abteilung, Sicherheitsfreigabe und Standort.

- Ressourcenattribute: Diese beschreiben die Ressource, auf die zugegriffen wird, wie z.B. den Datentyp, das Sensibilitätsniveau und den Eigentümer.

- Aktionsattribute: Diese definieren die Aktion, die auf die Ressource angewendet wird, wie z.B. Lesen, Schreiben oder Löschen.

- Umgebungsattribute: Dies sind kontextbezogene Faktoren, wie z.B. die Tageszeit, der Standort und das Sicherheitsniveau des Netzwerks.

Durch die Kombination dieser Attribute kann ABAC fundiertere und kontextbewusstere Zugriffskontrollentscheidungen treffen.

Beispiel:

Betrachten wir ein Finanzinstitut, das sensible Kundendaten schützen muss. Mit ABAC kann das Institut Richtlinien erstellen, die den Zugriff auf Kundenakten basierend auf einer Kombination von Attributen einschränken, wie z.B. der Rolle des Benutzers, der Sensibilität der Daten und der Tageszeit.

Hier ist ein Beispiel, wie eine solche Richtlinie im Code implementiert werden könnte:

Java

public boolean checkAccess(User user, Resource resource, Action action, Environment environment) {

if (user.getRole().equals("financial_advisor") && resource.getType().equals("customer_record")) {

if (action.equals(Action.READ) && resource.getSensitivity().equals("low") && environment.getTime().getHour() >= 9 && environment.getTime().getHour() < 17) {

return true;

}

}

return false;

}

In diesem Beispiel bewertet die Methode checkAccess die Rolle des Benutzers, den Ressourcentyp und die Sensibilität, die durchgeführte Aktion und die aktuelle Uhrzeit, um zu bestimmen, ob der Zugriff gewährt werden soll. Dieser Code zeigt, wie ABAC verwendet werden kann, um komplexe Zugriffskontrollrichtlinien durchzusetzen, die mehrere Attribute berücksichtigen.

Implementierung der attributbasierten Zugriffskontrolle (ABAC)

Die Implementierung von ABAC umfasst mehrere wichtige Schritte:

- Definition von Attributen: Der erste Schritt bei der Implementierung von ABAC besteht darin, die relevanten Attribute für Subjekte, Ressourcen, Aktionen und die Umgebung zu identifizieren. Dieser Prozess erfordert die enge Zusammenarbeit mit Geschäftsinteressenten, um die Zugriffskontrollanforderungen der Organisation und die Faktoren zu verstehen, die bei Zugriffskontrollentscheidungen berücksichtigt werden sollten.

- Erstellung von Richtlinien: Nachdem die relevanten Attribute identifiziert wurden, besteht der nächste Schritt darin, Zugriffskontrollrichtlinien basierend auf diesen Attributen zu entwickeln. Diese Richtlinien sollten klar und eindeutig formuliert werden, wobei eine Richtliniensprache verwendet werden sollte, die sowohl von technischen als auch nicht-technischen Interessengruppen leicht verstanden und gewartet werden kann.

- Implementierung der Richtlinien: Nachdem die Richtlinien definiert wurden, besteht der nächste Schritt darin, sie mithilfe einer Autorisierungs-Engine zu implementieren. Diese Engine ist für die Echtzeit-Bewertung der Richtlinien und die Entscheidung, ob der Zugriff basierend auf den bereitgestellten Attributen gewährt oder verweigert werden soll, verantwortlich.

- Überwachung und Verbesserung: Schließlich ist es wichtig, das System kontinuierlich zu überwachen und die Richtlinien bei Bedarf zu verbessern, um sicherzustellen, dass sie effektiv bleiben und den Geschäftsanforderungen entsprechen. Dies kann die Aktualisierung von Attributwerten, die Modifizierung von Richtlinien oder das Hinzufügen neuer Richtlinien zur Anpassung an sich ändernde Anforderungen umfassen.

Vorteile von ABAC

ABAC bietet mehrere wesentliche Vorteile gegenüber traditionellen Zugriffskontrollmodellen:

- Flexibilität: ABAC ermöglicht feingranulare Zugriffskontrollrichtlinien, die sich an sich ändernde Geschäftsanforderungen anpassen können. Durch die Berücksichtigung einer Vielzahl von Attributen kann ABAC komplexe und dynamische Zugriffskontrollszenarien unterstützen, die mit anderen Modellen schwierig oder unmöglich zu implementieren wären.

- Skalierbarkeit: Wenn neue Benutzer und Ressourcen zu einer Organisation hinzugefügt werden, kann ABAC sie leicht einbeziehen, ohne wesentliche Änderungen an bestehenden Richtlinien vorzunehmen. Dies macht ABAC besonders geeignet für große und schnell wachsende Organisationen.

- Verbesserte Sicherheit: Durch die Berücksichtigung mehrerer Attribute und die Echtzeit-Bewertung von Zugriffskontrollentscheidungen kann ABAC unbefugten Zugriff verhindern und helfen, sensible Daten vor Kompromittierungen zu schützen.

- Compliance: ABAC kann Organisationen dabei helfen, regulatorische Anforderungen zu erfüllen, indem sichergestellt wird, dass die Zugriffskontrollrichtlinien mit Industriestandards und Vorschriften übereinstimmen. Durch die Bereitstellung eines klaren und überprüfbaren Protokolls von Zugriffskontrollentscheidungen kann ABAC Organisationen dabei helfen, die Einhaltung nachzuweisen und kostspielige Strafen zu vermeiden.

Herausforderungen von ABAC

Obwohl ABAC viele Vorteile bietet, bringt es auch einige Herausforderungen mit sich, derer sich Organisationen bewusst sein müssen:

- Komplexität: Die Implementierung von ABAC kann komplex sein und erfordert sorgfältige Planung und kontinuierliche Wartung. Organisationen müssen ein klares Verständnis ihrer Zugriffskontrollanforderungen und der Attribute haben, die bei Zugriffskontrollentscheidungen berücksichtigt werden sollten.

- Attributmanagement: Sicherzustellen, dass Attribute genau zugewiesen und aktualisiert werden, kann zeitaufwendig und ressourcenintensiv sein. Organisationen müssen Prozesse zur Verwaltung von Attributen einrichten und sicherstellen, dass sie im Laufe der Zeit genau und relevant bleiben.

- Leistung: Die Bewertung von Zugriffskontrollrichtlinien basierend auf mehreren Attributen kann die Systemleistung beeinträchtigen, insbesondere in groß angelegten Umgebungen. Organisationen müssen ihre ABAC-Implementierungen sorgfältig entwerfen und optimieren, um sicherzustellen, dass die Leistung akzeptabel bleibt.

- Interoperabilität: Verschiedene Systeme können unterschiedliche Attributformate und -schemata verwenden, was die Implementierung von ABAC über mehrere Plattformen hinweg erschwert. Organisationen müssen sicherstellen, dass ihre ABAC-Implementierungen in bestehende Systeme integriert werden können und die Interoperabilität zwischen verschiedenen Plattformen unterstützen.

Schlussfolgerung

Die attributbasierte Zugriffskontrolle ist ein leistungsstarkes Werkzeug zur Verwaltung des Zugangs zu sensiblen Daten in den komplexen digitalen Umgebungen von heute. Indem eine Vielzahl von Attributen berücksichtigt und Zugriffskontrollentscheidungen in Echtzeit getroffen werden, bietet ABAC einen flexiblen und dynamischen Ansatz zur Zugriffskontrolle, der sich an die sich entwickelnden Bedürfnisse moderner Unternehmen anpassen kann.

Obwohl die Implementierung von ABAC herausfordernd sein kann, sind die Vorteile in Bezug auf verbesserte Sicherheit, Skalierbarkeit und Compliance eine wertvolle Investition für Organisationen, die ihre Daten und Systeme schützen möchten.

Da sich die Technologie weiterentwickelt und die Anzahl der Zugangspunkte zunimmt, bietet ABAC eine skalierbare und effiziente Möglichkeit zur Verwaltung von Zugriffskontrollen und stellt sicher, dass die richtigen Personen unter den richtigen Bedingungen auf die richtigen Daten zugreifen können.

Zusammenfassend ist ABAC ein kritischer Bestandteil einer umfassenden Sicherheitsstrategie im digitalen Zeitalter. Durch die effektive Implementierung und Nutzung von ABAC können Organisationen die Datensicherheit verbessern, Geschäftsziele unterstützen und in einer zunehmend komplexen und herausfordernden Landschaft wettbewerbsfähig bleiben.