Amazon Aurora MySQL Daten-Audit-Trail

Die Sicherheit und Integrität von sensiblen Daten innerhalb von Datenbanken sicherzustellen, ist für moderne Organisationen von entscheidender Bedeutung. Amazon Aurora MySQL bietet robuste Auditierungsfunktionen, um Datenbankaktivitäten zu verfolgen und die Einhaltung von Sicherheitsstandards zu gewährleisten. Dieser Artikel erklärt, wie man den nativen Data Audit Trail in Amazon Aurora MySQL konfiguriert und nutzt, zeigt SQL-basierte Implementierungen und diskutiert kurz die erweiterten Auditierungs-Funktionen von DataSunrise.

Nativer Daten-Audit-Trail in Amazon Aurora MySQL

Die native Audit-Trail-Funktionalität von Amazon Aurora MySQL ermöglicht es Administratoren, Datenbankaktivitäten wie Datenzugriff, -änderungen und Benutzeraktionen zu überwachen und zu protokollieren. Diese Funktionen helfen, wesentliche Fragen während Audits zu beantworten:

- Wer hat auf die Daten zugegriffen oder sie geändert?

- Wann wurden die Daten abgerufen oder geändert?

- Wie hat der Benutzer Zugriff erhalten?

Konfigurationsschritte für den nativen Audit-Trail

Um die native Auditierung in Amazon Aurora MySQL einzurichten, müssen Sie erweiterte Auditierungsfunktionen über Parametergruppen aktivieren. Gehen Sie wie folgt vor:

Schritt 1: Erstellen Sie eine benutzerdefinierte Parametergruppe für den DB-Cluster Greifen Sie auf die Amazon RDS-Konsole zu, navigieren Sie zum Abschnitt Parametergruppen und erstellen Sie eine neue Parametergruppe. Wählen Sie die passende Parametergruppenfamilie (z.B. aurora-mysql5.7), geben Sie einen aussagekräftigen Namen ein und speichern Sie die Konfiguration.

Schritt 2: Ändern Sie die Audit-Parameter Finden Sie die benutzerdefinierte Parametergruppe, die Sie in der Konsole erstellt haben, und ändern Sie ihre Einstellungen. Aktivieren Sie die Auditierung, indem Sie server_audit_logging auf ON setzen. Konfigurieren Sie zusätzlich server_audit_events, um die spezifischen Ereignisse festzulegen, die Sie protokollieren möchten, wie z.B.:

CONNECT, QUERY, QUERY_DML, QUERY_DDL, QUERY_DCL, TABLE

Schritt 3: Wenden Sie die Parametergruppe an Gehen Sie zur Ändern-Option für Ihren DB-Cluster und verknüpfen Sie ihn mit der neu erstellten Parametergruppe. Wenden Sie die Änderungen sofort an, um die Instanz neu zu starten und die Auditierungseinstellungen zu aktivieren.

Schritt 4: Überprüfen Sie die Konfiguration Stellen Sie eine Verbindung zur Datenbank her und führen Sie den folgenden SQL-Befehl aus, um sicherzustellen, dass die Einstellungen aktiv sind:

SHOW VARIABLES LIKE '%server_audit_logging%';

Bestätigen Sie, dass der Wert für server_audit_logging auf ON gesetzt ist.

Beispiel: Protokollierung von DML-Abfragen

Um zu demonstrieren, wie die Auditierung für DML-Abfragen funktioniert, folgen Sie dieser Beispielkonfiguration und beobachten Sie die Ergebnisse:

— Aktivieren der Auditierung für DML-Abfragen

SET GLOBAL server_audit_events = 'QUERY_DML';

— Ausführen von Datenbankoperationen

CREATE DATABASE audit_test; USE audit_test; CREATE TABLE audit_log (id INT, description VARCHAR(100)); INSERT INTO audit_log VALUES (1, 'Test Audit'); UPDATE audit_log SET description = 'Updated Audit' WHERE id=1; SELECT * FROM audit_log;

Die durch diese Operationen erzeugten Audit-Protokolle können in der RDS-Konsole unter dem Abschnitt Logs der Datenbankinstanz überprüft werden. Öffnen Sie die relevante Protokolldatei (z.B. audit/audit.log), um detaillierte Aktivitätsaufzeichnungen einzusehen.

Erweiterte Funktionen mit DataSunrise

Während die native Auditierung in Amazon Aurora MySQL wesentliche Fähigkeiten bietet, erweitert DataSunrise diese Funktionalitäten mit einer zentralisierten, feinkörnigen Kontrolle über Datenbanksicherheit und Compliance.

Vorteile von DataSunrise

Die zentrale Verwaltung sorgt für eine einheitliche Kontrolle über Auditierungsregeln in mehreren Datenbanken. Flexible Filter ermöglichen es Administratoren, Regeln für spezifische Abfragetype, Objekte und Benutzergruppen zu konfigurieren. Erweiterte Bedrohungserkennung identifiziert SQL-Injection-Versuche und andere verdächtige Aktivitäten, während die Sitzungsüberwachung wichtige Sitzungsereignisse wie An- und Abmeldungen auditiert.

DataSunrise für Aurora MySQL einrichten

Erstellen einer DataSunrise-Instanz

Öffnen Sie die DataSunrise-Weboberfläche, um den Konfigurationsprozess für Ihre Aurora MySQL-Instanz zu starten. Während dieser Einrichtung müssen Administratoren genaue Datenbankzugangsdaten eingeben, die beabsichtigte Zieldatenbank angeben und umfassende Auditierungsrichtlinien festlegen, die auf die Bedürfnisse ihrer Organisation zugeschnitten sind. Die intuitive Benutzeroberfläche vereinfacht die Einrichtung und sorgt gleichzeitig dafür, dass kritische Sicherheitsparameter effektiv konfiguriert werden.

Anzeigen auditierter Protokolle

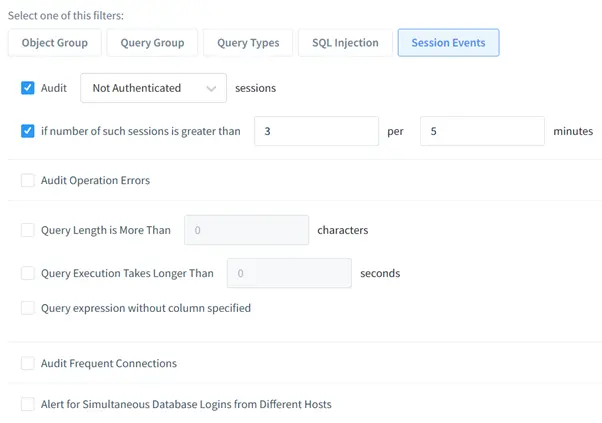

Die von DataSunrise erzeugten Protokolle sind systematisch organisiert und über sein Dashboard zugänglich. Administratoren können eine Vielzahl von Filtern nutzen, um Audit-Protokolle effizient zu verfeinern und zu analysieren. Diese Filter umfassen:

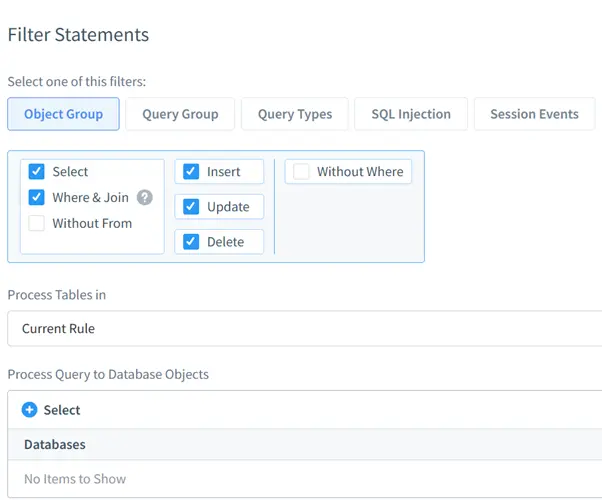

- Objektgruppe: Ermöglicht das Filtern von Protokollen basierend auf Datenbankobjekten, sodass eine gezielte Analyse bestimmter Tabellen oder Schemata möglich ist.

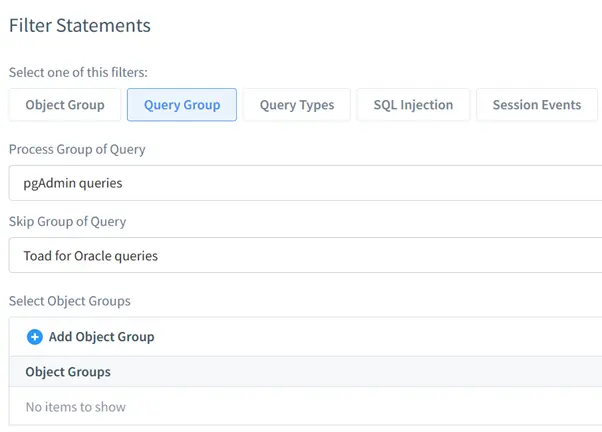

- Abfragegruppe: Erleichtert die Gruppierung von Protokollen nach Abfragetypen wie SELECT, INSERT, UPDATE oder DELETE-Operationen und bietet einen klaren Überblick über die Datenbankaktivitäten.

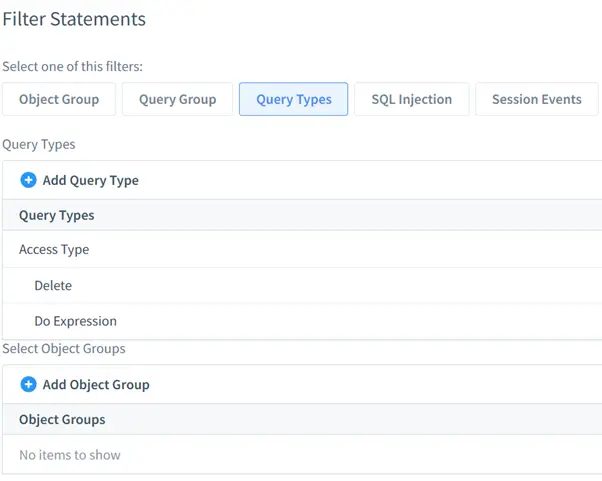

- Abfragetyp: Hilft beim Isolieren von Protokollen im Zusammenhang mit SQL-Injection-Versuchen und bietet ein proaktives Mittel zur Identifizierung und Abwehr von Sicherheitsbedrohungen.

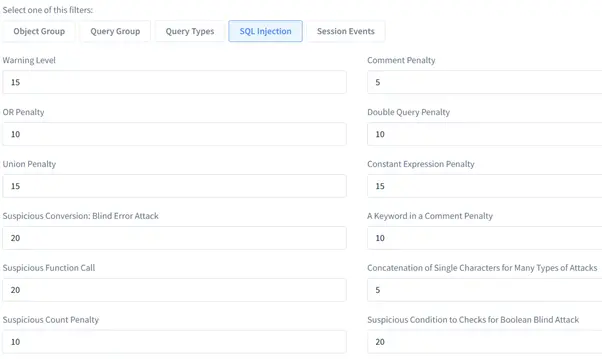

- SQL-Injection: Speziell entwickelt, um Protokolle nach dem spezifischen Typ der erkannten SQL-Injection zu filtern und detaillierte Einblicke in versuchte Verstöße zu bieten.

- Sitzungsereignisse: Überwacht und auditiert Benutzersitzungen, einschließlich Anmelde- und Abmeldeaktivitäten, um detaillierte Aufzeichnungen der Benutzerinteraktionen mit der Datenbank zu führen.

Durch die Nutzung dieser Filter können Organisationen ihre Fähigkeit zur Identifizierung von Anomalien verbessern, die Einhaltung von Datensicherheitsstandards aufrechterhalten und schnell auf potenzielle Sicherheitsvorfälle reagieren. Das DataSunrise-Dashboard bietet ein unschätzbares Werkzeug für Datenbankadministratoren, die integrität und vertraulichkeit der Datenbankumgebungen zu wahren.

Zusammenfassung und Fazit

Der native Daten-Audit-Trail von Amazon Aurora MySQL ermöglicht es Organisationen, den Zugriff auf sensible Daten zu überwachen und die Einhaltung von Sicherheitsstandards sicherzustellen. Durch die Nutzung erweiterter Auditierungsfunktionen können Sie die Protokollierung an die Bedürfnisse Ihrer Organisation anpassen. Ergänzend zu diesen Funktionen bietet DataSunrise eine leistungsstarke, zentralisierte Plattform zur Auditierung und Verwaltung der Datenbanksicherheit.

Um das gesamte Spektrum der Funktionen von DataSunrise, einschließlich der erweiterten Auditierungstools, zu erkunden, besuchen Sie unsere Website für eine Online-Demonstration.