Amazon Aurora MySQL Audit Trail

Der Schutz sensibler Informationen ist in einer datengesteuerten Welt von entscheidender Bedeutung. Audits stellen die Einhaltung von Vorschriften sicher, decken unbefugte Zugriffe auf und verfolgen Datenbankaktivitäten. Amazon Aurora MySQL, ein verwalteter relationaler Datenbankdienst, umfasst native Audit-Trail-Funktionen zur Verbesserung der Sicherheit und Rückverfolgbarkeit. Dieser Artikel erklärt, wie diese Funktionen konfiguriert und genutzt werden, sowie Tools wie DataSunrise für eine erweiterte Verwaltung.

Native Audit Trail in Amazon Aurora MySQL

Übersicht

Der native Amazon Aurora MySQL Audit Trail ermöglicht es Organisationen, Datenbankaktivitäten direkt innerhalb des Datenbanksystems zu überwachen. Durch die Nutzung erweiterter Audit-Funktionen können Administratoren wichtige Ereignisse wie Benutzeranmeldungen, Datenänderungen und Abfrageausführungen erfassen, was hilft, Fragen darüber zu beantworten, wer auf Daten zugegriffen oder diese geändert hat, wann Änderungen stattgefunden haben und ob die Aktionen den organisatorischen Richtlinien entsprachen.

Einrichtung des Audit Trails

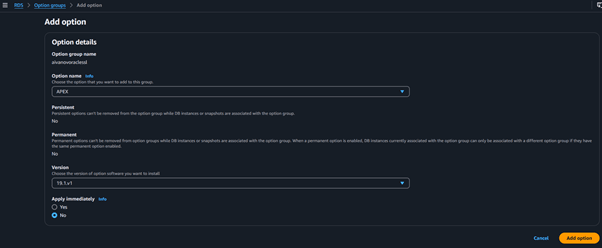

Um in Amazon Aurora MySQL Auditing zu aktivieren, folgen Sie diesen Schritten:

Schritt 1: Erstellen einer benutzerdefinierten Parametergruppe

Beginnen Sie damit, auf die Amazon RDS-Konsole zuzugreifen und zum Abschnitt der Parametergruppen zu navigieren. Erstellen Sie eine neue Parametergruppe, indem Sie den Familientyp auswählen, z.B. aurora-mysql5.7, und einen geeigneten Namen und eine Beschreibung angeben. Nach dem Speichern Ihrer Änderungen steht die Parametergruppe zur Verfügung, um sie einer Datenbankinstanz zuzuweisen.

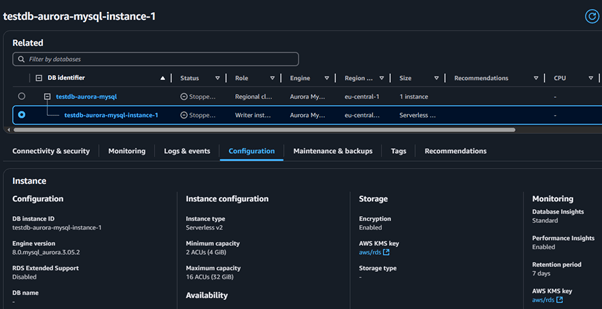

Schritt 2: Zuweisen der Parametergruppe

Gehen Sie zum Abschnitt Datenbanken in der RDS-Konsole, um Ihre Aurora-Instanz zu finden. Ändern Sie die Einstellungen, um die neue Parametergruppe im Abschnitt Zusätzliche Konfiguration hinzuzufügen. Das sofortige Anwenden der Änderungen stellt sicher, dass die Konfiguration wirksam wird, obwohl dies möglicherweise einen Neustart der Datenbank erfordert.

Schritt 3: Konfigurieren von Audit-Ereignissen

Anschließend bearbeiten Sie die neu erstellte Parametergruppe, um festzulegen, welche Audit-Ereignisse verfolgt werden sollen. Passen Sie den server_audit_events-Parameter an, um Ereignisse wie Verbindungen, Abfragen und Tabellenzugriffe zu protokollieren. Diese Änderungen definieren, welche Datenbankaktivitäten aufgezeichnet werden.

Schritt 4: Überprüfen der Konfiguration

Schließlich bestätigen Sie die Auditing-Einrichtung, indem Sie sich mit einem MySQL-Client mit der Datenbank verbinden. Führen Sie den Befehl SHOW VARIABLES LIKE ‘%server_audit%’; aus, um sicherzustellen, dass die Einstellung server_audit_logging aktiv ist und die gewünschten Ereignisse aufgeführt sind.

Beispiel für die Nutzung

Hier ist ein praktisches Beispiel für das Auditing von DML-Abfragen:

CREATE DATABASE audit_log;

USE audit_log;

CREATE TABLE user_activity (id INT AUTO_INCREMENT PRIMARY KEY, action VARCHAR(255), timestamp DATETIME DEFAULT CURRENT_TIMESTAMP);

INSERT INTO user_activity (action) VALUES ('User Login');

UPDATE user_activity SET action = 'Data Modified' WHERE id=1;

DELETE FROM user_activity WHERE id=1;Audit-Logs für diese Aktivitäten können im Logs-Abschnitt der RDS-Konsole unter audit/audit.log abgerufen werden.

Audit-Aufrüstung mit DataSunrise

Während der native Audit Trail in Amazon Aurora MySQL leistungsstark ist, verbessert die Integration von Tools wie DataSunrise das Audit-Management durch zentrale und erweiterte Datenbanksicherheitsfunktionen wie fein abgestimmtes Auditing, Benutzeraktivitätsüberwachung und Compliance-Berichterstattung.

Konfiguration von DataSunrise für Amazon Aurora MySQL

Schritt 1: Erstellen einer DataSunrise-Instanz

Um loszulegen, stellen Sie eine DataSunrise-Instanz auf einem geeigneten Server oder Cloud-Plattform bereit. Greifen Sie über die Weboberfläche unter http://

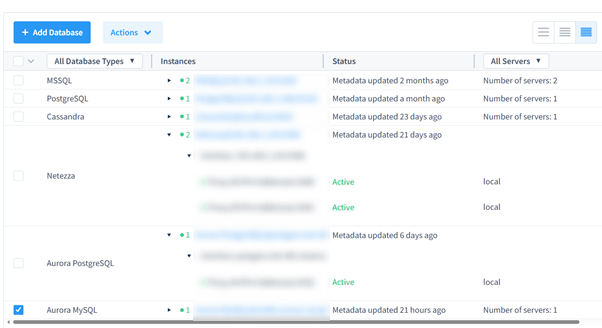

Schritt 2: Hinzufügen der Amazon Aurora MySQL-Datenbank

Im DataSunrise-Dashboard suchen Sie den Abschnitt Datenbanken und starten den Prozess zum Hinzufügen einer neuen Datenbank. Geben Sie die Aurora-Endpunktdetails ein, einschließlich Port, Datenbankname und Anmeldedaten. Konfigurieren Sie Audit-Optionen wie Aktivitätsprotokollierung und Ereignisüberwachung, um die Funktionalität des Systems an Ihre Bedürfnisse anzupassen.

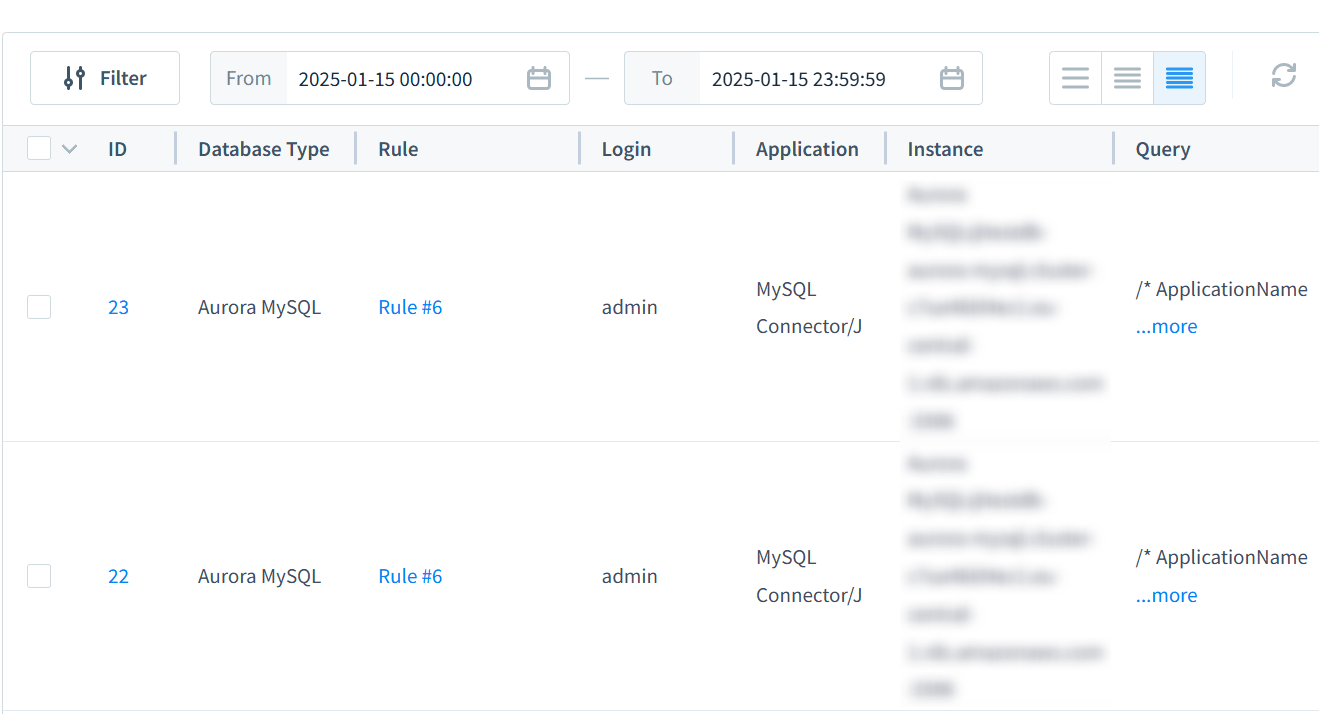

Schritt 3: Ansehen von Audit-Logs

Greifen Sie auf den Audit-Logs-Abschnitt in DataSunrise zu, um Datenbankaktivitäten zu analysieren. Nutzen Sie Filteroptionen basierend auf Kriterien wie Datenbankname, Benutzer oder Ereignistyp, um detaillierte Einblicke in die Systemoperationen zu erhalten.

Vorteile von DataSunrise

DataSunrise dient als robustes zentrales Managementsystem, das die Konsolidierung von Audit-Regeln und Protokollen aus verschiedenen Datenbanken vereinfacht. Es stärkt die Compliance-Bemühungen, indem es wichtige Standards wie GDPR,SOX,PCI DSS und HIPAA einhält. Darüber hinaus erhöht die Plattform die Datenbanksicherheit, indem sie Echtzeit-Überwachung bietet, um unbefugte Zugriffsversuche zu erkennen und zu beschränken.

Schlussfolgerung

Der native Audit Trail von Amazon Aurora MySQL bietet eine robuste Lösung zur Überwachung und Sicherung sensibler Daten. Durch die Konfiguration erweiterter Audit-Funktionen können Organisationen Datenbankaktivitäten effektiv verfolgen. Die Integration von Tools wie DataSunrise erhöht die Audit-Fähigkeiten durch zentrale Steuerung, granulare Überwachung und Unterstützung bei der Einhaltung von Vorschriften.

Für weitere Informationen über DataSunrises umfassende Sicherheits-Suite besuchen Sie unsere Website für eine Online-Demonstration.