Amazon Aurora PostgreSQL Daten-Audit-Trail

Das schnelle Datenwachstum hat die Bedeutung der Einhaltung gesetzlicher Vorgaben und des Schutzes sensibler Informationen erhöht. Amazon Aurora PostgreSQL begegnet diesen Herausforderungen, indem es fortschrittliche Daten-Audit-Trail-Lösungen bietet, die es Organisationen ermöglichen, Datenbankaktivitäten zu überwachen und zu schützen, während sie die gesetzlichen Standards einhalten. In diesem Artikel gehen wir auf die nativen Möglichkeiten des Audit-Trails von Aurora PostgreSQL ein und zeigen, wie man Abfragesprachen-Funktionen für umfassende Audits nutzt. Wir werden auch untersuchen, wie DataSunrise diese Funktionen durch zusätzliche Werkzeuge und Funktionen zur Verbesserung der Datensicherheit erweitert.

Nativer Amazon Aurora PostgreSQL Daten-Audit-Trail

Überblick über Datenbank-Audits

Datenbank-Audits helfen Organisationen, die Einhaltung von Vorschriften wie GDPR, SOX, PCI DSS und HIPAA sicherzustellen. Zu den wichtigsten Zielen von Audits gehören:

- Überwachung und Protokollierung von Datenbankaktivitäten.

- Sichere Speicherung der Audit-Protokolle.

- Erkennung verdächtiger Verhaltensweisen.

- Erstellung von Warnungen und Berichten.

Amazon Aurora PostgreSQL unterstützt zwei primäre Audit-Mechanismen: Database Activity Streams und die pgAudit-Erweiterung.

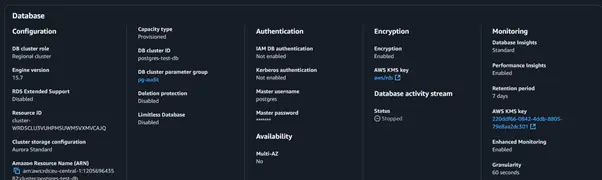

Database Activity Streams

Database Activity Streams erfassen nahezu in Echtzeit Datenbankaktivitäten und bieten detaillierte Protokolle im JSON-Format. Diese Protokolle können mit Überwachungstools zur weiteren Analyse integriert werden. Zu den wichtigsten Merkmalen gehören:

- Betriebsmodi:

- Asynchron: Priorisiert die Datenbankleistung, kann jedoch einige Protokolleinträge überspringen.

- Synchron: Gewährleistet vollständige Protokollierung, kann jedoch die Leistung beeinträchtigen.

- Integration: Funktioniert nahtlos mit AWS- und Drittanbieter-Tools.

- Verschlüsselung: Sichert Protokolle mittels AWS Key Management Service (KMS).

Beispielkonfiguration

Zum Aktivieren von Database Activity Streams:

- Öffnen Sie die Amazon RDS-Konsole.

- Wählen Sie Ihren Aurora PostgreSQL-Cluster aus.

- Wechseln Sie zum Abschnitt Protokolle und Ereignisse.

- Aktivieren Sie Database Activity Streams.

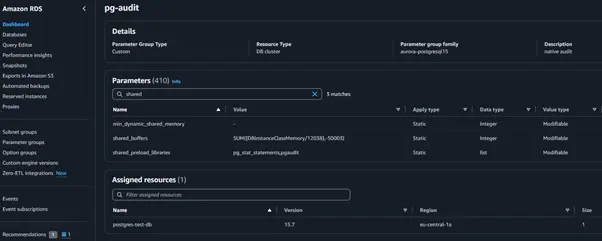

pgAudit-Erweiterung

Die pgAudit-Erweiterung erweitert die nativen Protokollierungsfunktionen von PostgreSQL, indem sie detaillierte Aktivitäten auf Sitzungs- und Objektebene erfasst. Sie protokolliert Anweisungen wie SELECT, INSERT und DDL-Befehle und sorgt so für umfassende Audits.

Konfiguration von pgAudit

- Aktivieren Sie die pgAudit-Erweiterung in Ihrer Aurora PostgreSQL-Instanz.

- Konfigurieren Sie Parameter in der DB-Parametergruppe:

- Starten Sie die Instanz neu, um die Änderungen zu übernehmen.

ALTER SYSTEM SET pgaudit.log = 'ALL'; SELECT pg_reload_conf();

Anzeigen der Protokolle

Audit-Protokolle werden in der Standardprotokollierungsfunktion von PostgreSQL gespeichert. Verwenden Sie die folgende Abfrage, um Protokolle abzurufen:

SELECT * FROM pg_catalog.pg_logs WHERE log_line LIKE '%AUDIT%';

Implementierung eines nativen Audit-Trails mit SQL

Verbindung zu Aurora PostgreSQL

Verwenden Sie das folgende Python-Skript, um eine Verbindung zu Ihrer Datenbank herzustellen:

import psycopg2 conn = psycopg2.connect( dbname="your_db_name", user="your_username", password="your_password", host="your_host", port="your_port" ) cursor = conn.cursor()

Einrichten eines Audit-Trails

Aktivieren Sie die Audit-Protokollierung für bestimmte Tabellen oder Benutzer:

ALTER DATABASE your_db_name SET pgaudit.log = 'READ, WRITE'; ALTER ROLE your_role SET pgaudit.log = 'DDL, ROLE';

Anzeigen der Auditergebnisse

Führen Sie eine Abfrage aus, um Audit-Protokolle aus der Datenbank abzurufen:

SELECT log_time, user_name, query_text FROM pg_catalog.pg_logs WHERE log_severity = 'AUDIT';

DataSunrises Amazon Aurora PostgreSQL Daten-Audit-Trail

Überblick über DataSunrise

DataSunrise bietet erweiterte Datenbanksicherheit, einschließlich:

- Audits.

- Maskierung sensibler Daten.

- Echtzeit-Bedrohungserkennung.

Einrichten von DataSunrise für Aurora PostgreSQL

Erstellen einer DataSunrise-Instanz

- Öffnen Sie die Weboberfläche von DataSunrise.

- Konfigurieren Sie Ihre Aurora PostgreSQL-Instanz:

- Geben Sie die Datenbankanmeldeinformationen ein.

- Geben Sie die Zieldatenbank an.

- Richten Sie Audit-Richtlinien ein.

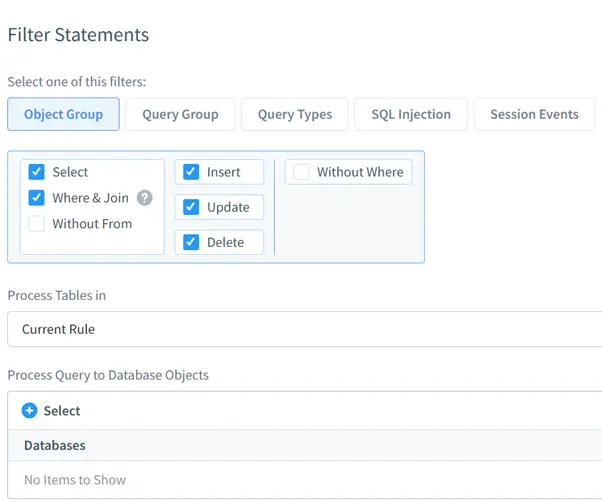

Anzeigen der Audit-Protokolle

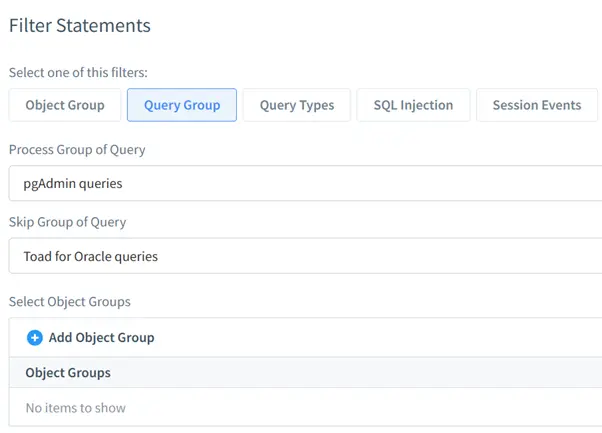

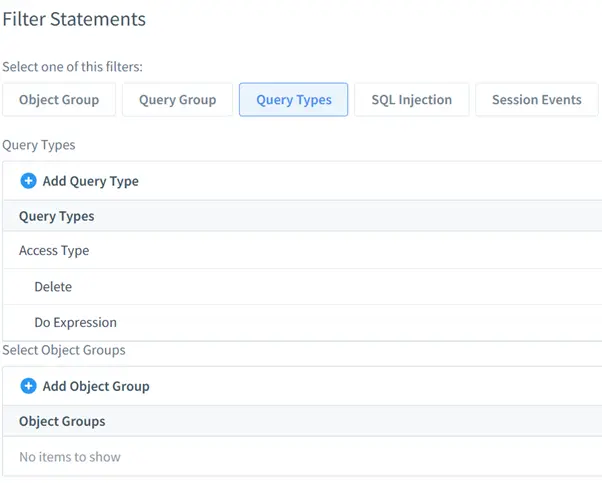

Protokolle sind im DataSunrise-Dashboard zugänglich. Verwenden Sie Filter, um die Ergebnisse zu verfeinern nach:

- Objektgruppe: Filtern Sie Protokolle nach Datenbankobjekten.

- Abfragegruppe: Konzentrieren Sie sich auf bestimmte Abfragetypen.

- Abfragetyp: Isolieren Sie SQL-Injections-Versuche.

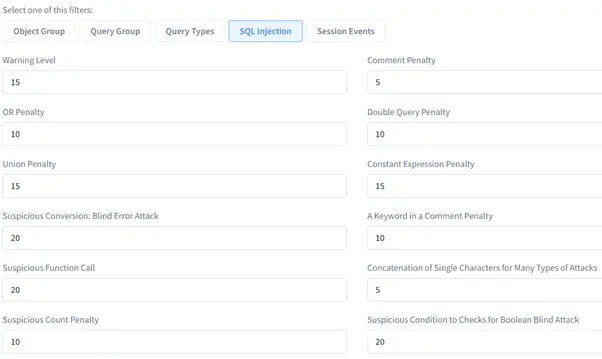

- SQL Injection: Filtern Sie Protokolle nach Art der SQL-Injection.

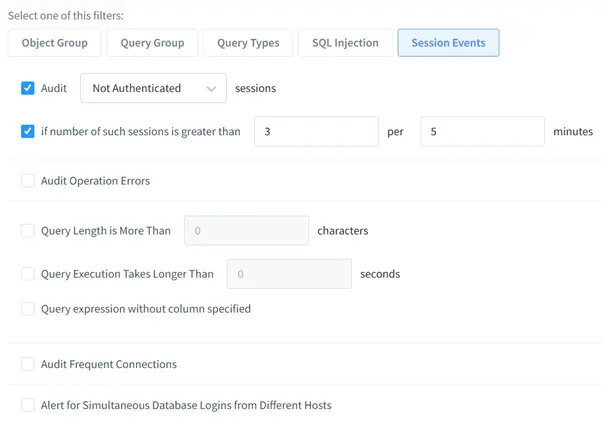

- Sitzungsereignisse: Überwachen Sie Benutzersitzungen und Anmelde-/Abmeldeaktivitäten.

Vorteile der Nutzung von DataSunrise

- Zentralisierte Kontrolle: Verwalten Sie alle Auditregeln über eine einzige Schnittstelle.

- Anpassbare Filter: Passen Sie die Audit-Richtlinien an die Bedürfnisse Ihrer Organisation an.

- Erhöhte Sicherheit: Erkennen und blockieren Sie SQL-Injection-Versuche.

- Compliance Bereitschaft: Erstellen Sie Berichte, um gesetzliche Anforderungen zu erfüllen.

Fazit

Amazon Aurora PostgreSQL bietet leistungsstarke native Auditing-Werkzeuge über Database Activity Streams und pgAudit. Diese Funktionen gewährleisten Compliance und Datensicherheit. Für höhere Anforderungen erweitert DataSunrise das Audit mit robusten Filterfunktionen, zentraler Kontrolle und Echtzeitüberwachung. Entdecken Sie das Sicherheitssortiment von DataSunrise, um die Audit-Trail-Funktionen Ihrer Datenbank zu optimieren. Besuchen Sie unsere Website für eine Online-Demonstration und erfahren Sie, wie unsere Tools Ihre Datenbanksicherheitsstrategie transformieren können.