Verfolgen und Sichern des Datenbankaktivitätsverlaufs in Amazon Aurora PostgreSQL

Datenbanksicherheit und Überwachung sind entscheidend für den Schutz sensibler Informationen und die Einhaltung von Compliance-Standards wie GDPR, HIPAA und PCI DSS. Amazon Aurora PostgreSQL bietet eine umfassende Suite nativer Datenbankaktivitätsverlauf-Funktionen, die darauf ausgelegt sind, Einblicke in Datenbankaktivitäten zu gewähren und gleichzeitig eine hohe Leistung aufrechtzuerhalten. Im Folgenden untersuchen wir diese Funktionen und ihre praktischen Anwendungen im Detail.

Einführung in die Datenbanksicherheit

Datenbanksicherheit und Compliance sind in der heutigen datengesteuerten Landschaft von entscheidender Bedeutung. Organisationen müssen sicherstellen, dass sie die gesetzlichen Anforderungen erfüllen, während sie die Integrität und Vertraulichkeit ihrer Daten wahren. Amazon Aurora PostgreSQL bietet sowohl native als auch Drittanbieter-Tools, um diese Ziele zu erreichen.

Nativer Datenbankaktivitätsverlauf in Aurora PostgreSQL

Database Activity Streams (DAS)

Vorteile von DAS

- Unveränderbare Protokolle: Bietet manipulationssichere Protokolle zur Einhaltung von Vorschriften.

- Integrationsoptionen: Funktioniert nahtlos mit AWS-Tools wie CloudWatch und S3.

- Skalierbare Leistung: Geeignet für Umgebungen jeder Größe.

Konfiguration von DAS

- Synchroner Modus: Stellt sicher, dass alle Ereignisse erfasst werden.

- Asynchroner Modus: Optimiert die Leistung in Anwendungen mit hohem Datenverkehr.

Beispielabfrage für DAS

Erfassungsmodifikationsevents:

SELECT event_time, user_name, database_name, query

FROM pg_database_activity_stream

WHERE event_type IN ('INSERT', 'UPDATE', 'DELETE');pgAudit-Erweiterung

Hauptfunktionen

- Anpassungsfähige Überwachung für spezifische Aktionen.

- Granulare Überprüfung auf Sitzungs-, Rollen- und Objektebene.

Konfiguration und Nutzung

- Richtlinien für sensible Daten aktivieren:

- Abfrage der Überwachungsprotokolle:

ALTER TABLE sensitive_data ENABLE ROW LEVEL SECURITY; CREATE POLICY read_policy ON sensitive_data FOR SELECT TO auditor_role USING (true);

SELECT log_time, statement, user_name FROM pg_catalog.pg_audit_log WHERE statement LIKE 'SELECT%';

Best Practices für native Tools

- Optimierung der Protokollierungsstufen: Verhindern Sie Protokollüberlastung durch Anpassung von Konfigurationen wie log_statement.

- Verschlüsselung aktivieren: Verwenden Sie AWS KMS, um Protokolle zu sichern.

- Warnungen einrichten: Automatisieren Sie Benachrichtigungen mit AWS Lambda für Anomalien.

- Effiziente Protokollaufbewahrung: Nutzen Sie S3 zur kostengünstigen Langzeitspeicherung.

Kombinieren von nativen und Drittanbieter-Tools

- Integrieren Sie DAS und pgAudit mit Tools wie DataSunrise für erweiterte Funktionalitäten.

- Aktivieren Sie das regionsübergreifende Protokollieren zur Einhaltung globaler Vorschriften.

Erhöhte Sicherheit mit DataSunrise

Überblick über die DataSunrise-Funktionen

- Echtzeitüberwachung und -überprüfung.

- Detaillierte Berichterstellung zur Einhaltung von Vorschriften.

- Maskierung sensibler Daten.

- Erkennung sensibler Daten.

- ML- und KI-Tools für verbesserte Erkennungsmechanismen.

DataSunrise bietet fünf Bereitstellungsmodi, um die Sicherheitsstufen anzupassen und Interferenzen mit bestehender Infrastruktur zu minimieren, einschließlich eines Modus für die Webanwendungssicherung.

Konfiguration von DataSunrise

Voraussetzungen

- Installieren und konfigurieren Sie DataSunrise auf einem Server mit Netzwerkzugriff auf Aurora PostgreSQL.

- Überprüfen Sie die Aurora PostgreSQL-Instanzparameter, die Überwachung und Überprüfung unterstützen.

Dashboard-Zugriff

- Öffnen Sie die DataSunrise-Weboberfläche in einem Browser.

- Melden Sie sich mit administrativen Anmeldeinformationen an.

Hinzufügen einer Aurora PostgreSQL-Datenbank

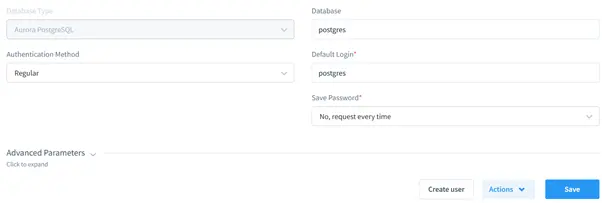

- Navigieren Sie zum Abschnitt “Datenbanken” im Dashboard.

- Klicken Sie auf “Neue Datenbank hinzufügen” und füllen Sie die folgenden Details aus:

- Datenbanktyp: Wählen Sie PostgreSQL.

- Host und Port: Geben Sie den Aurora PostgreSQL-Endpunkt und den Port ein.

- Anmeldeinformationen: Geben Sie den Datenbankbenutzernamen und das Passwort ein.

- Verbindungstest: Führen Sie einen Test durch, um die Konnektivität zu bestätigen.

- Speichern Sie die Konfiguration.

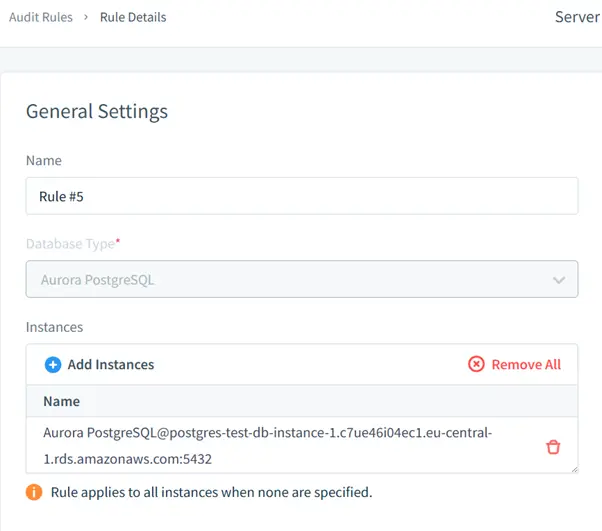

Definition von Überwachungsregeln

- Gehen Sie zum Abschnitt “Überwachungsregeln”.

- Erstellen Sie Regeln, die folgendes spezifizieren:

- Zielobjekte (z. B. sensible Tabellen oder Schemata).

- Zuverfolgende Aktionen (z. B. SELECT, INSERT, UPDATE).

- Zu verfolgenden Benutzer oder Rollen.

- Warnungen bei unbefugten oder verdächtigen Aktionen.

- Wenden Sie die Regeln auf die Datenbank an.

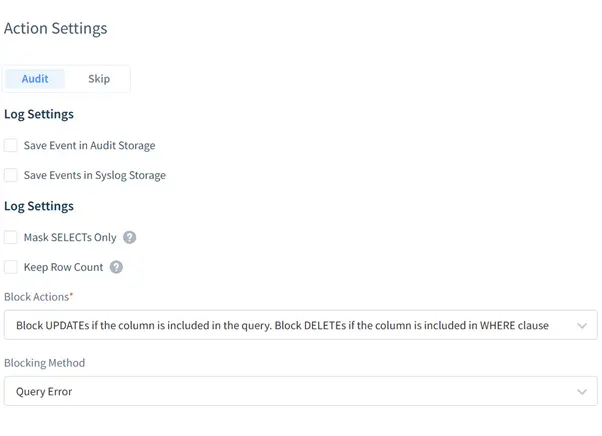

Erweiterte Überwachungskonfiguration

- Aktivieren Sie Datenmaskierungsrichtlinien für sensible Felder wie Sozialversicherungsnummern oder Kreditkartennummern.

- Konfigurieren Sie Echtzeit-Warnungen und Benachrichtigungen für anomale Aktivitäten.

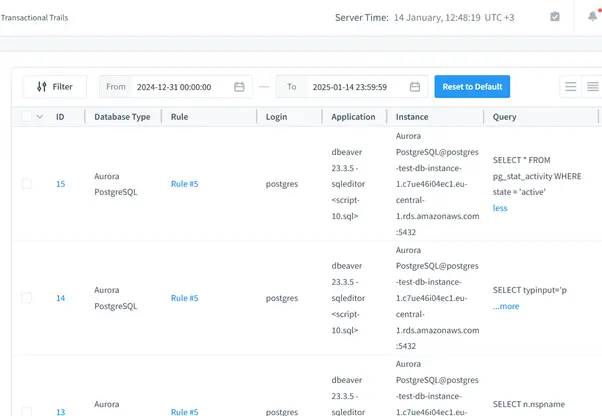

Analyse der Überwachungsprotokolle

- Greifen Sie auf die Registerkarte “Überwachungsprotokolle” im Dashboard zu.

- Verwenden Sie Filteroptionen, um die Ergebnisse nach Zeit, Benutzer oder Aktivitätstyp zu verfeinern.

- Exportieren Sie Protokolle in Formate wie CSV oder integrieren Sie sie in AWS S3 für die Langzeitspeicherung.

Vorteile der Verwendung von DataSunrise

- Zentralisierte Kontrolle: Verwalten Sie alle Überwachungsrichtlinien über eine einzige Schnittstelle.

- Anpassung: Passen Sie Regeln an die Bedürfnisse der Organisation an.

- Compliance: Erstellen Sie detaillierte, prüfungsfertige Berichte.

- Sicherheitserweiterungen: Echtzeit-Bedrohungserkennung und Maskierung sensibler Daten.

- Skalierbarkeit: Unterstützt komplexe Umgebungen mit mehreren Datenbanken.

Fazit

Amazon Aurora PostgreSQL bietet robuste native Tools wie DAS und pgAudit, um eine umfassende Überprüfung der Datenbankaktivitäten zu gewährleisten. Für Organisationen, die erweiterte Funktionen benötigen, erweitert DataSunrise diese Möglichkeiten mit erweiterter Überwachung, Datenmaskierung und Compliance-Berichterstattung. Gemeinsam bieten diese Tools eine ganzheitliche Lösung für Datenbanksicherheit und Compliance und stellen sicher, dass sensible Daten geschützt bleiben und rechtliche Anforderungen konsequent erfüllt werden. Entdecken Sie die Angebote von DataSunrise, um Ihre Datenbanksicherheitsstrategie zu verbessern. Besuchen Sie unsere Website für eine Online-Demonstration und erfahren Sie, wie Sie zentrale Kontrolle über Ihre Datenbanküberwachungsregeln erreichen können.