Amazon Aurora PostgreSQL Audit Trail

Das schnelle Wachstum der Daten und die zunehmenden regulatorischen Anforderungen haben die Datenbanküberprüfung zu einem entscheidenden Aspekt bei der Sicherstellung der Einhaltung von Vorschriften und der Sicherung sensibler Daten gemacht. Die Amazon Aurora PostgreSQL-kompatible Edition bietet fortschrittliche Werkzeuge zur Datenbanküberprüfung, um diesen Bedürfnissen effektiv gerecht zu werden. Dieser Artikel befasst sich mit den nativen Funktionen der Amazon Aurora PostgreSQL-Auditschnittstelle und hebt die zusätzlichen Vorteile der Verwendung von Drittanbieter-Lösungen wie DataSunrise zur Verbesserung der Überprüfung und Sicherheit hervor.

Native Amazon Aurora PostgreSQL-Auditschnittstelle

Amazon Aurora PostgreSQL bietet zwei Hauptoptionen für die Überprüfung: Database Activity Streams und die pgAudit-Erweiterung. Diese Methoden bieten detaillierte Einblicke in die Datenbankaktivitäten und ermöglichen es Organisationen, die Nutzung sensibler Daten zu überwachen, aufzuzeichnen und zu analysieren.

Database Activity Streams

Das Database Activity Streams (DAS)-Feature in Aurora ermöglicht es Ihnen, einen nahezu Echtzeit-Stream von Datenbankaktivitäten zu erfassen. Dieser Stream integriert sich mit AWS-nativen oder Drittanbieter-Überwachungswerkzeugen und bietet robuste Überprüfungsmöglichkeiten.

Hauptmerkmale:

- Detaillierte Überprüfungsdaten: Erfasst ein vollständiges Set von Datenbankaktivitäten.

- Echtzeitüberwachung: Bietet nahezu Echtzeit-Aktivitätsdaten zur Einhaltung von Vorschriften und zur Sicherheit.

- Aufgabentrennung: Stellt sicher, dass Sicherheitspersonal und DBAs unterschiedliche Verantwortlichkeiten haben.

- Sichere Speicherung: Überprüfungsprotokolle werden mit dem AWS Key Management Service (KMS) verschlüsselt.

- Flexible Modi: Unterstützt sowohl synchrone (Gewährleistung der Dauerhaftigkeit) als auch asynchrone (Leistungspriorität) Modi.

Beispielsetup:

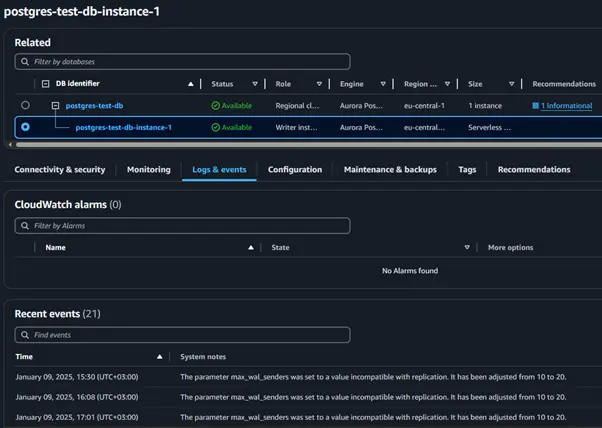

- Aktivieren Sie Database Activity Streams in der AWS Management Console:

- Wechseln Sie zu Ihrem Aurora-Cluster.

- Aktivieren Sie unter Logs and Events die Option Database Activity Streams.

- Konfigurieren Sie die Speicherung: Speichern Sie den Überprüfungs-Stream in Amazon S3 oder verwenden Sie ein Überwachungswerkzeug.

- Protokolle abfragen:

- Verwenden Sie AWS CloudWatch oder einen benutzerdefinierten Protokoll-Parser, um die JSON-formatierten Protokolle zu analysieren.

Überlegungen:

- Leistungsbeeinträchtigung: Der synchrone Modus kann die Datenbankleistung leicht verringern.

- Kosten: In Amazon S3 gespeicherte Überprüfungsprotokolle verursachen Speicherkosten. Erwägen Sie die Optimierung der Speicherung mit Formaten wie Apache Parquet.

pgAudit-Erweiterung

Die pgAudit-Erweiterung bietet detaillierte Sitzungs- und Objektüberprüfungsprotokolle innerhalb von PostgreSQL. Diese Erweiterung konzentriert sich auf die Aufzeichnung spezifischer Benutzeraktivitäten und SQL-Anweisungen und bietet eine granulare Kontrolle über die Überprüfungsprotokollierung.

Hauptmerkmale:

- Protokolliert detaillierte Benutzeraktivitäten, einschließlich SELECT, INSERT, UPDATE, DELETE und DDL-Befehle.

- Unterstützt Konfigurationen auf Instanz-, Benutzer- und Datenbankebene.

- Kompatibel mit den standardmäßigen PostgreSQL-Überprüfungseinrichtungen.

Beispielsetup:

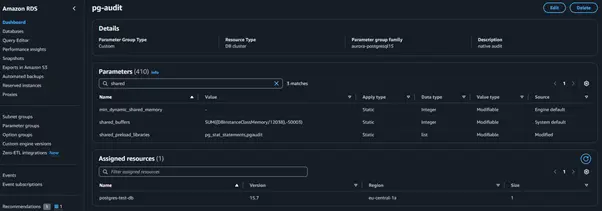

- Konfigurieren Sie die Parameter: Aktualisieren Sie die Parametergruppe, die Ihrem Aurora-Cluster zugeordnet ist, um Folgendes einzuschließen:

shared_preload_libraries = 'pgaudit' pgaudit.log = 'READ, WRITE, DDL'

- Starten Sie die Datenbank neu, um die Änderungen zu übernehmen.

- Protokolle anzeigen: Greifen Sie über die AWS RDS-Konsole oder CloudWatch Logs auf die PostgreSQL-Protokolle zu, um die überprüften Aktivitäten zu überprüfen.

Installieren Sie pgAudit:

CREATE EXTENSION pgaudit;

Aktivieren Sie die Überprüfung auf Datenbankebene:

ALTER DATABASE mydb SET pgaudit.log = 'ALL';

Beispielabfrage:

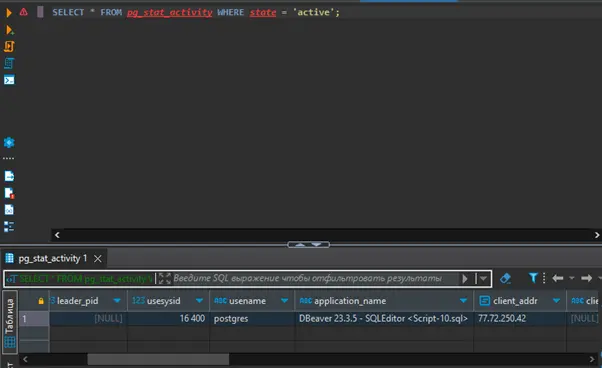

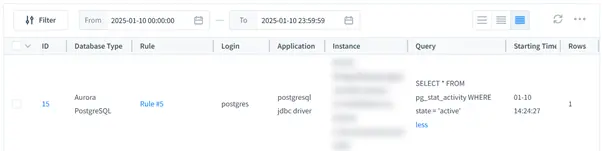

SELECT * FROM pg_stat_activity WHERE state = 'active';

Diese Abfrage identifiziert aktive Datenbanksitzungen und bietet Einblicke in aktuelle Aktivitäten.

Native Überprüfungsergebnisse

Sobald die Überprüfung konfiguriert ist, können Sie Protokolle abrufen von:

- CloudWatch Logs: Verwenden Sie die AWS Console oder CLI-Tools.

- PostgreSQL-Protokolle: Laden Sie die Protokolle herunter und analysieren Sie sie für eine detaillierte Analyse.

Überprüfungsdatensätze enthalten Details wie Sitzungs-ID, ausgeführte Anweisung, Objekttyp und Benutzerdetails und helfen dabei, die Einhaltung von Vorschriften wie GDPR,SOX,PCI DSS und HIPAA sicherzustellen.

DataSunrise für eine erweiterte Amazon Aurora PostgreSQL-Auditschnittstelle

DataSunrise bietet eine erweiterte Sicherheits-Suite, die die nativen Aurora PostgreSQL-Überprüfungsfunktionen ergänzt. Mit zentralisierter Kontrolle über Überprüfungsregeln und robusten Compliance-Tools vereinfacht DataSunrise komplexe Überprüfungsanforderungen.

Vorteile von DataSunrise:

- Zentralisiertes Management: Verwalten Sie Überprüfungsregeln einheitlich über mehrere Datenbanken hinweg.

- Erweiterte Sicherheit: Erkennen und blockieren Sie unbefugten Zugriff in Echtzeit.

- Compliance-Berichterstattung: Erstellen Sie detaillierte Berichte für Überprüfungen und regulatorische Anforderungen.

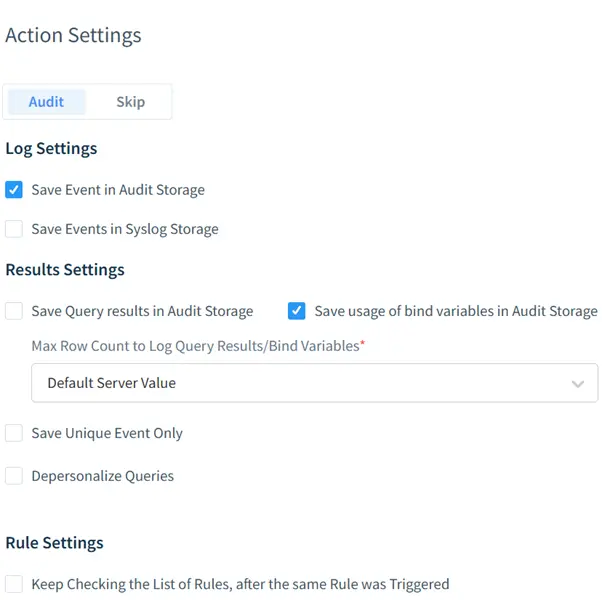

Konfiguration der DataSunrise-Auditschnittstelle

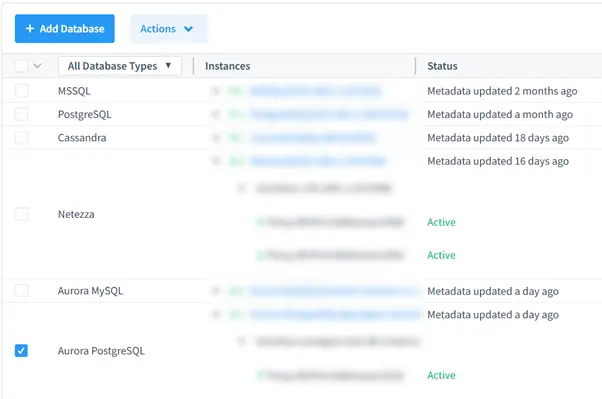

- Erstellen Sie eine DataSunrise-Instanz:

- Installieren und konfigurieren Sie DataSunrise auf einem dedizierten Server.

- Verbinden Sie das Werkzeug mit Ihrer Amazon Aurora PostgreSQL-Datenbank.

- Aktivieren Sie die Überprüfung:

- Verwenden Sie die DataSunrise-Überprüfungsseite, um Überprüfungsregeln basierend auf Benutzerrollen, SQL-Befehlen oder Objekttypen zu definieren.

- Überprüfungsprotokolle anzeigen:

- Greifen Sie direkt über die DataSunrise-Oberfläche auf Überprüfungsprotokolle zu.

- Exportieren Sie Protokolle für die Compliance-Berichterstattung oder weitere Analysen.

Beispielverwendungsfall:

DataSunrise kann unbefugte SELECT-Anweisungen zu sensiblen Tabellen wie Mitarbeiter oder Finanzen erkennen und Echtzeit-Warnungen an Sicherheitsteams auslösen.

Schlussfolgerung

Die Überprüfung von Amazon Aurora PostgreSQL-Datenbanken ist entscheidend, um die Einhaltung von Vorschriften zu gewährleisten und sensible Daten zu schützen. Die nativen Überprüfungswerkzeuge – Database Activity Streams und pgAudit – bieten robuste Lösungen, die auf verschiedene Anwendungsfälle zugeschnitten sind. Für Organisationen, die erweiterte Sicherheit und zentrale Kontrolle suchen, bieten Werkzeuge wie DataSunrise leistungsstarke Funktionen, die über die nativen Funktionen hinausgehen.

Entdecken Sie die robusten Tools von DataSunrise für Datenbanksicherheit und -überprüfung, indem Sie unsere Website für eine Online-Demonstration besuchen.

Nächste