Robuste Cloud-Sicherheit gewährleisten: Bewährte Best Practices

Die Cloud hat revolutioniert, wie Unternehmen arbeiten, und bietet Skalierbarkeit, Flexibilität und Zugang zu modernsten Technologien. Aber je mehr sensible Daten in die Cloud verlagert werden, desto wichtiger werden robuste Best Practices für die Cloud-Sicherheit. Dieser Artikel behandelt die Grundlagen der Cloud-Datensicherheit und bietet eine Liste von acht wichtigen Best Practices zum Schutz Ihrer Daten in der Cloud.

Verständnis der Cloud-Datensicherheit

Die Cloud-Datensicherheit umfasst Strategien, Tools und Techniken zum Schutz von Daten, die in der Cloud gespeichert sind, vor Verlust, Leckagen und Diebstahl. Ihre Bedeutung wächst, da immer mehr Unternehmen Cloud-Dienste nutzen. Rund 40 % der Unternehmen hatten eine Datenpanne in ihrer Cloud. Dies zeigt die Wichtigkeit starker Sicherheitsmaßnahmen.

Cloud-Sicherheitskontrollen fallen in drei Hauptkategorien:

- Präventive Kontrollen: Maßnahmen wie Verschlüsselung und Zugriffskontrollen, die Vorfälle verhindern

- Detektive Kontrollen: Tools wie Intrusion Detection Systeme, die potenziell schädliche Aktivitäten identifizieren

- Korrektive Kontrollen: Pläne wie Backup und Recovery, die Schäden begrenzen und den Betrieb nach einem Vorfall wiederherstellen

Cloud-Sicherheits-Best Practices, die Sie umsetzen müssen

Verschlüsseln Sie Ihre Daten

Verschlüsselung macht Daten ohne einen spezifischen Schlüssel unlesbar. Halten Sie Daten immer verschlüsselt, sowohl während der Übertragung als auch im Ruhezustand. Verwalten Sie Verschlüsselungsschlüssel sicher, verwenden Sie beispielsweise AES-256-Verschlüsselung und speichern Sie Schlüssel in einem Hardware-Sicherheitsmodul.

Sichern Sie Ihre APIs

APIs ermöglichen den Datenfluss zwischen Cloud-Diensten, können aber Einstiegspunkte für Angriffe sein, wenn sie nicht ordnungsgemäß gesichert sind. Verwenden Sie Techniken wie Verschlüsselung, Zugriffskontrolle und regelmäßige Tests. Implementieren Sie API-Gateways, um das Sicherheitsmanagement zu zentralisieren.

Setzen Sie starke Zugriffskontrollen und Identitätsmanagement durch

Beschränken Sie den Datenzugriff auf autorisierte Benutzer. Verwenden Sie rollenbasierte oder attributbasierte Zugriffskontrollen und Multi-Faktor-Authentifizierung. Erwägen Sie Identitäts- und Zugriffsmanagementlösungen, um diese Prozesse zu automatisieren und zu zentralisieren.

Führen Sie regelmäßige Datenprüfungen durch

Planen Sie gründliche Überprüfungen der Zugriffskontrollen, Verschlüsselungsstandards und Notfallpläne. Binden Sie externe Prüfer für eine unvoreingenommene Bewertung ein. Machen Sie Audits zu einem wesentlichen Bestandteil Ihrer Datensicherheitsrichtlinien, um kontinuierliche Verbesserungen voranzutreiben.

Priorisieren Sie Sicherheitsbewusstsein und Schulungen

Ermächtigen Sie Ihr Personal, Sicherheitsvorfälle zu erkennen und zu verhindern. Halten Sie regelmäßig Schulungen ab, führen Sie Phishing-Simulationen durch und fördern Sie eine sicherheitsorientierte Kultur. Denken Sie daran, dass menschliches Versagen fast 75 % der Datenpannen verursacht.

Implementieren Sie robuste Backup- und Wiederherstellungspläne

Schützen Sie sich vor Datenverlust mit regelmäßigen, sicheren Offsite-Backups. Testen Sie Ihre Wiederherstellungspläne, um sicherzustellen, dass Sie den Betrieb schnell wiederherstellen können. Testen Sie Ihre Pläne, um Ausfallzeiten im Falle eines Vorfalls zu minimieren. Stellen Sie sicher, dass Sie Ihre Pläne testen, um Kosten während eines Vorfalls zu reduzieren.

Nutzen Sie erweiterte Bedrohungsschutzmaßnahmen

Verwenden Sie Tools mit maschinellem Lernen und Verhaltensanalysen, um ausgeklügelte Bedrohungen zu erkennen, die traditionelle Maßnahmen möglicherweise übersehen. Integrieren Sie diese in Ihre Sicherheitsinfrastruktur für Echtzeitschutz vor sich entwickelnden Cyber-Bedrohungen.

Bewerten Sie die Sicherheit Ihrer Anbieter sorgfältig Überprüfen Sie die Sicherheitspraktiken, Compliance-Zertifizierungen und Notfallpläne Ihrer Anbieter. Verwenden Sie standardisierte Frameworks wie den CAIQ der Cloud Security Alliance für umfassende Bewertungen.

Umsetzung von Cloud-Sicherheits-Best Practices

Die Umsetzung dieser Cloud-Sicherheits-Best Practices erfordert einen proaktiven, umfassenden Ansatz. Beginnen Sie mit diesen Schlüsselmaßnahmen:

- Entwickeln Sie eine klare Cloud-Sicherheitsstrategie, die mit Ihren Geschäftszielen übereinstimmt

- Weisen Sie die Verantwortung für Cloud-Sicherheit einem dedizierten Team oder einer Person zu

- Bewerten Sie regelmäßig Ihre Sicherheitslage und nehmen Sie Verbesserungen vor

- Halten Sie sich über die neuesten Cloud-Sicherheitsbedrohungen und Best Practices auf dem Laufenden

- Arbeiten Sie eng mit Ihren Cloud-Service-Anbietern zusammen, um ein gemeinsames Sicherheitsmodell sicherzustellen

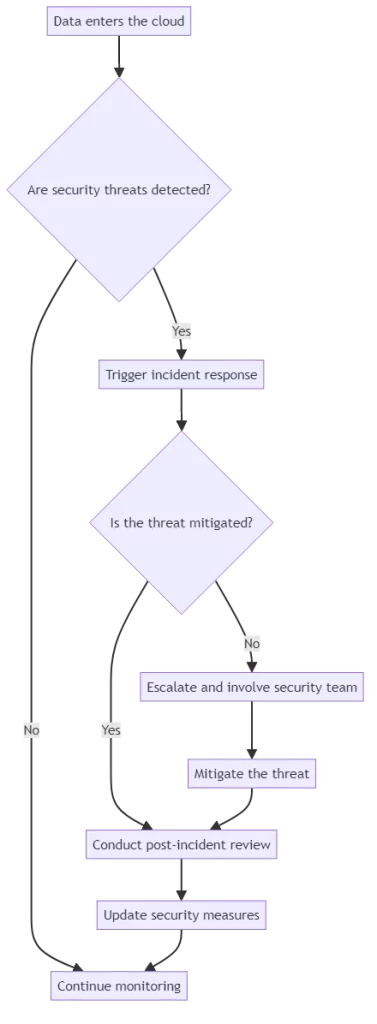

Um besser zu verstehen, wie Cloud-Sicherheit in der Praxis funktioniert, werfen wir einen Blick auf eine vereinfachte Cloud-Sicherheitspipeline:

Verbessern Sie Ihre Datensicherheit in der Cloud, indem Sie Best Practices befolgen und proaktiv vorgehen. Denken Sie daran, dass sich die Bedrohungslandschaft weiterentwickelt und sich Ihr Ansatz zur Cloud-Sicherheit ebenfalls weiterentwickeln muss.

Fazit zur Datensicherheit

Um Datenverletzungen zu verhindern, ist es entscheidend, Daten zu schützen, APIs zu sichern, den Zugriff zu kontrollieren und Probleme zu überwachen. Es ist unerlässlich, Daten sicher zu halten.

Das Management des Zugriffs ist entscheidend. Die Überwachung von Problemen ist notwendig. Die Schulung der Mitarbeiter und die Erstellung von Backup-Plänen können ebenfalls helfen, kostspielige Pannen zu verhindern. Der Einsatz erweiterten Bedrohungsschutzes und die Bewertung von Anbietern verringern das Risiko einer Datenverletzung weiter.

Schlussfolgerung

Der Schutz Ihrer Daten in der Cloud ist ein komplexer und fortlaufender Prozess, der einen vielschichtigen Ansatz erfordert. Folgen Sie diesen acht Cloud-Sicherheits-Best Practices. Dies wird dazu beitragen, das Risiko einer Datenpanne zu verringern. Sie werden sicherstellen, dass Ihr wichtigstes Gut, nämlich Ihre Daten, geschützt wird.

Denken Sie daran, dass Cloud-Sicherheit eine gemeinsame Verantwortung zwischen Ihnen und Ihrem Cloud-Service-Anbieter ist. Wählen Sie einen Anbieter, der Sicherheit priorisiert und robuste Sicherheitsfunktionen und Unterstützung bietet.

Wenn Sie Ihre Cloud-Sicherheitsreise beginnen, sollten Sie eine moderne Lösung wie DataSunrise in Betracht ziehen. DataSunrise bietet eine umfassende Suite von Tools zum Schutz Ihrer Daten in der Cloud, einschließlich Datenerkennung, Klassifizierung, Verschlüsselung, Zugriffskontrolle und Überwachung. Mit DataSunrise können Sie Ihre Daten stets schützen, Compliance sicherstellen und kontrollieren.

Beginnen Sie noch heute mit der Umsetzung dieser Cloud-Sicherheits-Best Practices und geben Sie Ihren Daten den Schutz, den sie verdienen. Registrieren Sie sich für eine Demonstrationssitzung, um die Leistung von DataSunrise zu erleben und zu erfahren, wie DataSunrise Ihre Daten in der Cloud schützen kann.