Cassandra-Datenbankaktivität Verlauf: Auditing, Compliance und Sicherheit Best Practices

Die Notwendigkeit einer strengen Verfolgung und Überwachung sensibler Datenaktivitäten war noch nie so groß, insbesondere in modernen verteilten Systemen. Apache Cassandra, bekannt für seine Skalierbarkeit und Zuverlässigkeit, bietet robuste Mechanismen zur Überwachung und Prüfung von Datenbankaktivitäten. Die Nutzung dieser Fähigkeiten stellt die Einhaltung von Vorschriften sicher, stärkt die Sicherheit und bietet wertvolle betriebliche Einblicke.

In diesem Artikel werden wir die Funktionen von Cassandra Database Activity History untersuchen, den Einrichtungsprozess, die nativen Fähigkeiten und Python-basierte Ansätze zur Prüfung detaillieren. Darüber hinaus werden wir die Vorteile der Integration von Drittanbieterlösungen wie DataSunrise zur Verbesserung der Datenbankprüfung und -sicherheit erläutern.

Native Prüfungsfunktionen in Cassandra

Cassandra’s eingebaute Prüfungsfunktionalität ermöglicht es Organisationen, Datenbankaktivitäten zu verfolgen und so die Einhaltung und Sicherheit zu gewährleisten. Durch das Aktivieren der nativen Prüfprotokollierung können Administratoren Einblicke in Zugriffsmuster und betriebliche Änderungen in der gesamten Datenbank gewinnen.

Schritte zum Aktivieren der Prüfung

Um die Prüfung in Cassandra zu konfigurieren, müssen Sie die Datei cassandra.yaml anpassen.

Hier ist ein frisches Beispiel für die Einrichtung der Prüfprotokollierung:

audit_logging_options: enabled: true logger: FileAuditLogger included_keyspaces: "user_data_keyspace" excluded_keyspaces: "system,system_distributed" included_categories: "DDL,DML" excluded_categories: "TRACE" audit_logs_dir: "/var/log/cassandra/user-audit-logs" roll_cycle: "HOURLY" max_queue_weight: 262144000 max_log_size: 4294967296 block: false

Wichtige Punkte:

- Aktivierte Protokollierung: Aktiviert die Prüfung für spezielle Schlüsselräume wie transactions_keyspace.

- Umfang der Operation: Überwacht DDL- und DML-Operationen unter Ausschluss von Systemaktivitäten auf Systemebene.

- Protokollspeicherung: Protokolle werden zur einfachen Zugänglichkeit in /var/log/cassandra/audit-logs gespeichert.

Beispielprotokolleintrag: SELECT-Abfrage

Nach der Aktivierung der Protokollierung erfasst das Prüfsystem detaillierte Aufzeichnungen jeder Operation. Hier ist ein Beispielprotokolleintrag für eine SELECT-Abfrage:

INFO [Native-Transport-Requests-2] 2024-12-24 14:45:10,432 BinaryAuditLogger.java:57 - user:report_user host:/192.168.1.12:9042 source:/127.0.0.1 port:60134 timestamp:1735041910432 type:SELECT category:READ ks:transactions_keyspace scope:orders operation:SELECT * FROM orders WHERE order_date > '2024-01-01';

Interpretation der Prüfdaten

- Benutzer: report_user—die Person, die die Abfrage ausführt.

- Aktionstyp: SELECT-Abfrage, die auf die Tabelle orders zugreift.

- Zeitstempel: Exakte Zeit der Datenbankoperation.

Echtzeitüberwachung von Prüfprotokollen

Administratoren können Aktivitätsprotokolle in Echtzeit mit Tools wie tail überwachen:

tail -f /var/log/cassandra/audit-logs/audit.log

Dieser Ansatz bietet sofortige Sichtbarkeit laufender Datenbankoperationen für eine zeitnahe Analyse und Problemlösung.

Python-Integration für Cassandra-Auditing

Python bietet eine effiziente Möglichkeit, Cassandra Prüfprotokolle zu automatisieren und zu analysieren. Nachfolgend ein Beispiel, wie Python zur Interaktion mit Cassandra und zur programmatischen Überprüfung von Prüfprotokollen verwendet wird.

Installation der erforderlichen Bibliotheken

Stellen Sie sicher, dass der Cassandra-Python-Treiber installiert ist:

pip install cassandra-driver

Skript: Ausführen von Datenbankoperationen

from cassandra.cluster import Cluster

from cassandra.query import SimpleStatement

# Verbindung zum Cassandra-Cluster herstellen

cluster = Cluster(["127.0.0.1"])

session = cluster.connect("audit_db")

# Eine DDL-Operation ausführen

query = SimpleStatement("INSERT INTO user_logs (user_id, action, timestamp) VALUES (uuid(), 'login', toTimestamp(now()))")

session.execute(query)

print("Operation abgeschlossen. Prüfen Sie die Prüfprotokolle für Details.")

cluster.shutdown()Analyse der Protokolle

Nach dem Ausführen des Skripts navigieren Sie zum Verzeichnis der Prüfprotokolle und verwenden Befehlszeilentools zur Analyse:

grep 'SELECT' /var/log/cassandra/audit-logs/audit.log

Dies gewährleistet eine klare Verfolgung automatisierter Operationen und unterstützt die Erreichung der Prüfungs-Compliance-Ziele.

Erweiterung der Cassandra-Prüfung mit DataSunrise

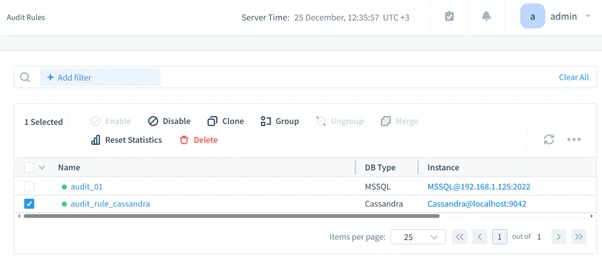

DataSunrise erweitert Cassandra’s Prüfungsfunktionen, indem es erweitertes Monitoring, anpassbare Sicherheitskontrollen und optimierte Compliance-Lösungen bietet. Die zentrale Plattform stellt sicher, dass alle Datenbankaktivitäten effizient verfolgt und verwaltet werden.

Konfiguration von Cassandra in DataSunrise

- Greifen Sie auf das Dashboard von DataSunrise zu und melden Sie sich mit Ihren Zugangsdaten an.

- Gehen Sie zum Bereich Configuration und wählen Sie Add New Instance.

- Geben Sie die erforderlichen Datenbankdetails ein, einschließlich des Hostnamens, der Portnummer und der Authentifizierungsdaten.

- Aktivieren Sie die Prüfungsfunktion und speichern Sie die Konfiguration.

Einrichtung maßgeschneiderter Prüfungsrichtlinien

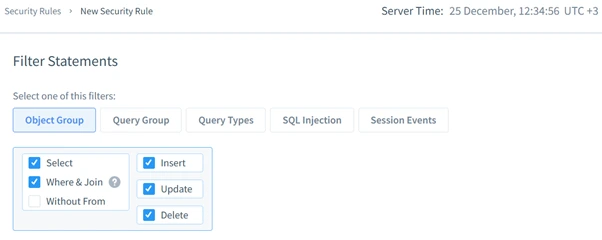

- Öffnen Sie den Policy Editor im Tab Auditing.

- Definieren Sie Regeln zur Überwachung spezifischer Operationen wie INSERTs, UPDATES oder Schemaänderungen.

- Verwenden Sie Filter, um Benutzer, Schlüsselräume oder Tabellen basierend auf geschäftlichen Anforderungen zu zielen.

- Aktivieren Sie die Richtlinien und beginnen Sie mit der Überwachung der Datenbankaktivität.

Zugriff und Filterung von Prüfprotokollen

Im Bereich Audit Reports können Administratoren:

- Detaillierte Protokolle von Datenbankoperationen anzeigen.

- Filter verwenden, um Protokolle nach Aktionstyp, Zeitstempel oder Benutzer zu sortieren.

- Protokolle zur tieferen Analyse oder für Compliance-Dokumentation exportieren.

Vorteile von DataSunrise für die Cassandra-Prüfung

DataSunrise verbessert die Prüfungsfunktionen mit Funktionen wie:

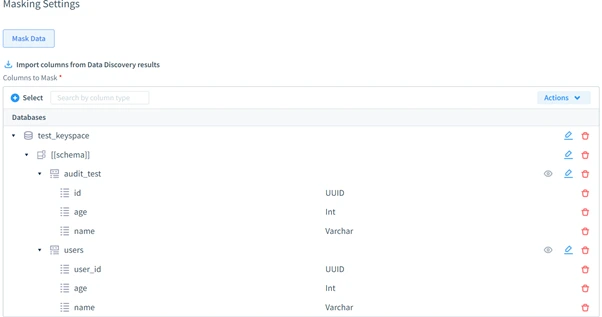

- Data Masking: Schützen Sie vertrauliche Informationen als zusätzliche Schutzschicht während der Prüfungen.

- Sicherheitsregeln: Definieren Sie robuste Zugriffskontrollen und setzen Sie diese durch.

- Zentrales Prüfungsmanagement: Optimieren Sie die Prüfungsaufsicht für verteilte Systeme.

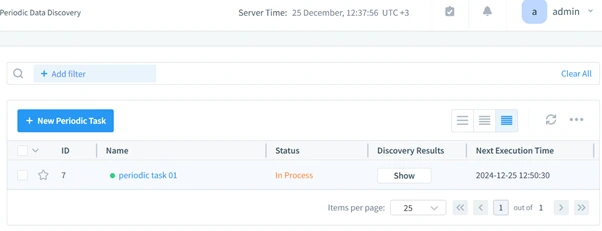

- Datenerkennung: Identifizieren Sie sensitive Daten in Cassandra-Clustern.

Diese Funktionen vereinfachen Compliance-Prozesse und verbessern die Datenbanksicherheit, was DataSunrise zu einem unverzichtbaren Werkzeug für Administratoren macht.

Fazit

Cassandra’s native Prüfungsfunktionen bieten eine solide Grundlage zur Verfolgung von Datenbankaktivitäten. Python-Integrationen vereinfachen und automatisieren diese Prozesse weiter. Für Unternehmen, die erweiterte Funktionalitäten benötigen, bietet DataSunrise unvergleichliche Werkzeuge für zentrales Management, Sicherheit und Compliance.

Die Annahme dieser Praktiken stellt eine robuste Governance über Datenbankoperationen sicher, die sowohl den organisatorischen als auch den regulatorischen Standards entspricht.

Um besser zu verstehen, wie DataSunrise die Datensicherheit verbessert, besuchen Sie die Website. Sie können Funktionen erkunden oder eine Online-Demonstration unserer leistungsstarken Sicherheitssuite anfordern.