Datenaktivitätsverlauf

Da Datenverletzungen und Cyberbedrohungen immer ausgefeilter werden, müssen Organisationen die Überwachung und Verwaltung des Datenaktivitätsverlaufs priorisieren. Dieser Prozess ist entscheidend, um sensible Informationen zu schützen, die Einhaltung von Datenschutz Vorschriften sicherzustellen und potenzielle Risiken zu mindern. Wenn Sie mit Daten arbeiten, ist es wichtig zu wissen, wie man den Verlauf von Datenaktivitäten überwacht und verwaltet.

Die Grundlagen des Datenaktivitätsverlaufs

Der Datenaktivitätsverlauf bezieht sich auf die systematische Aufzeichnung von Dateninteraktionen innerhalb einer Datenbank oder eines Datenverwaltungssystems. Dies umfasst die Nachverfolgung, wer auf die Daten zugegriffen hat, welche Änderungen vorgenommen wurden und wann diese Aktionen stattgefunden haben. Durch die Führung eines umfassenden Protokolls dieser Aktivitäten können Organisationen unbefugten Zugriff erkennen, verdächtiges Verhalten untersuchen und regulatorische Anforderungen erfüllen.

Warum ist der Datenaktivitätsverlauf wichtig?

In einer Umgebung, in der ständig auf Daten zugegriffen, sie geändert und übertragen werden, ist die Nachverfolgung dieser Aktionen von entscheidender Bedeutung. Der Verlauf der Datenaktivität und die Datenaktivitätsüberwachung erfüllen mehrere wichtige Funktionen:

Sicherheit: Durch die Überwachung des Datenzugriffs können Organisationen potenzielle Bedrohungen in Echtzeit erkennen und darauf reagieren.

Organisationen müssen detaillierte Aufzeichnungen über den Datenzugriff und Änderungen führen, um Vorschriften wie GDPR, HIPAA und PCI-DSS zu befolgen.

Compliance: Ein robuster Datenaktivitätsverlauf ermöglicht gründliche Audits und sorgt für Transparenz und Rechenschaftspflicht innerhalb der Organisation.

Ansätze zur Nachverfolgung des Datenaktivitätsverlaufs

Organisationen können den Datenaktivitätsverlauf mit Werkzeugen der Datenbanksysteme oder mit speziellen Drittanbieter-Werkzeugen überwachen, die eine verbesserte Überwachung und Sicherheit bieten. Diese Werkzeuge erlauben es Organisationen, die Datenaktivitäten über die Zeit zu verfolgen und zu analysieren. Eingebaute Werkzeuge sind Funktionen der Datenbanksysteme, während Drittanbieter-Werkzeuge von externen Anbietern entwickelt wurden. Beide Arten von Werkzeugen ermöglichen es Organisationen, ihre Datenüberwachung und Sicherheitsmaßnahmen zu verbessern.

Ansatz der Trigger zur Datenaktivitätsüberwachung

Die Überwachung des Datenverlaufs mit Triggern in einer SQL-Datenbank beinhaltet die Erstellung von Triggern, die automatisch Änderungen an den Daten einer Tabelle (Einfügungen, Updates und Löschungen) erfassen und diese Änderungen in einer Audit- oder Verlaufstabelle speichern. Obwohl diese Methode effektiv Datenänderungen nachverfolgt, ist sie möglicherweise nicht die einfachste oder effizienteste Lösung, insbesondere in Umgebungen mit hohem Transaktionsaufkommen, da Trigger Zusatzbelastungen und Komplexität verursachen können. Es ist jedoch ein unkomplizierter Ansatz, wenn Einfachheit und leichte Implementierung die Prioritäten sind. Der folgende Code ist in PostgreSQL-Syntax geschrieben und zeigt, wie man mit Triggern umgeht.

Um die Testdaten vorzubereiten, erstellen Sie die Haupttabelle:

CREATE TABLE employees ( employee_id INT PRIMARY KEY, name VARCHAR(100), department VARCHAR(100), salary DECIMAL(10, 2) );

Erstellen Sie als Nächstes eine Audit- (Verlauf-) Tabelle für die Testdaten:

CREATE TABLE employee_audit ( audit_id SERIAL PRIMARY KEY, employee_id INT, action_type VARCHAR(10), -- 'INSERT', 'UPDATE', 'DELETE' action_time TIMESTAMP DEFAULT CURRENT_TIMESTAMP, old_name VARCHAR(100), old_department VARCHAR(100), old_salary DECIMAL(10, 2), new_name VARCHAR(100), new_department VARCHAR(100), new_salary DECIMAL(10, 2) );

Erstellen Sie einen Trigger für INSERT:

CREATE OR REPLACE FUNCTION fn_employee_insert() RETURNS TRIGGER AS $$ BEGIN INSERT INTO employee_audit (employee_id, action_type, new_name, new_department, new_salary) VALUES (NEW.employee_id, 'INSERT', NEW.name, NEW.department, NEW.salary); RETURN NEW; END; $$ LANGUAGE plpgsql;

CREATE TRIGGER trg_employee_insert AFTER INSERT ON employees FOR EACH ROW EXECUTE FUNCTION fn_employee_insert();

Um einen INSERT-Trigger in SQL zu testen, müssen Sie eine Einfügeoperation auf der Tabelle durchführen, die mit dem Trigger verknüpft ist. Nach dem Einfügen können Sie die entsprechende Audit- (oder Verlaufstabelle) abfragen, um sicherzustellen, dass der Trigger ordnungsgemäß ausgeführt und die erforderlichen Daten protokolliert hat.

INSERT INTO employees (employee_id, name, department, salary) VALUES (1, 'John Doe', 'HR', 50000.00);

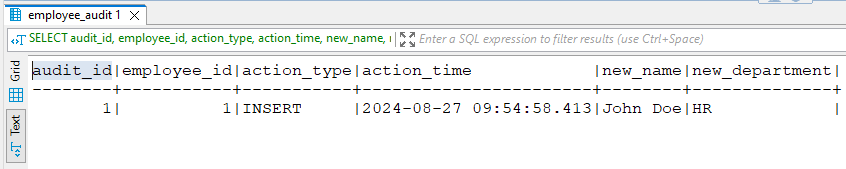

Nach der Durchführung des INSERT, Abfrage der employee_audit Tabelle um zu überprüfen, ob der Trigger die Einfügeoperation korrekt protokolliert hat.

SELECT * FROM employee_audit;

Hier ist der Audit-Eintrag, der aus der employee_audit Tabelle mit DBeaver abgerufen wurde:

Erweiterte native Werkzeuge

Durch die Verwendung von Triggern zur Überwachung von Datenänderungen wird eine Möglichkeit geboten, den Verlauf der Änderungen automatisch zu erfassen, ohne dass Änderungen am Anwendungscode erforderlich sind. Diese Methode kann jedoch komplex zu warten sein und die Leistung beeinträchtigen, da Trigger zusätzliche Belastungen verursachen. Alternative Ansätze wie die Verwendung von Datenbank-Change-Data-Capture (CDC)-Mechanismen oder anwendungsseitige Audits könnten je nach Anwendungsfall einfacher oder effizienter sein.

Die meisten modernen Datenbanksysteme sind mit eingebauten Werkzeugen zur Nachverfolgung von Datenaktivitäten ausgestattet. Diese Werkzeuge bieten grundlegende Funktionen wie die Protokollierung von Datenzugriffsereignissen, die Aufzeichnung von Änderungen an Datensätzen und die Erstellung von Audit-Trails. Beispiele hierfür sind:

SQL Server Audit: Ermöglicht Administratoren das Nachverfolgen und Protokollieren von Ereignissen auf Server- und Datenbankebene.

Oracle Audit Vault: Bietet umfassende Audit-Funktionen, einschließlich der Möglichkeit, Benutzeraktivitäten und Datenbankänderungen zu überwachen.

Eingebaute Werkzeuge sind nützlich, aber sie könnten erweiterte Funktionen vermissen, die für eine umfassende Datenüberwachung erforderlich sind, insbesondere in komplexen oder mehrdatenbanksystemen.

Drittanbieter-Werkzeuge

Organisationen können Drittanbieter-Werkzeuge wie DataSunrise für eine bessere Datenüberwachung mit einer Vielzahl von Funktionen nutzen. Diese Werkzeuge bieten erweiterte Fähigkeiten wie Echtzeit-Warnungen, detaillierte Berichte und eine zentralisierte Verwaltung über mehrere Datenbanken hinweg.

Warum DataSunrise wählen?

DataSunrise sticht als führende Lösung für Datensicherheit und Überwachung heraus. Es bietet einen zentralisierten und einheitlichen Ansatz zur Nachverfolgung des Datenaktivitätsverlaufs in verschiedenen Umgebungen. DataSunrise bietet eine robuste Plattform zur Überwachung und zum Schutz Ihrer Daten. Dies kann erfolgen, unabhängig davon, ob die Daten lokal, in der Cloud oder über verschiedene Datenbanken verteilt gespeichert sind.

Datenbankinstanz und Datenaktivitätsverlauf

Vorausgesetzt, Sie haben DataSunrise bereits installiert, ist das Einrichten einer Datenbankinstanz und das Anzeigen des Datenaktivitätsverlaufs einfach. Hier ist eine Schritt-für-Schritt-Anleitung:

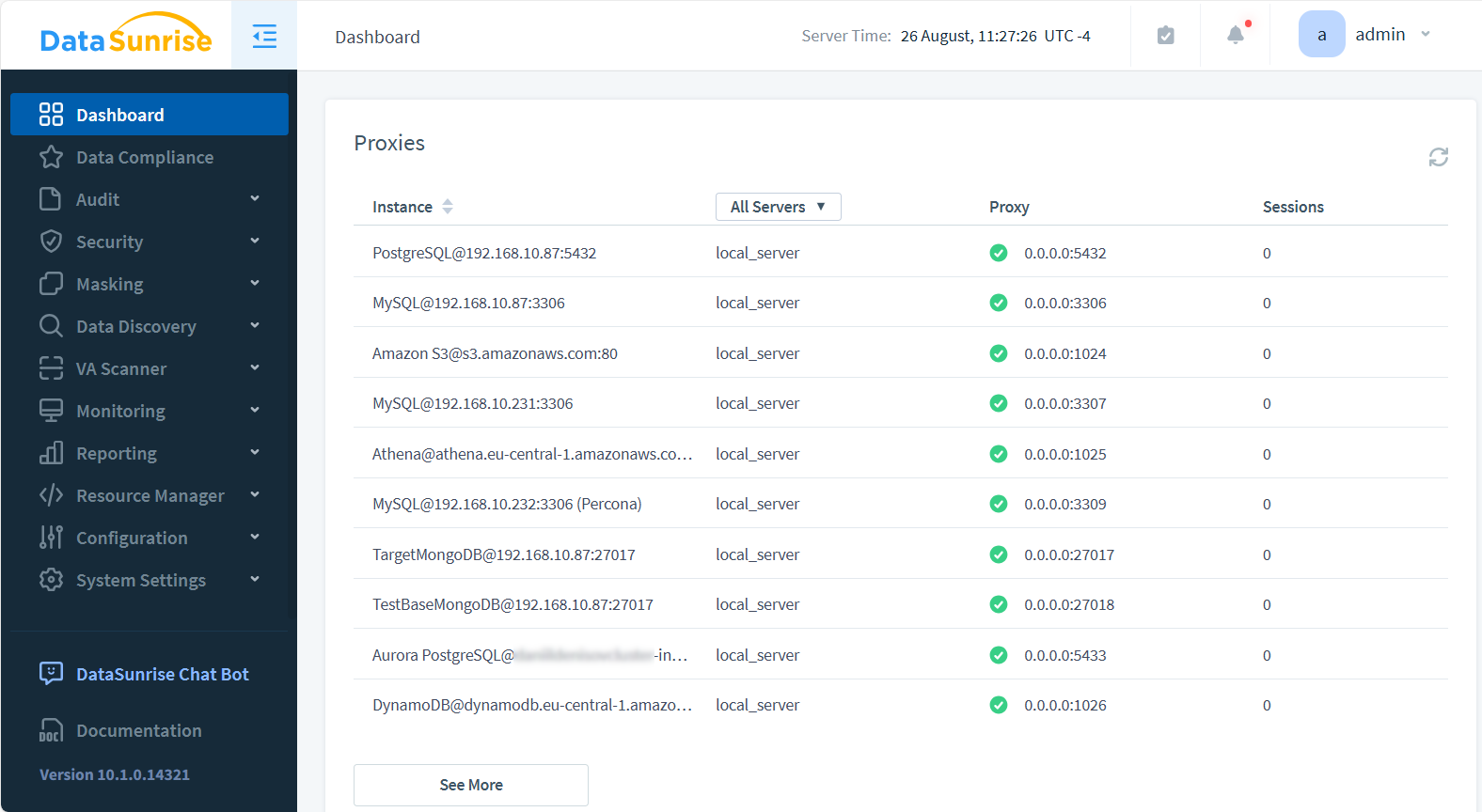

Schritt 1: Auf die Konsole zugreifen

Melden Sie sich mit Ihren Zugangsdaten bei der DataSunrise-Verwaltungskonsole an. Die Konsole ist das zentrale Steuerungszentrum, in dem Sie alle Aspekte der Datensicherheit konfigurieren, überwachen und verwalten können. Die Dashboard-Ansicht öffnet sich, nachdem Sie sich bei DataSunrise angemeldet haben:

Schritt 2: Datenquellen konfigurieren

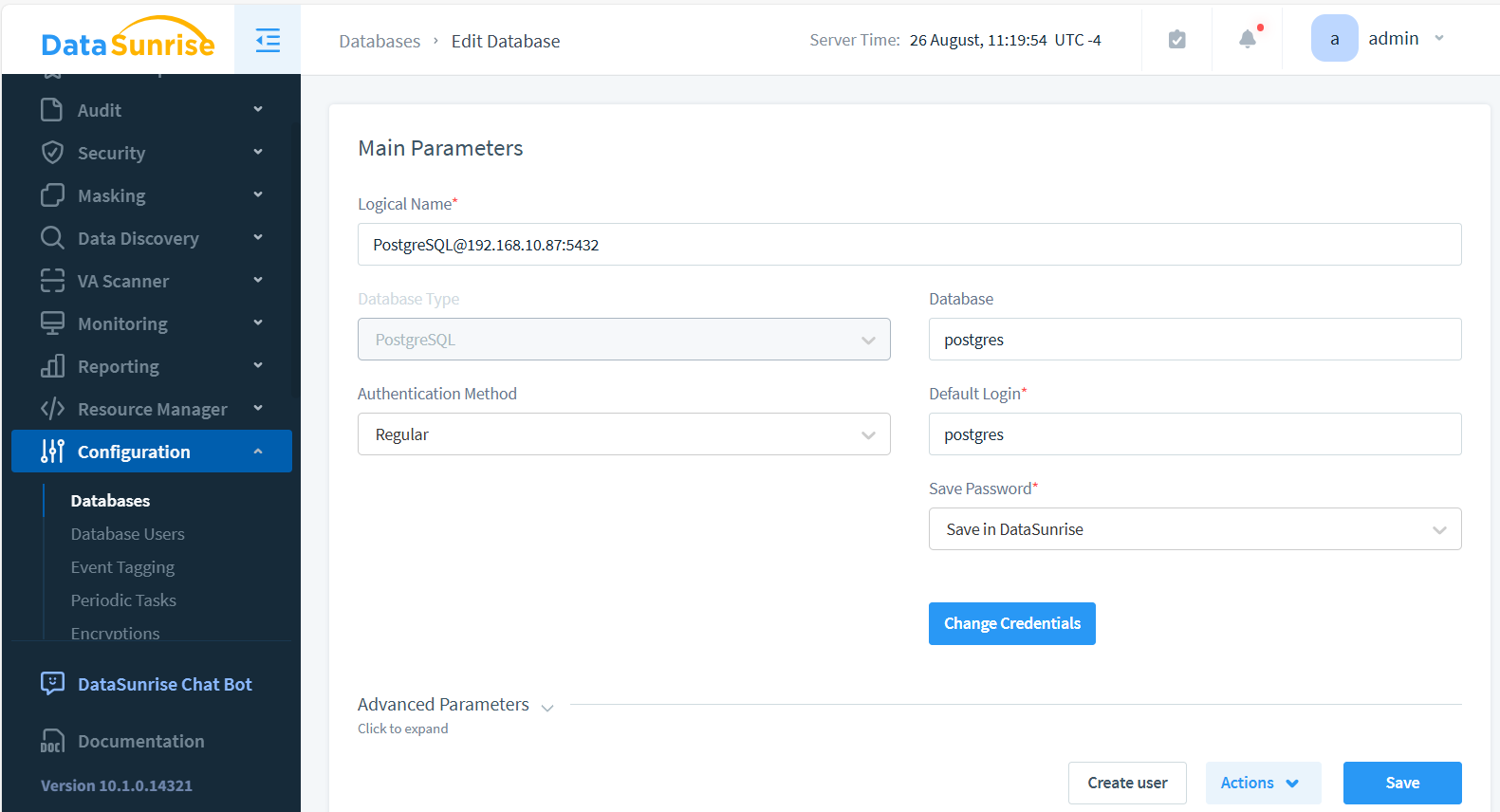

Sobald Sie angemeldet sind, besteht der erste Schritt darin, Ihre Datenquellen oder -instanzen zu konfigurieren. DataSunrise unterstützt verschiedene Datenbanken, einschließlich SQL Server, Oracle, MySQL und mehr. Um eine Datenquelle hinzuzufügen:

- Navigieren Sie zur Registerkarte “Konfiguration – Datenbanken”.

- Klicken Sie auf “+ Datenbank hinzufügen”.

- Geben Sie die erforderlichen Details ein, wie Datenbanktyp, Verbindungszeichenfolge und Authentifizierungsinformationen.

- Speichern Sie die Konfiguration.

Das folgende Bild zeigt die Einrichtung der PostgreSQL-Instanz:

Schritt 3: Datenaktivitätsüberwachung aktivieren

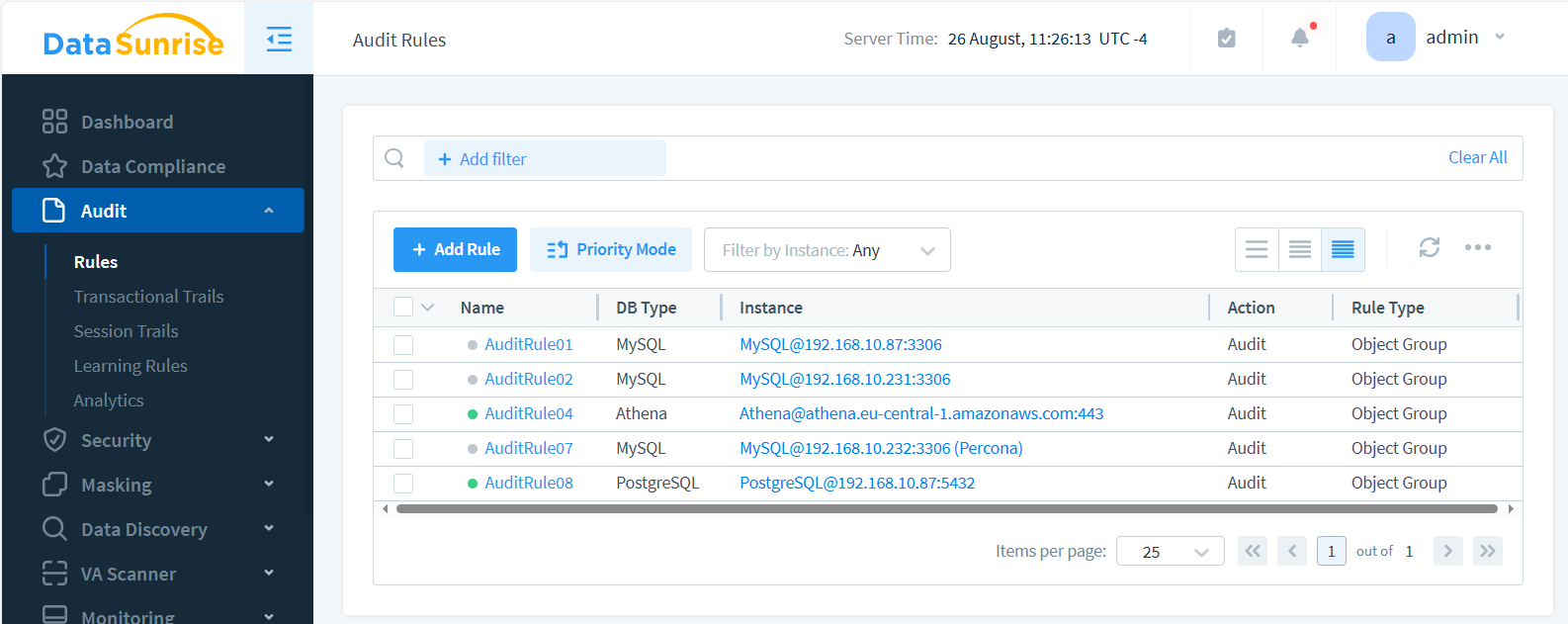

Nachdem Ihre Datenquellen konfiguriert sind, können Sie nun die Datenaktivitätsüberwachung aktivieren:

- Gehen Sie zum Abschnitt “Audit” der Konsole.

- Erstellen Sie eine neue Audit-Regel.

- Wählen Sie die Instanz, die Sie überwachen möchten, und wählen Sie die zu überwachenden Objekte aus.

- Speichern Sie die Regel.

Das folgende Bild zeigt vier Regeln für verschiedene On-Premise-Datenbanken und eine für den AWS Athena-Dienst. Alle diese Regeln sind in eine einzige Datensicherheitslösung integriert, sodass Sie sie einheitlich von einer zentralen Plattform aus verwalten und kontrollieren können.

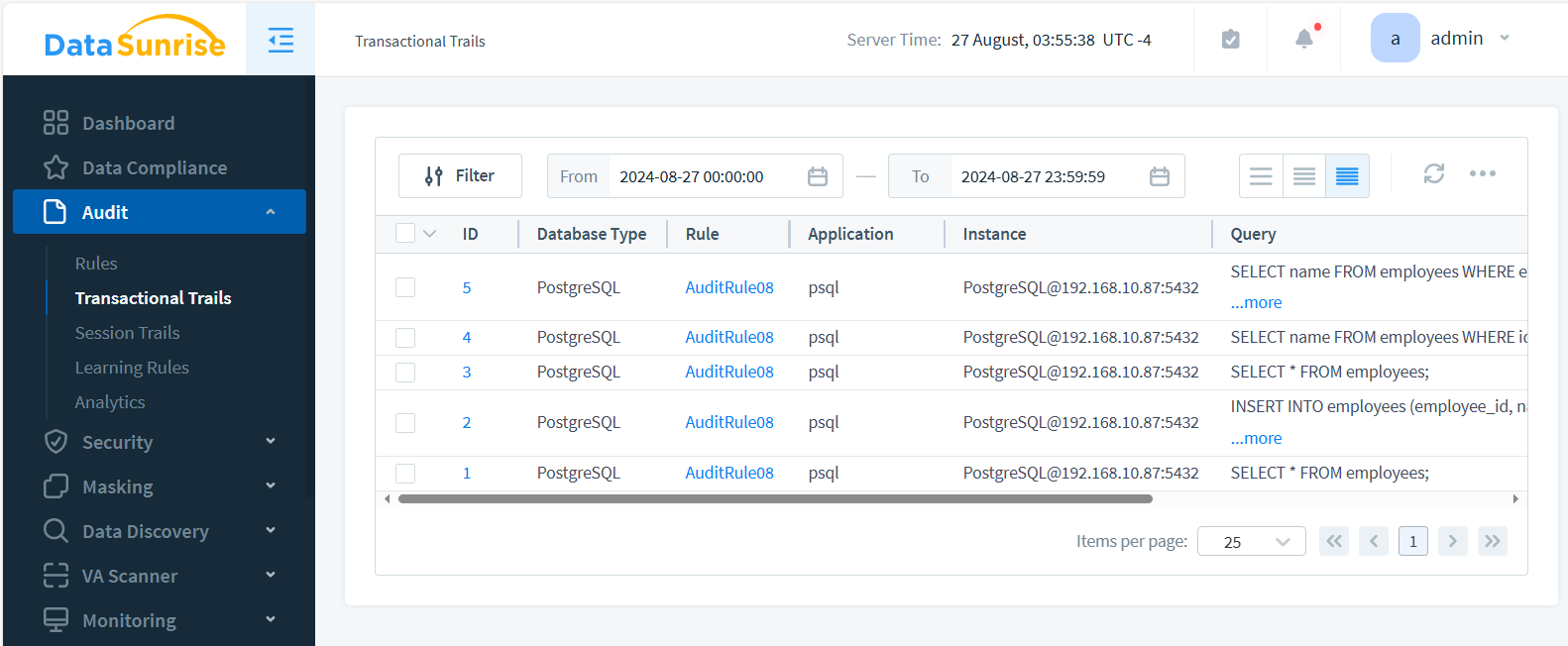

Schritt 4: Datenaktivitätsverlauf anzeigen

Sobald die Überwachung aktiviert ist, können Sie den Datenaktivitätsverlauf in Echtzeit anzeigen:

- Konfigurieren Sie Ihre datenverbrauchenden Clients so, dass sie über den DataSunrise-Instanzproxy verbunden sind, und führen Sie mehrere Testanforderungen aus, um die ordnungsgemäße Funktion im Proxy-Modus sicherzustellen. Für Anweisungen zur Einrichtung von Audits in anderen Modi, lesen Sie bitte das Benutzerhandbuch.

- Rufen Sie die “Audit”-Seite auf.

- Wählen Sie das gewünschte Protokoll (Sitzungs- oder Transaktionsprotokolle) im Dropdown-Menü aus.

- Exportieren Sie die Protokolle bei Bedarf für weitere Analysen oder Compliance-Berichte.

Vorteile der Verwendung von DataSunrise für die zentralisierte Überwachung

Die Verwendung von DataSunrise zur Überwachung bietet mehrere wichtige Vorteile:

Es ermöglicht Ihnen, alle Datenaktivitäten in Ihrer Organisation von einem zentralen Ort aus zu kontrollieren und zu überwachen.

Einheitlicher Ansatz: Mit unserer Lösung können Sie einheitliche Überwachungsregeln und -richtlinien für verschiedene Datenbanken und Umgebungen anwenden.

DataSunrise bietet starke Sicherheit mit Echtzeit-Warnungen und Berichten, um potenzielle Bedrohungen effektiv zu verhindern.

Compliance: Unser Compliance-Manager vereinfacht den Prozess der Einhaltung regulatorischer Anforderungen, indem er umfassende Protokolle und Audit-Trails bereitstellt.

Sicherstellung der Daten-Compliance mit DataSunrise

Die Aufrechterhaltung der Daten-Compliance ist ein kritischer Aspekt des Datenmanagements, insbesondere angesichts der zunehmenden Anzahl von Vorschriften zur Datenprivatsphäre und -schutz. DataSunrise bietet eine Reihe von Tools, die Organisationen dabei helfen, diese regulatorischen Anforderungen zu erfüllen. Durch die Nutzung von DataSunrise können Sie:

Compliance-Berichterstattung automatisieren: Detaillierte Berichte erstellen, die die Einhaltung von Vorschriften wie GDPR und HIPAA nachweisen.

Zugriffssteuerung implementieren: Sicherstellen, dass nur autorisierte Benutzer Zugang zu sensiblen Daten haben.

Datenzugriff auditieren: Eine detaillierte Aufzeichnung führen, wer auf welche Daten zugegriffen hat und wann. Dies erleichtert die Reaktion auf Audits oder Untersuchungen.

Zusammenfassung und Fazit

Die Nachverfolgung von Datenaktivitäten ist entscheidend für das effektive Datenmanagement. Es hilft Organisationen, ihre Daten zu schützen, Vorschriften einzuhalten und Sicherheitsrisiken zu adressieren.

Es ist wichtig, die Datenaktivitäten zu überwachen. Sie können eingebaute Werkzeuge oder fortschrittliche Lösungen wie DataSunrise verwenden. Ein starkes Überwachungssystem ist unerlässlich.

Durch die Nutzung der fortschrittlichen Funktionen von DataSunrise können Sie Ihre Überwachungsbemühungen zentralisieren, einheitliche Regeln für alle Datenquellen anwenden und die Sicherheitslage Ihrer Organisation verbessern. Das Verfolgen, Analysieren und Berichten von Datenaktivitäten in Echtzeit hilft, Ihre Daten zu schützen. Es zeigt auch die Einhaltung der Datenschutzvorschriften.

DataSunrise bietet flexible und benutzerfreundliche Werkzeuge für die Datenbanksicherheit, einschließlich des Datenaktivitätsverlaufs, Datenmaskierung und weiterer wesentlicher Funktionen. Um DataSunrise auszuprobieren und Ihre Datensicherheit zu verbessern, besuchen Sie unsere Website, um eine Demo zu vereinbaren. Erhalten Sie praktische Erfahrung und sehen Sie, wie es Ihnen helfen kann.

Stellen Sie sicher, dass Ihre Daten mit DataSunrise effektiv geschützt, konform und überwacht werden. Besuchen Sie unsere Website, um mehr zu erfahren.