Datenbank-Aktivitätshistorie

Einführung

Die Historie der Datenbankaktivitäten dient als wichtige Ressource zur Identifizierung und Prävention von Sicherheitsbedrohungen. Durch das Verfolgen und Analysieren von Mustern bei Datenzugriffen und -nutzungen können Organisationen verdächtige Aktivitäten frühzeitig erkennen und so sensible Informationen schützen.

Die Verfolgung der Datenbankaktivität ist entscheidend für die Aufrechterhaltung der Sicherheit, Compliance und Betriebseffizienz. Die Aktivitätshistorie der Datenbank bietet eine detaillierte Aufzeichnung aller innerhalb eines Datenbanksystems durchgeführten Aktionen. Diese wertvollen Informationen helfen Organisationen, das Benutzerverhalten zu überwachen, unbefugten Zugriff zu erkennen und Probleme zu beheben.

Daten aus Vorfällen mit Insider-Bedrohungen zeigen, dass Organisationen 68 % der potenziellen Risiken durch proaktive Maßnahmen erfolgreich mindern konnten. Diese Maßnahmen umfassten gezielte Schulungsprogramme zur Sicherheitsbewusstseinsbildung und strategische Aktualisierungen der Unternehmensrichtlinien.

Verständnis der Datenbank-Aktivitätshistorie

Die Historie der Datenbankaktivitäten ist ein Protokoll aller auf einer Datenbank durchgeführten Vorgänge, einschließlich:

- Datenänderungen (Einfügungen, Aktualisierungen, Löschungen)

- Schemaänderungen

- Benutzer-Anmeldungen und Abmeldungen

- Abfrage-Ausführungen

- Zugriffsversuche

Die Historie der Datenbankaktivitäten spielt eine entscheidende Rolle in mehreren Schlüsselfeldern. Sicherheitsprüfungen sind wichtig. Sie liefern detaillierte Protokolle, die potenzielle Schwachstellen aufzeigen können.

Diese Protokolle verfolgen auch unbefugten Zugriff. Dies stellt die allgemeine Sicherheit sensibler Daten sicher.

Darüber hinaus unterstützt es die Anforderungen zur Einhaltung von Vorschriften, da viele Regelungen die Überwachung und Aufbewahrung der Datenbankaktivitäten zur Einhaltung gesetzlicher Standards vorschreiben.

Über die Sicherheit hinaus ist diese Historie von unschätzbarem Wert für die Leistungsoptimierung, da sie Administratoren ermöglicht, das Verhalten der Datenbank zu analysieren und die Vorgänge zu optimieren. Sie erleichtert auch die Fehlerbehebung, indem sie Einblicke in Datenbankprobleme bietet und hilft, Engpässe bei der Leistung oder Fehler effizient zu identifizieren und zu beheben.

Nativ-Tools zur Überwachung von Datenbankaktivitäten

Die meisten Datenbankverwaltungssysteme (DBMS) verfügen über Tools zur Verfolgung der Aktivitätshistorie. Diese Tools helfen Administratoren, Benutzeraktionen, Datenänderungen und Systemereignisse zu überwachen. Diese nativen Lösungen bieten grundlegende Funktionen wie die Protokollierung von Zugriffszeiten, die Verfolgung von Änderungen und die Kennzeichnung von Fehlern.

Obwohl diese Tools für die reguläre Überwachung nützlich sind, verfügen sie möglicherweise nicht über erweiterte Funktionen. Sie könnten Echtzeitwarnungen, detaillierte Analysen oder anpassbare Berichte vermissen lassen.

Infolgedessen stellen Organisationen oft fest, dass diese integrierten Tools nicht ihren komplexen Sicherheitsanforderungen entsprechen. Sie haben auch Schwierigkeiten bei der Leistungsoptimierung und der Einhaltung von Vorschriften. Für umfassendere Einblicke wenden sich viele an Drittanbieter-Lösungen, die erweiterte Funktionen bieten, die auf spezifische Geschäftsbedürfnisse zugeschnitten sind.

PostgreSQL-Beispiel

PostgreSQL, ein beliebtes Open-Source-DBMS, enthält native Protokollierungsmöglichkeiten. Protokolle werden standardmäßig im Datenordner gespeichert (Windows):

C:\Program Files\PostgreSQL\14\data\log

Für Ubuntu Linux und PostgreSQL 16:

/var/log/postgresql/postgresql-16-main.log

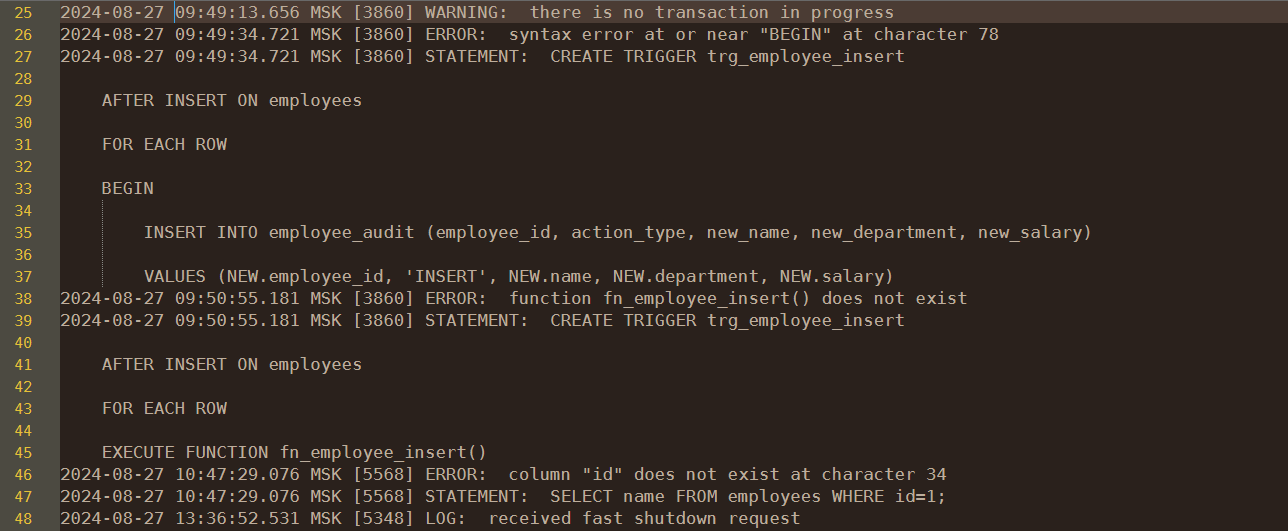

Hier ist ein einfaches Beispiel, wie die Historie der Datenbankaktivitäten aussehen könnte:

Das Bild zeigt die Fehlermeldung, wenn der DB-Benutzer versucht, einen Trigger zu erstellen.

Finden Sie mehr über PostgreSQL-Audits in unserem dedizierten Artikel.

Drittanbieter-Tools: Verbesserung der Überwachung der Datenbankaktivitäten

Während native Tools nützlich sind, bieten Drittanbieter-Lösungen wie DataSunrise umfassendere Funktionen zur Verwaltung der Historie der Datenbankaktivitäten.

Erstellen einer DataSunrise-Instanz und Anzeigen von Prüfpfaden

Angenommen, DataSunrise ist bereits installiert. So erstellen Sie eine Instanz und sehen sich Prüfpfade an:

- Melden Sie sich beim DataSunrise-Dashboard an

- Wechseln Sie zu “Instanzen” und klicken Sie auf “+ Neue Datenbank hinzufügen”

- Konfigurieren Sie die Instanz-Einstellungen (Datenbanktyp, Verbindungsdetails, etc.)

- Speichern Sie die Instanz-Konfiguration

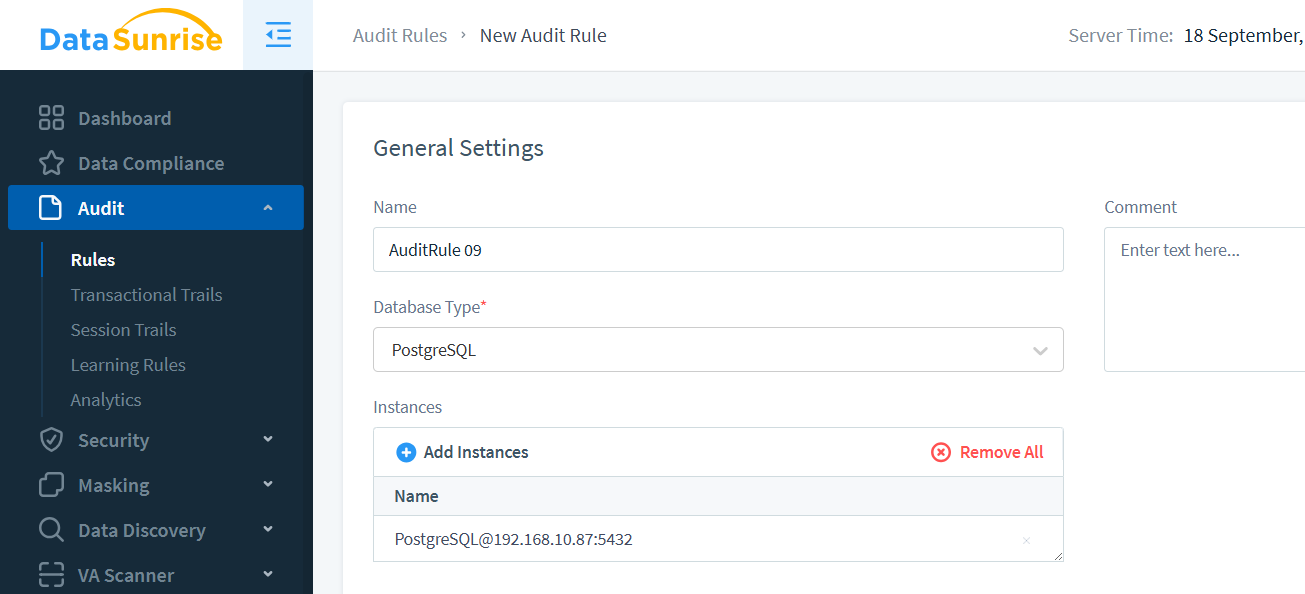

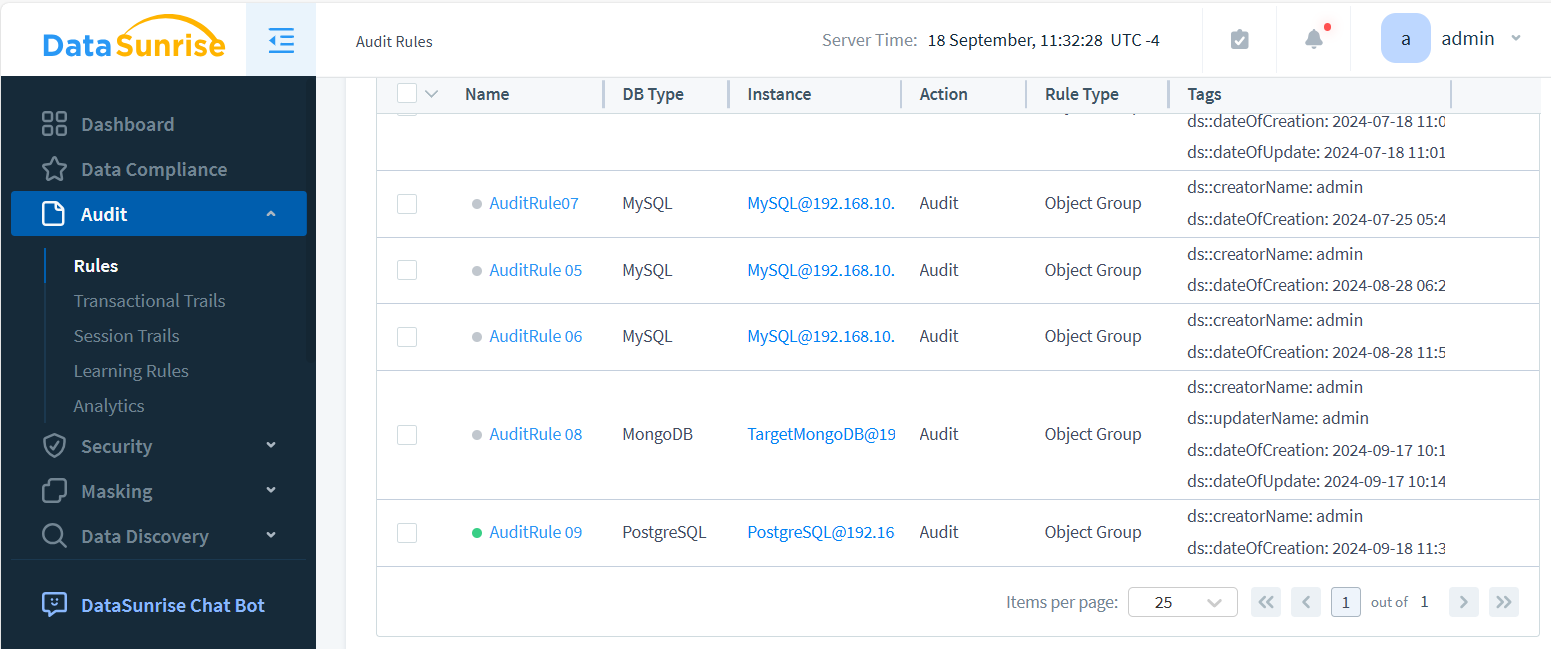

- Gehen Sie zum Abschnitt “Audit” im Hauptmenü. Erstellen Sie eine Regel und aktivieren Sie diese.

Die Seite “Prüfregeln” listet alle Regeln auf.

- Wählen Sie die gewünschte Instanz und den gewünschten Zeitraum aus.

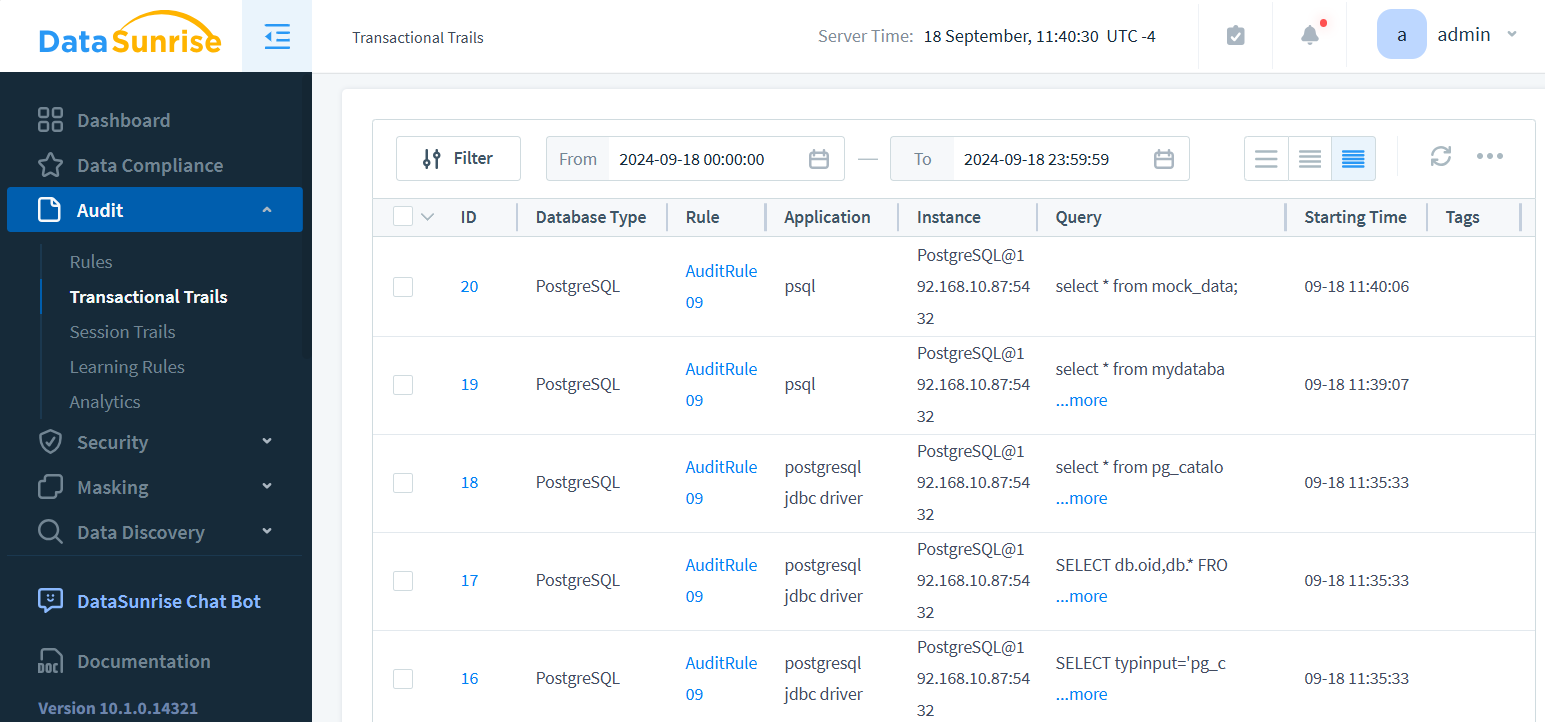

- Sehen Sie sich den detaillierten Prüfpfad an, einschließlich SQL-Abfragen, Benutzeraktionen und mehr in transaktionalen Pfaden:

Vorteile der Verwendung von DataSunrise für die Historie der Datenbankaktivitäten

DataSunrise bietet mehrere Vorteile für die Verwaltung der Datenbank-Aktivitätshistorie:

- Zentralisierte Kontrolle: Verwalten Sie Audit-Regeln für mehrere Datenbanken über eine einzige Schnittstelle.

- Einheitlicher Ansatz: Konsistente Überwachung über verschiedene Datenbanktypen und Umgebungen hinweg.

- Erweiterte Filterung: Spezifische Aktivitäten oder Muster einfach durchsuchen und analysieren.

- Echtzeitwarnungen: Sofortige Benachrichtigung über verdächtige Aktionen.

- Compliance-Berichte: Berichte für regulatorische Anforderungen wie GDPR oder HIPAA erstellen.

Cloud- und On-Premises-Unterstützung

Eines der Hauptmerkmale von DataSunrise ist die Fähigkeit, die Historie der Datenaktivitäten auf konsistente Weise zu verfolgen. Dies funktioniert sowohl für Datenbanken in der Cloud als auch vor Ort. Diese Flexibilität ermöglicht es Organisationen, konsistente Sicherheits- und Compliance-Standards über ihre gesamte Dateninfrastruktur hinweg aufrechtzuerhalten.

Bedeutung der Datenbank-Aktivitätshistorie im Datenmanagement

Effektives Datenmanagement basiert stark auf dem Verständnis und der Kontrolle von Datenbankaktivitäten. Durch die Nutzung der Datenbank-Aktivitätshistorie können Organisationen:

- Verbesserung der Sicherheit sensibler Daten. Um die Sicherheit sensibler Daten zu verbessern, müssen Organisationen robuste Überwachungssysteme implementieren, die alle Datenbankaktivitäten verfolgen und unbefugten Zugriff oder verdächtiges Verhalten sofort kennzeichnen. Durch das Führen eines detaillierten Protokolls der Datenbankinteraktionen können Organisationen ihre Verteidigung verbessern. Dies hilft, das Risiko von Datenverletzungen zu verringern. Letztendlich schützt es sensible Informationen vor sowohl externen als auch internen Bedrohungen.

- Verbesserung der allgemeinen Datenmanagementpraktiken. Die regelmäßige Analyse der Datenbankaktivitäten verbessert die allgemeinen Datenmanagementpraktiken, indem sie die Prozesse für Datenspeicherung, -abfrage und -archivierung optimiert. Durch das Verstehen, wie Daten verwendet werden und durch die Verbesserung der Arbeitsabläufe, können Organisationen ihre Daten besser verwalten. Dies reduziert Redundanzen und hält Daten genau, aktuell und zugänglich.

- Die Sicherstellung der Einhaltung von Vorschriften ist entscheidend, um hohe Geldstrafen und rechtliche Konsequenzen zu vermeiden. Das genaue Führen eines Protokolls der Datenbankaktivitäten hilft Organisationen, rechtlichen Anforderungen und Branchenstandards nachzukommen. Dies umfasst Gesetze wie GDPR und HIPAA. Es zeigt, dass jemand die Daten entsprechend festgelegten Richtlinien und Best Practices verwaltet.

- Die Optimierung der Datenbankleistung erfordert die kontinuierliche Überwachung der Aktivitäten, um Ineffizienzen zu identifizieren und zu beheben. Durch das Verfolgen von Abfragen, Ressourcennutzung und Antwortzeiten können Datenbankadministratoren die Vorgänge verbessern. Dies hilft, Verzögerungen zu reduzieren und das System reibungslos laufen zu lassen. Infolgedessen erhöhen sich sowohl die Benutzerfreundlichkeit als auch die Produktivität.

- Die Erkennung und Prävention von Insider-Bedrohungen ist entscheidend, um die Sicherheit einer Datenbank aufrechtzuerhalten. Indem sie die Datenbankaktivitäten auf ungewöhnliche Muster oder unbefugten Zugriff überwachen, können Organisationen potenzielle Insider-Bedrohungen oder -Fehler erkennen. Dies hilft, Datenlecks zu verhindern und sicherzustellen, dass nur autorisierte Personen mit sensiblen Informationen umgehen.

Fazit

Die Aktivitätshistorie der Datenbank ist ein wesentlicher Bestandteil moderner Datenmanagement- und Sicherheitsstrategien. Während native Tools grundlegende Funktionen bieten, bieten Drittanbieter-Lösungen wie DataSunrise umfassendere Funktionen zur Überwachung, Analyse und Sicherung von Datenbankaktivitäten. Durch die Implementierung einer robusten Aktivitätsverfolgung können Organisationen ihre sensiblen Daten besser schützen, die Compliance sicherstellen und eine optimale Datenbankleistung aufrechterhalten.

DataSunrise bietet einfach zu bedienende Tools für die Datenbanksicherheit. Diese Tools umfassen erweiterte Audit- und Maskierungsfunktionen. Sie arbeiten sowohl für Cloud- als auch für lokale Speicherlösungen.

Das Suite umfasst KI-basierte Teile und Funktionen zur KI-Überwachung. Diese können sensible Daten in oder außerhalb von Large Language Models (LLMs) verbergen. Um diese leistungsstarken Funktionen selbst zu sehen, laden wir Sie ein, die DataSunrise-Website zu besuchen. Dort können Sie eine Online-Demo machen und erfahren, wie unsere Lösungen die Datensicherheit Ihrer Organisation verbessern können.

Nächste