Datenbankprüfung für MySQL

Einführung

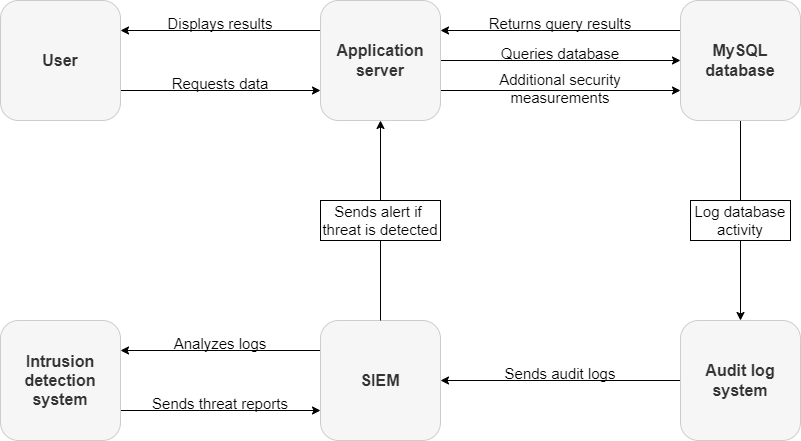

In der heutigen Geschäftswelt ist Daten ein kritisches Gut. Der Schutz dieser wertvollen Ressource ist von größter Bedeutung, insbesondere Datenbanken. MySQL, ein beliebtes relationales Datenbankverwaltungssystem, bietet robuste Funktionen zur Datenbankprüfung. Dieser Artikel erklärt die Grundlagen der Datenbankprüfung für MySQL und hilft Ihnen, Ihre Datensicherheits- und Compliance-Bemühungen zu verbessern.

Was ist eine Datenbankprüfung?

Die Datenbankprüfung ist der Prozess der Überwachung und Aufzeichnung von Datenbankaktivitäten. Dies beinhaltet das Verfolgen von Benutzeraktionen, Systemereignissen und Datenänderungen, um die Datenintegrität, Sicherheit und die Einhaltung von Vorschriften zu gewährleisten. Für MySQL hilft die Prüfung Administratoren dabei, unbefugten Zugriff zu erkennen, Änderungen zu verfolgen und eine Prüfspur für forensische Untersuchungen zu führen.

Wesentliche Komponenten der integrierten MySQL-Datenbankprüfung

Prüfprotokollierung

MySQL bietet integrierte Prüfprotokollierungsfunktionen über sein Prüf-Plugin. Diese Funktion ermöglicht es, verschiedene Arten von Ereignissen zu erfassen, darunter:

- Benutzeranmeldungen und -abmeldungen

- Ausgeführte SQL-Abfragen

- Schemaänderungen

- Datenänderungen

Es ist jedoch wichtig zu beachten, dass Sie die Enterprise Edition von MySQL benötigen, um die native Prüfungserweiterung zu aktivieren.

Sie können das Plugin einfach aktivieren, indem Sie das integrierte MySQL-Skript ausführen:

mysql -u root -p -D mysql < audit_log_filter_linux_install.sql

Passwort eingeben: (root-Passwort hier eingeben)

Als nächstes richten wir zusätzliche Protokollkonfigurationen ein:

audit-log-format=JSON audit-log-file=/var/log/mysql/audit.json

Hier ist ein Auszug von protokollierten Einträgen:

[

{

"timestamp": "2024-10-03 13:50:01",

"id": 0,

"class": "audit",

"event": "startup",

},

{

"timestamp": "2024-10-03 15:02:32",

"id": 0,

"class": "connection",

"event": "connect",

},

{

"timestamp": "2024-10-03 17:37:26",

"id": 0,

"class": "table_access",

"event": "insert",

}

]

Ereignisfiltern

Nicht alle Datenbankaktivitäten müssen überprüft werden. MySQL ermöglicht es, Ereignisse zu filtern basierend auf verschiedenen Kriterien, wie:

- Benutzerkonten

- Datenbankobjekte

- Ereignistypen

Um das Ereignisfiltern in der nativen MySQL-Prüfung einzurichten, müssen zusätzliche Parameter entweder in der Datei /etc/my.cnf gesetzt oder gespeicherte MySQL-Prozeduren verwendet werden. Zum Beispiel deaktiviert die folgende Zeile in /etc/my.cnf die Protokollierung für den root-Benutzer:

audit-log-exclude-accounts='root'

Protokollanalyse

Sobald Sie Prüfprotokolle gesammelt haben, ist ihre Analyse von entscheidender Bedeutung. MySQL bietet Tools und Techniken zur effizienten Analyse von Protokollen:

- mysqlbinlog: Ein Dienstprogramm zur Verarbeitung von Binärprotokolldateien

- MySQL Enterprise Monitor: Eine umfassende Überwachungslösung

- Eigene Skripte mit Programmiersprachen wie Python oder Perl

Zum Beispiel können Sie den folgenden Befehl verwenden, um den Inhalt einer Binärprotokolldatei anzuzeigen:

mysqlbinlog /var/lib/mysql/mysql-bin.000001 | less

Diese Datei enthält ein Protokoll verschiedener Ereignisse und Änderungen in der Datenbank.

Vorteile der Datenbankprüfung mit nativen MySQL-Tools

Durch die Implementierung der nativen MySQL-Prüfungslösung können Sie mehrere Vorteile erzielen:

- Erhöhte Sicherheit: Detaillierte Prüfprotokolle können Ihnen helfen, Datenpannen und unbefugte Zugriffsversuche zu verhindern

- Compliance: Die Lösung kann Ihnen helfen, regulatorische Anforderungen wie DSGVO, HIPAA oder SOX zu erfüllen

- Fehlerbehebung: Identifizierung und Behebung von Leistungsproblemen oder Anwendungsfehlern

- Datenanalyse: Prüfprotokolle können zur Extraktion verschiedener Metriken verwendet werden

MySQL-Datenbankprüfung mit DataSunrise

Während MySQL integrierte Prüfungsfunktionen bietet, bieten Drittanbieter-Tools wie DataSunrise erweiterte Funktionen zur Überwachung von Datenbankaktivitäten. Das Prüf-Tool von DataSunrise für MySQL bietet mehrere fortschrittliche Funktionen:

Granulare, regelbasierte Prüfung

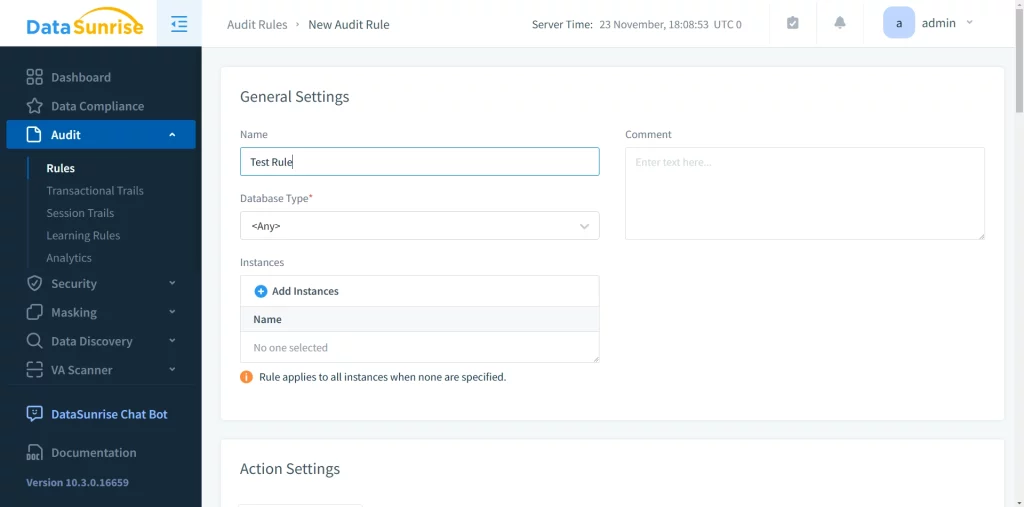

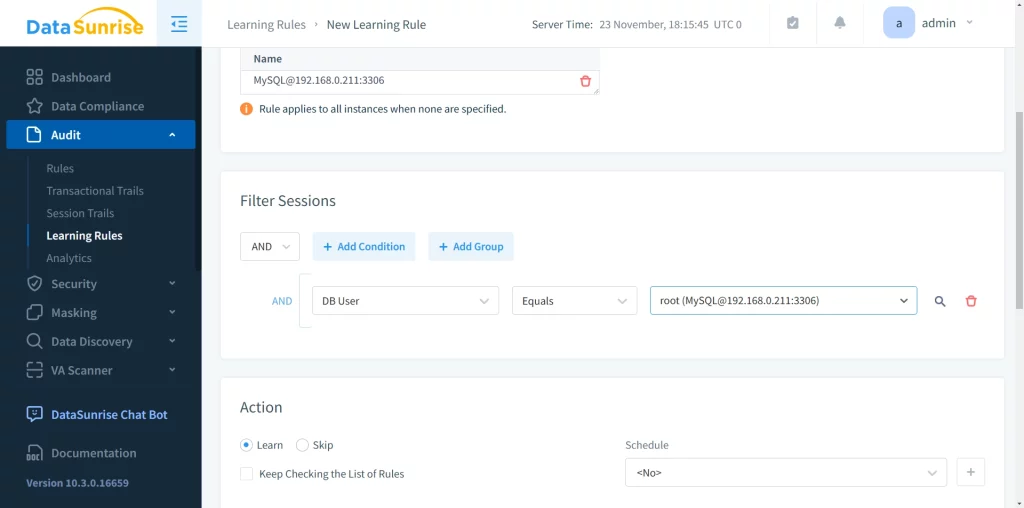

In DataSunrise können Sie die Prüfeinstellungen anpassen, indem Sie Regeln erstellen, die Transaktionen basierend auf bestimmten Kriterien überwachen, wie z.B. IP-Adresse, Anwendung oder Datenbankbenutzernamen. Lassen Sie uns eine einfache Prüfregel erstellen, um alle Aktivitäten des root-Benutzers in der Datenbank zu protokollieren:

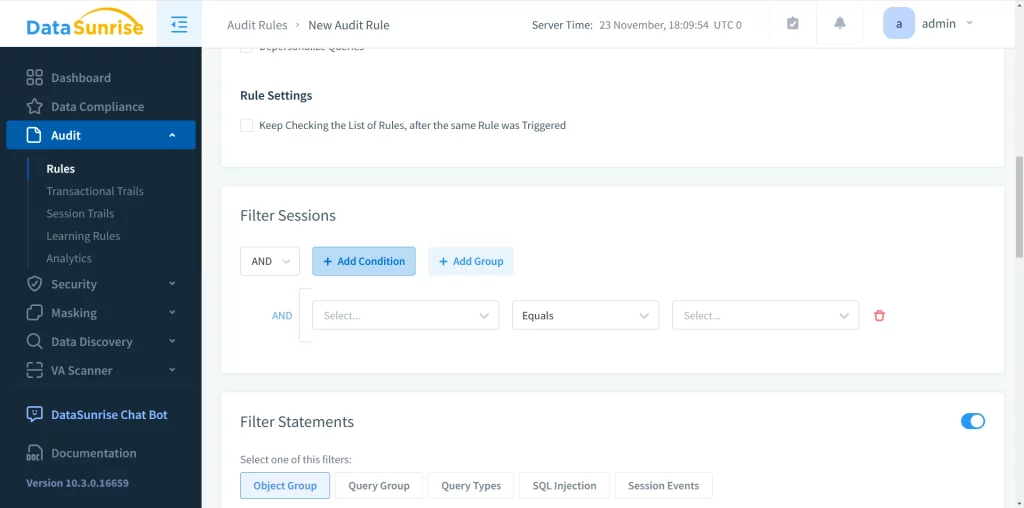

Sie haben eine Vielzahl von Optionen zur Auswahl. In unserem Fall müssen wir die Verbindungssitzungen filtern, die überwacht werden sollen:

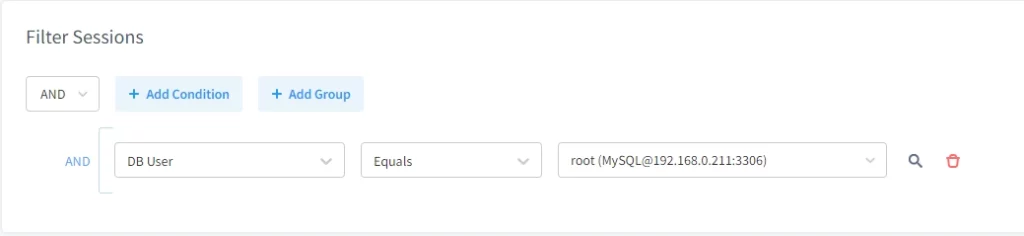

Der Prozess ist einfach: Sie setzen verschiedene Filter und ihre Werte und wählen dann, ob der Filter inklusiv (ausgelöst durch mindestens eine Bedingung) oder exklusiv (nur ausgelöst, wenn alle Bedingungen erfüllt sind) sein soll. Unten ist ein Beispiel für einen Sitzungs-Filter, der alle Aktivitäten des root-Benutzers prüft:

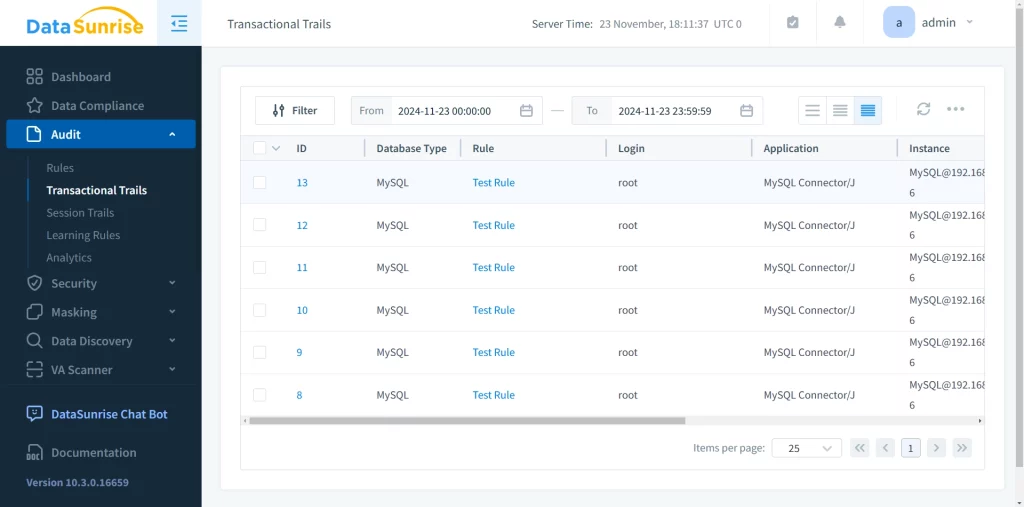

Jetzt können wir alle Aktivitäten des root-Benutzers im Tab „Transactional Trails“ verfolgen:

Erweiterte Echtzeit-Verfolgung

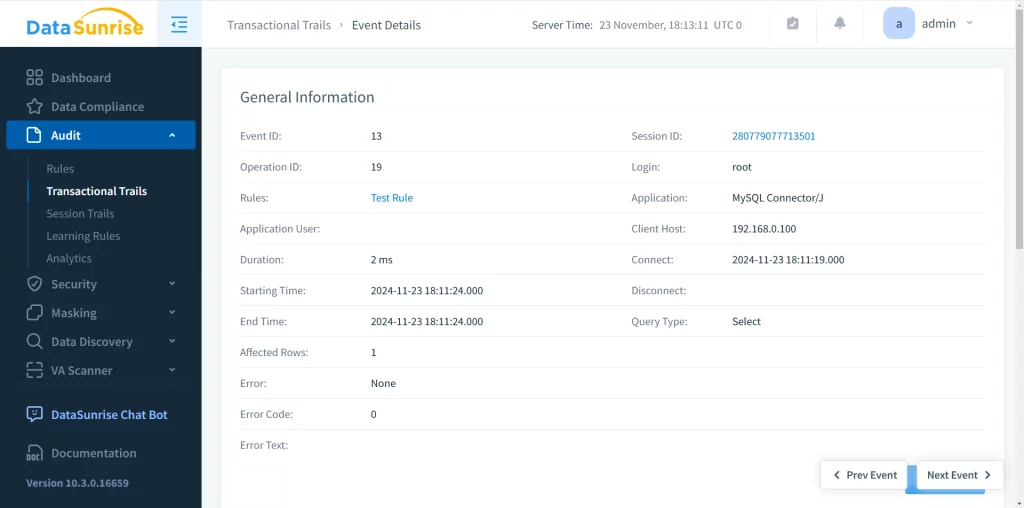

Mit DataSunrise sind Prüfprotokolle interaktiv und ermöglichen es Ihnen, die Objekte und Benutzer in einer Abfrage zu erkunden. Schauen wir uns an, was durch die Regel, die wir gerade erstellt haben, erfasst wurde. Um die Details anzuzeigen, klicken Sie auf die Regel:

Wir können allgemeine Informationen sehen und sogar automatisch eine weitere Regel erstellen, um diese Art von Aktivitäten zu überwachen.

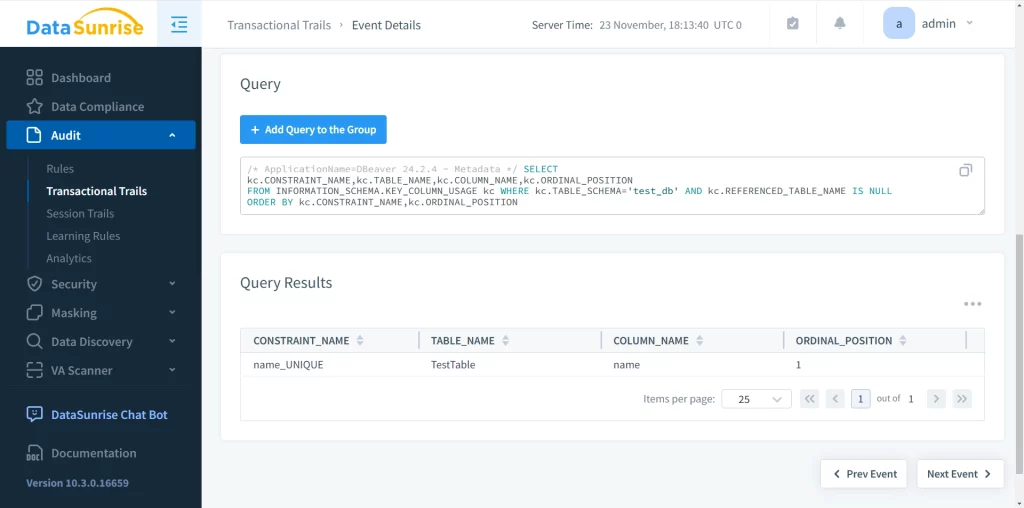

Zusätzlich können wir den Abfrageinhalt und seine Ergebnisse sehen. Dies ist viel informativer im Vergleich zu einer integrierten MySQL-Datenbankprüfung, die nur in der kommerziellen Edition von MySQL verfügbar ist.

Automatische Entdeckung mit Lernregeln

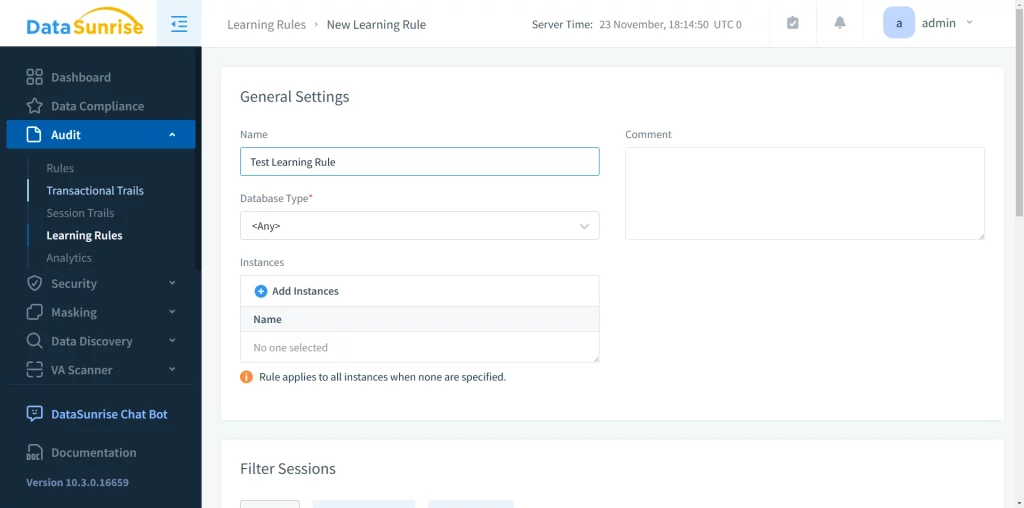

Lernregeln in DataSunrise erlauben es Ihnen, Prüfregeln effizienter zu erstellen. Sie ermöglichen die Erstellung von Objekt-/Anweisungsgruppen, wodurch es einfacher wird, verschiedene Richtlinien zur Prüfung des eingehenden Datenbankverkehrs anzuwenden.

Zum Beispiel erstellen wir eine ähnliche Lernregel, um zu sehen, was sie aus der Aktivität des root-Benutzers lernt:

Zuerst müssen wir die Filtersitzungen konfigurieren, um die Aktivität des root-Benutzers zu überwachen:

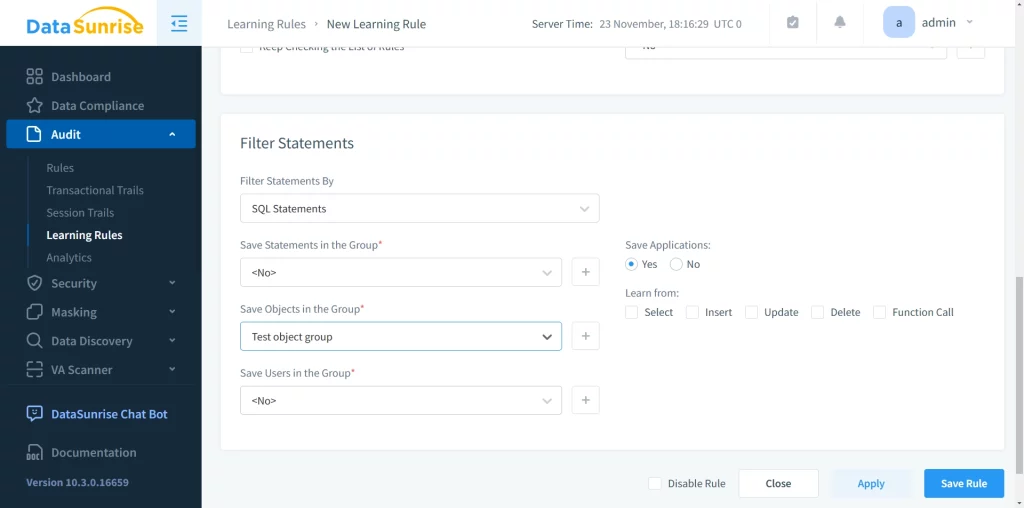

Als nächstes müssen wir den Abschnitt „Filter Statements“ anpassen, um sicherzustellen, dass die Ergebnisse irgendwo gespeichert werden:

DataSunrise bietet zahlreiche Optionen zur Filterung der eingehenden Aktivitäten und zur Festlegung, wo sie gespeichert werden sollen. In diesem Fall habe ich gewählt, die Art von Objekten zu speichern, mit denen der root-Benutzer interagiert.

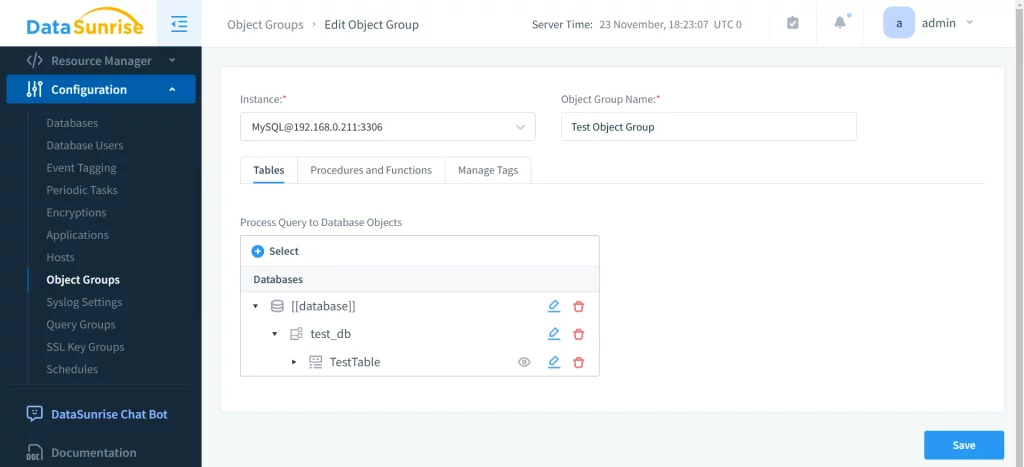

Nach dem Speichern der Regel und der Ausführung einiger Abfragen als root können wir sehen, was zu der Objektgruppe hinzugefügt wurde, die wir gerade erstellt haben:

Wie gezeigt, wurden alle Objekte, mit denen ich interagiert habe, zu dieser Objektgruppe hinzugefügt. Jetzt können wir diese Gruppe verwenden, um eine neue Prüfregel zur genaueren Untersuchung der Aktivitäten zu erstellen.

DataSunrise bietet viele weitere Funktionen zur Datenbankprüfung und Sicherheit für MySQL. Wenn Sie an fortschrittlicheren Sicherheitspraktiken interessiert sind, sollten Sie eine Online-Demo planen.

Best Practices für die MySQL-Datenbankprüfung

Um die Effektivität Ihrer Datenbankprüfungsbemühungen zu maximieren, sollten Sie folgende Best Practices in Betracht ziehen:

- Definieren Sie klare Prüfungsziele

- Implementieren Sie den Grundsatz des minimalen Zugriffs

- Überprüfen und analysieren Sie regelmäßig Prüfprotokolle

- Schützen Sie Prüfprotokolle vor Manipulation

- Legen Sie Aufbewahrungsrichtlinien für Prüfdaten fest

- Integrieren Sie die Prüfung in andere Sicherheitsmaßnahmen

Herausforderungen und Überlegungen

Während die Datenbankprüfung unerlässlich ist, birgt sie einige Herausforderungen:

Leistungsbeeinträchtigung: Umfangreiche Prüfungen können die Datenbankleistung beeinträchtigen.

- Speicheranforderungen: Prüfprotokolle können erheblichen Speicherplatz beanspruchen.

- Falsch-positive Alarme: Das Unterscheiden zwischen normalen und verdächtigen Aktivitäten.

- Um diese Herausforderungen zu bewältigen, planen Sie Ihre Prüfstrategie sorgfältig und optimieren Sie regelmäßig Ihre Konfiguration.

Fazit

Die Datenbankprüfung für MySQL ist ein wesentlicher Aspekt der Aufrechterhaltung der Datenintegrität und Sicherheit. Durch den Einsatz von Prüfungstechniken können Sie Ihre Daten schützen, Vorschriften einhalten und Kenntnisse über Datenbankaktivitäten gewinnen. Denken Sie daran, Ihre Prüfanforderungen mit Leistungsbedenken abzuwägen und Ihre Prüfstrategie regelmäßig zu überprüfen, um neuen Bedrohungen einen Schritt voraus zu sein.

Nächste