Umfassender Leitfaden zum Datenbank-Audit in Elasticsearch für Sicherheit und Compliance

Verbesserung von Sicherheit und Compliance

Elasticsearch ist ein leistungsstarkes Werkzeug zum effizienten Suchen und Analysieren großer Datenmengen. Mit der zunehmenden Beliebtheit von Elasticsearch wird die Notwendigkeit robuster Datenbank-Audits immer wichtiger. Das Datenbank-Audit in Elasticsearch hilft, Benutzeraktivitäten zu verfolgen, den Datenzugriff zu überwachen und die Einhaltung der Sicherheitsrichtlinien sicherzustellen.

Das Datenbank-Audit in Elasticsearch ist der Prozess der Aufzeichnung und Analyse von Aktivitäten innerhalb eines Elasticsearch-Clusters. Es beinhaltet die Nachverfolgung von Benutzeraktionen, Datenbearbeitungen und Systemänderungen. Dieser Audit-Prozess hilft, die Datenintegrität aufrechtzuerhalten, Sicherheitsverletzungen zu erkennen und gesetzlichen Anforderungen gerecht zu werden.

Die Bedeutung des Elasticsearch-Datenbank-Audits

Sicherheit ist ein Hauptanliegen für jede Organisation, die Elasticsearch verwendet. Das Datenbank-Audit stärkt die Sicherheit, indem es Benutzeraktivitäten überwacht. Es hilft, unbefugte Zugriffsversuche und potenzielle Sicherheitsbedrohungen zu identifizieren.

Wenn jemand versucht, auf wichtige Kundendaten zuzugreifen, wird dies im Audit-Log protokolliert. Administratoren können das Log dann überprüfen und geeignete Maßnahmen ergreifen.

Viele Branchen müssen Vorschriften wie GDPR, HIPAA oder PCI DSS einhalten. Das Datenbank-Audit in Elasticsearch hilft Organisationen, diese Compliance-Standards zu erfüllen, indem detaillierte Aufzeichnungen über den Datenzugriff und Änderungen bereitgestellt werden. Ein Gesundheitsdienstleister, der Elasticsearch zur Speicherung von Patientenakten verwendet, kann das Audit nutzen, um die HIPAA-Compliance nachzuweisen.

Audit-Logs können auch helfen, Leistungsprobleme oder ungewöhnliche Muster bei der Nutzung von Elasticsearch zu identifizieren. Durch die Analyse dieser Logs können Administratoren Abfragen optimieren, die Ressourcenallokation verbessern und die Gesamtleistung des Systems steigern.

Hauptmerkmale und Implementierung

Elasticsearch bietet mehrere Hauptmerkmale für das Datenbank-Audit. Die Nachverfolgung von Benutzeraktivitäten erfasst Anmeldungen, Abmeldungen und fehlgeschlagene Anmeldeversuche. Dies hilft, verdächtige Aktivitäten und potenzielle Sicherheitsverletzungen zu identifizieren. Mehrere fehlgeschlagene Anmeldeversuche von einer einzigen IP-Adresse könnten beispielsweise auf einen Brute-Force-Angriff hindeuten.

Die Überwachung des Dokumentenzugriffs ermöglicht Administratoren, nachzuvollziehen, wer auf bestimmte Dokumente oder Indizes zugreift. Diese Fähigkeit ist entscheidend zum Schutz sensibler Daten und zur Gewährleistung angemessener Zugriffskontrollen. Eine Finanzinstitution, die Elasticsearch zur Speicherung von Transaktionsdaten verwendet, kann überwachen, wer diese Informationen einsehen oder ändern möchte.

Um das Datenbank-Audit in Elasticsearch zu implementieren, müssen Sie die Funktion in der Konfigurationsdatei elasticsearch.yml aktivieren. Fügen Sie die folgenden Zeilen hinzu, um das grundlegende Audit zu aktivieren:

xpack.security.audit.enabled: true

Sie können auch konfigurieren, welche Ereignisse auditiert werden sollen:

xpack.security.audit.logfile.events.include: ["authentication_success", "authentication_failure", "access_denied", "index_access_granted"]

Elasticsearch kann Audit-Logs in Dateien oder in einen separaten Index ausgeben. Um in eine Datei zu protokollieren, fügen Sie die folgende Konfiguration hinzu:

xpack.security.audit.logfile.path: /path/to/audit/log/file.json

DataSunrise bietet eine einfachere Möglichkeit zur Implementierung von Datenbank-Audits. Sein intuitives Interface bietet eine mühelose Kontrolle über jeden Aspekt des Datenbank-Audits.

Zudem nutzt DataSunrise fortschrittliche AI-Tools zur ausführlichen Audit-Trail-Analyse, was die Sicherheits- und Compliance-Bemühungen verbessert.

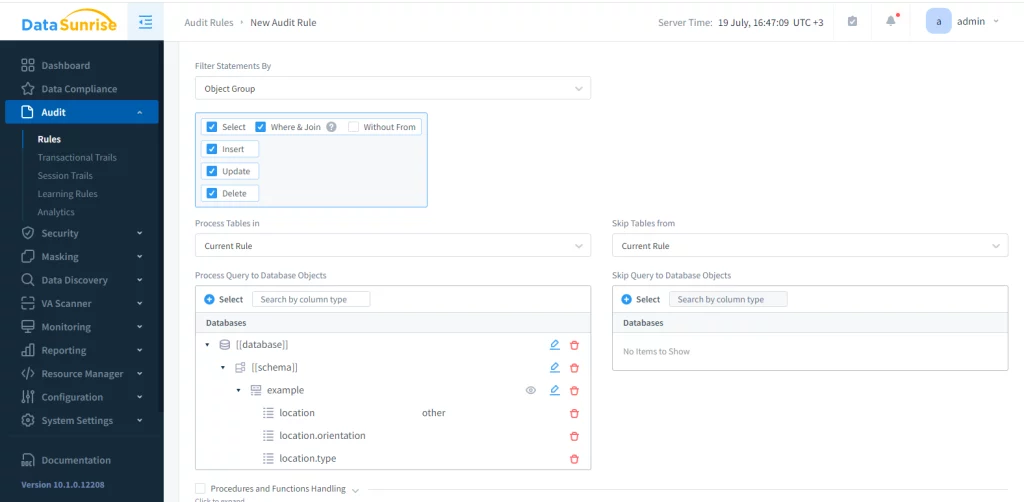

Die Verwaltung des Elasticsearch-Audits mit DataSunrise könnte nicht einfacher sein. Erstellen Sie Ihre Instanz und wählen Sie sie in der Auditregelkonfiguration aus. Geben Sie dann die Objekte an, die Sie überwachen möchten. Dieser Prozess ermöglicht es Ihnen, schnell ein zuverlässiges Audit zu implementieren, das auf Ihre spezifischen Datenbankanforderungen zugeschnitten ist. Das folgende Bild zeigt den Konfigurationsprozess einer Auditrege für die Elasticsearch-Speicherung.

DataSunrise erfasst Abfragen und Sitzungsereignisse in sowohl transaktionalen als auch Sitzungstrails. Eine informative Beschreibung folgt jedem Ereignis. Das Berichtstool erstellt benutzerdefinierte Berichte, die Einblicke in Ihre Aktivitäten bieten und die Sicherheit verbessern.

Beste Praktiken und Herausforderungen

Während umfassende Audits detaillierte Informationen bieten, können sie die Systemleistung beeinträchtigen. Konzentrieren Sie sich auf das Audit kritischer Daten und risikoreicher Aktivitäten. Priorisieren Sie beispielsweise die Überprüfung des Zugriffs auf sensible Kundeninformationen gegenüber routinemäßigen Suchanfragen.

Erarbeiten Sie eine Routine zur Überprüfung von Audit-Logs. Diese Praxis hilft, potenzielle Probleme frühzeitig zu erkennen und sicherzustellen, dass das Auditsystem ordnungsgemäß funktioniert. Richten Sie automatisierte Warnungen für verdächtige Aktivitäten ein, wie mehrere fehlgeschlagene Anmeldeversuche oder ungewöhnliche Zugriffsmuster.

Schützen Sie Audit-Logs vor unbefugtem Zugriff oder Manipulation. Verwenden Sie Verschlüsselung und Zugriffskontrollen, um die Integrität der Audit-Daten zu bewahren. Erwägen Sie, Audit-Logs in einem separaten, sicheren Elasticsearch-Cluster zu speichern, um potenzielle Angreifer daran zu hindern, die Logs zu ändern.

Setzen Sie automatisierte Tools zur Analyse von Audit-Logs ein. Dieser Ansatz hilft, Muster und Anomalien zu erkennen, die manuelle Überprüfungen übersehen könnten. Nutzen Sie die leistungsstarken Aggregations- und Visualisierungsfunktionen von Elasticsearch, um Dashboards für die Analyse von Audit-Logs zu erstellen.

Erstellen Sie eine Aufbewahrungsrichtlinie für Audit-Aufzeichnungen, die den gesetzlichen Anforderungen und internen Richtlinien entspricht. Verwenden Sie das ILM von Elasticsearch, um alte Audit-Daten automatisch in kostengünstigere Speicheroptionen zu verschieben.

Die Implementierung eines Datenbank-Audits in Elasticsearch bringt Herausforderungen mit sich. Umfangreiche Audits können die Leistung beeinträchtigen, daher ist es wichtig, ein Gleichgewicht zwischen umfassenden Audits und Systemeefizienz zu finden. Überwachen Sie die Leistung Ihres Clusters nach der Aktivierung des Audits genau und passen Sie Ihre Konfiguration bei Bedarf an.

Audit-Logs können im Laufe der Zeit erheblichen Speicherplatz beanspruchen. Planen Sie ausreichend Speicherkapazität ein und setzen Sie effiziente Archivierungsstrategien um. Verwenden Sie die Rollover- und ILM-Funktionen von Elasticsearch, um Audit-Indizes effektiv zu verwalten.

Die Einrichtung und Verwaltung eines umfassenden Auditsystems kann komplex sein. Es erfordert fundierte Kenntnisse über Elasticsearch und sorgfältige Planung. Investieren Sie in Schulungen für Ihr Team oder ziehen Sie in Betracht, mit Elasticsearch-Experten zusammenzuarbeiten, um das Audit effektiv umzusetzen.

Reale Anwendungen

Viele Branchen profitieren vom Datenbank-Audit in Elasticsearch. Online-Händler nutzen es, um den Zugriff auf Kundendaten zu verfolgen, Suchmuster zu überwachen und potenziellen Betrug zu erkennen. Ein Online-Shop könnte zum Beispiel das Audit nutzen, um plötzliche Anstiege bei Produktaufrufen zu finden, was darauf hinweisen könnte, dass jemand die Website durchsucht.

Krankenhäuser und Gesundheitsanbieter sorgen für die Einhaltung der HIPAA-Richtlinien, indem sie nachverfolgen, wer wann auf Patienteninformationen zugegriffen hat. Ein Krankenhaus kann das Elasticsearch-Audit nutzen, um zu überwachen, welche Mitarbeiter auf bestimmte Patientenakten zugegriffen haben und wann.

Diese Funktion ermöglicht es dem Krankenhaus, Berichte basierend auf diesen Informationen zu erstellen. Die Berichte können Einblick darüber geben, wer die Aufzeichnungen eingesehen hat und zu welcher Zeit. Dies hilft dem Krankenhaus, den Zugang zu Patienteninformationen effektiv zu überwachen und zu verwalten.

Banken und Finanzinstitutionen überwachen den Zugriff auf sensible Finanzdaten und verfolgen ungewöhnliche Transaktionsmuster. Eine Bank kann das Elasticsearch-Audit nutzen, um Suchvorgänge für wichtige Konten zu überwachen. Dies kann helfen, mögliche interne Risiken zu erkennen.

Regierungsorganisationen verwenden Datenbank-Audits, um die Sicherheit aufrechtzuerhalten und Vorschriften einzuhalten. Eine Regierungsbehörde könnte das Elasticsearch-Audit nutzen, um den Zugriff auf vertrauliche Dokumente zu verfolgen und Berichte für Sicherheitsprüfungen zu erstellen.

Zukünftige Trends

Während sich Elasticsearch weiterentwickelt, können wir mit einer stärkeren Integration von maschinellen Lernfähigkeiten in das Datenbank-Audit rechnen. Dies könnte zu ausgefeilteren Anomalieerkennungen und prädiktiven Analysen für Sicherheitsbedrohungen führen.

Fortschrittliche Auditsysteme bewegen sich in Richtung Echtzeitüberwachung und -alarmierung. Dieser Trend wird sich wahrscheinlich in Elasticsearch fortsetzen und eine schnellere Reaktion auf potenzielle Sicherheitsbedrohungen ermöglichen.

Mit der zunehmenden Verbreitung cloudbasierter Elasticsearch-Implementierungen werden Auditlösungen wahrscheinlich cloud-nativer werden. Dies könnte zu skalierbareren und flexibleren Auditoptionen für Organisationen führen, die Elasticsearch in der Cloud nutzen.

Fazit

Das Datenbank-Audit in Elasticsearch ist ein wichtiger Bestandteil einer robusten Sicherheits- und Compliance-Strategie. Es hilft Organisationen, sensible Daten zu schützen, gesetzlichen Anforderungen gerecht zu werden und die Integrität ihrer Informationssysteme zu wahren. Durch die Umsetzung bewährter Verfahren und die Nutzung der leistungsstarken Funktionen von Elasticsearch können Organisationen ihre Sicherheitslage verbessern und wertvolle Einblicke in Datenbankoperationen gewinnen.

Mit der zunehmenden Datenmenge in Elasticsearch müssen Organisationen ihre Datenbanken auditieren. Dies ist entscheidend zum Schutz von Daten und zur Sicherstellung der Transparenz in IT-Systemen.

Nächste