Datenbank-Audit in PostgreSQL: Native Protokollierung vs. Erweiterte Sicherheit mit DataSunrise

Einführung: Der Preis der Datenbankintegrität und Rechenschaftspflicht

In der heutigen datengetriebenen Landschaft waren die Einsätze zur Sicherung sensibler Informationen noch nie höher. Organisationen in den Bereichen Finanzen, Gesundheitswesen, E-Commerce und darüber hinaus stehen unter ständigem Druck, Vorschriften wie GDPR, CCPA und HIPAA zu erfüllen. Compliance ist nicht nur ein Modewort; es ist eine Notwendigkeit, um Bußgelder zu vermeiden, Risiken zu mindern und das Kundenvertrauen aufrechtzuerhalten.

Wussten Sie, dass seit der Einführung der Datenschutz-Grundverordnung (GDPR) im Jahr 2018 die Bußgelder bis April 2024 über 4,9 Milliarden US-Dollar überstiegen haben? Dies entspricht durchschnittlich über 1 Million US-Dollar an Strafen täglich für Verstöße wie unzureichende Sicherheit oder mangelnde Transparenz. Diese hohen Strafen veranschaulichen weiter die kritische Bedeutung der Aufrechterhaltung robuster Datenbank-Audit-Fähigkeiten.

PostgreSQL, ein Open-Source-Managementsystem für relationale Datenbanken, das für seine Flexibilität und Zuverlässigkeit bekannt ist, verfügt über eine Reihe integrierter Werkzeuge zur Überprüfung. In diesem Artikel wird untersucht, wie das Datenbank-Audit in PostgreSQL mithilfe dieser nativen Protokollierungsfunktionen implementiert werden kann. Am Ende werden wir auch betrachten, wie das Datenbank-Audit in PostgreSQL mit den eingebauten Werkzeugen im Vergleich zu DataSunrise-Lösungen aussieht, die deren Einschränkungen adressieren.

Datenbank-Audit in PostgreSQL mit eingebauten Werkzeugen

1. log_statement

Einrichtung und Verwendung

Der log_statement-Parameter in PostgreSQL ermöglicht Ihnen die Protokollierung von SQL-Anweisungen basierend auf ihrem Typ (DDL, DML oder SELECT). Er wird in der postgresql.conf-Datei oder über einen SQL-Befehl konfiguriert.

Schritte zum Aktivieren:

- Editieren Sie die

postgresql.conf-Datei:Sie können den Befehl

"SHOW config_file"verwenden, um den Speicherort dieser Datei zu erhalten. Sobald sie geöffnet ist, aktualisieren Sie diese Zeilen:log_statement = 'all' # Optionen: 'none', 'ddl', 'mod', 'all' log_directory = 'pg_log' # Verzeichnis für Protokolldateien log_filename = 'postgresql-%Y-%m-%d_%H%M%S.log' # Dateinameneinstellung Starten Sie PostgreSQL neu, damit die Änderungen wirksam werden:

sudo systemctl restart postgresqlÖffnen Sie die Protokolldatei zur Ansicht oder kontinuierlichen Echtzeitüberwachung mit diesem Befehl:

Ersetzen Sie das Beispiel des Dateispeicherorts durch Ihren tatsächlichen Dateinamen und Pfadtail -f /var/log/postgresql-2024-11-25.log

Sie können es auch vorübergehend über SQL setzen:

SET log_statement = 'all';

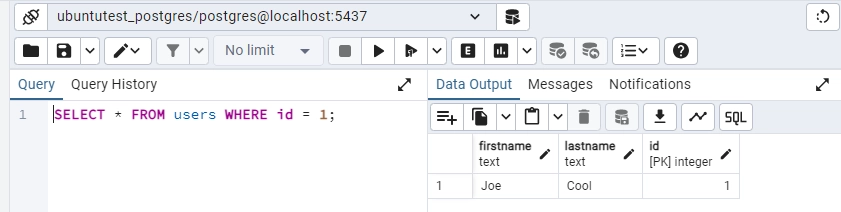

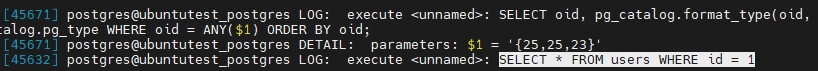

Abfragebeispiel: Einmal konfiguriert, führt das Ausführen einer Abfrage wie:

SELECT * FROM users WHERE id = 1;

Zu einem Protokolleintrag führen, der ähnlich dem untenstehenden Screenshot aussieht:

Anwendungsfall: Dieses grundlegende Setup bietet Transparenz über alle ausgeführten SQL-Abfragen und hilft bei der Überprüfung und Fehlersuche.

2. pg_stat_statements

Einrichtung und Verwendung

pg_stat_statements ist eine standardmäßig in PostgreSQL verfügbare Erweiterung, die Leistungsmetriken von Abfragen nachverfolgt. Sie muss explizit aktiviert werden.

Schritte zum Aktivieren:

Fügen Sie die

pg_stat_statements-Erweiterung zu Ihrer PostgreSQL-Instanz hinzu:CREATE EXTENSION pg_stat_statements;Aktualisieren Sie die

postgresql.conf-Datei, um das Modul zu laden:shared_preload_libraries = 'pg_stat_statements' pg_stat_statements.track = allNeuladen von PostgreSQL:

sudo systemctl restart postgresql

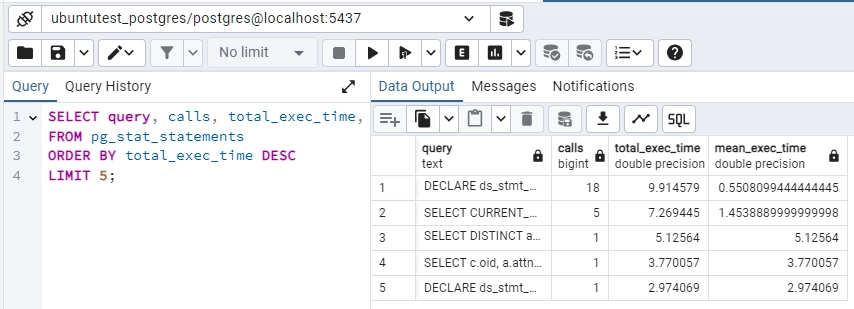

Abfragebeispiel: Um Abfragestatistiken anzuzeigen:

SELECT query, calls, total_exec_time, mean_exec_time

FROM pg_stat_statements

ORDER BY total_exec_time DESC

LIMIT 5;

Diese Abfrage listet die Top 5 Abfragen mit der höchsten Gesamt-Ausführungszeit auf und hilft dabei, langsame oder häufig verwendete Abfragen zu identifizieren.

Anwendungsfall: Perfekt für die Langzeit-Überprüfung der Abfrageleistung und die Optimierung häufig ausgeführter Abfragen.

3. pg_stat_activity

Einrichtung und Verwendung

pg_stat_activity ist eine Systemansicht, die Informationen über aktuelle Datenbanksitzungen anzeigt, einschließlich laufender Abfragen, Client-Adressen und Verbindungsstatus.

Schritte zum Aktivieren: Keine besondere Konfiguration ist erforderlich, da es standardmäßig aktiviert ist.

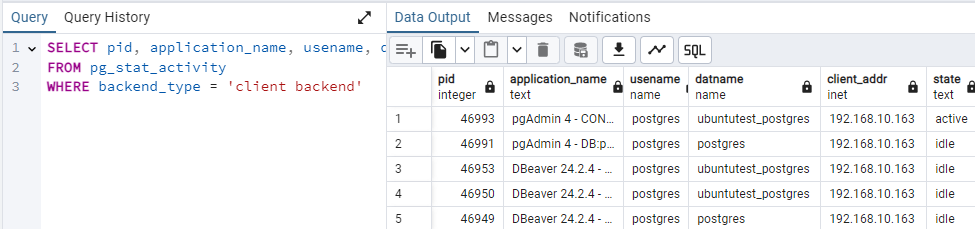

Abfragebeispiel: Um aktive Sitzungen zu überwachen:

SELECT pid, usename, client_addr, state, query, query_start

FROM pg_stat_activity

WHERE state = 'active';

Diese Abfrage gibt Details aller aktiven Abfragen aus:

pid: Prozess-ID der Sitzung.application_name: Die Anwendung, die zur Herstellung der Verbindung verwendet wurde.usename: Benutzername des verbundenen Benutzers.client_addr: IP-Adresse des Clients.state: Status der Verbindung (z.B.active,idle).query: Die ausgeführte SQL-Abfrage.query_start: Zeitstempel des Beginns der Abfrage.

Anwendungsfall: Dies ist nützlich für die Echtzeitüberwachung lang andauernder oder potenziell problematischer Abfragen.

4. Trigger

Einrichtung und Verwendung

Trigger in PostgreSQL sind Datenbankobjekte, die eine angegebene Funktion automatisch ausführen, wenn bestimmte Ereignisse (INSERT, UPDATE, DELETE) in einer Tabelle auftreten.

Schritte zum Erstellen eines einfachen Triggers:

Erstellen der Audit-Tabelle

CREATE TABLE audit_table (old_data JSONB, new_data JSONB, action TEXT, changed_at TIMESTAMPTZ);Schreiben einer Trigger-Funktion:

CREATE OR REPLACE FUNCTION audit_log() RETURNS TRIGGER AS $$ BEGIN INSERT INTO audit_table (old_data, new_data, action, changed_at) VALUES (row_to_json(OLD), row_to_json(NEW), TG_OP, now()); RETURN NEW; END;Erstellen eines Triggers zur Verwendung der Funktion:

CREATE TRIGGER user_changes_audit AFTER INSERT OR UPDATE OR DELETE ON users FOR EACH ROW EXECUTE FUNCTION audit_log();

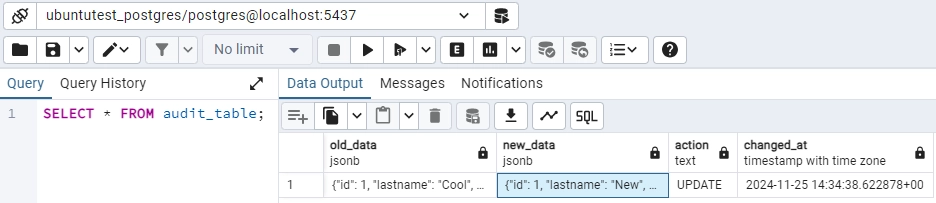

Abfragebeispiel: Wenn eine Zeile in der users-Tabelle aktualisiert wird:

UPDATE users SET lastname = 'New' WHERE id = 1;

Würde der audit_table die Änderung erfassen:

Anwendungsfall: Trigger sind hochflexibel und können detaillierte Änderungen auf Daten- und Schemaebene erfassen, was sie unverzichtbar für eine feingranulare Überprüfung macht.

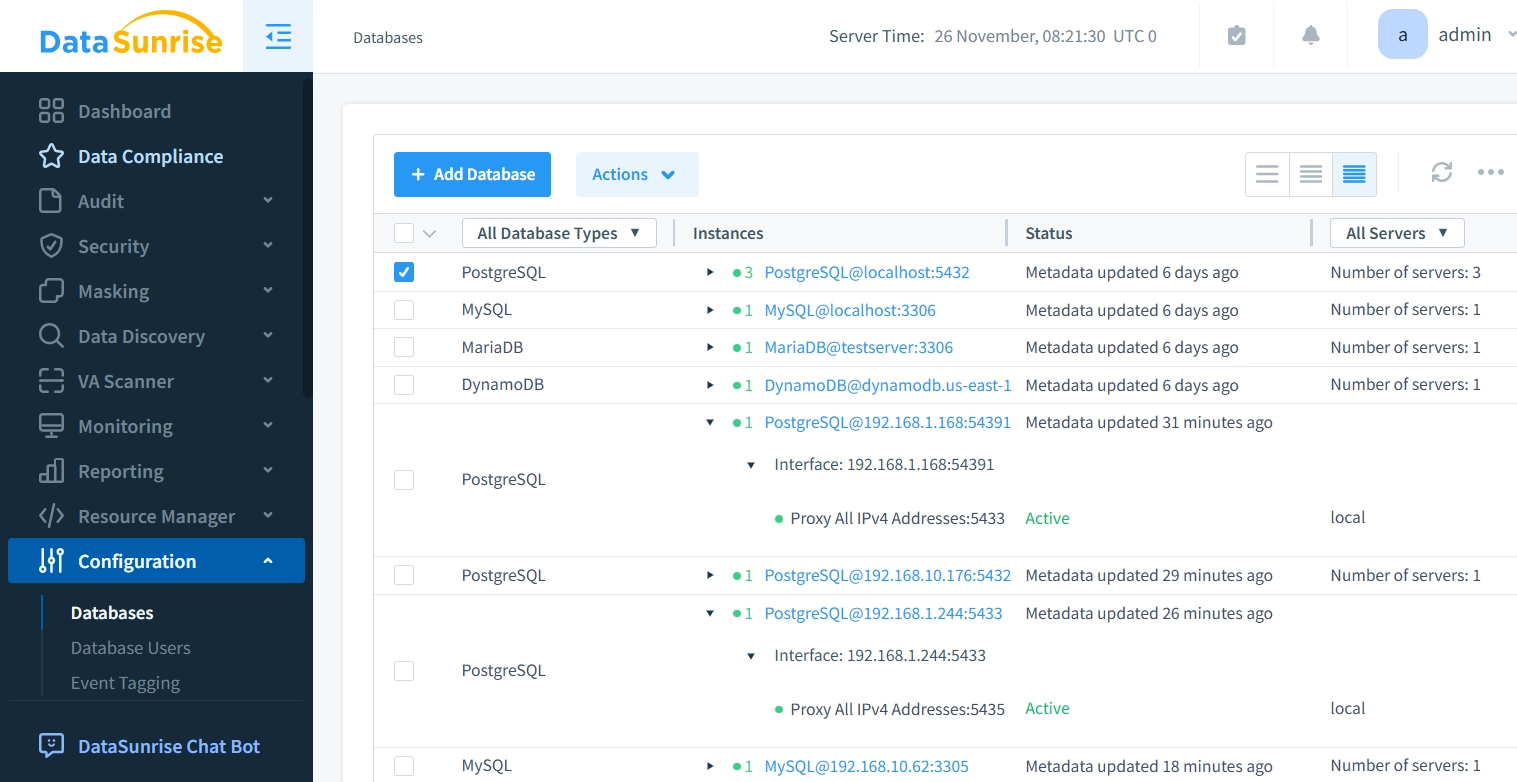

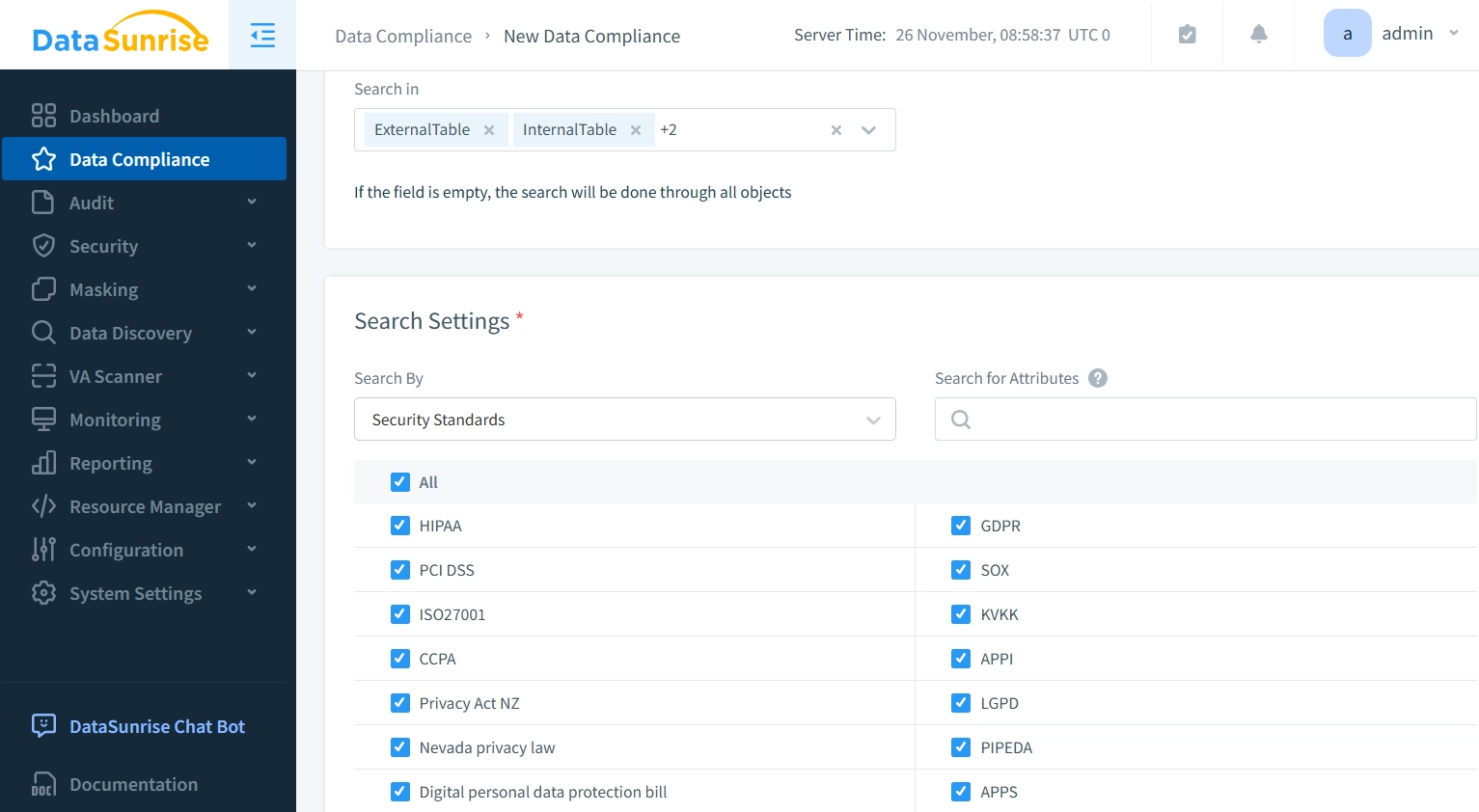

Angehen der Einschränkungen des nativen Datenbank-Audits in PostgreSQL mit DataSunrise-Lösungen

1. Automatisierte Unterstützung bei der Einhaltung von Vorschriften

- Einschränkung: PostgreSQL-Protokolle erfordern erheblichen manuellen Aufwand zur Auslegung für die Einhaltung von GDPR, HIPAA, PCI-DSS

- DataSunrise automatisiert die Compliance-Berichterstellung, indem es Audit-Daten in vorgefertigte Berichte im Einklang mit den wichtigsten regulatorischen Standards formatiert, die manuellen Arbeitsaufwand reduzieren und die Genauigkeit sicherstellen.

2. Echtzeitbewusstsein

- Einschränkung: PostgreSQL kann Ereignisse durch Protokolle und Trigger aufzeichnen, verfügt jedoch nicht über Echtzeitwarnungen für kritische Zwischenfälle wie unbefugten Zugriff oder SQL-Injection.

- DataSunrise überbrückt diese Lücke, indem es den Datenbankverkehr in Echtzeit überwacht, ungewöhnliche Aktivitäten erkennt und Administratoren sofort über konfigurierte Kanäle wie E-Mail oder Slack benachrichtigt. Dieser proaktive Ansatz stellt sicher, dass schnell auf potenzielle Bedrohungen reagiert werden kann.

3. Einheitliches Protokollmanagement

- Einschränkung: PostgreSQL speichert Protokolle pro Datenbankinstanz, was die Korrelation von Protokollen systemübergreifend erschwert.

- DataSunrise zentralisiert Protokolle in einer einzigen Plattform von PostgreSQL und über 40 anderen unterstützten Datenbankmaschinen, was die Ereigniskorrelation vereinfacht und eine schnelle Anomalieerkennung systemübergreifend ermöglicht.”