Datenverletzung: Eine wichtige Bedrohung, die man berücksichtigen sollte

Einführung

Datenverletzungen sind in der heutigen digitalen Welt eine allzu häufige Erscheinung geworden. Kaum eine Woche vergeht, ohne dass von einer weiteren großen Sicherheitsverletzung berichtet wird, bei der sensible Kundendaten offengelegt werden. Datenverletzungen können ernsthaften Schaden für Menschen und Unternehmen verursachen. Sie können zur Offenlegung sensibler Informationen wie Kreditkartennummern, medizinischer Aufzeichnungen und Unternehmensgeheimnissen führen.

Dieser Artikel wird Datenverletzungen diskutieren. Datenverletzungen umfassen das Austreten von Informationen. Wir werden die Kosten von Datenverletzungen ansprechen. Wir werden auch häufige Gründe für Datenverletzungen diskutieren.

Durch das Wissen um diese Grundlagen können Sie Ihre Daten schützen und wissen, was zu tun ist, wenn es zu einer Sicherheitsverletzung kommt.

Was ist eine Datenverletzung?

Eine Datenverletzung tritt auf, wenn unbefugte Personen wichtige Informationen einsehen, entnehmen oder verwenden. Datenlecks können auftreten, wenn Hacker Zugang zu den Datenbanken, Systemen oder Netzwerken einer Organisation erhalten. Verletzungen können auch durch interne Bedrohungen von Mitarbeitern geschehen, sei es versehentlich oder böswillig.

Die offengelegten Daten umfassen oft Informationen, die von Identitätsdieben oder Finanzbetrügern verwendet werden können, wie zum Beispiel:

- Namen und Adressen

- Sozialversicherungsnummern

- Kreditkarten- oder Bankkontodaten

- Benutzernamen und Passwörter

- Geschützte Gesundheitsinformationen

Datenverletzungen sind für betroffene Organisationen äußerst kostspielig. Laut dem IBM Report über die Kosten einer Datenverletzung betrugen die durchschnittlichen Gesamtkosten einer Verletzung im Jahr 2022 4,35 Millionen USD. Verletzungen untergraben auch das Vertrauen der Kunden und können zu behördlichen Geldstrafen und rechtlichen Schritten führen.

Datenverletzung: Arten der offengelegten Informationen

Die spezifischen Daten, die bei einer Verletzung offengelegt werden, hängen davon ab, welche Informationen die betroffene Organisation sammelt und speichert. Einige der häufigsten Arten von sensiblen Informationen, die bei Datenverletzungen offengelegt werden, sind jedoch:

- Persönlich identifizierbare Informationen (PII): Diese Informationen können helfen, eine Person zu identifizieren. Dazu gehören ihr Name, ihre Adresse, ihr Geburtsdatum, ihre Sozialversicherungsnummer, ihre Führerscheinnummer und ihre Reisepassnummer.

- Finanzdaten: Kreditkartennummern, Bankkontodaten und andere finanzielle Informationen sind häufige Ziele für Hacker. Diese Daten ermöglichen es ihnen, betrügerische Einkäufe zu tätigen oder Geld von Konten abzuheben.

- Anmeldeinformationen: Benutzernamen und Passwörter für E-Mail, Bankgeschäfte, Einkäufe und andere Online-Konten sind für Angreifer äußerst wertvoll. Mit diesen Informationen können Kriminelle auf Konten zugreifen, unbefugte Änderungen vornehmen oder zusätzliche Daten stehlen.

- Geschützte Gesundheitsinformationen (PHI): Gesetze wie HIPAA erfordern, dass Gesundheitsinformationen wie medizinische Aufzeichnungen und Versicherungsansprüche sicher aufbewahrt werden. Dennoch werden sie häufig bei Datenverletzungen offengelegt. Personen können PHI für medizinischen Identitätsdiebstahl und Versicherungsbetrug verwenden.

- Hacker können versuchen, wichtige Geschäftsinformationen wie Produktentwürfe, Quellcode oder strategische Pläne zu stehlen. Wettbewerber können diese Informationen kaufen oder für Wirtschaftsspionage nutzen.

Im Jahr 2017 drangen Hacker in das System von Equifax ein und stahlen persönliche Informationen von 147 Millionen Menschen. Dazu gehörten Namen, Sozialversicherungsnummern, Geburtsdaten, Adressen und Führerscheinnummern. Die Verletzung kostete Equifax über 575 Millionen USD an Bußgeldern und Vergleichen.

Die hohen Kosten von Datenverletzungen

Sicherheitsverletzungen sind für die betroffenen Unternehmen unglaublich teuer. Zu den Kosten gehören typischerweise:

- Untersuchung und Behebung der Sicherheitslücken, die die Verletzung ermöglicht haben

- Einrichtung von Kreditüberwachung und Identitätsschutz für betroffene Kunden

- Entschädigung von Kunden für betrügerische Gebühren oder gestohlenes Geld

- Bezahlung von Geldstrafen wegen Verstößen gegen Datenschutzgesetze

- Rechtliche Schritte und Anwaltsgebühren

- Verlust von Geschäft, weil der Ruf beschädigt wurde

Sicherheitsverletzungen schädigen das Vertrauen der Kunden und führen dazu, dass viele Kunden ihr Geschäft anderweitig tätigen, wenn eine Verletzung auftritt.

Im Jahr 2013 erlitt Target eine Datenverletzung, die die Debit- und Kreditkartendaten von 40 Millionen Kunden betraf. Die Verletzung kostete Target über 300 Millionen USD, wenn man Anwaltskosten, Vergleichszahlungen und entgangene Umsätze einbezieht. Der Gewinn des Unternehmens sank im Quartal nach der Bekanntgabe der Verletzung um mehr als 40 %.

Ursachen für Informationslecks

Was genau verursacht Datenverletzungen? Angreifer können auf viele verschiedene Arten Zugang zu sensiblen Informationen erhalten, aber häufige Ursachen sind unbefugter Zugriff.

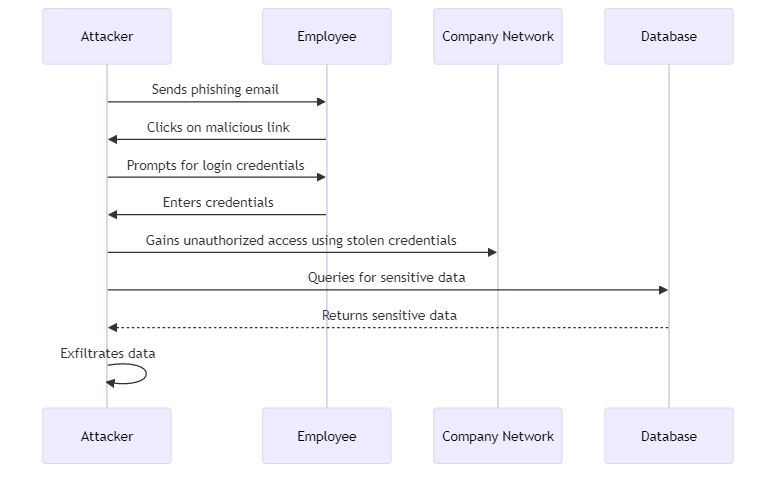

- Phishing und Social Engineering: Hacker können Mitarbeiter durch Vortäuschung einer legitimen Geschäftstätigkeit oder Unterstützung der IT-Abteilung über E-Mail oder Telefon dazu verleiten, Anmeldeinformationen oder andere sensible Daten preiszugeben. Phishing ist eine der Hauptursachen für Verletzungen.

- Malware: Angreifer können die Systeme einer Organisation mit bösartiger Software infizieren, die zum Diebstahl von Daten entwickelt wurde. Malware verbreitet sich typischerweise über E-Mail-Anhänge, Software-Downloads oder infizierte Websites.

- Ungepatchte Software-Schwachstellen: Hacker nutzen Schwachstellen in der Software aus, die von Organisationen nicht aktualisiert oder behoben werden. Ein bekanntes Leck in einem Webanwendungsframework führte beispielsweise zur Verletzung bei Equifax.

- Fehlkonfigurierte Datenbanken und Cloud-Speicher: Wenn Datenbanken oder Cloud-Speicher nicht sicher sind, können Daten leicht über einen Webbrowser zugänglich sein. Fehlkonfigurationen haben zur Offenlegung von Hunderten Millionen von Datensätzen geführt.

- Interne Bedrohungen: Nicht alle Lecks werden von externen Angreifern verursacht; einige werden von internen Angreifern verursacht. Mitarbeiter oder Auftragnehmer können Daten absichtlich für persönlichen Gewinn stehlen oder versehentlich aufgrund nachlässiger Sicherheitspraktiken offenlegen. Ein aktuelles Beispiel ist ein Twitter-Mitarbeiter, der beim Verkauf von Benutzerdaten im Dark Web erwischt wurde.

Ein anschauliches Beispiel: Im Jahr 2020 erlitt die Marriott-Hotelkette eine Datenverletzung durch Social Engineering. Hacker trieben zwei Mitarbeiter eines Franchise-Standorts dazu, ihnen ihre Anmeldeinformationen zu geben. Dies ermöglichte es den Hackern, auf die persönlichen Informationen von 5,2 Millionen Gästen zuzugreifen. Zu den offengelegten Daten gehörten Namen, Adressen, Telefonnummern, Treuekontoinformationen und mehr.

Minimieren des Risikos einer Datenverletzung

Jede Organisation ist dem Risiko von Datenverletzungen ausgesetzt. Unternehmen können jedoch Schritte unternehmen, um dieses Risiko zu reduzieren und die Auswirkungen von Verletzungen zu minimieren.

- Implementieren Sie starke Zugangskontrollen und Prinzipien des minimalen Zugriffs, um sicherzustellen, dass nur autorisierte Mitarbeiter sensible Daten einsehen können

- Verschlüsseln Sie Daten sowohl im Transit als auch im Ruhezustand

- Halten Sie alle Systeme und Software auf dem neuesten Stand und patchen Sie bekannte Schwachstellen

- Bieten Sie umfassende Sicherheitsschulungen für Mitarbeiter an, um Bedrohungen wie Phishing zu erkennen

- Verwenden Sie Tools zur Überwachung von Systemen und Datenbanken auf verdächtige Aktivitäten

- Haben Sie einen Vorfallreaktionsplan, um schnell zu untersuchen und Abhilfe zu schaffen, wenn eine Verletzung auftritt

Ein Unternehmen, das umfassende Lösungen für Daten- und Datenbanksicherheit bietet, ist DataSunrise. Ihre Tools unterstützen Unternehmen dabei, wertvolle Informationen zu finden, zu überwachen und zu schützen. Sie sorgen auch für die Einhaltung von Vorschriften wie GDPR und HIPAA.

Darüber hinaus ermöglichen sie schnelle Reaktionen auf potenzielle Sicherheitsverletzungen. Zu den wichtigsten Fähigkeiten gehören die Aktivitätsüberwachung der Datenbank, Datenmaskierung, OCR-Scanning und Entdeckung sensibler Daten.

Das Team von DataSunrise erleichtert den Einstieg mit seinen intuitiven, anpassungsfähigen Sicherheits- und Compliance-Instrumenten. Besuchen Sie die Website, um eine Demo zu vereinbaren und zu sehen, wie sie die Daten Ihrer Organisation vor Verletzungen schützen können.

Zusammenfassung und Fazit

Datenverletzungen stellen ein enormes Risiko für Organisationen jeder Größe und Branche dar. Unternehmen können Datenlecks und Sicherheitsverletzungen vermeiden, indem sie wissen, was sie sind, ihre Kosten und wie sie entstehen. Dazu gehört die Implementierung starker Zugangskontrollen, die Verschlüsselung sensibler Daten, das Aktualisieren von Systemen gegen Schwachstellen, die Schulung von Mitarbeitern und die Nutzung von Datensicherheitslösungen von Experten wie DataSunrise.

Datenverletzungen sind eine wachsende Bedrohung. Organisationen, die sich auf Sicherheit konzentrieren und über einen Reaktionsplan verfügen, werden ihre Daten schützen und das Vertrauen der Kunden bewahren. Warten Sie nicht, bis eine Sicherheitsverletzung eintritt, bevor Sie handeln. Investieren Sie heute in den Datenschutz, um Ihre wertvollsten Vermögenswerte zu sichern.