Datenüberprüfung für Azure SQL

Die Datenüberprüfung für Azure SQL ist zunehmend kritischer geworden, da Organisationen sensible Informationen in Cloud-Datenbanken speichern. Microsoft empfiehlt die Überprüfung von Datenbanken als eine der grundlegenden Sicherheitspraktiken für Azure SQL neben Funktionen wie Advanced Threat Protection und Datenverschlüsselung.

In der heutigen datengetriebenen Welt ist es unerlässlich zu verfolgen, wer auf Ihre Daten zugreift, welche Änderungen vorgenommen werden und wann diese Interaktionen stattfinden. Organisationen benötigen robuste Datenüberprüfungs-Lösungen für Azure SQL, die nicht nur die Compliance-Anforderungen erfüllen, sondern auch Echtzeiteinblicke in Datenbankaktivitäten bieten.

Dieser umfassende Leitfaden führt Sie durch die Implementierung effektiver Datenüberprüfungsstrategien in Azure SQL und behandelt sowohl integrierte Funktionen als auch fortschrittliche Lösungen, die die Sicherheit Ihrer Datenbank verbessern.

Verständnis der Datenüberprüfung für Azure SQL-Datenbanken

Die Prüfung von Azure SQL-Datenbanken dient als erste Verteidigungslinie bei der Datenbanksicherheitsüberwachung. Diese eingebaute Funktion verfolgt und protokolliert alle Datenbankaktivitäten, einschließlich Benutzeroperationen, Sicherheitsänderungen und Datenänderungen. Das System erzeugt automatisch detaillierte Aufzeichnungen, die Organisationen helfen, die Einhaltung von Vorschriften wie GDPR, HIPAA und SOX zu gewährleisten.

Die Protokolle enthalten wichtige Informationen wie Benutzeridentität, Zeitstempel, betroffene Ressourcen und Operationsdetails. Bei korrekter Konfiguration bieten diese Protokolle unschätzbare Einblicke für Sicherheitsanalysen, Forensik und Compliance-Berichterstattung. Organisationen können benutzerdefinierte Aufbewahrungsrichtlinien festlegen und zwischen mehreren Speicheroptionen wählen, um Kosten und Zugänglichkeit auszubalancieren.

Native Datenüberprüfung für Azure SQL

Azure SQL bietet eine Reihe nativer Überprüfungsfunktionen, mit denen Datenbankadministratoren Änderungen an Daten überwachen und verwalten können, ohne auf Drittanbieter-Tools angewiesen zu sein. Diese Funktionen umfassen:

1. SQL-Sprachfunktionen

SQL Server bietet eine Reihe von Funktionen, die native Überwachungsfähigkeiten ermöglichen, wie Trigger, T-SQL-Abfragen und Systemansichten. Sie können die SQL-Sprache verwenden, um Abfragen zu schreiben, die Änderungen an Ihren Daten protokollieren oder den Zugriff auf sensible Informationen verfolgen.

Eine Möglichkeit, Daten auf Zeilenebene zu überprüfen, besteht darin, Trigger zu verwenden. Ein Trigger wird automatisch als Reaktion auf ein bestimmtes Ereignis ausgelöst, z. B. eine INSERT-, UPDATE- oder DELETE-Operation. Zum Beispiel verfolgt der folgende SQL-Trigger alle Änderungen an der Spalte „email“ in einer Benutzertabelle:

CREATE TRIGGER TrackEmailChanges ON Users AFTER UPDATE AS BEGIN IF UPDATE(email) BEGIN INSERT INTO AuditLog (UserID, OldEmail, NewEmail, ChangeDate) SELECT i.UserID, d.email, i.email, GETDATE() FROM inserted i JOIN deleted d ON i.UserID = d.UserID; END END;

Dieser Trigger stellt sicher, dass jedes Mal, wenn eine E-Mail-Adresse in der Tabelle „Users“ aktualisiert wird, ein Datensatz mit den alten und neuen E-Mail-Werten sowie dem Zeitstempel der Änderung in die Tabelle „AuditLog“ eingefügt wird.

2. Verwendung von Ansichten für die Überprüfung von Daten

Sie können auch Ansichten verwenden, um sensible Daten zu überprüfen. Eine Ansicht ist eine virtuelle Tabelle, die eine spezifische Teilmenge von Daten aus einer oder mehreren Tabellen bereitstellt, und Sie können sie so konfigurieren, dass nur die für Ihre Überprüfungsanforderungen relevanten Daten angezeigt werden.

Zum Beispiel könnten Sie eine Ansicht erstellen, die Änderungen an Benutzerdaten im Laufe der Zeit aggregiert und ein historisches Protokoll der Datenzugriffe liefert. Hier ist ein Beispiel für eine SQL-Abfrage, die eine Ansicht erstellt, um Änderungen an E-Mail-Adressen in den letzten 30 Tagen anzuzeigen:

CREATE VIEW RecentEmailChanges AS SELECT UserID, OldEmail, NewEmail, ChangeDate FROM AuditLog WHERE ChangeDate > DATEADD(DAY, -30, GETDATE());

Diese Ansicht kann dann abgefragt werden, um eine Liste aller jüngsten E-Mail-Änderungen abzurufen:

SELECT * FROM RecentEmailChanges;

3. Gespeicherte Prozeduren für die Überprüfung

Gespeicherte Prozeduren sind ein weiteres leistungsstarkes Werkzeug zur Überprüfung in Azure SQL. Eine gespeicherte Prozedur ist eine vorkompilierte Sammlung von SQL-Anweisungen, die als eine Einheit ausgeführt werden kann. Sie können gespeicherte Prozeduren verwenden, um komplexe Geschäftslogik zu überprüfen oder den Datenbankzugriff auf Transaktionsebene zu protokollieren.

Zum Beispiel könnten Sie eine gespeicherte Prozedur schreiben, die jedes Mal protokolliert, wenn ein Benutzer auf eine sensible Tabelle wie die „CustomerData“-Tabelle zugreift, die persönliche Daten enthält. Hier ist eine einfache gespeicherte Prozedur, die einen solchen Zugriff protokolliert:

CREATE PROCEDURE LogSensitiveDataAccess AS BEGIN INSERT INTO DataAccessLog (AccessTime, UserID, TableAccessed) SELECT GETDATE(), SYSTEM_USER, 'CustomerData'; END;

Diese gespeicherte Prozedur kann dann jedes Mal ausgeführt werden, wenn eine sensible Tabelle abgefragt wird, und protokolliert, wer auf die Daten zugegriffen hat und wann.

4. Verwendung der Azure CLI zur Datenüberprüfung in Azure SQL

Die Azure CLI (Command-Line Interface) ist ein leistungsstarkes Werkzeug zur Verwaltung von Azure-Ressourcen und kann auch für Überwachungszwecke verwendet werden. Azure SQL ermöglicht es Ihnen, Überwachungseinstellungen mit der Azure CLI zu konfigurieren, wobei Sie angeben können, welche Art von Ereignissen erfasst werden sollen, wie lange die Protokolle aufbewahrt werden und wo sie gespeichert werden sollen (z. B. in einem Azure Storage-Konto).

Sie können die Azure CLI verwenden, um die Überwachung für eine Azure SQL-Datenbank wie folgt zu aktivieren:

az sql db audit-policy update \ --resource-group MyResourceGroup \ --server MyServer \ --name MyDatabase \ --state Enabled \ --storage-account MyStorageAccount

Dieser Befehl aktiviert die Überwachung für die angegebene Datenbank und speichert die Protokolle im MyStorageAccount-Speicherkonto.

Erweiterte Überprüfung mit DataSunrise

Während Azure SQL leistungsstarke native Überwachungsfunktionen bietet, bieten Drittanbieter-Lösungen wie DataSunrise zusätzliche Flexibilität und erweiterte Funktionen. Die Plattform bietet Echtzeit-Überwachungsfunktionen, die es Organisationen ermöglichen, Sicherheitsbedrohungen sofort zu erkennen und darauf zu reagieren. Sie bietet ausgefeilte Filteroptionen und die Erstellung benutzerdefinierter Regeln, die an spezifische Sicherheitsanforderungen angepasst werden können.

Die zentrale Managementkonsole vereinfacht die Verwaltung der Überprüfung über mehrere Datenbanken und Plattformen. Erweiterte Berichterstattungsfunktionen helfen Organisationen, komplexe Compliance-Anforderungen zu erfüllen und detaillierte Aktivitätsberichte für Stakeholder zu erstellen.

DataSunrise verbessert Ihre Sicherheitslage durch:

- Zentrale Kontrolle: Verwalten Sie alle Ihre Überwachungsregeln an einem Ort, um konsistente Sicherheitspraktiken über Ihre Datenbanken hinweg sicherzustellen.

- Erweiterte Sicherheit: Die dynamische Datenmaskierung und die Überwachungsfunktionen von DataSunrise bieten eine zusätzliche Schutzschicht für sensible Daten.

- Compliance: Stellen Sie sicher, dass Ihre Azure SQL-Datenbanken gesetzlichen Vorschriften und internen Sicherheitsrichtlinien entsprechen.

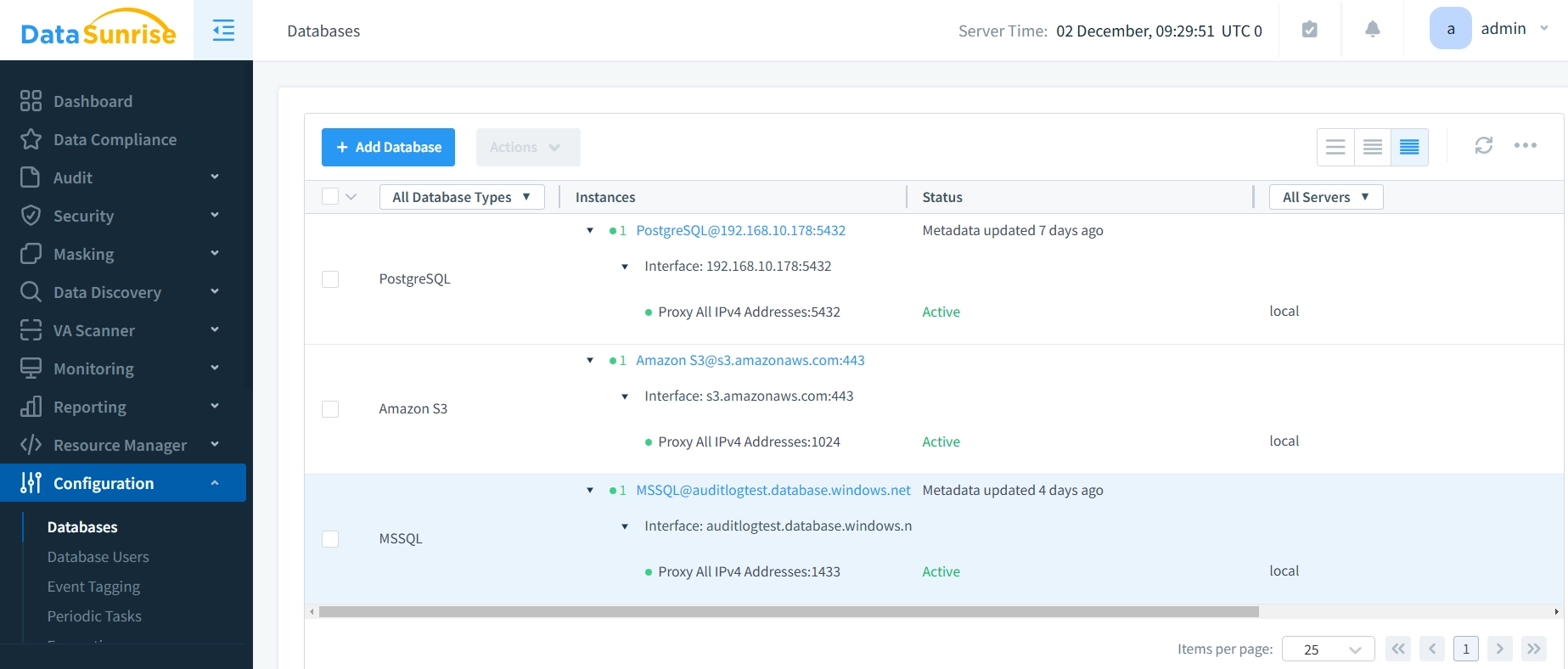

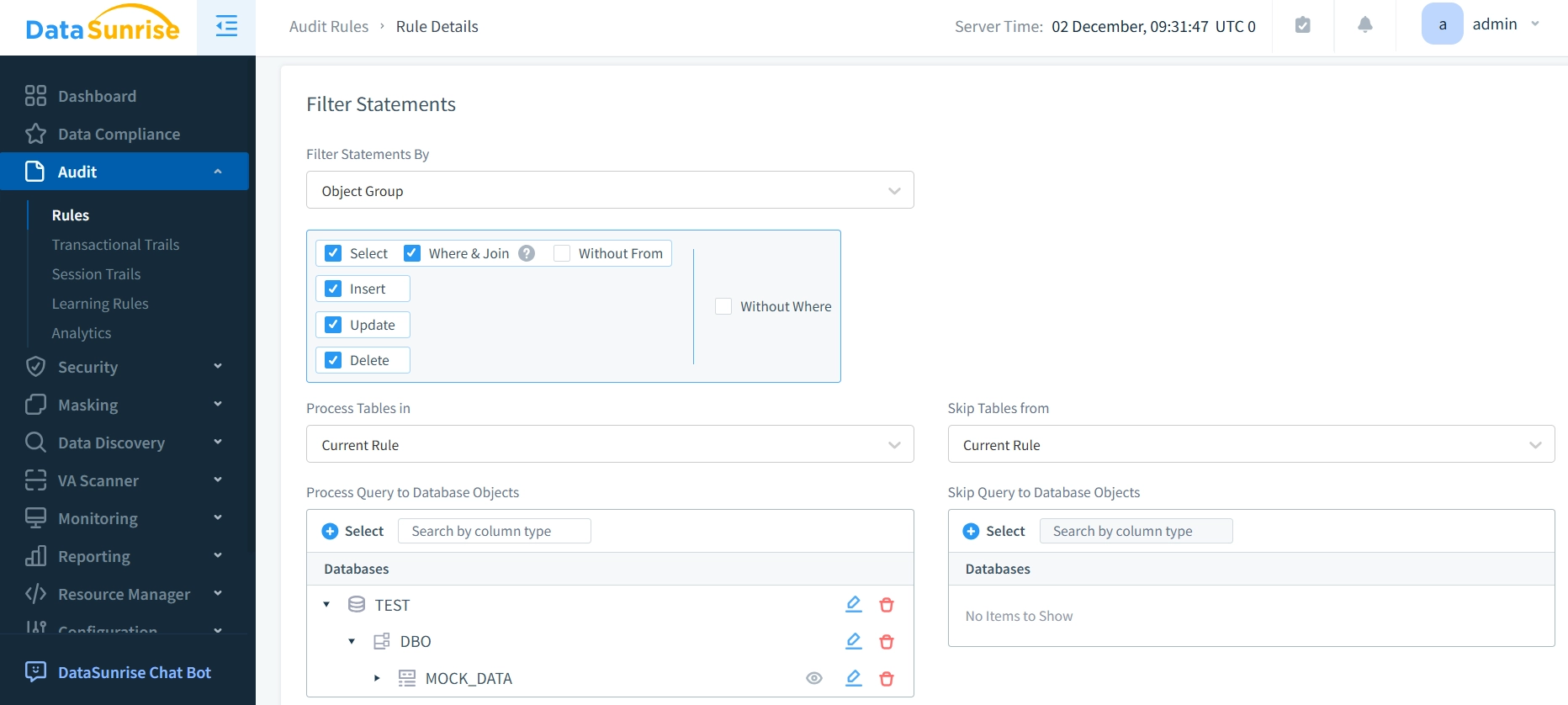

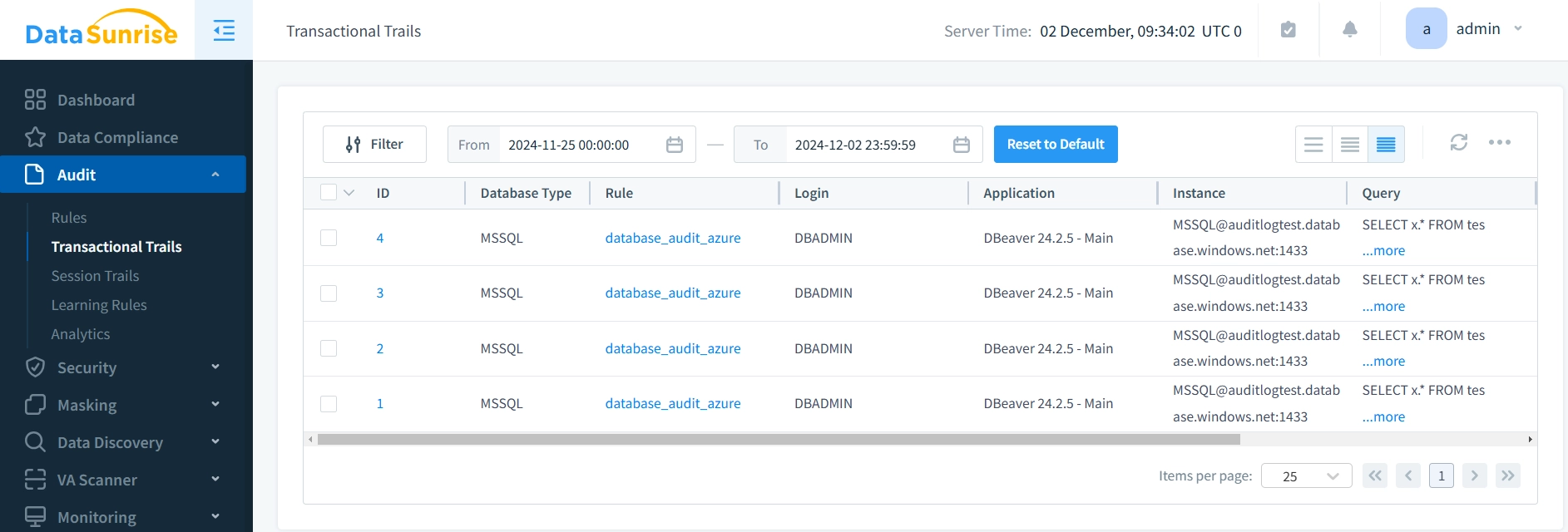

Zum Anzeigen von Überprüfungsdaten in DataSunrise (vorausgesetzt, es ist installiert):

- Verbinden Sie eine Datenbank mit Ihrem DataSunrise-Instance

- Gehen Sie zum Überprüfungsbereich und richten Sie eine neue Überwachungsregel ein

- Klicken Sie auf „Transaktionsspuren“, um die Überwachungsprotokolle zu überprüfen

Best Practices für die Datenüberprüfung

Erfolgreiche Datenüberprüfung erfordert eine gut geplante Strategie, die Sicherheitsanforderungen und betriebliche Effizienz in Einklang bringt. Organisationen sollten klare Überprüfungsziele festlegen, die auf ihre Sicherheits- und Compliance-Anforderungen abgestimmt sind. Regelmäßige Überprüfungszyklen stellen sicher, dass Überwachungsrichtlinien effektiv und relevant bleiben.

Der Leistungseinfluss sollte bei der Implementierung von Überwachungsrichtlinien sorgfältig berücksichtigt werden. Während umfassende Überprüfung eine bessere Sicherheitsübersicht bietet, kann sie die Leistung der Datenbank beeinträchtigen und erhebliche Speicherkosten verursachen. Organisationen sollten ihre Überwachungskonfigurationen optimieren, um sich auf kritische Aktivitäten zu konzentrieren und gleichzeitig ein akzeptables Leistungsniveau aufrechtzuerhalten.

Um die Effektivität Ihrer Überprüfungsstrategie zu maximieren:

- Richten Sie regelmäßige Überprüfungspläne für Überwachungsprotokolle ein. Nehmen Sie sich Zeit, um Überwachungsspuren nach verdächtigen Mustern oder unbefugten Zugriffsversuchen zu analysieren. Dieser proaktive Ansatz hilft dabei, potenzielle Sicherheitsprobleme frühzeitig zu erkennen.

- Implementieren Sie detaillierte Aufbewahrungsrichtlinien, die mit Ihren Compliance-Anforderungen übereinstimmen. Berücksichtigen Sie Faktoren wie Speicherkosten, regulatorische Vorgaben und Untersuchungsbedürfnisse bei der Festlegung von Aufbewahrungsfristen für Überwachungsdaten.

- Verwenden Sie in Ihren Anwendungen ausschließlich parameterisierte Abfragen. Diese Praxis verhindert SQL-Injection-Angriffe und sorgt für genaue Überprüfungsspuren, indem klare Aufzeichnungen über tatsächliche Abfrageabsichten erhalten bleiben.

- Führen Sie eine gründliche Dokumentation Ihrer Überprüfungskonfigurationen. Halten Sie detaillierte Aufzeichnungen darüber, was überwacht wird, warum bestimmte Entscheidungen getroffen wurden und wie das Überwachungssystem konfiguriert ist, um bei der Fehlerbehebung und dem Wissensstandstransfer zu helfen.

- Erwägen Sie die Verwendung von Drittanbieter-Lösungen wie DataSunrise, um Ihre Überwachungsfähigkeiten zu erweitern. Diese Tools bieten oft zentrale Verwaltung, erweiterte Berichterstattungsfunktionen und automatisierte Compliance-Überwachung, die über die native Funktionalität von Azure SQL hinausgehen.

- Erstellen Sie klare Verfahren zur Überprüfung von Überwachungsprotokollen und zum Umgang mit Vorfällen. Definieren Sie, wer für die Überprüfung der Protokolle verantwortlich ist, wie oft Überprüfungen stattfinden sollen und welche Maßnahmen bei Erkennung verdächtiger Aktivitäten ergriffen werden müssen.

- Halten Sie Ihre Überprüfungskonfigurationen unter Versionskontrolle. Verfolgen Sie Änderungen an Überwachungseinstellungen und -regeln, um eine genaue Historie Ihrer Sicherheitslage zu erhalten und eine ordnungsgemäße Verwaltung sicherzustellen.

- Konzentrieren Sie sich auf diese Praktiken, um einen robusten Überwachungsrahmen zu schaffen, der sowohl Sicherheits- als auch Compliance-Ziele unterstützt und gleichzeitig handhabbar und effektiv bleibt.

Fazit

Eine effektive Datenüberprüfung ist entscheidend für die Aufrechterhaltung der Sicherheit und Integrität Ihrer Datenbanken. Azure SQL bietet leistungsstarke native Tools zur Überprüfung von Daten, wie Trigger, Ansichten, gespeicherte Prozeduren und die Azure CLI. Diese Funktionen ermöglichen es Ihnen, Änderungen an sensiblen Daten zu überwachen und die Einhaltung gesetzlicher Vorgaben sicherzustellen.

Für erweiterte Überprüfungsanforderungen bietet DataSunrise dynamische Datenüberprüfungs-Tools, die die nativen Funktionen von Azure SQL ergänzen und erweiterte Sicherheits- und Zentralisierungsfunktionen bieten. Um mehr über die Überwachungs- und Compliance-Funktionalitäten von DataSunrise zu erfahren, besuchen Sie unsere Website und vereinbaren Sie eine Online-Demo.

Durch die Implementierung einer robusten Datenüberprüfungsstrategie in Ihren Azure SQL-Datenbanken können Sie die Sicherheit Ihrer sensiblen Daten gewährleisten, unbefugten Zugriff erkennen und die Compliance-Standards erfüllen.