Dynamische Datenmaskierung

Einführung

Dynamische Datenmaskierung, oder DDM, ist eine Technik, die hauptsächlich zum Schutz von Daten vor unbefugtem Zugriff verwendet wird, aber auch für Softwaretests und Schulungen. Das Hauptziel der Datenmaskierung im Allgemeinen besteht darin, Daten funktional und strukturell ähnlich wie die echten zu erzeugen, ohne diese jedoch offenzulegen. Da die Mehrheit der Organisationen strenge Vorschriften bezüglich der Offenlegung von sensiblen Informationen haben, ist die Implementierung der dynamischen Datenmaskierung unerlässlich, um das Geschäft zu schützen.

In diesem Artikel werden wir die Feinheiten der DDM erläutern, wie sie sich von SDM unterscheidet und was DataSunrise in Bezug auf dieses Thema zu bieten hat.

Unterschiede zwischen dynamischer und statischer Datenmaskierung

Beide Techniken dienen demselben Zweck der Maskierung sensibler Daten, unterscheiden sich jedoch im Ansatz. Statische Datenmaskierung wird verwendet, um eine separate, maskierte Kopie der Quelle mit sensiblen Daten zu erstellen, die durch realistische, aber fiktive Informationen ersetzt werden. Dieser Ansatz ist sicherer, da keine Spur der Originaldaten in der maskierten Kopie hinterlassen wird. Es ist äußerst nützlich in Situationen, in denen externen Parteien der Zugriff auf eine Datenbank zu Forschungs- und Analysezwecken gewährt werden muss.

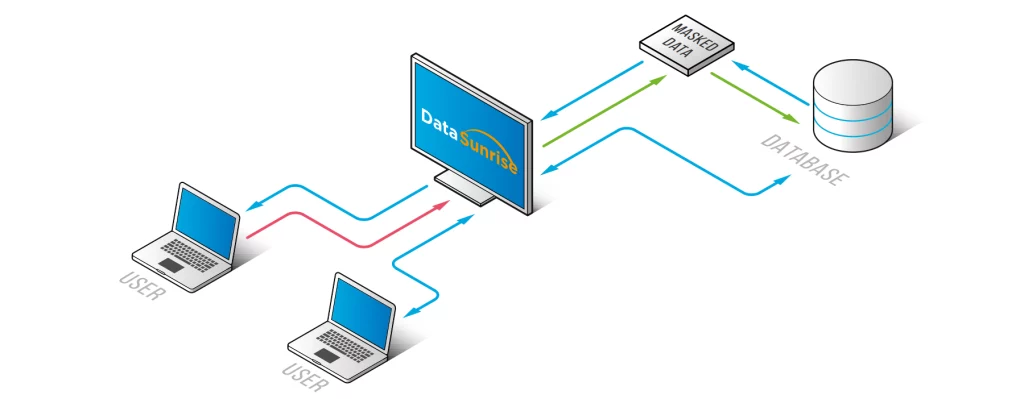

Dynamische Maskierung hingegen maskiert die Daten in Echtzeit, wenn sie aus einer Datenbank abgefragt werden, und speichert die maskierten Daten nirgendwo. Es ist ein leichterer Ansatz zur Datenmaskierung, da kein Abbild einer ganzen Datenbank erstellt werden muss, sondern nur einzelne Abfrageergebnisse. Es kann auch mit RBAC integriert werden, um Produktionsdatenbanken innerhalb der Organisation noch weiter zu sichern.

Eingebaute Methoden für dynamische Datenmaskierung

Die Mehrheit der DMBS bietet Mittel zur Maskierung von Daten an, einige einfacher, andere komplizierter. Zum Beispiel ist PostgreSQL aufgrund seiner Open-Source-Natur reich an Plugins. Ein solches Plugin ist pg_maskdata. Ebenso hat ein kommerzielles DBMS wie OracleDB eine integrierte Datenredaktions-Funktion speziell zum Maskieren.

Selbst wenn ein DMBS kein spezielles Maskierungstool hat, verfügt SQL selbst über Trigger, mit denen ein Benutzer seine eigenen Maskierungstools schreiben kann, auch wenn dies mühsam und oft auch umgebungsabhängig sein kann.

DataSunrise, eine Lösung zur Datenbanksicherheit, funktioniert hingegen als Proxy für jede Datenbank gleichzeitig, wodurch jede Maskierungsregel universell für alle unterstützten DMBS ist. Es vereinfacht den Prozess der dynamischen Maskierung für den Endbenutzer erheblich.

Wie DataSunrise dynamische Datenmaskierung umsetzt

DataSunrise, eine Lösung zur Datenbanksicherheit, bietet Benutzern viele Tools zum Schutz ihrer Daten für eine sehr breite Palette von DMBS, einschließlich SQL Server, Oracle, PostgreSQL, NoSQL’s MongoDB und sogar cloudbasierte Datenbanken wie Amazon Redshift. Mit der intuitiven Oberfläche von DataSunrise kann man DDM problemlos in ihre Projekte implementieren, ohne eine einzige Änderung an der Quelldatenbank vorzunehmen. DataSunrise agiert ausschließlich als Proxy, daher sind keine Änderungen erforderlich, nur der Zugriff auf die Datenbank und die ordnungsgemäße Konfiguration des DS-Servers. Ein Benutzer kann DDM konfigurieren, indem er Maskierungsregeln festlegt.

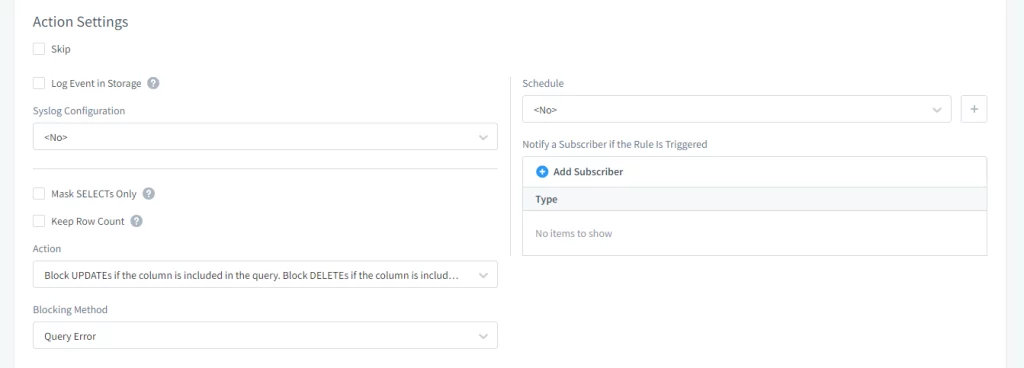

Jede Maskierungsregel besteht aus drei Hauptabschnitten: Aktionseinstellungen, Filtereinstellungen und Maskierungseinstellungen.

Aktionseinstellungen

Dieser Abschnitt enthält alle angrenzenden Einstellungen, wie z.B. ob das Maskierungsereignis protokolliert werden soll, ob darüber benachrichtigt werden soll und wer benachrichtigt werden soll, ob Updates von Zeilen, die maskierte Daten enthalten, blockiert werden sollen, und so weiter.

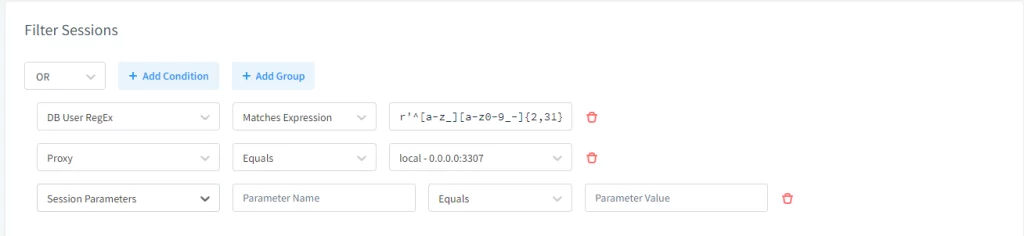

Filtereinstellungen

In diesem Abschnitt können Benutzer ein leistungsstarkes RBAC für ihre Datenbanken konfigurieren. Es ermöglicht die Konfiguration des Zugriffs basierend auf:

- Anwendung zur Zugriffs auf die Datenbank

- Anwendung Benutzer oder Benutzergruppe

- Datenbankbenutzer oder Benutzergruppe

- Betriebssystembenutzer oder Benutzergruppe

- Host

- Netzwerkschnittstelle

- Welcher Proxy zum Abfragen versucht wurde

Der Filter kann mehrere dieser Bedingungen enthalten, die erfüllt werden müssen. Dies ermöglicht ein sehr vielseitiges Zugriffsmanagement.

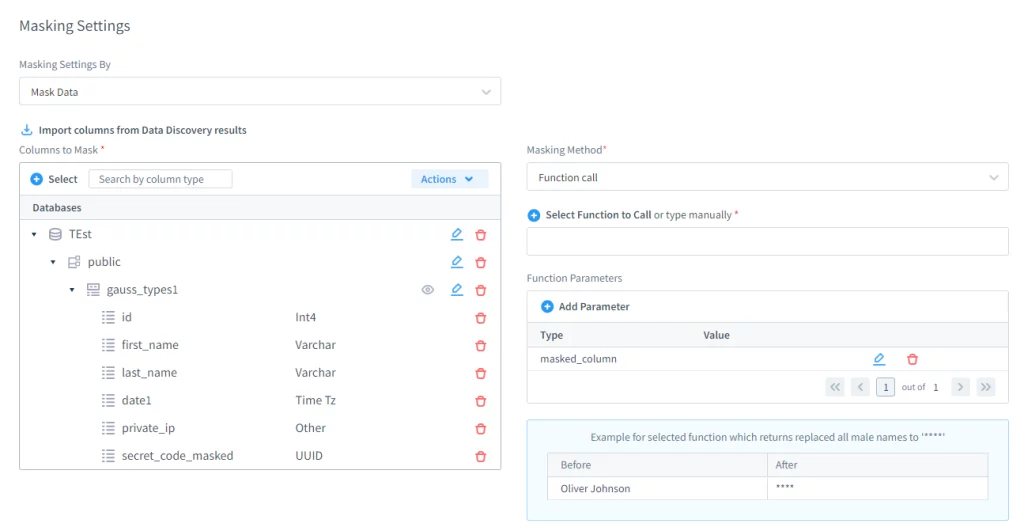

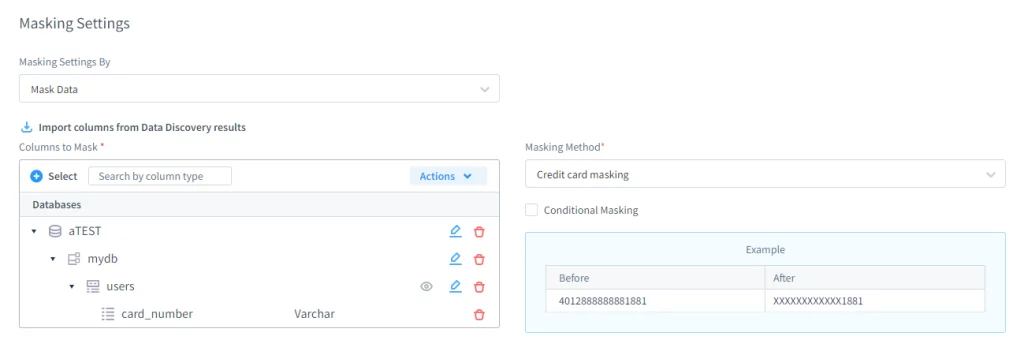

Maskierungseinstellungen

Hier wird die eigentliche Maskierung konfiguriert. In diesem Abschnitt können Sie auswählen, welche Schemata, Tabellen, Zeilen oder Spalten maskiert werden sollen und wie die Maskierungsmethode. Es gibt eine Vielzahl von Standardmaskierungsmethoden für jeden Datentyp, aber der Benutzer kann auch eigene Methoden mit verschiedenen Mitteln schreiben, zum Beispiel Lua-Skripten.

Dynamische Maskierungsereignisse

Immer wenn eine Regel mit der Option “Ereignis im Speicher protokollieren” aktiviert ist, kann das Ergebnis im Abschnitt “Dynamische Maskierungsereignisse” überprüft werden. Es ist einfach, die Aktionen von Benutzern in einer Datenbank zu verfolgen, was den Administratoren mehr Sicherheitsoptionen bietet.

Reale Erfahrung bei der Verwendung von DataSunrise zur Maskierung

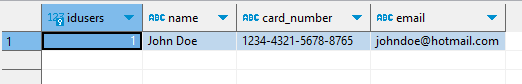

Nehmen wir an, wir haben eine PostgreSQL-Datenbank mit einer “Benutzer”-Tabelle, die den Namen der Benutzer, die Kreditkartennummer und die E-Mail-Adresse enthält. Die Kreditkartennummer würde als sensible Information betrachtet, daher muss eine Maskierung durchgeführt werden. Im Moment sieht der Datenabfrage so aus:

Um DataSunrise in die Datenbank zu integrieren, müssen wir es nur als Proxy mit DS verbinden. Danach erstellen wir eine Maskierungsregel speziell für die Kartennummernspalte:

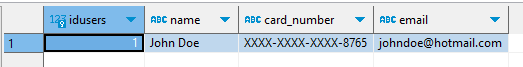

Nach dem Anwenden der Regel und dem Senden einer Abfrage an den jetzt verbundenen Proxy erhalten wir dies:

Die Kreditkartennummer ist ordnungsgemäß maskiert. Da die Protokollierungsoption für die Regel aktiviert ist, können wir die Protokolle in der DS-Oberfläche überprüfen.

Vorteile der DDM mit DataSunrise

Durch die Nutzung der dynamischen Datenmaskierung mit DataSunrise können Organisationen:

- Sensible Daten schützen: Schützen PII, Finanzinformationen und andere sensible Daten vor unbefugtem Zugriff, und verringern das Risiko von Datenverletzungen.

- Vorschriften einhalten: Erfüllen Sie Datenschutzvorschriften wie GDPR, HIPAA , CCPA und PCI DSS durch Maskierung sensibler Daten und Kontrolle des Zugriffs darauf. Dank der Data Compliance-Funktion helfen AI-Tools DataSunrise, sensible Daten automatisch in Übereinstimmung mit diesen Vorschriften zu entdecken.

- Datenverfügbarkeit mit RBAC aufrechterhalten: Erlauben Sie autorisierten Benutzern den Zugriff auf die Originaldaten, schützen Sie sensible Informationen vor unbefugtem Zugriff und erhalten Sie die Datenverfügbarkeit für legitime Zwecke.

- Implementierung vereinfachen: Implementieren Sie die dynamische Datenmaskierung schnell und problemlos mit der intuitiven Benutzeroberfläche und den vorgefertigten Maskierungsfunktionen von DataSunrise, ohne umfangreichen Programmier- oder Datenbankänderungsbedarf.

Fazit

Die dynamische Datenmaskierung ist ein wichtiges Werkzeug für Organisationen, die daran interessiert sind, sensible Daten vor unbefugtem Zugriff zu schützen. DataSunrise hilft Unternehmen, sensible Informationen zu schützen und die Datenschutzbestimmungen einzuhalten, indem dynamische Datenmaskierung für Sicherheit und Privatsphäre verwendet wird. DataSunrise ist eine großartige Option für Organisationen, die ihre Datensicherheit verbessern möchten. Kontaktieren Sie unser Expertenteam, um eine Demo zu vereinbaren und die Möglichkeiten jetzt zu entdecken.