Wie man dynamisches Data Masking in Amazon Aurora implementiert

Einführung

Da Unternehmen zunehmend auf Cloud-Datenbanken wie Amazon Aurora angewiesen sind, wächst der Bedarf an robusten Sicherheitsmaßnahmen. Ein leistungsstarkes Werkzeug im Bereich Datenschutz ist dynamisches Data Masking. Wussten Sie, dass 68% der Datenverstöße auf nicht böswilliges menschliches Handeln zurückzuführen sind? Diese alarmierende Statistik unterstreicht die Bedeutung der Implementierung starker Datenschutzstrategien, einschließlich dynamischem Data Masking für Amazon Aurora.

Was ist dynamisches Data Masking?

Dynamisches Data Masking ist eine Sicherheitsfunktion, die sensible Daten in Echtzeit verbirgt, während sie abgerufen werden. Anstatt die Originaldaten zu ändern, werden Masken oder Transformationen bei der Abfrage der Datenbank angewendet. Diese Methode stellt sicher, dass nur autorisierte Benutzer die vollständigen, unmaskierten Daten sehen, während andere maskierte Versionen erhalten.

Die wichtigsten Vorteile des dynamischen Data Masking umfassen:

- Erhöhte Datensicherheit

- Reduziertes Risiko von Datenverstößen

- Vereinfachte Einhaltung von Datenschutzvorschriften

- Flexibilität bei der Verwaltung des Datenzugriffs

Die dynamischen Data Masking-Funktionen von Amazon Aurora

Amazon Aurora, eine leistungsfähige relationale Datenbank-Engine, bietet integrierte dynamische Data Masking-Funktionen. Diese Fähigkeiten ermöglichen es Ihnen, sensible Daten zu schützen, ohne Ihren Anwendungscode zu ändern.

Einrichten des dynamischen Data Masking in Aurora

Um dynamisches Data Masking in Amazon Aurora PostgreSQL zu implementieren, können wir die integrierte Row-Level Security (RLS) Funktion der Datenbank nutzen. Dieser Ansatz bietet eine leistungsstarke und flexible Möglichkeit, den Datenzugriff auf granularer Ebene zu steuern. Lassen Sie uns den Prozess durchgehen, beginnend mit der Erstellung einiger Beispiel-Daten und der Implementierung von RLS-Policies, um dynamische Maskierungseffekte zu erzielen.

-- Erstellen der Tabelle employees

CREATE TABLE employees (

employee_id SERIAL PRIMARY KEY,

first_name VARCHAR(50),

last_name VARCHAR(50),

email VARCHAR(100),

department VARCHAR(50),

salary NUMERIC(10, 2)

);

-- Beispieldaten einfügen

INSERT INTO employees (first_name, last_name, email, department, salary) VALUES

('John', 'Doe', 'john.doe@company.com', 'IT', 75000),

('Jane', 'Smith', 'jane.smith@company.com', 'HR', 65000),

('Bob', 'Johnson', 'bob.johnson@company.com', 'IT', 70000),

('Alice', 'Williams', 'alice.williams@company.com', 'Finance', 80000),

('Charlie', 'Brown', 'charlie.brown@company.com', 'HR', 60000);Als nächstes richten wir die erforderlichen Benutzer und Rollen ein, um zu demonstrieren, wie unterschiedliche Zugriffsebenen die Datenansicht beeinflussen.

-- Rollen erstellen CREATE ROLE it_manager; CREATE ROLE hr_manager; CREATE ROLE finance_manager; CREATE ROLE employee; -- Benutzer erstellen und Rollen zuweisen CREATE USER john_it WITH PASSWORD 'password123'; GRANT it_manager TO john_it; CREATE USER jane_hr WITH PASSWORD 'password123'; GRANT hr_manager TO jane_hr; CREATE USER alice_finance WITH PASSWORD 'password123'; GRANT finance_manager TO alice_finance; CREATE USER bob_employee WITH PASSWORD 'password123'; GRANT employee TO bob_employee; -- Notwendige Berechtigungen gewähren GRANT SELECT, INSERT, UPDATE, DELETE ON employees TO it_manager, hr_manager, finance_manager; GRANT SELECT ON employees TO employee; GRANT USAGE, SELECT ON SEQUENCE employees_employee_id_seq TO it_manager, hr_manager, finance_manager;

Nun implementieren wir Row-Level Security (RLS), um unsere Ziele für dynamisches Data Masking zu erreichen.

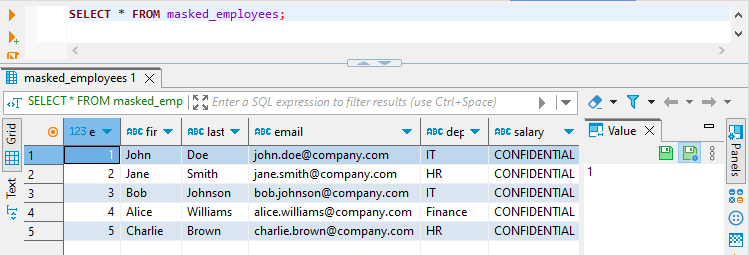

-- RLS auf der Tabelle employees aktivieren ALTER TABLE employees ENABLE ROW LEVEL SECURITY; -- RLS-Policies erstellen CREATE POLICY employee_self_view ON employees FOR SELECT TO employee USING (email = current_user); CREATE POLICY manager_department_view ON employees FOR ALL TO it_manager, hr_manager, finance_manager USING ( CASE WHEN current_user = 'john_it' THEN department = 'IT' WHEN current_user = 'jane_hr' THEN department = 'HR' WHEN current_user = 'alice_finance' THEN department = 'Finance' END ); -- Eine Ansicht für maskierte Gehaltsinformationen erstellen CREATE OR REPLACE VIEW masked_employees AS SELECT employee_id, first_name, last_name, email, department, CASE WHEN pg_has_role(current_user, 'hr_manager', 'member') OR pg_has_role(current_user, 'finance_manager', 'member') THEN salary::text ELSE 'VERTRAULICH' END AS salary FROM employees; -- Zugriff auf die Ansicht gewähren GRANT SELECT ON masked_employees TO it_manager, hr_manager, finance_manager, employee; SELECT * FROM employees;

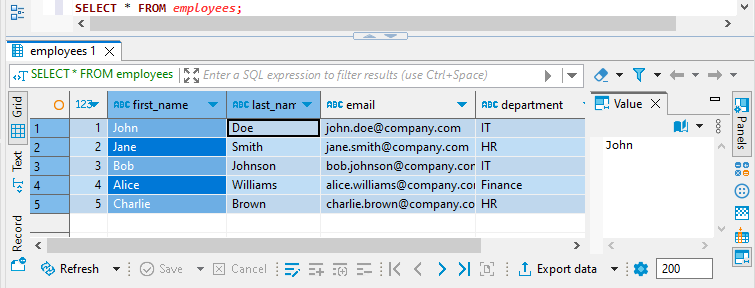

Der letzte Befehl ist der select. Alle oben genannten SQL-Anweisungen werden vom postgres-Benutzer ausgeführt. Und da dies ein Administrator ist, kann er alle Daten in der Tabelle employees sehen:

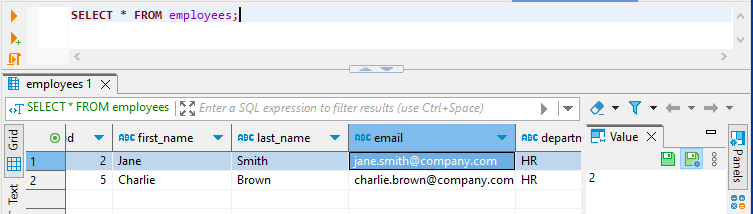

Die Benutzer der HR- und IT-Abteilung können nur die Mitarbeiter ihrer Abteilung sehen:

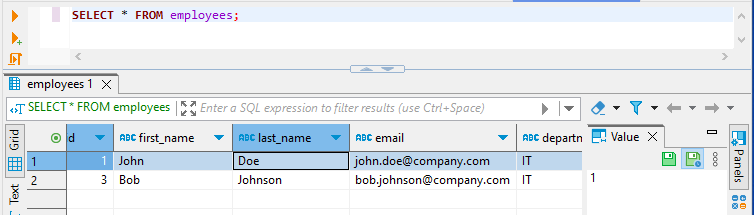

Und schließlich ist das Gehalt für den Benutzer john_it in der Ansicht masked_employees maskiert:

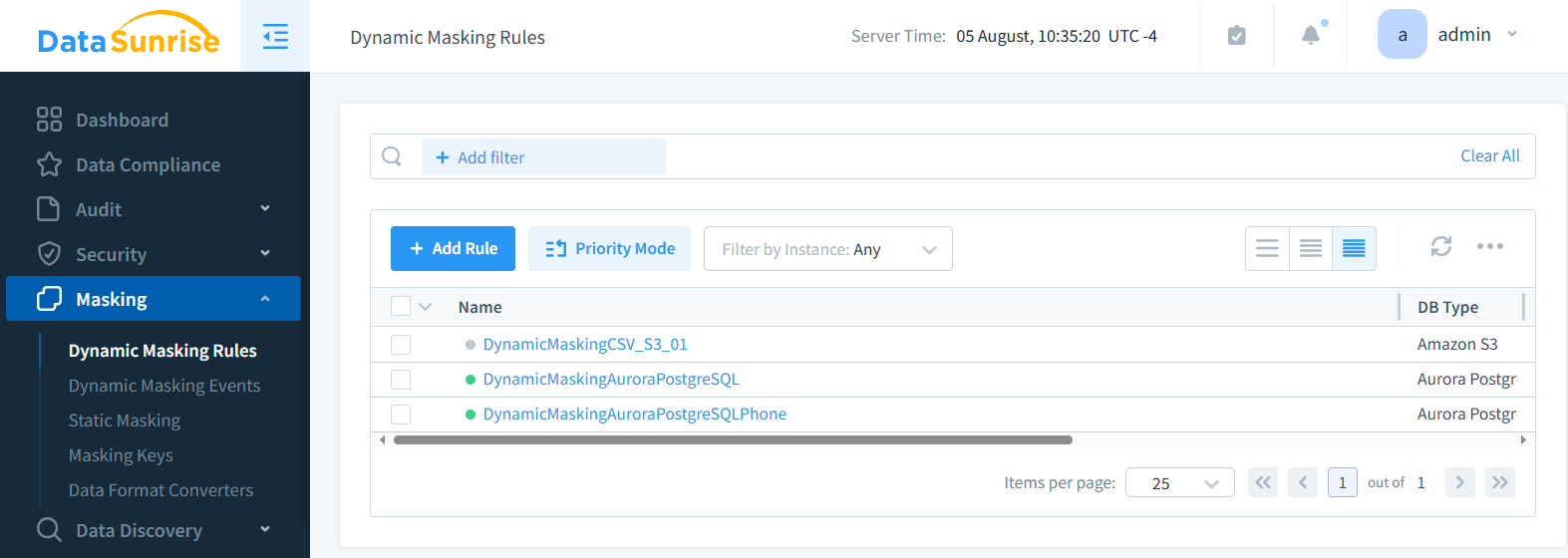

Implementierung von dynamischem Data Masking mit DataSunrise

Obwohl die nativen Maskierungsfunktionen von Aurora nützlich sind, bieten Drittanbieter-Tools wie DataSunrise erweiterte Funktionen und eine detailliertere Kontrolle über die Datenmaskierung.

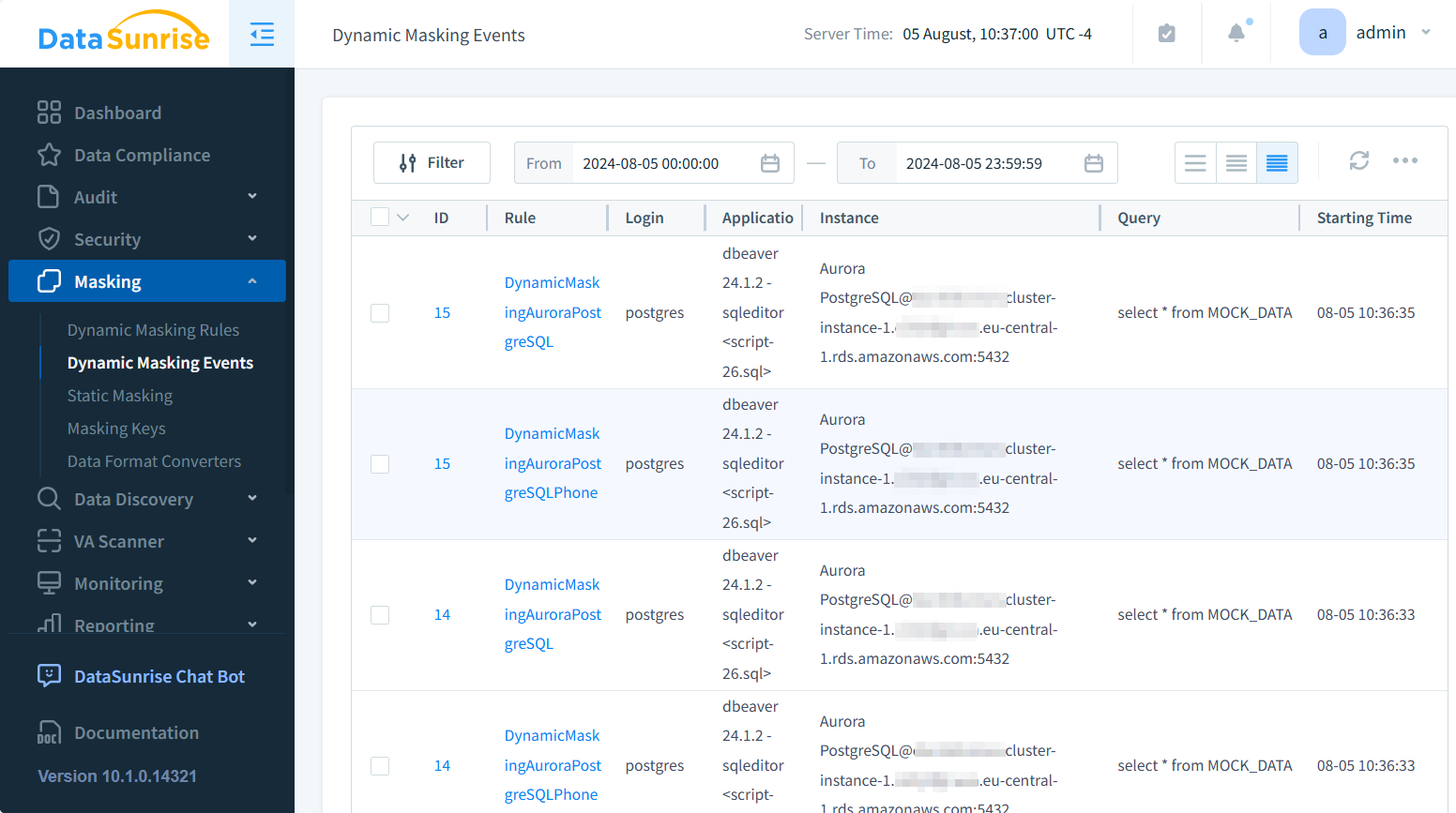

Maskierungsereignisse nachverfolgen

Um die Wirksamkeit Ihrer Maskierungsregeln zu überwachen, ist es wichtig, Maskierungsereignisse zu verfolgen. DataSunrise ermöglicht Ihnen das Aktivieren des Loggings für Maskierungsereignisse während der Regelsetzung

Sie können dann diese Logs im DataSunrise-Dashboard anzeigen oder zur weiteren Analyse exportieren.

Best Practices für dynamisches Data Masking

Um das Beste aus dem dynamischen Data Masking für Amazon Aurora herauszuholen, beachten Sie diese Best Practices:

- Sensible Daten identifizieren: Führen Sie regelmäßig Audits Ihrer Datenbank durch, um sensible Informationen zu identifizieren und zu klassifizieren.

- Geeignete Maskierungsmethoden verwenden: Wählen Sie Maskierungstechniken, die Sicherheit und Benutzerfreundlichkeit in Balance halten.

- Sorgfältig testen: Stellen Sie sicher, dass die Maskierungsregeln die Funktionalität der Anwendung nicht beeinträchtigen.

- Überwachen und anpassen: Überprüfen Sie regelmäßig die Maskierungsprotokolle und passen Sie die Regeln nach Bedarf an.

- Mit anderen Sicherheitsmaßnahmen kombinieren: Verwenden Sie Datenmaskierung zusammen mit Verschlüsselung, Zugriffskontrollen und Prüfungen.

Datengetriebenes Anwendungstesten: Maskierte vs. synthetische Daten

Beim Testen datengetriebener Anwendungen stehen zwei Hauptansätze zur Verfügung:

- Testen mit maskierten Daten

- Testen mit synthetischen Daten

Testen mit maskierten Daten

Dieser Ansatz verwendet Ihre tatsächlichen Produktionsdaten, wendet jedoch Maskierungsregeln an, um sensible Informationen zu schützen. Vorteile sind:

- Realistische Datenszenarien

- Einfacher einzurichten

- Erhalt der Datenbeziehungen

Es besteht jedoch immer noch ein geringes Risiko einer Datenexposition, und maskierte Daten können nicht alle möglichen Testfälle abdecken.

Testen mit synthetischen Daten

Diese Methode verwendet künstlich generierte Daten, die die Struktur und Eigenschaften Ihrer Produktionsdaten nachahmen. Vorteile umfassen:

- Kein Risiko der Offenlegung echter Daten

- Kann Edge-Cases für gründliches Testen generieren

- Vermeidet Datenschutzkonformitätsprobleme

Der Nachteil ist, dass die Erstellung realistischer synthetischer Daten eine Herausforderung sein und zeitaufwendig sein kann.

Schlussfolgerung

Dynamisches Data Masking für Amazon Aurora ist ein leistungsstarkes Werkzeug zum Schutz sensibler Daten in Cloud-Umgebungen. Durch die Implementierung von Maskierungsstrategien können Unternehmen das Risiko von Datenverstößen erheblich reduzieren und die Einhaltung der Datenschutzbestimmungen vereinfachen. Ob durch die nativen Funktionen von Aurora oder fortschrittliche Tools wie DataSunrise, dynamisches Data Masking sollte ein wesentlicher Bestandteil Ihrer Datenbanksicherheitsstrategie sein.

Denken Sie daran, dass ein effektiver Datenschutz ein fortlaufender Prozess ist. Überprüfen und aktualisieren Sie regelmäßig Ihre Maskierungsregeln, überwachen Sie Maskierungsereignisse und bleiben Sie über die neuesten Sicherheitsbest Practices informiert, um Ihre sensiblen Daten in der sich ständig weiterentwickelnden digitalen Landschaft sicher zu halten.

DataSunrise bietet benutzerfreundliche und moderne Werkzeuge für die Datenbanksicherheit, einschließlich umfassender Prüfungsfunktionen und Datenentdeckungsfunktionen. Um mehr darüber zu erfahren, wie DataSunrise Ihre Datenbanksicherheit verbessern kann, und um unsere Lösungen in Aktion zu sehen, besuchen Sie unsere Website, um eine Online-Demo zu vereinbaren.

Nächste