Verbesserung der Datensicherheit mit dynamischer Datenmaskierung in Cassandra

Die dynamische Datenmaskierung in Cassandra bietet eine leistungsstarke Lösung zum Schutz von sensiblen Informationen. Organisationen können ihre Daten mit dieser Funktion sichern und gleichzeitig die Leistung und Skalierbarkeit beibehalten, für die Cassandra bekannt ist. Wir werden untersuchen, wie dynamische Datenmaskierung in Cassandra funktioniert, welche Vorteile sie bietet und welche praktischen Implementierungsstrategien es gibt.

Verstehen der dynamischen Datenmaskierung in Cassandra

Die dynamische Datenmaskierung ist eine Sicherheitstechnik, die sensible Daten in Echtzeit versteckt oder verschleiert. Sie verändert nicht die Originaldaten, sondern präsentiert unbefugten Benutzern stattdessen eine maskierte Version. Dieser Ansatz stellt sicher, dass sensible Informationen geschützt werden, ohne die zugrunde liegende Datenstruktur zu beeinflussen.

Cassandra, eine beliebte NoSQL-Datenbank, verarbeitet große Datenmengen in verteilten Systemen. Das Hinzufügen der dynamischen Datenmaskierung zu Cassandra verbessert seine Sicherheitsmerkmale. Es ermöglicht Organisationen, sensible Informationen zu schützen, ohne die Leistung oder Skalierbarkeit der Datenbank zu beeinträchtigen.

Die dynamische Datenmaskierung von Cassandra operiert auf Abfrageebene. Wenn ein Benutzer Daten anfordert, überprüft das System seine Berechtigungen. Wenn der Benutzer nicht ordnungsgemäß angemeldet ist, erhält er eine maskierte Version der sensiblen Felder. Dieser Prozess erfolgt in Echtzeit und gewährleistet, dass die Daten während ihres gesamten Lebenszyklus geschützt bleiben.

Vorteile und Implementierung

Die dynamische Datenmaskierung in Cassandra bietet eine zusätzliche Sicherheitsschicht. Sie verhindert den unbefugten Zugriff auf sensible Informationen und reduziert das Risiko von Datenverlusten und Compliance-Verstößen.

Viele Branchen stehen unter strengen Datenschutzbestimmungen. Die dynamische Datenmaskierung von Cassandra hilft Organisationen, diese Anforderungen zu erfüllen, indem sie den Zugriff auf sensible Daten kontrolliert. Diese Funktion vereinfacht die Einhaltung von Standards wie DSGVO, HIPAA und PCI-DSS.

Die native dynamische Datenmaskierung von Cassandra bietet flexible Konfigurationsoptionen. Administratoren können Maskierungsregeln basierend auf Benutzerrollen, Datentypen oder spezifischen Spalten definieren. Diese granulare Kontrolle ermöglicht einen präzisen Datenschutz, der auf die Bedürfnisse der Organisation zugeschnitten ist.

Im Gegensatz zu einigen Sicherheitsmaßnahmen hat die dynamische Datenmaskierung in Cassandra minimale Auswirkungen auf die Datenbankleistung. Die Maskierung erfolgt in Echtzeit, ohne die Originaldaten zu verändern, was sicherstellt, dass Abfragen schnell und effizient bleiben.

Um die dynamische Datenmaskierung in Cassandra zu implementieren, definieren Administratoren Maskierungsregeln. Diese Regeln legen fest, welche Spalten maskiert und wie sie maskiert werden sollen. Zum Beispiel könnte man die Sozialversicherungsnummer maskieren, indem nur die letzten vier Ziffern angezeigt werden.

CREATE MASKING RULE ssn_mask

ON users.ssn

USING ‘XXX-XX-‘ + SUBSTRING(ssn, 8, 4);

Diese Regel maskiert die ersten fünf Ziffern einer Sozialversicherungsnummer und zeigt nur die letzten vier an.

Nachdem die Maskierungsregeln erstellt wurden, weisen Administratoren Benutzern oder Rollen Berechtigungen zu. Dieser Schritt bestimmt, wer die Originaldaten sehen kann und wer die maskierte Version erhält.

GRANT SELECT ON users TO analyst_role MASKED;

Dieser Befehl gewährt der analyst_role die Berechtigung, die Nutzertabelle anzuzeigen, jedoch mit maskierten Daten.

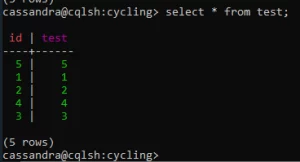

Diese Methode kann jedoch in einem groß angelegten Speicher schwierig durchzuführen sein. Wir empfehlen die Verwendung von Drittlösungen wie DataSunrise für einen einfacheren Ansatz. Nehmen wir an, wir wollen das Ergebnis dieser Abfrage maskieren:

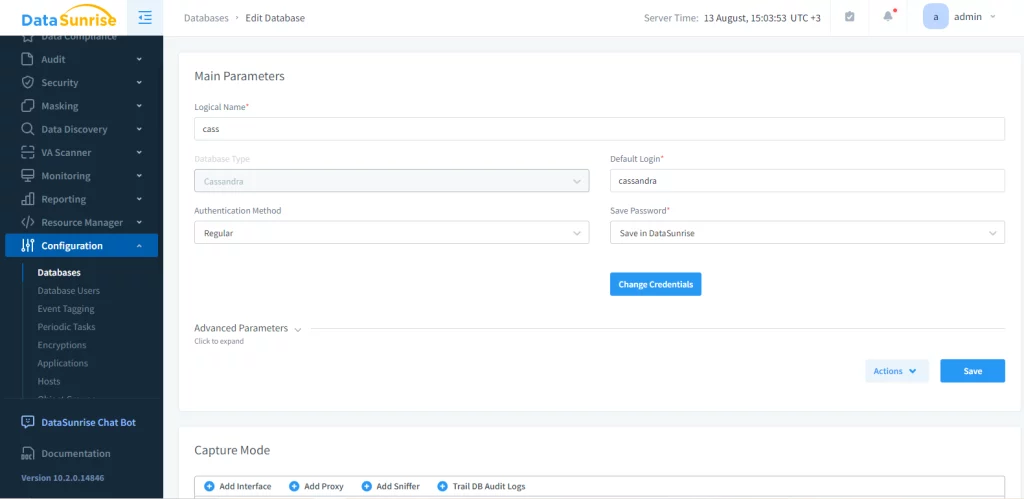

Um die dynamische Datenmaskierung über DataSunrise anzuwenden, müssen Sie mehrere Schritte ausführen.

Zuerst müssen Sie eine Instanz der Cassandra-Datenbank erstellen. Dies hilft dabei, alle Aktionen der Quellendatenbank über ihren Proxy zu überwachen, zu verbergen und zu schützen.

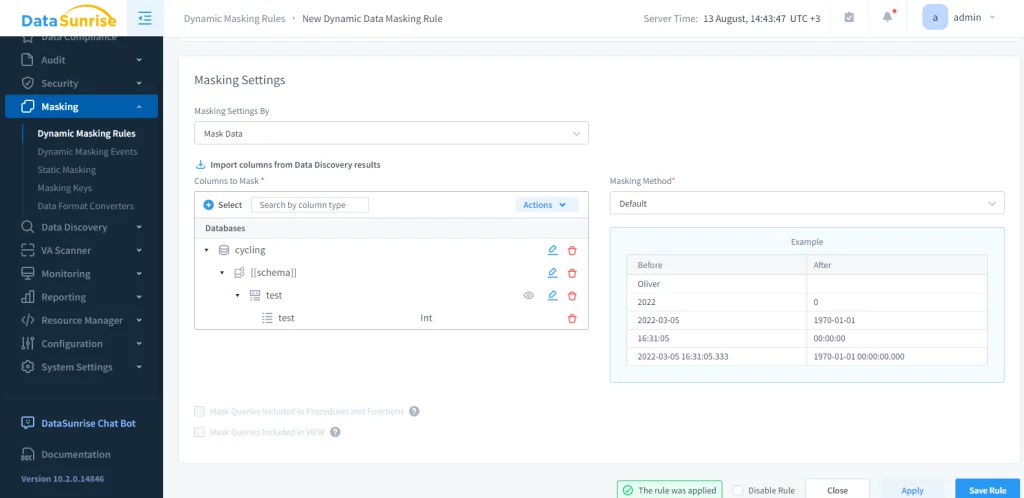

Danach können Sie eine Maskierungsregelkonfiguration im entsprechenden Menüabschnitt durchführen. In dieser Phase wählen wir die zu maskierenden Daten und die Maskierungsmethode aus. In diesem Beispiel maskieren wir die ‘test’-Tabelle im ‘cycling’-Keyspace.

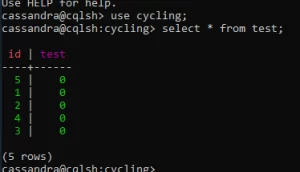

Sobald die Regeln und Berechtigungen festgelegt sind, ist es wichtig, die Implementierung zu testen. Dieser Prozess stellt sicher, dass autorisierte Benutzer auf die Originaldaten zugreifen können, während unbefugte Benutzer nur maskierte Informationen sehen. Das Ergebnis sieht folgendermaßen aus:

Best Practices und Überlegungen

Führen Sie regelmäßige Überprüfungen Ihrer Maskierungsregeln und Berechtigungen durch. Diese Praxis hilft dabei, Lücken in Ihrem Sicherheitssystem zu identifizieren und den fortlaufenden Schutz sensibler Daten sicherzustellen. Verwenden Sie klare und konsistente Namenskonventionen für Ihre Maskierungsregeln. Dieser Ansatz erleichtert die Verwaltung und Aktualisierung der Regeln, wenn sich Ihre Datenschutzanforderungen ändern.

Halten Sie eine gründliche Dokumentation Ihrer Implementierung der dynamischen Datenmaskierung aufrecht. Diese Ressource hilft Teammitgliedern, die vorhandenen Sicherheitsmaßnahmen zu verstehen und erleichtert die Fehlersuche bei Problemen. Obwohl die dynamische Datenmaskierung in der Regel minimale Auswirkungen auf die Leistung hat, ist es wichtig, Ihre Cassandra-Cluster zu überwachen. Behalten Sie die Abfrageantwortzeiten und die Ressourcennutzung im Auge, um eine optimale Leistung sicherzustellen.

Stellen Sie sicher, dass Sie Maskierungsregeln durchgehend in Ihrem Cassandra-Cluster anwenden. Inkonsistente Maskierung kann zu Sicherheitslücken oder Datenabweichungen führen. Schulen Sie Ihr Team in der dynamischen Datenmaskierung in Cassandra. Benutzer sollten verstehen, wie sie funktioniert und warum sie für den Datenschutz wichtig ist.

Berücksichtigen Sie, wie die dynamische Datenmaskierung in Ihre bestehende Sicherheitsinfrastruktur integriert werden kann. Stellen Sie sicher, dass sie andere Maßnahmen wie Verschlüsselung und Zugriffskontrollen ergänzt.

Fazit

Verbesserungen können bessere Maskierungsmethoden, verbesserte maschinelle Lernverfahren zur Erkennung von Problemen und eine verbesserte Leistungseffizienz umfassen.

Die dynamische Datenmaskierung in Cassandra bietet ein leistungsstarkes Werkzeug zum Schutz sensibler Informationen. Durch die Implementierung dieser Funktion können Organisationen ihre Datenschutzmaßnahmen verbessern, ohne die Leistung und Skalierbarkeit zu beeinträchtigen, die Cassandra zu einer beliebten Wahl machen. Dynamische Datenmaskierung wird eine wichtigere Rolle beim Schutz von Daten spielen, da verschiedene Branchen sie in Cassandra verwenden.