Dynamisches Datenmaskieren in Elasticsearch

Elasticsearch, eine leistungsstarke Such- und Analyselösung, bietet verschiedene Funktionen zur Verwaltung und zum Schutz sensibler Informationen. Eine dieser Funktionen ist das dynamische Datenmaskieren, das Organisationen hilft, ihre Daten zu sichern, während deren Nutzbarkeit erhalten bleibt. Dieser Artikel untersucht dynamisches Datenmaskieren in Elasticsearch, seine Vorteile und wie man es effektiv implementiert.

Verständnis von dynamischem Datenmaskieren

Dynamisches Datenmaskieren ist eine Sicherheitstechnik, die den Zugriff auf sensible Daten in Echtzeit begrenzt. Dabei werden Originalwerte durch maskierte oder verschlüsselte Versionen ersetzt, wenn unbefugte Benutzer die Daten abfragen. Diese Methode stellt sicher, dass sensible Informationen geschützt bleiben, während autorisierte Benutzer auf die unmaskierten Daten zugreifen können.

Elasticsearch implementiert dynamisches Datenmaskieren über seine Sicherheitsfunktionen. Wenn diese aktiviert sind, werden Abfragen abgefangen und Maskierungsregeln angewendet, bevor die Ergebnisse zurückgegeben werden. Dieser Vorgang findet sofort statt, wodurch sichergestellt wird, dass private Informationen im System verbleiben, es sei denn, sie werden von autorisierten Benutzern eingesehen.

Dynamisches Datenmaskieren in Elasticsearch fügt eine zusätzliche Sicherheitsebene für sensible Informationen hinzu. Es reduziert das Risiko von Datenlecks, indem es die Exposition gegenüber unbefugten Benutzern begrenzt. Viele Branchen stehen vor strengen Vorschriften bezüglich des Datenschutzes und das dynamische Datenmaskieren von Elasticsearch hilft Organisationen, Compliance-Anforderungen zu erfüllen, indem der Zugriff auf sensible Daten gesteuert wird. Zusätzlich ermöglicht diese Funktion Organisationen, Daten sicher mit Partnern, Auftragnehmern oder Entwicklern zu teilen, ohne sensible Informationen preiszugeben, was die Zusammenarbeit verbessert und gleichzeitig die Datensicherheit aufrechterhält.

Implementierung von dynamischem Datenmaskieren in Elasticsearch

Um dynamisches Datenmaskieren in Elasticsearch zu nutzen, müssen Sie zunächst die Sicherheitsfunktionen aktivieren. Dieser Schritt beinhaltet die Konfiguration der Authentifizierung und deren Mechanismen. Sobald die Sicherheit aktiviert ist, können Sie Maskierungsregeln für spezifische Felder definieren. Diese Regeln bestimmen, wie Elasticsearch die Daten für unbefugte Benutzer maskiert.

Hier ein Beispiel, wie man eine Rolle erstellt, die nur öffentliche Daten aus dem “customers”-Index lesen kann:

PUT _security/role/masked_user

"indices": [

{

"names": [ "customers" ],

"privileges": [ "read" ],

"field_security": {

"grant": [ "*" ],

"except": []

},

"query": {

"term": {

"access_level": "public"

}

}

}

]

}

Elasticsearch bietet verschiedene Maskierungstechniken für unterschiedliche Datentypen. Sie können diese Masken auf bestimmte Felder in Ihren Index-Mappings anwenden. Zum Beispiel können Sie ein Kreditkartenfeld so maskieren, dass nur die letzten vier Ziffern angezeigt werden:

PUT my_index

{

"mappings": {

"properties": {

"credit_card": {

"type": "keyword",

"mask": "{{xxxx-xxxx-xxxx-####}}"

}

}

}

}

Implementierung über DataSunrise

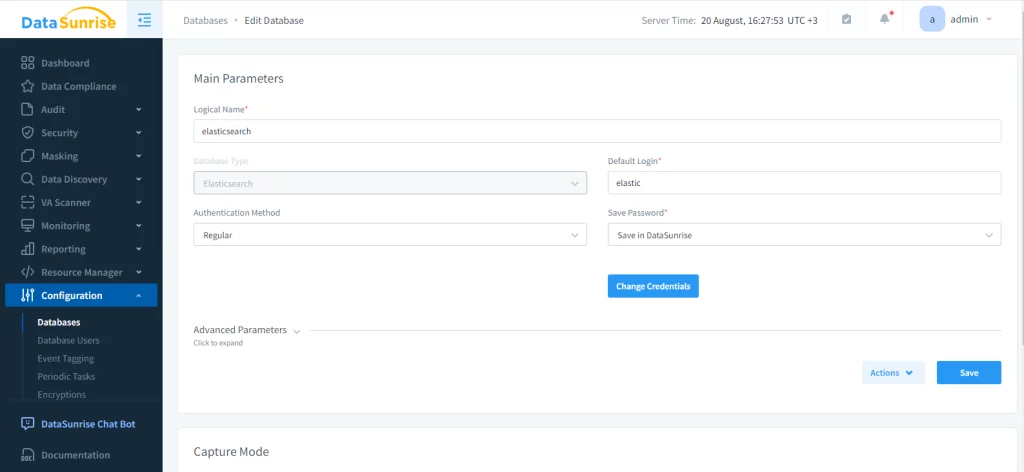

Elasticsearch verfügt über integrierte Tools zur Datenmaskierung, aber diese können bei groß angelegten Datenbanken schwierig zu handhaben sein. Um den Prozess zu vereinfachen, empfehlen Experten die Verwendung von Drittanbieterlösungen wie DataSunrise. Zuerst müssen Sie eine Instanz der Elasticsearch-Datenbank hinzufügen.

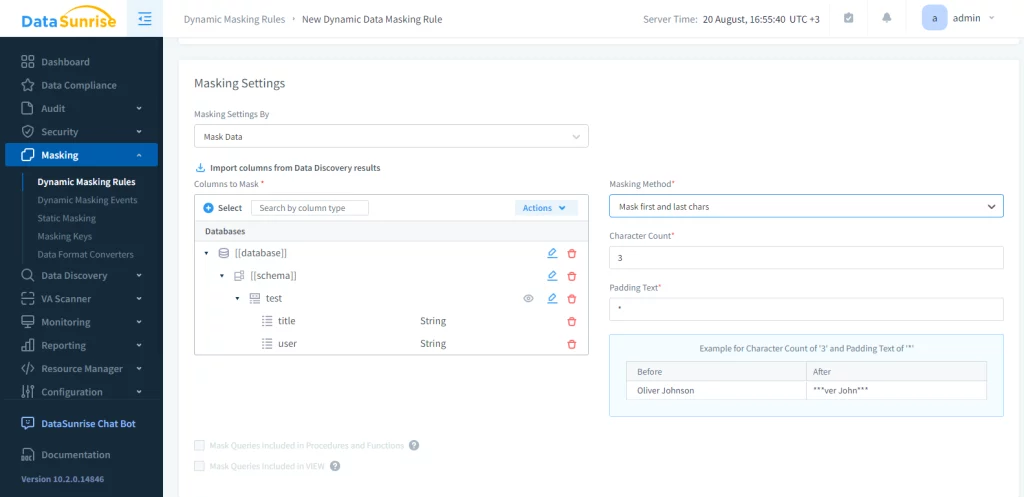

Nun können Maskierungsregeln und -aufgaben erstellt und angewendet werden. Dies kann im entsprechenden Menü erfolgen. In diesem Beispiel maskieren wir die ‘test’-Tabelle:

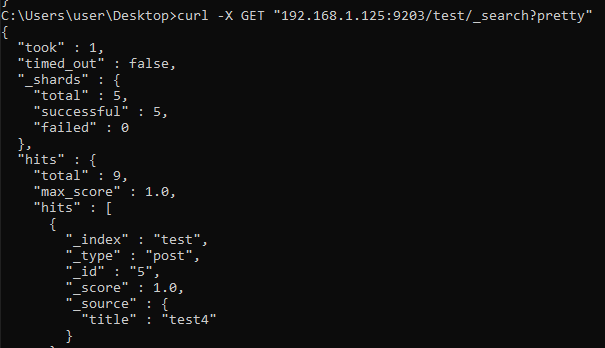

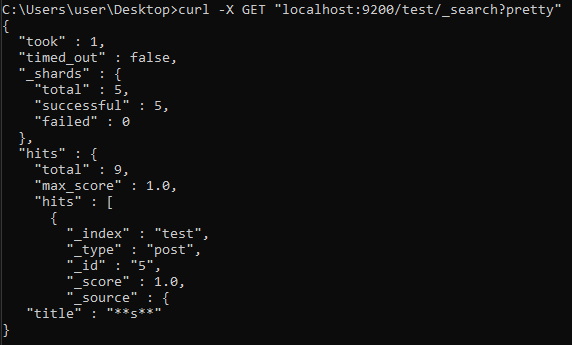

Schauen wir uns nun das Ergebnis der Maskierung an:

Best Practices und Herausforderungen

Um die Effektivität des dynamischen Datenmaskierens in Elasticsearch sicherzustellen, sollten Sie die folgenden Best Practices berücksichtigen:

- Führen Sie regelmäßige Audits Ihrer Elasticsearch-Sicherheitseinstellungen und Maskierungsregeln durch. Dies hilft, potenzielle Schwachstellen zu identifizieren und stellt sicher, dass Ihre Datenschutzmaßnahmen wirksam bleiben.

- Implementieren Sie feingranulierte Zugriffskontrollen in Verbindung mit dynamischem Datenmaskieren. Diese Methode passt den Datenzugriff für Benutzer an und erhöht die Sicherheit basierend auf deren Rollen und Berechtigungen.

- Überwachen Sie die Leistung Ihres Elasticsearch-Clusters und optimieren Sie Maskierungsregeln nach Bedarf. Während dynamisches Datenmaskieren die Sicherheit erhöht, kann es die Abfrageleistung beeinträchtigen. Regelmäßige Überwachung hilft, ein Gleichgewicht zwischen Sicherheit und Leistung zu finden.

- Testen Sie Ihre Implementierung des dynamischen Datenmaskierens gründlich, um sicherzustellen, dass sie wie erwartet funktioniert. Stellen Sie sicher, dass autorisierte Benutzer auf unmaskierte Daten zugreifen können, während unautorisierte Benutzer nur maskierte Informationen sehen.

- Dokumentieren Sie Ihre Maskierungsregeln und -richtlinien. Klare Dokumentation hilft, Konsistenz innerhalb Ihrer Organisation zu gewährleisten und erleichtert den Einarbeitungsprozess neuer Teammitglieder.

Bei der Implementierung des dynamischen Datenmaskierens können einige Herausforderungen auftreten. Es kann schwierig sein, das richtige Gleichgewicht zwischen Datenschutz und Benutzerfreundlichkeit zu finden. Sammeln Sie regelmäßig Feedback von Benutzern und passen Sie Ihre Maskierungsregeln entsprechend an.

Das dynamische Datenmaskieren in Elasticsearch kann auch Herausforderungen mit verschachtelten Objekten oder Arrays mit sich bringen. In solchen Fällen sollten Sie erwägen, fortschrittlichere Maskierungstechniken zu verwenden oder Ihr Datenmodell umzugestalten.

Da sich Sicherheitsthreats weiterentwickeln, muss sich Ihre Strategie zum dynamischen Datenmaskieren anpassen. Bleiben Sie informiert über die neuesten Sicherheitsbest-Practices und aktualisieren Sie regelmäßig Ihre Elasticsearch-Konfiguration. Überprüfen Sie regelmäßig Ihre Maskierungsregeln, um sie gegen neue Bedrohungen wirksam zu halten und sicherzustellen, dass sie den aktualisierten Compliance-Anforderungen entsprechen.

Echte Anwendungsfälle

Das dynamische Datenmaskieren in Elasticsearch findet Anwendungen in verschiedenen Industrien:

Gesundheitseinrichtungen nutzen die Technologie, um Patientendaten sicher und für autorisiertes Personal zugänglich zu halten, um Behandlungen durchzuführen.

Finanzen: Banken und Finanzinstitute können Kontonummern und Transaktionsdetails maskieren, wobei vollständige Informationen nur autorisiertem Personal sichtbar bleiben.

E-Commerce: Online-Händler können Kundendaten schützen, wobei vollständige Details nur den Kundenservice-Mitarbeitern bei Bedarf angezeigt werden.

Personalwesen: Unternehmen können Mitarbeitergehaltsinformationen maskieren, wobei diese nur HR-Personal und Managern mit entsprechenden Zugriffsrechten angezeigt werden.

Fazit

Dynamisches Datenmaskieren in Elasticsearch bietet eine leistungsstarke Lösung zum Schutz sensibler Informationen, während die Nutzbarkeit der Daten erhalten bleibt. Durch eine effektive Implementierung dieser Funktion und das Befolgen von Best Practices können Organisationen ihre Datensicherheitslage verbessern und Compliance-Anforderungen erfüllen. Da sich Elasticsearch weiterentwickelt, wird das dynamische Datenmaskieren eine zunehmend wichtige Rolle beim Schutz wertvoller Informationen spielen.

Das dynamische Datenmaskieren in Elasticsearch ist ein nützliches Werkzeug für Organisationen, die mit sensiblen Informationen umgehen. Unternehmen können sensible Informationen schützen, indem sie Maskierungsregeln erstellen, die ein Gleichgewicht zwischen Datensicherheit und Zugänglichkeit schaffen. Dies stellt sicher, dass Daten sicher bleiben, während gleichzeitig legitime Anwendungsfälle möglich sind.