Dynamische Datenmaskierung in CockroachDB: Verbesserung der Datensicherheit und Compliance

CockroachDB bietet ein leistungsstarkes Feature namens dynamische Datenmaskierung. Dieses Werkzeug hilft Organisationen dabei, sensible Informationen zu schützen, während die Datenbankfunktionalität erhalten bleibt.

Die dynamische Datenmaskierung in CockroachDB ermöglicht es Benutzern, spezifische Datenfelder vor unbefugtem Zugriff zu schützen. Dies geschieht durch den Austausch der Originalwerte durch maskierte Versionen in Echtzeit. Dieser Prozess erfolgt ohne Veränderungen der zugrundeliegenden Daten, wodurch die Datenintegrität und Systemleistung gewährleistet werden.

Die dynamische Datenmaskierung von CockroachDB arbeitet auf der Abfrageebene. Wenn ein Benutzer oder eine Anwendung Daten anfordert, überprüft das System deren Berechtigungen. Wenn der Benutzer keine ausreichende Autorisierung hat, erhält er maskierte Daten anstelle der Originalinformationen.

Dieser Ansatz stellt sicher, dass sensible Daten vor Personen verborgen bleiben, die sie nicht sehen sollen. Inzwischen können autorisierte Benutzer weiterhin auf die unmaskierten, ursprünglichen Daten zugreifen, wenn nötig.

Sicherheit ist für viele Organisationen oberste Priorität. Die dynamische Datenmaskierung in CockroachDB bietet in diesem Bereich mehrere Vorteile.

Sie reduziert das Risiko von Datenverletzungen, indem die Exposition gegenüber sensiblen Informationen begrenzt wird. Dieses Feature hilft Unternehmen auch, Datenschutzvorschriften einzuhalten. Durch die Implementierung der dynamischen Datenmaskierung können Unternehmen ihr Engagement für Datenschutz und Sicherheit demonstrieren.

Implementierung der dynamischen Datenmaskierung in CockroachDB

Die Einrichtung der dynamischen Datenmaskierung in CockroachDB ist unkompliziert. Administratoren können Maskierungsregeln für bestimmte Spalten in ihrer Datenbank definieren. Diese Regeln bestimmen, wie das System Daten für unbefugte Benutzer maskiert.

CockroachDB bietet verschiedene Maskierungsfunktionen, wie partielle Maskierung, vollständige Maskierung oder benutzerdefinierte Maskierungslogik. Diese Flexibilität ermöglicht es Organisationen, ihre Datenschutzstrategien an ihre speziellen Bedürfnisse anzupassen.

Schauen wir uns ein praktisches Beispiel für die Implementierung der dynamischen Datenmaskierung in CockroachDB mittels nativer Methoden an:

Angenommen, wir haben eine Tabelle namens ‘customers’ mit sensiblen Informationen:

CREATE TABLE customers (

id INT PRIMARY KEY,

name STRING,

email STRING,

credit_card STRING

);

Um die dynamische Datenmaskierung auf die Spalte ‘credit_card’ anzuwenden, können wir den folgenden SQL-Befehl verwenden:

ALTER TABLE customers ALTER COLUMN credit_card SET MASKING RULE USING (

CASE WHEN current_user() = 'admin' THEN credit_card

ELSE '****-****-****-' || right(credit_card, 4)

END

);

Diese Maskierungsregel führt folgendes aus:

- Sie überprüft die Rolle des aktuellen Benutzers.

- Wenn der Benutzer ‘admin’ ist, wird die gesamte Kreditkartennummer angezeigt.

- Bei allen anderen Benutzern werden die ersten 12 Ziffern maskiert und nur die letzten 4 angezeigt.

Wenn ein regulärer Benutzer die Tabelle abfragt, werden ihm nun maskierte Daten angezeigt:

SELECT * FROM customers; Resultat: id | name | email | credit_card 1 | John Doe | john@example.com | ****-****-****-1234 2 | Jane Smith | jane@example.com | ****-****-****-5678

Wenn jedoch ein Admin-Benutzer die gleiche Abfrage ausführt, sieht er die vollständigen, unmaskierten Daten:

SELECT * FROM customers; Resultat: id | name | email | credit_card 1 | John Doe | john@example.com | 1234-5678-9012-1234 2 | Jane Smith | jane@example.com | 9876-5432-1098-5678

Dieses Beispiel zeigt, wie die Datenmaskierung in CockroachDB sensible Informationen schützt und gleichzeitig autorisierten Benutzern den vollständigen Zugriff gewährt. Die Maskierung erfolgt dynamisch zur Abfragezeit, wodurch die ursprünglichen Daten in der Datenbank intakt bleiben.

Implementierung über DataSunrise

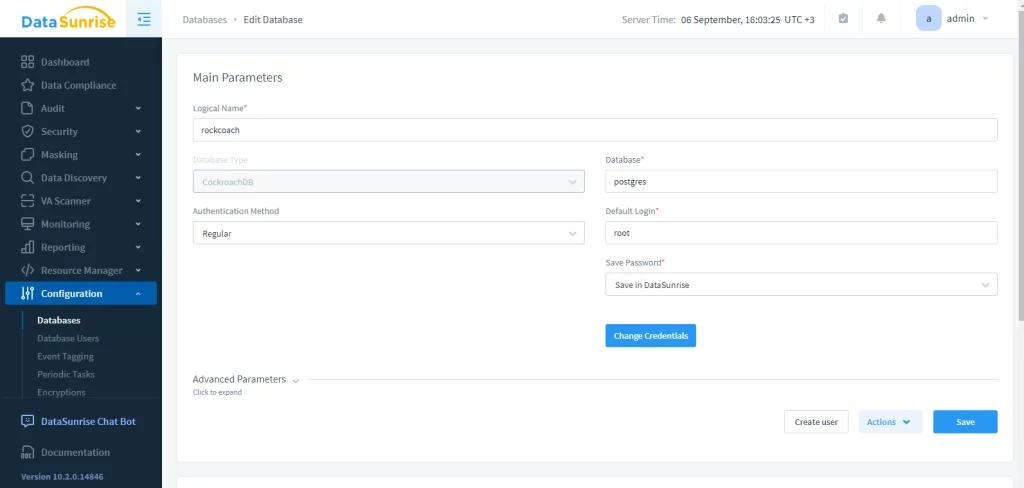

Während CockroachDB native Mittel für dynamische Maskierung bietet, kann es bei großen Datenmengen schwierig sein, diese durchzuführen. In solchen Fällen wird die Nutzung von Drittanbieter-Lösungen vorgeschlagen. Um die dynamische Datenmaskierung in CockroachDB über DataSunrise zu gewährleisten, muss zunächst eine Instanz der Datenbank erstellt werden.

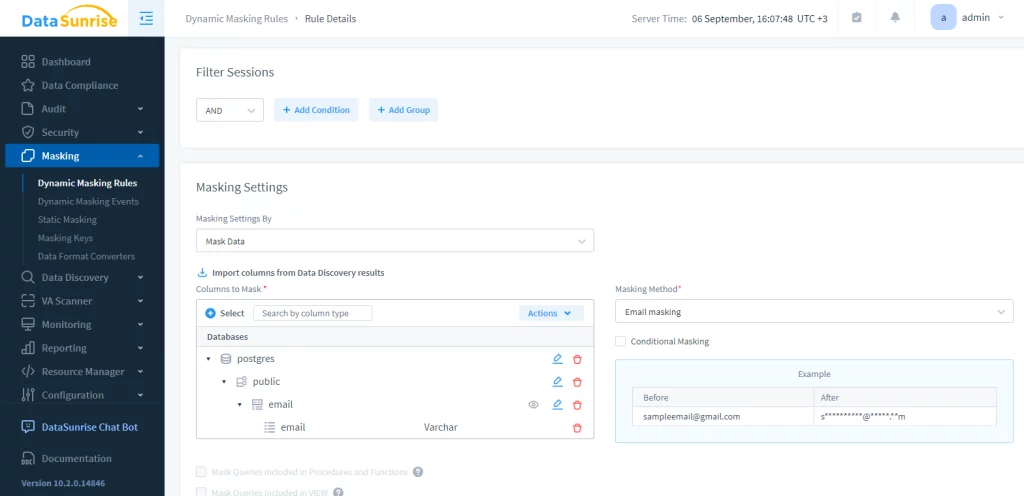

Dies ermöglicht die Interaktion mit der Quell-Datenbank über einen Proxy unter Verwendung von Audit-, Maskierungs- und Sicherheitsregeln und -aufgaben. Als nächstes muss die dynamische Maskierungsregel selbst konfiguriert werden. Dies kann über die entsprechende Menüoption in der Seitenleiste erfolgen.

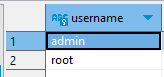

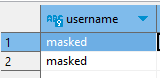

Die Konfiguration der Maskierungsregel ist in DataSunrise sehr flexibel. In diesem Beispiel maskieren wir die Spalte ‘username’ der Tabelle ‘users’ mit der von DataSunrise bereitgestellten Methode für feste Zeichenfolgen. Diese Methode ersetzt den Wert durch eine festgelegte Zeichenfolge.

Das Ergebnis ist wie folgt:

Vor der Maskierung.

Nach der Maskierung.[/caption>

Nach der Maskierung.[/caption>Herausforderungen und Best Practices

Obwohl die dynamische Datenmaskierung viele Vorteile bietet, ist sie nicht ohne Herausforderungen. Ein potenzielles Problem besteht darin, dass maskierte Daten für autorisierte Zwecke nützlich bleiben müssen. Zum Beispiel müssen teilweise maskierte Telefonnummern für bestimmte Anwendungen weiterhin gültig sein.

Eine weitere Herausforderung besteht darin, Maskierungsregeln in komplexen Datenbankschemata zu verwalten. Organisationen müssen ihre Maskierungsstrategien sorgfältig planen, um unbeabsichtigte Konsequenzen oder Dateninkonsistenzen zu vermeiden.

Um das volle Potenzial der dynamischen Datenmaskierung in CockroachDB auszuschöpfen, sollten Organisationen einige Best Practices befolgen. Zunächst sollten sie alle sensiblen Datenfelder identifizieren, die eine Maskierung erfordern.

Dann sollten sie klare Richtlinien dafür definieren, wer auf unmaskierte Daten zugreifen kann. Es ist auch wichtig, Maskierungsregeln regelmäßig zu überprüfen und zu aktualisieren, da sich die geschäftlichen Anforderungen ändern. Schließlich sollten Organisationen ihre Mitarbeiter über die Bedeutung des Datenschutzes und den richtigen Umgang mit maskierten Daten schulen.

Die Nachverfolgung des Datenzugriffs ist entscheidend für Sicherheit und Compliance. CockroachDB bietet Werkzeuge zum Auditieren und Überwachen des Zugriffs auf maskierte Daten.

Administratoren können Protokolle überprüfen, um zu sehen, wer versucht hat, auf sensible Informationen zuzugreifen. Sie können auch erfolgreiche und erfolglose Versuche zum Anzeigen unmaskierter Daten nachverfolgen. Diese Funktion hilft Organisationen, potenzielle Sicherheitsrisiken zu identifizieren und die Einhaltung von Datenschutzbestimmungen zu gewährleisten.

Fazit

Mit den sich ändernden Bedürfnissen für den Datenschutz werden sich auch die Fähigkeiten zur dynamischen Datenmaskierung von CockroachDB weiterentwickeln. Zukünftige Entwicklungen könnten fortschrittlichere Maskierungsalgorithmen oder eine verbesserte Integration mit maschinellen Lernmodellen umfassen. Diese Verbesserungen könnten einen noch stärkeren Schutz für sensible Daten bieten, während die Datenbankleistung und Benutzerfreundlichkeit erhalten bleiben.

Die dynamische Datenmaskierung in CockroachDB bietet eine leistungsstarke Lösung zum Schutz sensibler Informationen. Sie ermöglicht es Organisationen, ihre Datensicherheit zu verbessern, ohne bei Leistung oder Funktionalität Kompromisse einzugehen. Durch die Implementierung dieses Features können Unternehmen ihre Daten besser schützen, Vorschriften einhalten und Vertrauen bei ihren Kunden aufbauen. Angesichts zunehmender Datenschutzbedenken wird die dynamische Datenmaskierung wahrscheinlich von entscheidender Bedeutung für das Management und die Sicherung von Datenbanken sein.