Elasticsearch Datenaktivitätshistorie

Einführung

In der heutigen datengetriebenen Welt ist die Sicherheit von Suchmaschinen und großen Sprachmodellen (LLMs) zu einem kritischen Anliegen geworden. Da Unternehmen zunehmend auf diese Technologien angewiesen sind, um große Informationsmengen zu verarbeiten und zu analysieren, war die Notwendigkeit robuster Prüfungsfähigkeiten nie dringender. Dieser Artikel taucht in den Bereich der Elasticsearch Datenaktivitätshistorie ein und untersucht ihre Bedeutung für die Aufrechterhaltung der Datenbanksicherheit und die Gewährleistung der Integrität von Suchoperationen.

Wussten Sie, dass laut aktuellen Studien von Skyquest die globale Marktgröße von Suchmaschinen im Jahr 2022 mit 185,39 Milliarden USD bewertet wurde und bis 2031 voraussichtlich 368,93 Milliarden USD erreichen wird? Bei einem solch schnellen Wachstum kann die Bedeutung der Sicherung von Suchdaten und Überwachung von Benutzeraktivitäten nicht genug betont werden.

Verständnis von Elastic Cloud und Elasticsearch

Was ist Elastic Cloud?

Elastic Cloud ist eine vollständig verwaltete, cloud-basierte Plattform, die Zugang zu Elasticsearch und anderen Komponenten des Elastic Stack bietet. Sie bietet eine skalierbare und flexible Lösung für Unternehmen, die leistungsstarke Such- und Analysefunktionen implementieren möchten, ohne sich um die Verwaltung der Infrastruktur kümmern zu müssen.

Während Open-Source- und selbstverwaltete Elasticsearch-Bereitstellungen nur eingeschränkte integrierte Prüfungsfunktionen bieten, reichen sie nicht aus, um den robusten Anforderungen an die Datenprüfung gerecht zu werden. Daher konzentriert sich dieser Artikel auf die erweiterten Fähigkeiten, die Elastic Cloud bietet.

Zugriff auf Elasticsearch

Innerhalb des Elastic Cloud-Ökosystems ist Elasticsearch über Endpunkte und API-Schlüssel leicht zugänglich. Diese Zugänglichkeit ermöglicht es Entwicklern und Datenanalysten, nahtlos mit der Suchmaschine zu interagieren, hebt jedoch auch die Notwendigkeit robuster Sicherheitsmaßnahmen hervor.

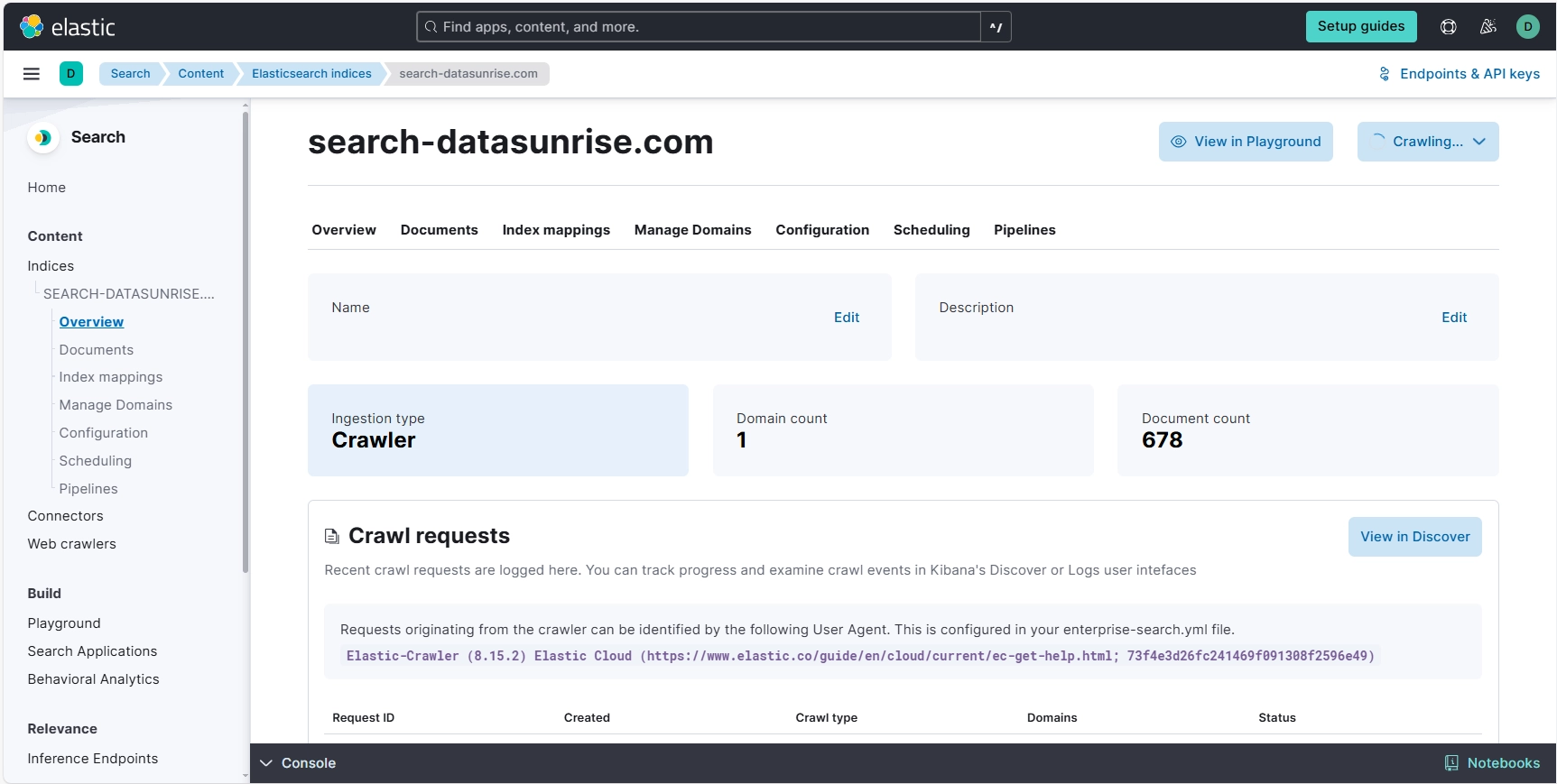

Um Beispieldaten für Testzwecke zu sammeln, können Sie Web-Crawling-Techniken verwenden:

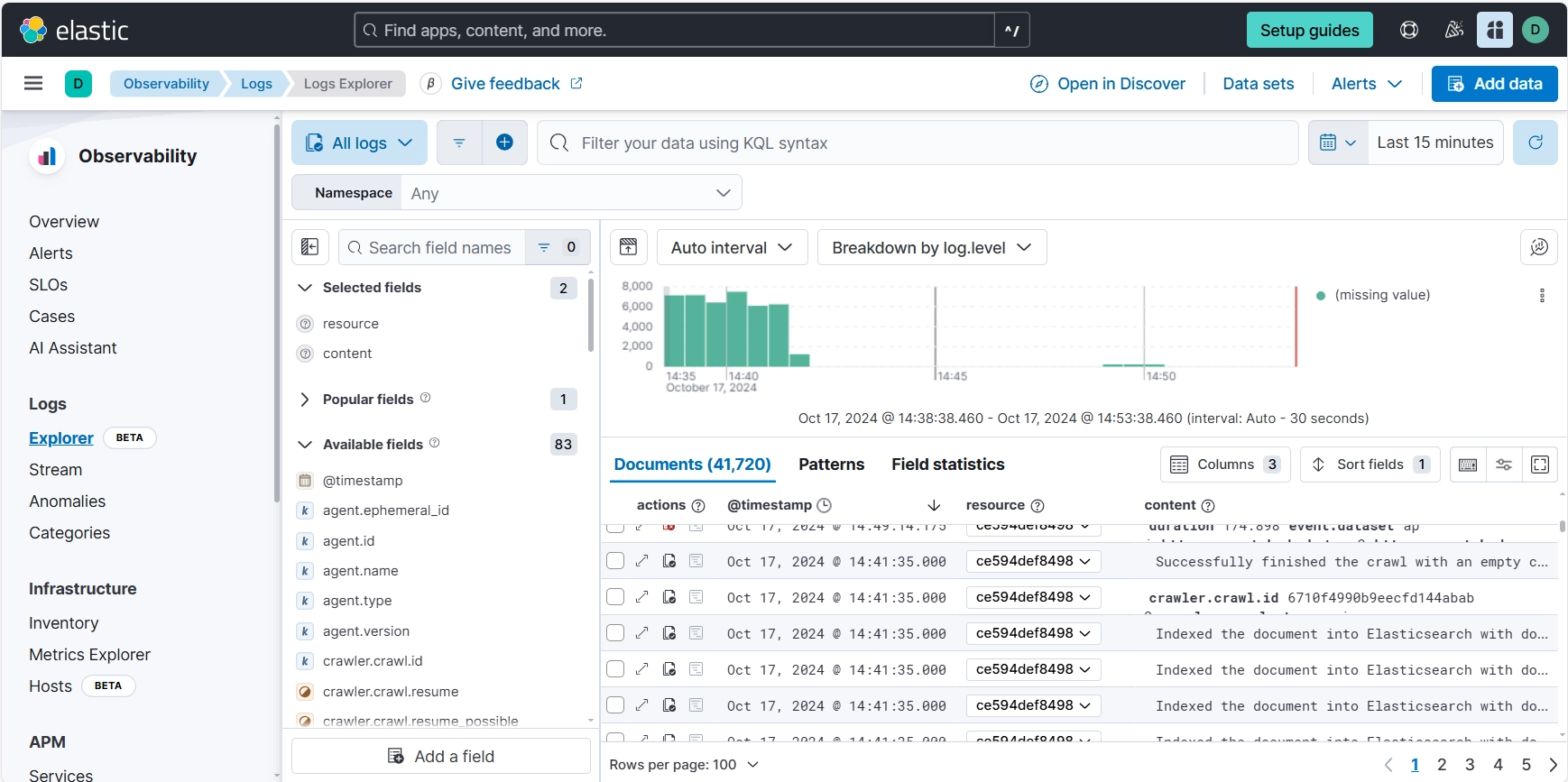

Das vollständige Crawlen unserer Website und das Einlesen der Dokumente in Elasticsearch dauerte ungefähr 15 Minuten. Alle Metadaten-Ereignisse sind nun effizient gespeichert und im Logs Explorer zugänglich.

Daten werden über einen internetzugänglichen Endpunkt mithilfe eines API-Schlüssels eingelesen. Es ist wichtig zu beachten, dass API-Schlüssel nicht im System gespeichert werden. Daher müssen Sie den Schlüssel unmittelbar nach der Erstellung sicher aufzeichnen.

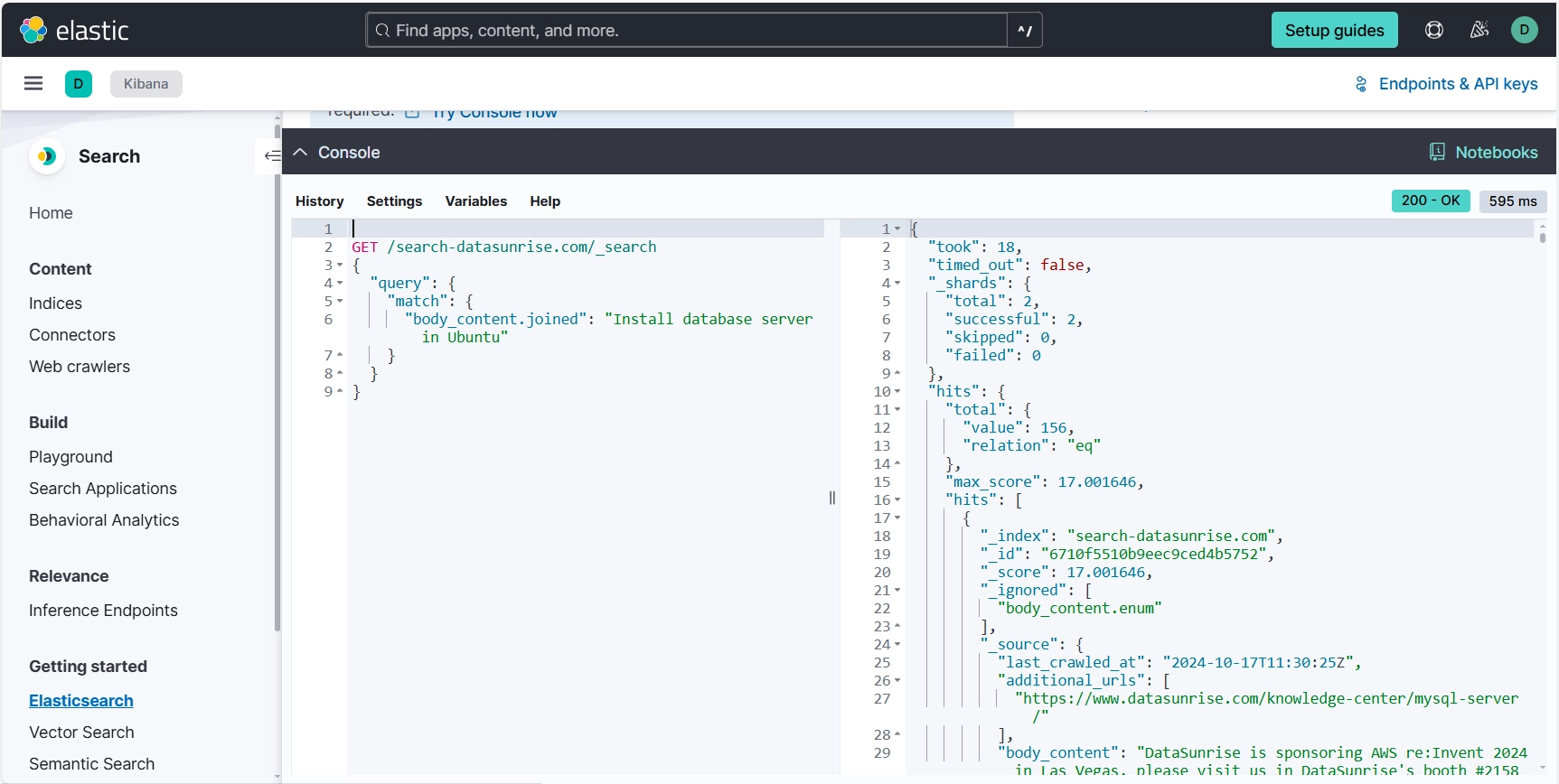

Um den API-Schlüssel in einem Batch-Skript zu verwenden, können Sie es wie folgt strukturieren:

@echo off

setlocal enabledelayedexpansion

set "ELASTICSEARCH_URL=https://9d60c…75b06.us-central1.gcp.cloud.es.io:443"

set "API_KEY=WktCNW…NVY5UQ=="

set "QUERY={\"query\":{\"match\":{\"body_content.joined\":\"Notably, Percona supports dynamic configuration directly from SQL using the auto.conf file (/var/lib/postgresql/16/main/postgresql.auto.conf). However, be cautious not to mix configurations between this file and the main postgresql.conf in /etc/postgresql/16/main/.\"}}}"

curl -X GET "%ELASTICSEARCH_URL%/search-datasunrise.com/_search" ^

-H "Content-Type: application/json" ^

-H "Authorization: ApiKey %API_KEY%" ^

-d "%QUERY%"

pauseUnd in der Elastic Cloud Console:

Die Bedeutung der Datenaktivitätshistorie

Verbesserung der Datensicherheit

Da die Nachfrage nach tiefgehenden Prüfungsfähigkeiten wächst, hat sich die Datenaktivitätshistorie als entscheidendes Werkzeug zur Aufrechterhaltung der Datensicherheit herauskristallisiert. Durch das Verfolgen und Aufzeichnen von Benutzerinteraktionen mit der Suchmaschine können Unternehmen:

- Potenzielle Sicherheitsverletzungen identifizieren

- Ungewöhnliche Suchmuster überwachen

- Die Einhaltung der Datenschutzbestimmungen sicherstellen

Echtzeit-Bedrohungserkennung

Eine ordnungsgemäße Datenprüfung ermöglicht die Abfangung ungewöhnlichen Verhaltens und den Zugriff auf sensible Daten in Echtzeit. Dieser proaktive Ansatz zur Sicherheit hilft Unternehmen, potenziellen Bedrohungen und Datenlecks einen Schritt voraus zu sein.

Integrierte Fähigkeiten von Elastic Cloud

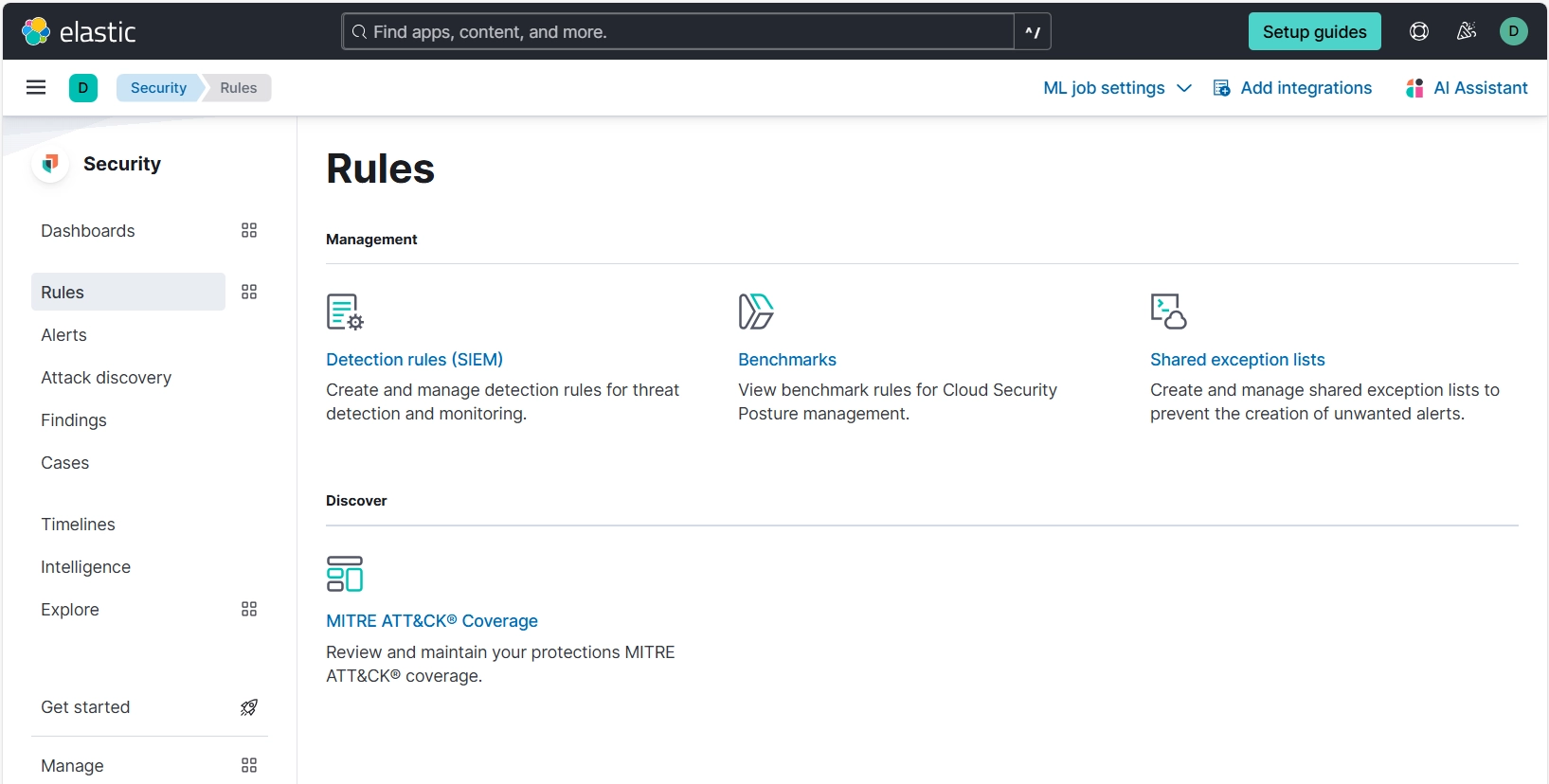

Regeln und Prüfungsimplementierung

Elastic Cloud bietet integrierte Fähigkeiten zur Implementierung von Regeln und Prüfungen, obwohl diese auf Elasticsearch beschränkt und nur in kostenpflichtigen Editionen verfügbar sind.

Während diese integrierten Tools eine solide Grundlage für grundlegende Sicherheitsanforderungen bieten, ermöglichen sie möglicherweise nicht die umfassende Abdeckung, die viele Unternehmen benötigen.

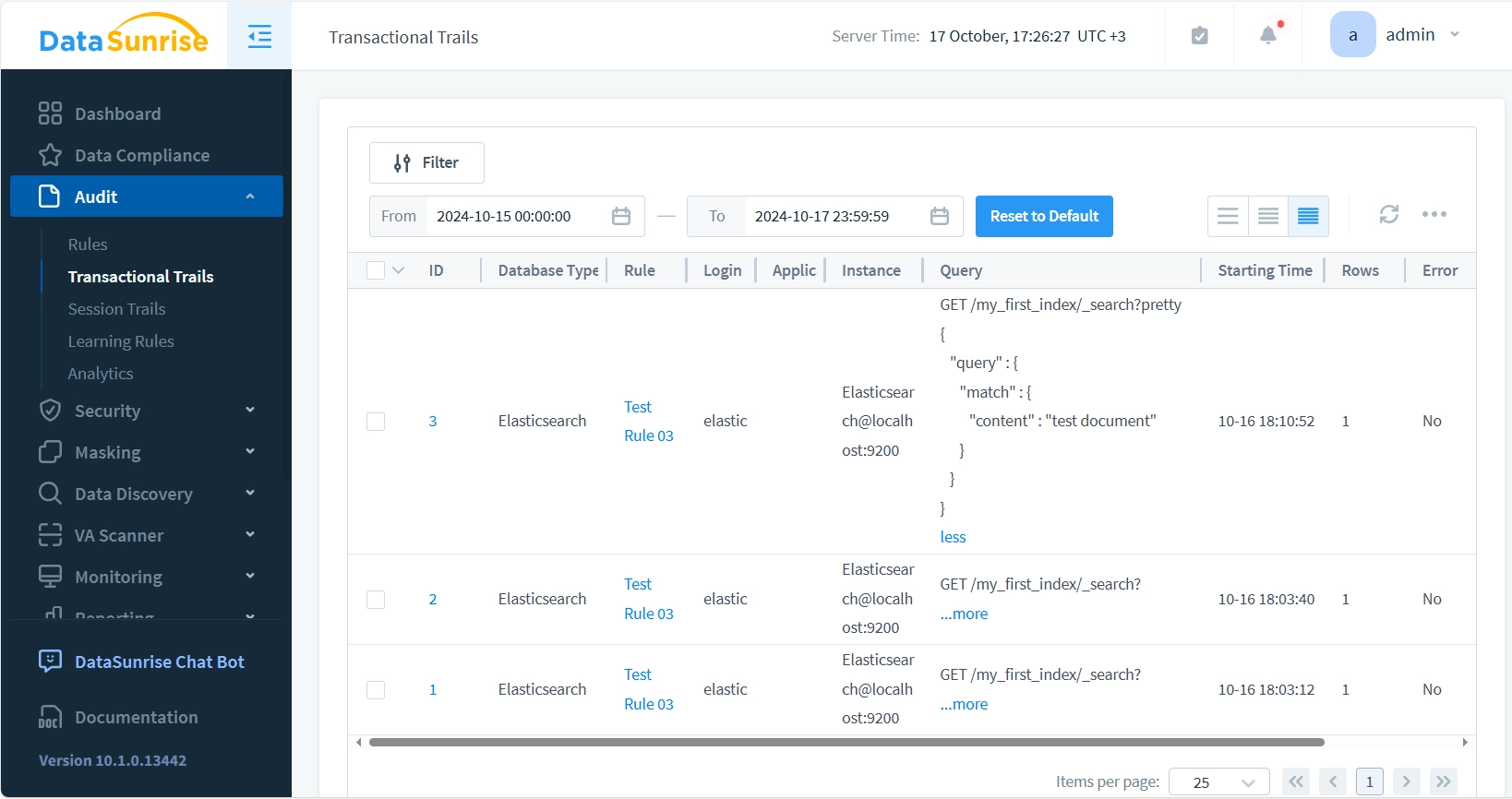

DataSunrise: Eine umfassende Lösung

DataSunrise bietet ebenfalls einen robusten und vielseitigen Ansatz zur Elasticsearch Datenaktivitätshistorie. Es integriert sich nahtlos mit vielen beliebten Datenbanken, ohne dass Änderungen an Ihrer bestehenden Infrastruktur erforderlich sind.

- Erweiterte Proxy-Technologie für eine tiefergehende Transaktions- und Sitzungsüberwachung

- Umfassende Überwachung für Elasticsearch und andere Datenbanken und Speicher

- Anpassbare Warnungen und Berichtsfunktionen

Obwohl beide Lösungen mit Kosten verbunden sind, bietet das Angebot von DataSunrise ein umfangreicheres Toolkit für Unternehmen, die eine gründliche Sicherheitsabdeckung suchen.

Wichtig: DataSunrise ist vollständig kompatibel mit selbstverwalteten Elasticsearch-Bereitstellungen und cloudbasierten Implementierungen wie AWS EC2. Es unterstützt jedoch derzeit nicht die Elasticsearch-Engine oder API-Schlüssel von Elastic Cloud.

Implementierung der Elasticsearch Datenaktivitätshistorie

Best Practices

Um den Nutzen der Datenaktivitätshistorie zu maximieren, sollten Sie die folgenden Best Practices beachten:

- Klare Prüfungsrichtlinien definieren

- Prüfungsprotokolle regelmäßig überprüfen und analysieren

- Rollenbasierte Zugriffskontrollen implementieren

- Sensible Daten im Ruhezustand und während der Übertragung verschlüsseln

Überwindung häufiger Herausforderungen

Die Implementierung eines robusten Systems zur Datenaktivitätshistorie kann Herausforderungen mit sich bringen, wie zum Beispiel:

- Verwalten großer Mengen an Prüfungsdaten

- Sicherheits- und Leistungsbalance

- Gewährleistung der Einhaltung verschiedener Datenquellen

Durch die proaktive Auseinandersetzung mit diesen Herausforderungen können Unternehmen eine sicherere und effizientere Suchumgebung schaffen.

Die Rolle der KI bei der Verbesserung der Datenaktivitätshistorie

KI-gestützte Anomalie-Erkennung

Erweiterte KI-Algorithmen können die Effektivität der Datenaktivitätshistorie erheblich verbessern, indem sie:

- Komplexe Muster verdächtigen Verhaltens identifizieren

- Falsch positive Bedrohungsdetektionen reduzieren

- Sich in Echtzeit an sich entwickelnde Sicherheitsbedrohungen anpassen

Proaktiver Sicherheitsansatz durch prädiktive Analysen

Durch den Einsatz von LLM-Assistenten und maschinellen Lernmodellen können Organisationen über reaktive Sicherheitsmaßnahmen hinausgehen und einen proaktiveren Ansatz zum Schutz ihrer Elasticsearch-Bereitstellungen verfolgen.

Zukunftstrends in der Suchmaschinensicherheit

Der Aufstieg der quantenresistenten Verschlüsselung

Da die Quantencomputing die traditionellen Verschlüsselungsmethoden bedroht, wird sich das Sicherheitspanorama von Suchmaschinen voraussichtlich weiterentwickeln. Die Implementierung quantenresistenter Verschlüsselung für Datenaktivitätsprotokolle wird zunehmend wichtig.

Integration in Zero-Trust-Architekturen

Die Zukunft der Elasticsearch Datenaktivitätshistorie liegt in ihrer nahtlosen Integration in Zero-Trust-Sicherheitsmodelle, die eine kontinuierliche Authentifizierung und Autorisierung für alle Suchaktivitäten bieten.

Fazit

Die Elasticsearch Datenaktivitätshistorie spielt eine entscheidende Rolle bei der Sicherung der Integrität und Sicherheit von Suchoperationen. Während Unternehmen das komplexe Datenschutzumfeld navigieren, werden umfassende Lösungen wie die von DataSunrise immer wertvoller. Durch die Implementierung robuster Systeme zur Datenaktivitätshistorie können Unternehmen nicht nur ihre Sicherheitslage verbessern, sondern auch wertvolle Einblicke in das Benutzerverhalten und die Datenzugriffsmuster gewinnen.

In einer Ära, in der Datenverletzungen verheerende Folgen haben können, ist die Investition in fortschrittliche Tools zur Elasticsearch Datenaktivitätshistorie nicht nur ein Luxus, sondern eine Notwendigkeit für jedes Unternehmen, das ernsthaft seine digitalen Vermögenswerte schützen und das Vertrauen seiner Benutzer bewahren möchte.

DataSunrise – Hochmoderne Datenbanksicherheit

DataSunrise steht an der Spitze der Datenbanksicherheitsinnovation und bietet eine Suite flexibler und KI-gestützter Tools, die den sich entwickelnden Anforderungen moderner Organisationen gerecht werden. Unsere umfassende Lösung geht über die grundlegende Datenaktivitätshistorie hinaus und umfasst:

- Erweiterte Überwachung von Daten- und LLM-Sitzungen

- Schwachstellenbewertung und -behebung

- Dynamisches Datenmaskierung und Verschlüsselung

- KI-gestützte Bedrohungsdetektion und -reaktion

Durch den Einsatz modernster Technologie und ein tiefes Verständnis der Herausforderungen der Datenbanksicherheit befähigt DataSunrise Unternehmen, ihre wertvollsten Vermögenswerte – ihre Daten – zu schützen.

Wir laden Sie ein, die vollständige Bandbreite der Fähigkeiten von DataSunrise zu erkunden und aus erster Hand zu erfahren, wie unsere Lösungen Ihren Ansatz zur Datenbanksicherheit transformieren können. Besuchen Sie noch heute unsere Website, um einen Online-Demo zu vereinbaren und den ersten Schritt in Richtung einer sichereren Datenumgebung zu machen.