Implementierung einer robusten Datenlöschrichtlinie

Einführung

Da Unternehmen online gehen und Datenanalysetechniken erschwinglicher und benutzerfreundlicher werden, sind Daten zu einer entscheidenden Ressource für Unternehmen jeder Größe geworden. Daher ist eine effektive Informationsverwaltung für Unternehmen und Organisationen unerlässlich. Ein oft übersehener Aspekt der Datenverwaltung ist die Implementierung einer robusten Löschrichtlinie. Dieser Artikel beleuchtet die Grundlagen der Löschung von sensiblen Informationen, wie man eine effektive Löschrichtlinie implementiert und die gesetzlichen Anforderungen für konforme Unternehmen.

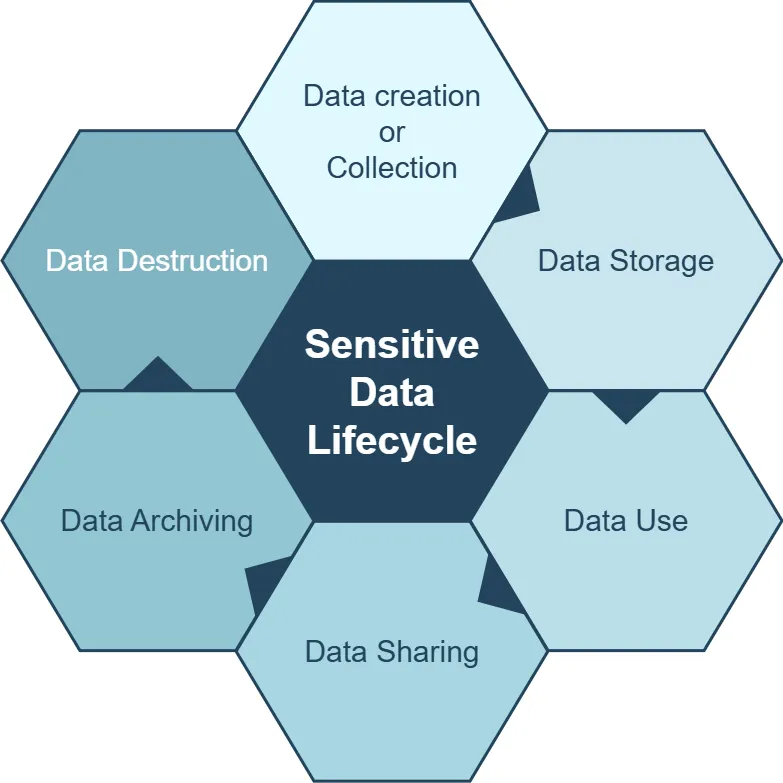

Was ist ein Datenlöschverfahren?

Das Internet wächst weiterhin rasant, und Unternehmen nutzen es, um ihren Kunden bessere Dienstleistungen zu bieten. Dies erfordert jedoch häufig das Sammeln und Verarbeiten sensibler Daten.

Ein sensibles Datenlöschverfahren ist ein systematischer Ansatz zur Entfernung unnötiger oder veralteter Informationen aus den Systemen einer Organisation. Ein kritischer Bestandteil des Datenmanagements stellt sicher, dass die Datenprivatsphäre gewahrt bleibt, Speicherplatzkosten reduziert und die Datenintegrität erhalten bleibt.

Schlüsselkomponenten eines Datenlöschverfahrens

- Identifikation unnötiger Daten

- Klassifizierung von Datentypen

- Sichere Löschmethoden

- Dokumentation und Prüfung

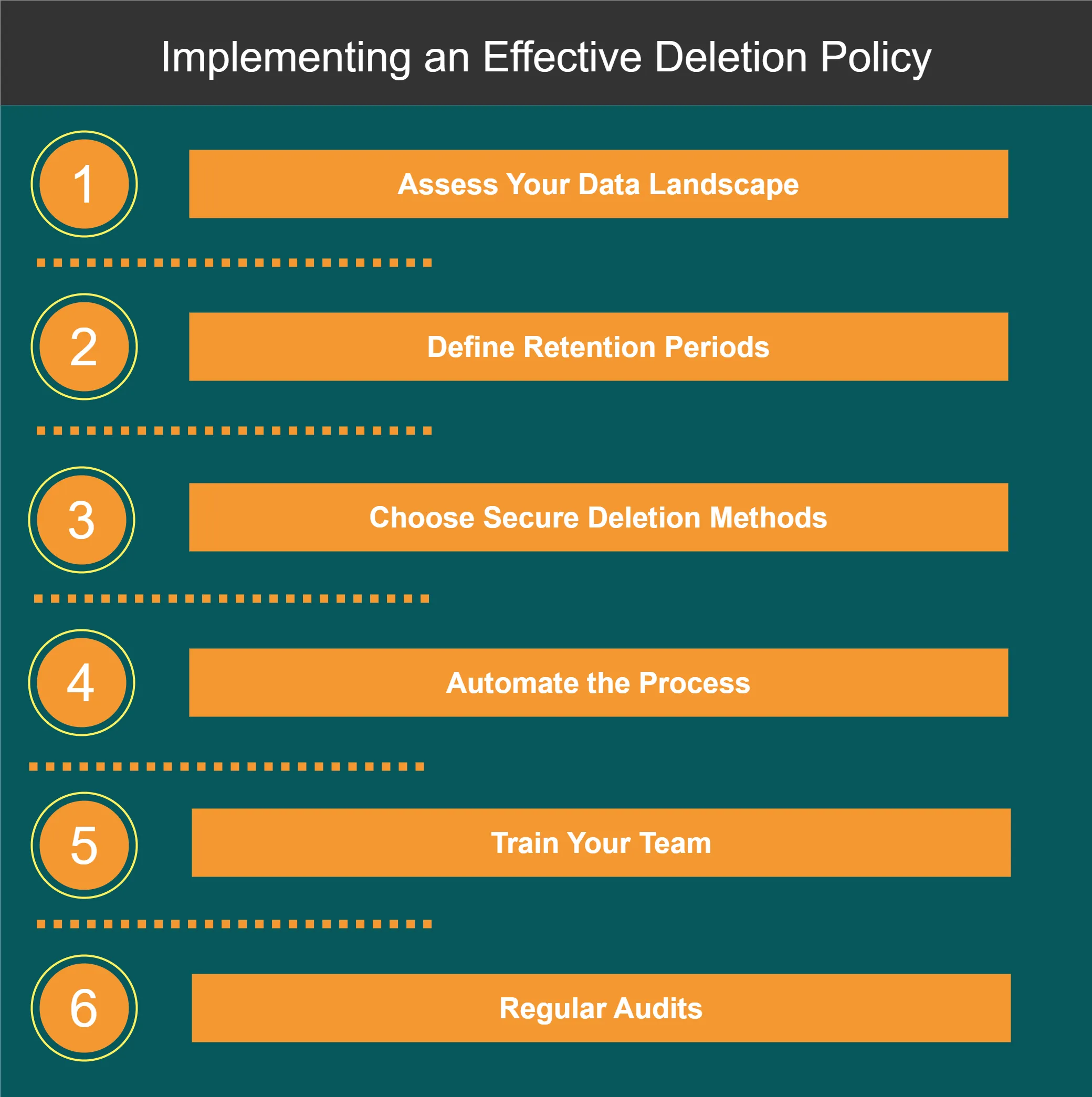

Implementierung einer effektiven Löschrichtlinie

Die Erstellung einer umfassenden Löschrichtlinie erfordert sorgfältige Planung und Umsetzung. Hier sind die Schritte zur Implementierung einer effektiven Richtlinie:

1. Bewerten Sie Ihre Datenlandschaft

Bevor Sie eine Löschrichtlinie implementieren, müssen Sie Ihre Daten verstehen:

- Welche Arten von Daten erfassen Sie?

- Wo speichern Sie die sensiblen Daten?

- Wie lange müssen Sie diese Daten aufbewahren?

2. Definieren Sie Aufbewahrungsfristen

Legen Sie klare Aufbewahrungsfristen für verschiedene Datentypen fest. Beispiel:

- Kundendaten: 7 Jahre nach der letzten Interaktion

- Finanzunterlagen: 10 Jahre

- Personaldaten: 3 Jahre nach Beendigung des Arbeitsverhältnisses

3. Wählen Sie sichere Löschmethoden

Wählen Sie geeignete Löschmethoden basierend auf der Datensensibilität aus:

- Standardlöschung für nicht sensible Daten

- Sichere Löschung für vertrauliche Informationen

- Physische Zerstörung für hochsensible Daten

4. Automatisieren Sie den Prozess

Implementieren Sie automatisierte Tools, um den Löschprozess zu optimieren:

import os

from datetime import datetime, timedelta

def delete_old_files(directory, days_threshold):

current_time = datetime.now()

for filename in os.listdir(directory):

file_path = os.path.join(directory, filename)

file_modified = datetime.fromtimestamp(os.path.getmtime(file_path))

if current_time - file_modified > timedelta(days=days_threshold):

os.remove(file_path)

print(f"Deleted: {filename}")

# Usage

delete_old_files("/path/to/directory", 30)Dieses Skript löscht Dateien, die älter sind als eine festgelegte Anzahl von Tagen in einem angegebenen Verzeichnis.

5. Schulen Sie Ihr Team

Schulen Sie die Mitarbeiter über die Bedeutung der Datenlöschung und ihre Rolle bei der Aufrechterhaltung der Richtlinie.

6. Regelmäßige Audits

Führen Sie regelmäßige Audits durch, um die Einhaltung Ihrer Löschrichtlinie sicherzustellen.

Gesetzliche Anforderungen für konforme Unternehmen

Unternehmen müssen bei der Implementierung von Löschrichtlinien verschiedene Vorschriften einhalten:

DSGVO (Datenschutz-Grundverordnung)

Die DSGVO verpflichtet Organisationen dazu:

- Persönliche Daten zu löschen, wenn sie nicht mehr benötigt werden

- Auf Benutzeranfragen zur Datenlöschung zu reagieren (Recht auf Vergessenwerden).

CCPA (California Consumer Privacy Act)

Unter dem CCPA müssen Unternehmen:

- Personenbezogene Daten von Verbrauchern auf Anfrage löschen

- Löschpraktiken in ihrer Datenschutzrichtlinie offenlegen

HIPAA (Health Insurance Portability and Accountability Act)

HIPAA-unterworfene Einrichtungen müssen:

- Richtlinien zur Entsorgung elektronischer geschützter Gesundheitsinformationen implementieren

- Sicherstellen, dass keine wiederherstellbaren Daten hinterlassen werden.

Best Practices für das Management unnötiger Daten

Das Management unnötiger Daten ist entscheidend für die Aufrechterhaltung einer effizienten und konformen Datenumgebung:

- Regelmäßige Datenaudits

- Strategien zur Datenminimierung

- Klar definierte Datenklassifizierungsrichtlinien

- Mitarbeiterschulungen zum Datenmanagement

Datenschutz gelöschter Daten: Sicherstellung der vollständigen Entfernung

Wenn Sie sensible Daten löschen, müssen Sie sicherstellen, dass niemand sie wiederherstellen kann.

Sichere Löschmethoden

- Überschreiben: Ersetzen Sie Daten mehrmals mit zufälligen Mustern

- Entmagnetisieren: Verwenden Sie Magnetfelder, um Daten von magnetischen Speichern zu löschen

- Kryptografische Löschung: Daten verschlüsseln und dann den Verschlüsselungsschlüssel zerstören

Beispiel für sicheres Dateiüberschreiben in Python:

import os

def secure_delete(filename, passes=3):

with open(filename, "ba+") as f:

length = f.tell()

with open(filename, "br+") as f:

for i in range(passes):

f.seek(0)

f.write(os.urandom(length))

os.remove(filename)

print(f"File {filename} securely deleted.")

# Usage

secure_delete("sensitive_file.txt")Dieses Skript überschreibt die Datei mehrfach mit zufälligen Daten, bevor es sie löscht.

Über Software für sichere Löschung

Entwickler entwerfen spezialisierte Softwaretools für die sichere Datenlöschung. Diese Tools gehen über einfache Löschung hinaus, um sicherzustellen, dass niemand die Daten wiederherstellen kann.

Hier ist eine Liste einiger beliebter Softwaretools zur sicheren Löschung:

CCleaner:

- Bietet eine sichere Laufwerkslöscher-Funktion

- Kann freien Speicherplatz und gesamte Laufwerke überschreiben

Eraser:

- Open-Source-Tool für Windows

- Ermöglicht die Planung sicherer Löschungen

- Unterstützt verschiedene Löschmethoden

DBAN (Darik’s Boot and Nuke):

- Bootfähiges Programm, das ganze Festplatten sicher löscht

- Wird oft zur außer Betriebnahme von Computern verwendet

Disk Wipe:

- Kostenloses Tool für Windows

- Unterstützt mehrere Überschreibungsalgorithmen

Secure Eraser:

- Benutzerfreundliche Oberfläche

- Bietet Datei-, Ordner- und Laufwerkslöschung

BleachBit:

- Open-Source-Reiniger für Windows und Linux

- Enthält Funktionen zur sicheren Löschung

HDDErase:

- Verwendet den ATA Secure Erase-Befehl

- Besonders wirksam für SSDs

Apple’s Disk Utility (für macOS):

- Integriertes Tool zur sicheren Löschung von Laufwerken auf Mac-Systemen

Linux shred command:

- Eingebautes Unix/Linux-Befehlszeilentool

- Überschreibt Dateien, um sie schwerer wiederherstellbar zu machen

BitRaser:

- Professionelle Löschsoftware

- Erfüllt verschiedene Datenschutzstandards

Diese Tools verwenden Methoden wie mehrmaliges Überschreiben von Daten mit zufälligen Mustern, um sicherzustellen, dass die Daten nicht wiederhergestellt werden können. Berücksichtigen Sie die Sensibilität Ihrer Daten bei der Auswahl eines Tools. Denken Sie auch darüber nach, ob Sie eine Festplatte oder ein Solid-State-Laufwerk verwenden. Zusätzlich sollten Sie alle Branchenvorschriften beachten, die Sie einhalten müssen.

Beachten Sie, dass die sichere Löschung bei SSDs aufgrund von Wear-Leveling und anderen spezifischen Merkmalen von SSDs komplexer sein kann. In solchen Fällen sind Tools, die den ATA Secure Erase-Befehl oder herstellerspezifische sichere Löschbefehle unterstützen, oft effektiver.

Fallstudie: Implementierung einer Löschrichtlinie in einer Gesundheitsorganisation

Ein großer Gesundheitsdienstleister implementierte eine umfassende Löschrichtlinie, um die HIPAA-Vorschriften einzuhalten:

- Sie kategorisierten Daten in Patientenakten, Verwaltungsdaten und Forschungsdaten.

- Aufbewahrungsfristen: 10 Jahre für Patientenakten, 7 Jahre für Verwaltungsdaten und 5 Jahre für Forschungsdaten.

- Sie implementierten ein automatisiertes System, um Daten zur Überprüfung zu kennzeichnen, wenn die Aufbewahrungsfristen ablaufen.

- Das Personal verwendet sichere Löschmethoden für alle Patientendaten.

- Regelmäßige Audits gewährleisteten die Einhaltung der Richtlinie.

Ergebnis: Die Organisation reduzierte die Speicherplatzkosten um 30 % und verbesserte ihre Compliance-Situation erheblich.

Herausforderungen bei der Implementierung von Löschrichtlinien

Obwohl essentiell, können die Implementierung von Löschrichtlinien Herausforderungen mit sich bringen:

- Altsysteme mit begrenzten Löschmöglichkeiten

- Abwägung zwischen Datenaufbewahrung für geschäftliche Anforderungen und Datenschutzbedenken

- Sicherstellung einer konsistenten Anwendung der Richtlinie über alle Datenspeicherorte hinweg

- Verwaltung der Löschung in verteilten und Cloud-Umgebungen

Die Zukunft der Datenlöschrichtlinien

Da die Bedenken zur Datensicherheit zunehmen, können wir erwarten:

- Strengere regulatorische Anforderungen

- Fortschrittliche KI-gestützte Datenmanagement-Tools

- Erhöhtes Augenmerk auf datenschutzhindernde Technologien

- Stärkere Betonung der Datenminimierung von Anfang an

Zusammenfassung und Fazit

Eine gut implementierte Datenlöschrichtlinie ist für moderne Unternehmen entscheidend. Sie stellt die Einhaltung von Vorschriften sicher, schützt die Privatsphäre der Benutzer und optimiert die Datenspeicherung. Organisationen können ihr Datenmanagement stark halten, indem sie Best Practices befolgen und sich über Vorschriften auf dem Laufenden halten.

Denken Sie daran, dass eine effektive Löschrichtlinie nicht nur darin besteht, Daten zu löschen; es geht darum, eine Kultur des verantwortungsvollen Datenmanagements in Ihrer Organisation zu fördern.

Für benutzerfreundliche und flexible Tools zur Datenbanksicherheit und -konformität sollten Sie die Angebote von DataSunrise in Betracht ziehen. Besuchen Sie unsere Website für eine Online-Demo und entdecken Sie, wie wir Ihnen bei der Optimierung Ihrer Datenmanagementprozesse helfen können.

Nächste