MongoDB Daten-Audit-Trails

Einführung

Da Organisationen zunehmend NoSQL-Datenbanken nutzen, wird der Schutz der Sicherheit und Compliance von dokumentenorientierten Systemen immer wichtiger. MongoDB, eine beliebte Wahl für viele Unternehmen, bietet robuste Funktionen zur Verwaltung und Speicherung von Daten. Hier kommt das Konzept der Daten-Audit-Trails ins Spiel – ein wichtiges Werkzeug zur Aufrechterhaltung der Datenintegrität, Nachverfolgung von Änderungen und Erfüllung regulatorischer Anforderungen.

Die diesjährige Studie zeigt, dass verlorene Geschäfte und Aktivitäten zur Reaktion nach einem Verstoß für 75 % des Anstiegs der durchschnittlichen Verstoßkosten verantwortlich sind. Diese erschreckende Statistik unterstreicht die Bedeutung der Implementierung starker Audit-Trail-Mechanismen in Datenbanksystemen wie MongoDB.

Werfen wir einen Blick auf MongoDB Daten-Audit-Trails. Wir werden uns native Tools, Drittanbieter-Lösungen und ihre Vorteile für Unternehmen ansehen.

Verständnis von MongoDB Daten-Audit-Trails

Was ist ein Daten-Audit-Trail?

Ein Daten-Audit-Trail ist eine chronologische Aufzeichnung von Datenbankaktivitäten. Es erfasst, wer was, wann und wie getan hat und bietet so einen umfassenden Überblick über Dateninteraktionen. Für MongoDB ist dies besonders wichtig aufgrund seiner flexiblen, dokumentenorientierten Struktur.

Native MongoDB Audit-Fähigkeiten

MongoDB bietet eingebaute Audit-Funktionen für Unternehmenskonfigurationen. Diese Tools ermöglichen es Administratoren, Datenbankereignisse zu verfolgen, einschließlich:

- Schemaveränderungen

- Authentifizierungsversuche

- CRUD-Operationen

- Benutzerverwaltungsaktivitäten

Beispiel 1 MongoDB Aktivitätsverlauf: Datenbank erstellen

Die Abfrage ist ein Datenbank-Erstellungskommando:

use audit_test_2

Für sowohl Replikat-Sets (rs) als auch Standalone-Konfigurationen könnte das Audit-Log von MongoDB so aussehen (Beispiele aus einem realen Log):

{

"atype": "createDatabase",

"ts": {

"$date": "2024-09-19T09:37:06.659+00:00"

},

"uuid": {

"$binary": "VfFHqRSsQ0KPxEt2a0IhGg==",

"$type": "04"

},

"local": {

"ip": "192.168.10.45",

"port": 27017

},

"remote": {

"ip": "192.168.10.87",

"port": 25090

},

"users": [],

"roles": [],

"param": {

"ns": "audit_test_2"

},

"result": 0

}Dieses JSON repräsentiert einen Audit-Log-Eintrag für eine MongoDB-Datenbankoperation. Lassen Sie uns seine Schlüsselkomponenten aufschlüsseln:

- “atype”: “createDatabase” – Dies zeigt die Art der ausgeführten Aktion an, in diesem Fall das Erstellen einer neuen Datenbank.

- “ts”: Der Zeitstempel, wann diese Aktion stattfand (19. September 2024, um 09:37:06 UTC).

- “uuid”: Eine einzigartige Kennung für dieses Audit-Ereignis.

- “local”: Informationen über den MongoDB-Server:

- “remote”: Informationen über den Client, der die Aktion initiiert hat:

- “users” und “roles”: Dies sind leere Arrays, was darauf hindeutet, dass die Aktion von einem nicht authentifizierten Benutzer oder einem Systemprozess durchgeführt wurde.

- “param”: Enthält den Parameter für die Aktion:

- “ns”: “audit_test_2” – Dies ist der Name der erstellten Datenbank.

- “result”: 0 – Der Vorgang war erfolgreich.

IP: 192.168.10.45 Port: 27017

IP: 192.168.10.87 Port: 25090

Dieser Log-Eintrag erfasst die Erstellung einer neuen Datenbank mit dem Namen “audit_test_2” am 19. September 2024. Er enthält Details über den beteiligten Server und Client sowie das Ergebnis des Vorgangs. Solche Auditing-Logs sind entscheidend für das Überwachen von Datenbankaktivitäten, die Gewährleistung der Sicherheit und die Aufrechterhaltung der Compliance in MongoDB-Implementierungen.

Beispiel 2 MongoDB Aktivitätsverlauf: Sammlung erstellen

Die Abfrage ist wie folgt:

db.createCollection("test_data")Der Log-Eintrag:

{

"atype": "createCollection",

"ts": {

"$date": "2024-09-19T09:37:06.659+00:00"

},

"uuid": {

"$binary": "VfFHqRSsQ0KPxEt2a0IhGg==",

"$type": "04"

},

"local": {

"ip": "192.168.10.45",

"port": 27017

},

"remote": {

"ip": "192.168.10.87",

"port": 25090

},

"users": [],

"roles": [],

"param": {

"ns": "audit_test_2.test_data"

},

"result": 0

}Dieses JSON repräsentiert einen weiteren Audit-Log-Eintrag für eine MongoDB-Operation. Hier ist eine Aufschlüsselung seiner Schlüsselkomponenten:

- “atype”: “createCollection” – Dies zeigt die Art der ausgeführten Aktion an, in diesem Fall das Erstellen einer neuen Sammlung.

- “ts”: Der Zeitstempel, wann diese Aktion stattfand (19. September 2024, um 09:37:06 UTC).

- “uuid”: Eine einzigartige Kennung für dieses Audit-Ereignis.

- “local”: Informationen über den MongoDB-Server:

- “remote”: Informationen über den Client, der die Aktion initiiert hat:

- “users” und “roles”: Dies sind leere Arrays, was darauf hindeutet, dass die Aktion von einem nicht authentifizierten Benutzer oder einem Systemprozess durchgeführt wurde.

- “param”: Enthält den Parameter für die Aktion:

- “ns”: “audit_test_2.test_data” – Dies gibt den Namespace der erstellten Sammlung an. Es ist im Format “Datenbank.Sammlung”, also wird eine Sammlung namens “test_data” in der Datenbank “audit_test_2” erstellt.

- “result”: 0 – Der Vorgang war erfolgreich.

IP: 192.168.10.45 Port: 27017

IP: 192.168.10.87 Port: 25090

Dieser Log-Eintrag erfasst die Erstellung einer neuen Sammlung namens “test_data” innerhalb der Datenbank “audit_test_2” am 19. September 2024. Er enthält Details über den beteiligten Server und Client sowie das Ergebnis des Vorgangs. Audit-Logs sind wichtig, um Veränderungen in der Datenbankstruktur zu verfolgen. Sie helfen dabei, Daten zu organisieren und einen vollständigen Audit-Trail in MongoDB-Systemen aufzubauen.

Drittanbieter-Audit-Lösungen: Spotlight auf DataSunrise

Während native Tools nützlich sind, bieten Drittanbieter-Lösungen wie DataSunrise erweiterte Funktionen für MongoDB Daten-Audit-Trails.

DataSunrise Audit-Trail-Funktionen

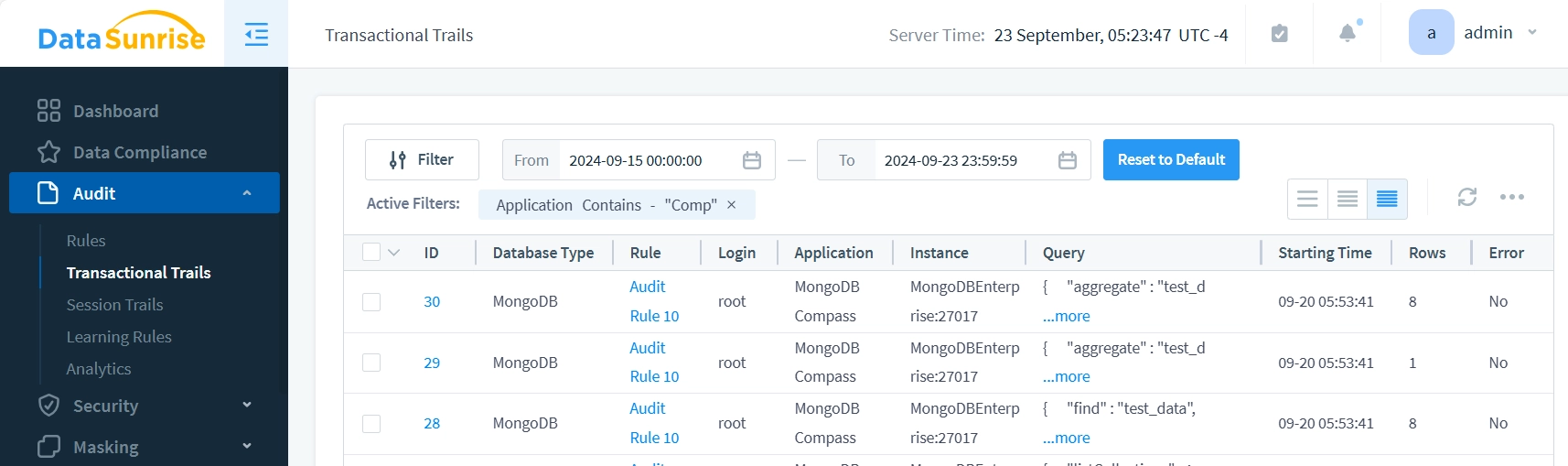

DataSunrise bietet einen umfassenden Audit-Trail, der Folgendes erfasst:

- Detaillierte Abfrageinformationen und gebundene Variablen

- Benutzersitzungsdaten

- Anwendungskontext (Anwendungsbenutzer)

- Daten vor und nach Änderungen (sowohl Abfrage als auch Ergebnis)

- Fehlgeschlagene Abfragen und Fehlermeldungen

Vorteile der Nutzung von DataSunrise für MongoDB Auditing

DataSunrise bietet mehrere Vorteile für Unternehmens-MongoDB-Setups:

- Zentrale Kontrolle über Audit-Regeln

- Einheitlicher Ansatz für Cloud- und On-Premise-Lösungen

- Erweiterte Filter- und Berichtsfunktionen

- Echtzeit-Benachrichtigungen bei verdächtigen Aktivitäten

- Compliance mit verschiedenen regulatorischen Standards (GDPR, HIPAA usw.)

Implementierung effektiver MongoDB Daten-Audit-Trails

Best Practices für die Implementierung von Audit-Trails

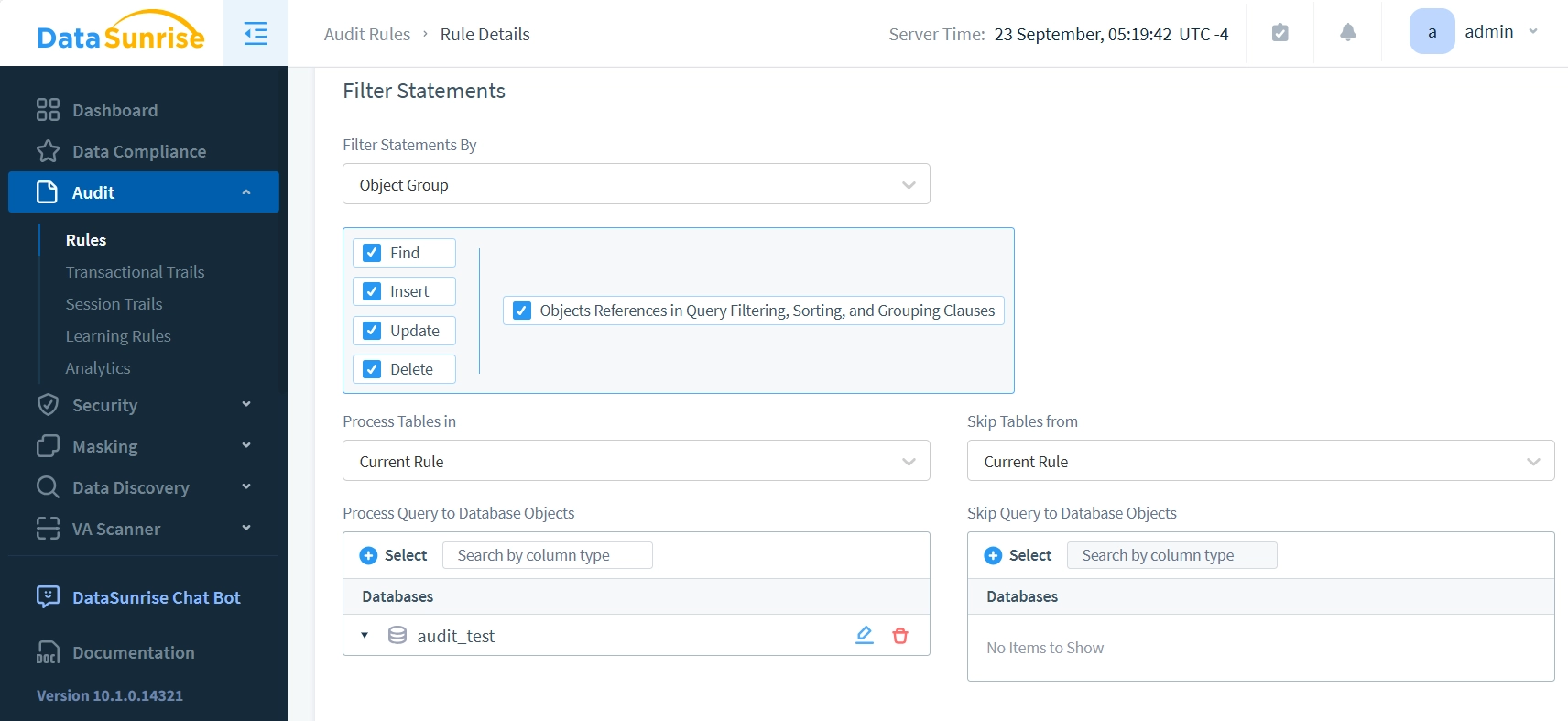

- Definieren Sie klare Auditziele. DataSunrise bietet erweiterte Filtermöglichkeiten, die es Benutzern ermöglichen, Ereignisse präzise anhand einer Vielzahl von Attributen zu durchsuchen:

- Bestimmen Sie, welche Ereignisse erfasst werden sollen.

Das Bild zeigt die Konfiguration einer umfassenden Audit-Regel, die darauf ausgelegt ist, alle wichtigen Abfragearten zu erfassen: Find-, Insert-, Update- und Delete-Operationen.

- Richtlinien zur Aufbewahrung festlegen

- Audit-Logs regelmäßig überprüfen und analysieren

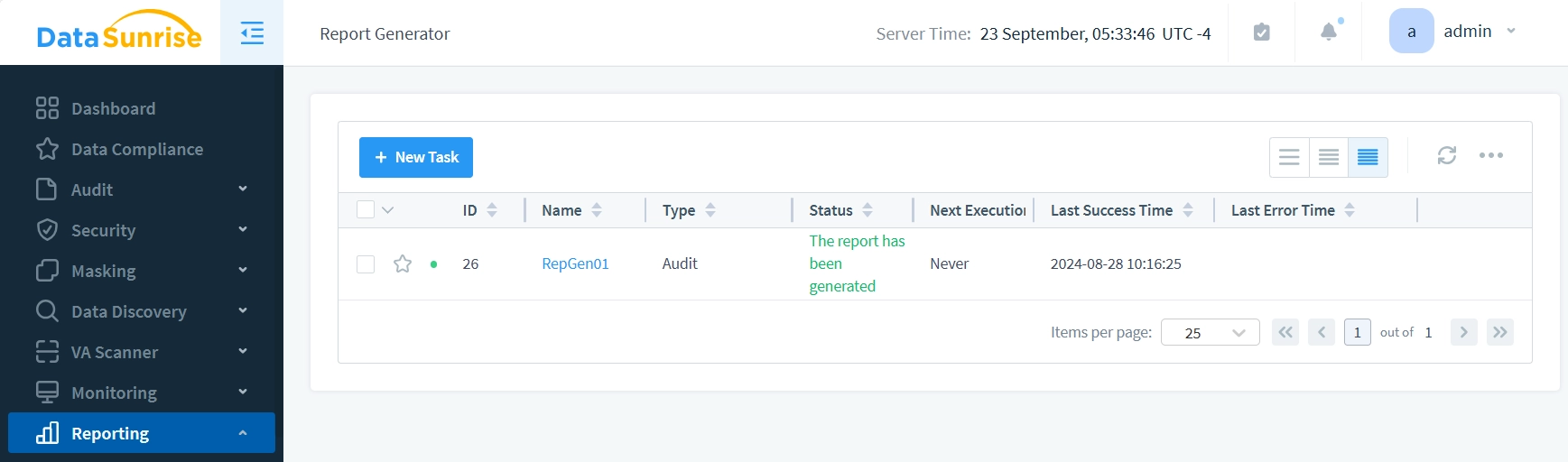

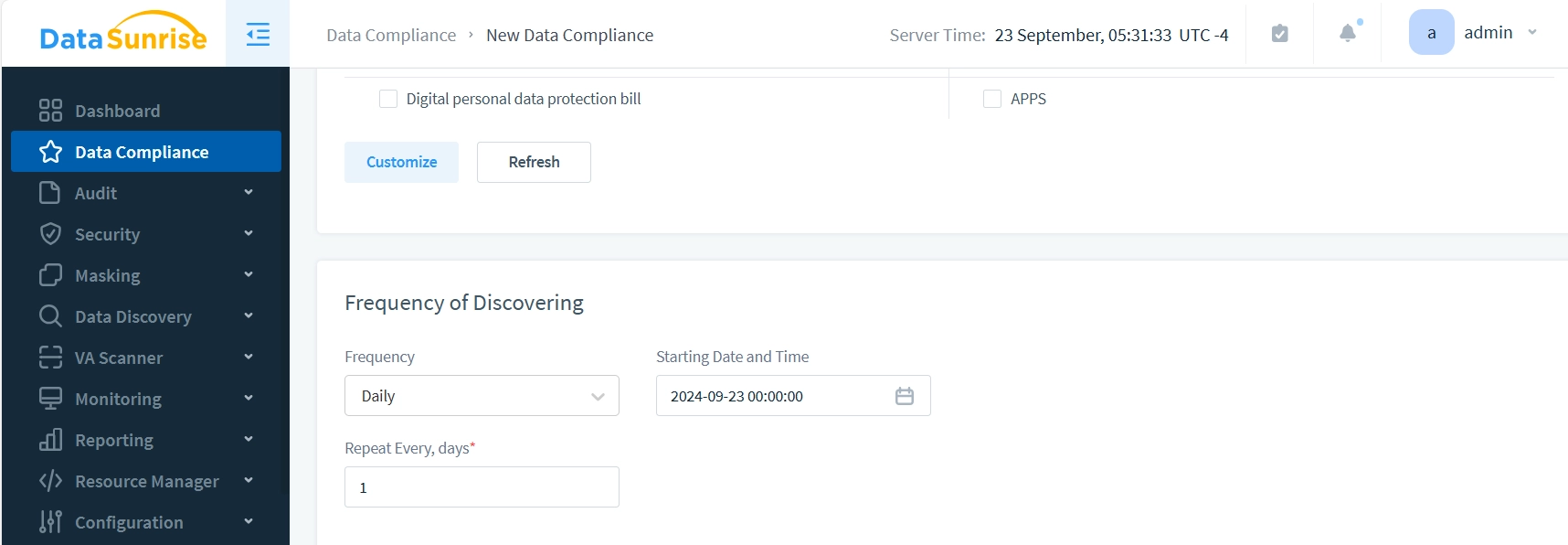

Die Compliance-Funktion von DataSunrise vereinfacht den Prozess, indem sie automatisch geplante Operationen konfiguriert, wie im folgenden Bild dargestellt:

- Sichere Speicherung der Audit-Daten gewährleisten.

Herausforderungen beim MongoDB-Auditing

- Leistungsbeeinträchtigung bei Datenbankoperationen

- Speicheranforderungen für Audit-Logs

- Analyse großer Mengen an Auditing-Daten

- Wahrung der Datensicherheit in Audit-Trails

Die Zukunft der MongoDB Daten-Audit-Trails

Mit wachsender Datenmenge und sich entwickelnden regulatorischen Landschaften werden die Audit-Fähigkeiten von MongoDB weiter fortschreiten. Wir können erwarten:

- KI-gestützte Anomalieerkennung in Audit-Logs

- Verbesserte Integration mit Security Information and Event Management (SIEM)-Systemen

- Mehr granularere Kontrolle über die Sammlung von Audit-Daten

Schlussfolgerung

MongoDB Daten-Audit-Trails sind unerlässlich für die Sicherstellung der Sicherheit und Compliance von dokumentenorientierten Datenbanken. Während native Tools grundlegende Funktionen bieten, liefern Drittanbieter-Lösungen wie DataSunrise erweiterte Funktionen für umfassendes Auditing und Sicherheitsmanagement.

Durch die Implementierung robuster Audit-Trails können Organisationen ihre Daten schützen, gesetzliche Anforderungen erfüllen und wertvolle Einblicke in Datenbankaktivitäten gewinnen. Da Datensicherheit immer wichtiger wird, ist die Investition in gute Audit-Lösungen unerlässlich und keine bloße Best Practice mehr.

DataSunrise bietet eine Reihe von flexiblen und benutzerfreundlichen Tools für die Datenbanksicherheit, einschließlich datenbewusster Sicherheits- und Maskierungsfunktionen für sowohl Cloud- als auch On-Premise-Speicher. Unsere Lösungen umfassen KI-basierte Funktionen und KI-Governance-Tools. Diese können sensible Daten innerhalb oder außerhalb von LLMs verbergen. Für eine praktische Erfahrung, wie DataSunrise Ihre MongoDB-Sicherheit verbessern kann, laden wir Sie ein, unsere Website zu besuchen und unsere online Demo heute zu vereinbaren.