MySQL Server

Einführung

Wir haben zuvor über den Schutz Ihres MySQL-Servers geschrieben. Nun wollen wir ein praktisches Thema erkunden: die Einrichtung von MySQL mit DataSunrise für Maskierung und Audit-Tests. Dieser Prozess ist für alle unterstützten Datenbanken und Speicher ähnlich. Unsere vollständige Datenbankabdeckung finden Sie in unserem Benutzerhandbuch.

In diesem Artikel installieren wir den MySQL-Server auf einem Ubuntu 24.04 Server (EOS im Juni 2029) und erstellen eine Auditregel in DataSunrise. Wir gehen davon aus, dass Sie bereits einen DataSunrise 10.1 Server installiert haben. Falls nicht, laden Sie eine kostenlose Testversion von unserer Website herunter und folgen Sie unserer Installationsanleitung. Der Leitfaden deckt gängige Betriebssysteme wie Windows, Oracle Linux, CentOS und Ubuntu ab.

Zur Vereinfachung werden wir die Firewall auf der Maschine mit dem MySQL-Server deaktivieren. Beachten Sie, dass dies für Produktionsumgebungen nicht empfohlen wird.

Einrichtung des Falls

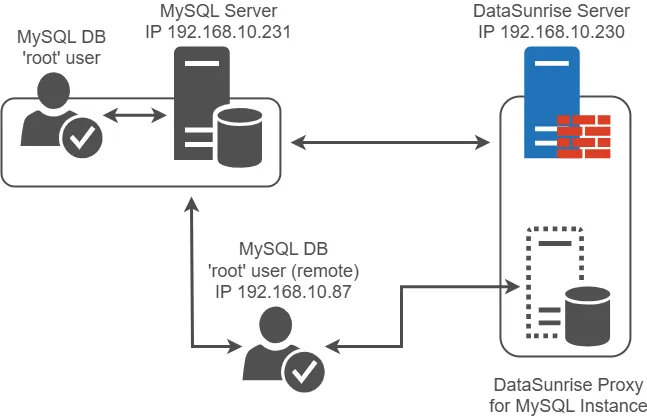

Unten sehen Sie ein Diagramm, das die Komponenten der Testeinrichtung zeigt.

Unsere Einrichtung umfasst drei Maschinen mit unterschiedlichen IP-Adressen:

- 192.168.10.231 – MySQL-Server

- 192.168.10.230 – DataSunrise-Server

- 192.168.10.87 – PC des Datenbankbenutzers

Diese Maschinen sollten sich gegenseitig erfolgreich anpingen können.

Während der Einrichtung des MySQL-Servers erstellen wir einen ‘root’-Benutzer. Dieser Benutzer kann sich aus der Ferne von zwei Hosts aus verbinden:

- 192.168.10.230 – Um den DataSunrise-Proxy einzurichten

- 192.168.10.87 – Für direkte Datenbankverbindungen

Hinweis: Audit und Maskierung funktionieren nicht bei direkten Verbindungen.

Datenbankserver in Ubuntu installieren

Ein kurzer Tipp, bevor wir beginnen: Verwenden Sie MobaXTerm, um die Eingabe von Befehlen zu vereinfachen. Befolgen Sie diese Schritte:

- Stellen Sie sicher, dass SSH verfügbar ist auf Ihrem Ubuntu-Server.

- Öffnen Sie eine Konsolensitzung in MobaXTerm.

- Verbinden Sie sich über SSH mit Ihrem Server in MobaXTerm.

- Fügen Sie Befehle direkt in das SSH-Terminal ein.

Dieser Ansatz spart Zeit und reduziert Tippfehler. Er funktioniert, wenn Sie SSH während der Ubuntu-Installation aktiviert oder später hinzugefügt haben. Jetzt fahren wir mit der Datenbankinstallation fort.

1. Paketlisten aktualisieren:

sudo apt update

2. MySQL-Server installieren:

sudo apt install mysql-server

3. MySQL-Dienst starten:

sudo systemctl start mysql

4. MySQL-Start beim Booten aktivieren:

sudo systemctl enable mysql

5. MySQL-Installation sichern:

sudo mysql_secure_installation

Dieser Schritt führt Sicherheitskonfigurationsskripte aus. Sie beantworten Fragen mit Y oder N. Ihre Antworten beeinflussen unsere Installation nicht, weil:

- Wir den Remotezugriff selbst konfigurieren werden.

- Wir keine anonymen Benutzer verwenden.

- Wir keine Beispieldatenbanken benötigen.

6. Als root bei MySQL anmelden:

sudo mysql

Einen neuen root-Benutzer mit Remotezugriff von den Hosts 230 (Remotezugriff auf die DB über Proxy) und 87 (direkter Remotezugriff auf die DB) erstellen:

CREATE USER 'root'@'192.168.10.230' IDENTIFIED BY 'your_strong_password'; GRANT ALL PRIVILEGES ON *.* TO 'root'@'192.168.10.230' WITH GRANT OPTION; FLUSH PRIVILEGES; CREATE USER 'root'@'192.168.10.87' IDENTIFIED BY 'your_strong_password'; GRANT ALL PRIVILEGES ON *.* TO 'root'@'192.168.10.87' WITH GRANT OPTION; FLUSH PRIVILEGES; EXIT;

7. MySQL-Konfigurationsdatei bearbeiten:

sudo nano /etc/mysql/mysql.conf.d/mysqld.cnf

8. Die bind-address-Zeile auf 0.0.0.0 ändern (MySQL akzeptiert Verbindungen von jedem Netzwerkinterface):

bind-address = 0.0.0.0

9. MySQL-Dienst neu starten:

sudo systemctl restart mysql

10. Firewall deaktivieren:

sudo ufw disable

Wir haben nun den MySQL Community Server auf Ubuntu 24.04 mit Remotezugriff für root von 192.168.10.230 und 192.168.10.87 installiert.

Ich habe MySQL aus den Repositories des Ubuntu Servers installiert. Hier ist, was ich bekommen habe: MySQL-Version: 8.0.37 mit Ende des Supports: 2026

Sie können diese Informationen selbst überprüfen. Führen Sie einfach den Befehl mysql -V aus:

DataSunrise und Testdaten einrichten

Datenbankinstanz

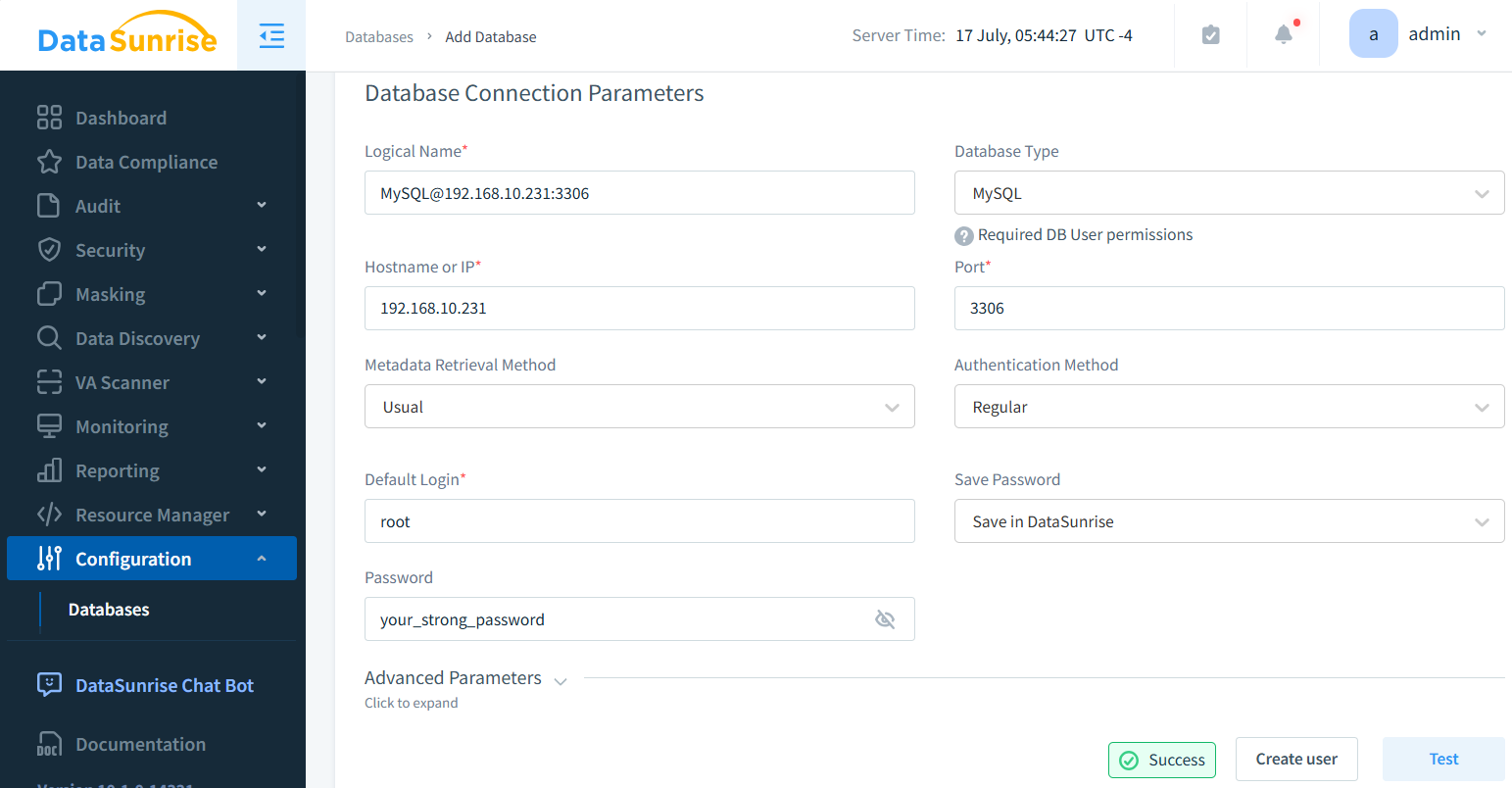

Hinzufügen einer Datenbankinstanz:

- Gehen Sie zu Konfiguration > Datenbanken.

- Fügen Sie Ihre Datenbankdetails hinzu.

- Klicken Sie auf die Schaltfläche Testen, um die Verbindung zu überprüfen.

- Wenn erfolgreich, erscheint die Schaltfläche Speichern unten.

- Klicken Sie auf Speichern, um abzuschließen.

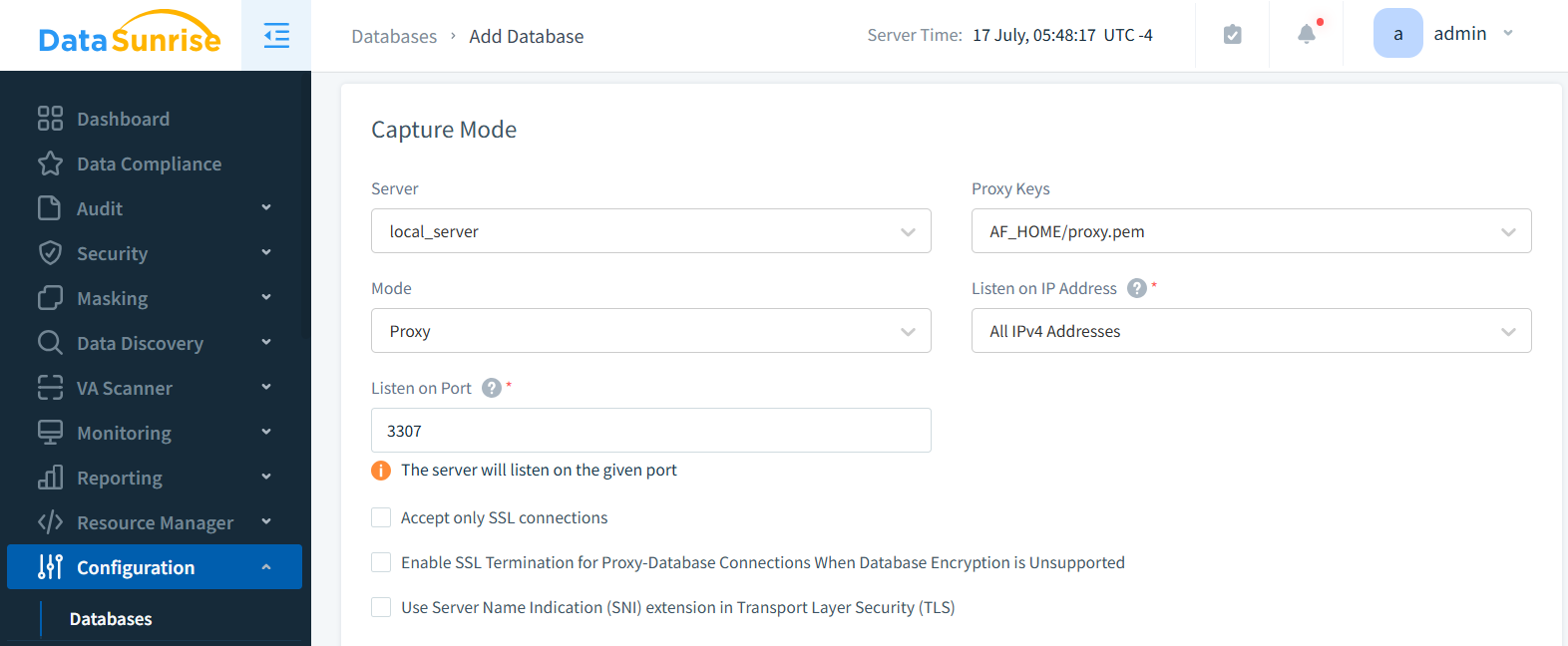

Achten Sie auf die Proxy-Portnummer (siehe Abbildung unten). Sie unterscheidet sich oft vom Datenbankport und ist typischerweise der Datenbankport plus 1, 2, usw. (abhängig davon, wie viele MySQL-Datenbankinstanzen es gibt). Diese Information benötigen Sie später, um sich mit dem Datenbank-Proxy zu verbinden.

Arbeiten an den Datenbankinhalten: Eine Tabelle erstellen und befüllen

Wir haben nun die Datenbankinstanz für Sicherheitstests bereit. Sie können das folgende Beispiel-SQL verwenden, um eine Datenbank mit sensiblen Daten zu erstellen. Wenn Sie mehr Daten benötigen, besuchen Sie Mockaroo.com. Diese Website ermöglicht es Ihnen, bis zu 1000 Zeilen Daten kostenlos im SQL-Format zu generieren. Das generierte SQL kann CREATE TABLE-Anweisungen enthalten, was die Einrichtung Ihrer Testdatenbank erleichtert.

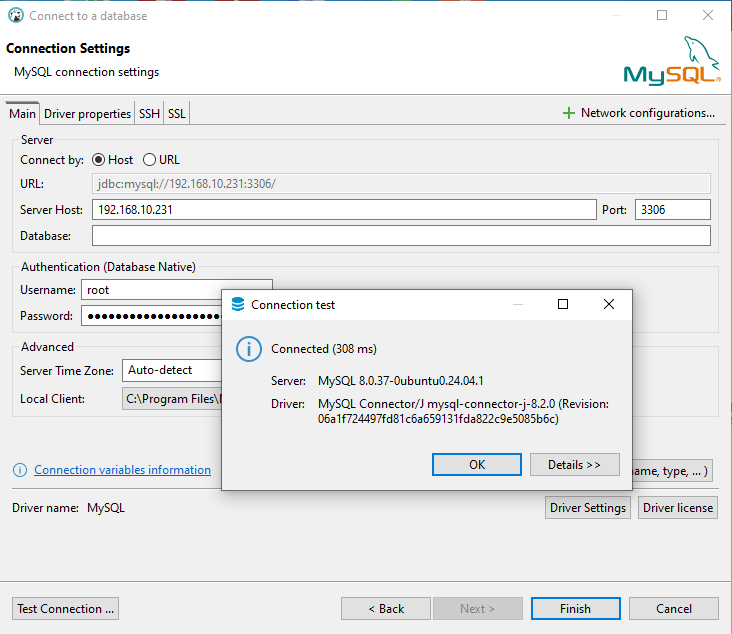

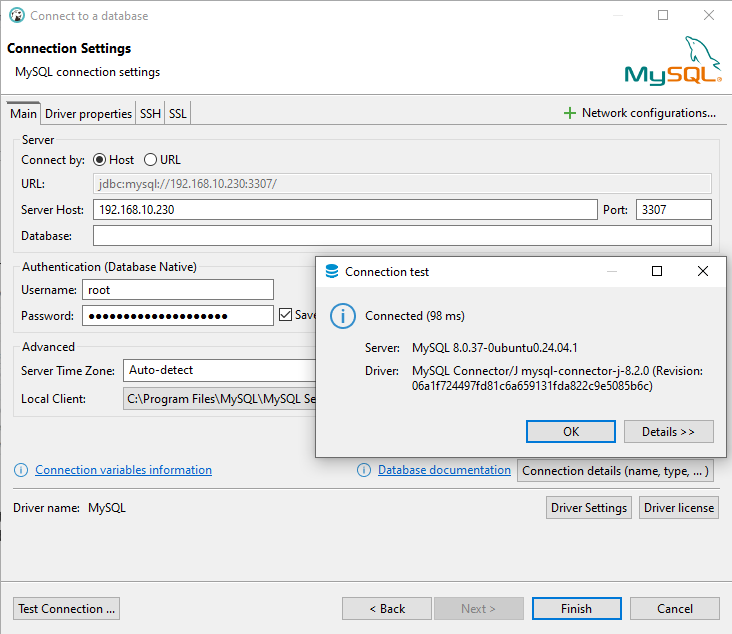

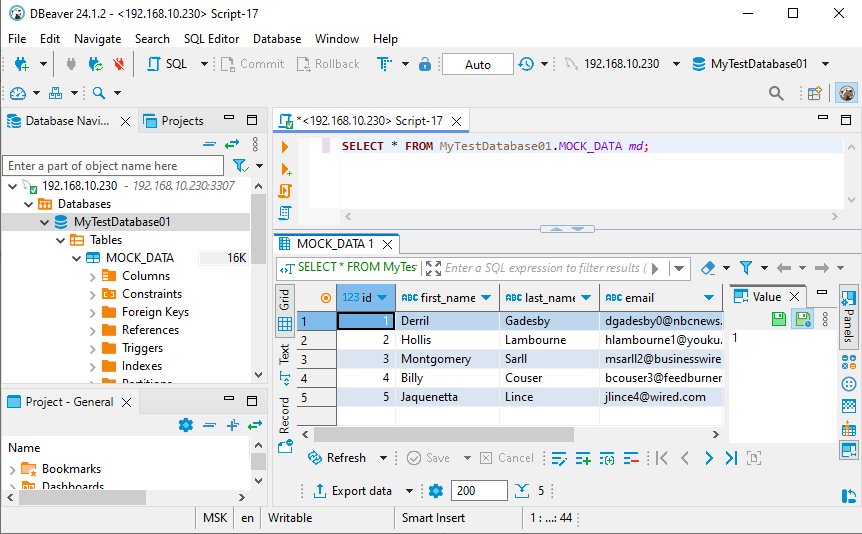

Sie können sich direkt mit dem installierten MySQL-Server verbinden, indem Sie die DBeaver Community Edition verwenden. Nutzen Sie die IP-Adresse des Servers (192.168.10.231) und den Port (3306). Falls nötig, aktivieren Sie “Allow public key retrieval” in den Treibereigenschaften. Um die Verbindung zu testen, klicken Sie auf die Schaltfläche Testen. Wenn erfolgreich, klicken Sie auf Beenden, um die DBeaver-Verbindungseinrichtung abzuschließen.

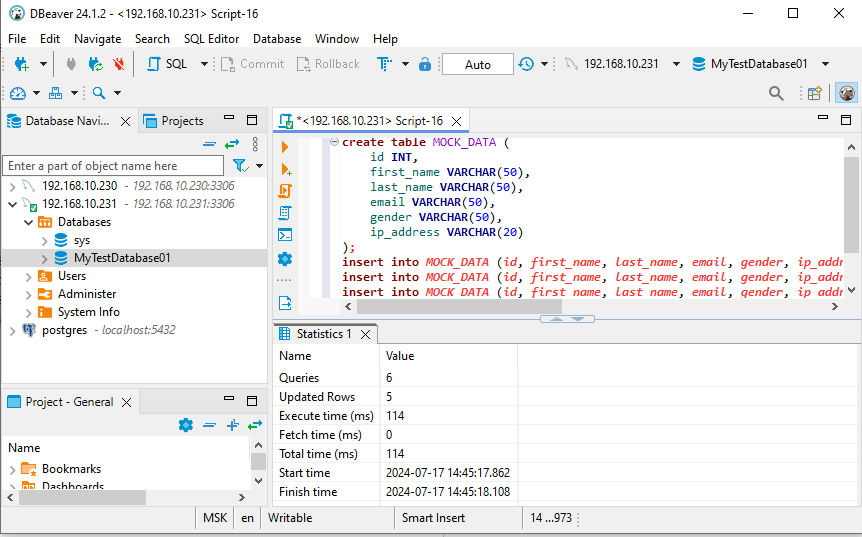

Erstellen Sie eine Datenbank (wie MyTestDatabase01 auf der Abbildung unten) im MySQL-Server mit der grafischen Oberfläche von DBeaver oder dem MySQL-Tool im SSH-Terminal von MobaXTerm. Fügen Sie dann die folgende Tabelle zu Ihrer neuen Datenbank hinzu:

create table MOCK_DATA ( id INT, first_name VARCHAR(50), last_name VARCHAR(50), email VARCHAR(50), gender VARCHAR(50), ip_address VARCHAR(20) ); insert into MOCK_DATA (id, first_name, last_name, email, gender, ip_address) values (1, 'Derril', 'Gadesby', 'dgadesby0@nbcnews.com', 'Male', '150.125.29.137'); insert into MOCK_DATA (id, first_name, last_name, email, gender, ip_address) values (2, 'Hollis', 'Lambourne', 'hlambourne1@youku.com', 'Male', '214.158.239.175'); insert into MOCK_DATA (id, first_name, last_name, email, gender, ip_address) values (3, 'Montgomery', 'Sarll', 'msarll2@businesswire.com', 'Male', '112.76.38.229'); insert into MOCK_DATA (id, first_name, last_name, email, gender, ip_address) values (4, 'Billy', 'Couser', 'bcouser3@feedburner.com', 'Male', '18.60.157.23'); insert into MOCK_DATA (id, first_name, last_name, email, gender, ip_address) values (5, 'Jaquenetta', 'Lince', 'jlince4@wired.com', 'Female', '101.128.60.87');

Auf der obigen Abbildung sehen Sie die direkte Datenbankverbindung zu 192.168.10.231 (einer Maschine mit MySQL-Server).

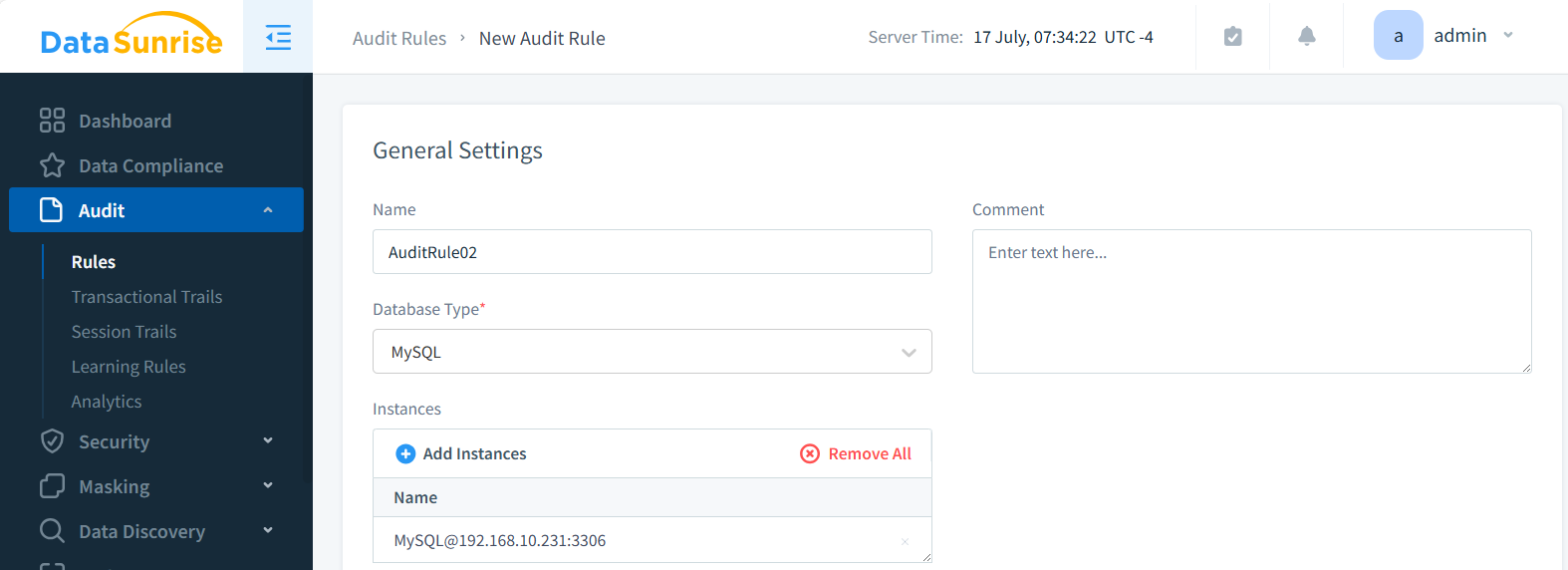

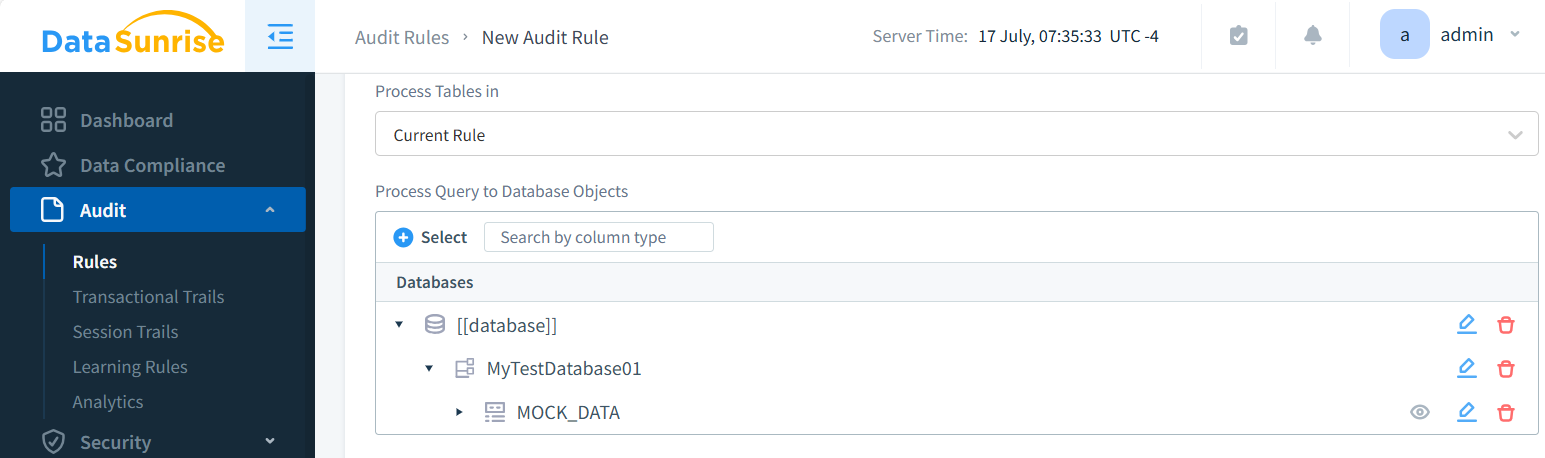

Auditregel für die Überwachung der Instanz

Nun erstellen wir eine Auditregel für die MySQL-Instanz in DataSunrise:

Und wählen die entsprechenden Zeilen, die wir zuvor direkt erstellt haben:

Vergessen Sie nicht, die Regel zu speichern.

Überwachung von DBeaver-Verbindungen über Proxy

Erstellen Sie eine DBeaver-Verbindung zum Proxy auf die gleiche Weise, wie Sie eine direkte erstellt haben. Die IP wird 192.168.10.230 und die Portnummer 3307 sein.

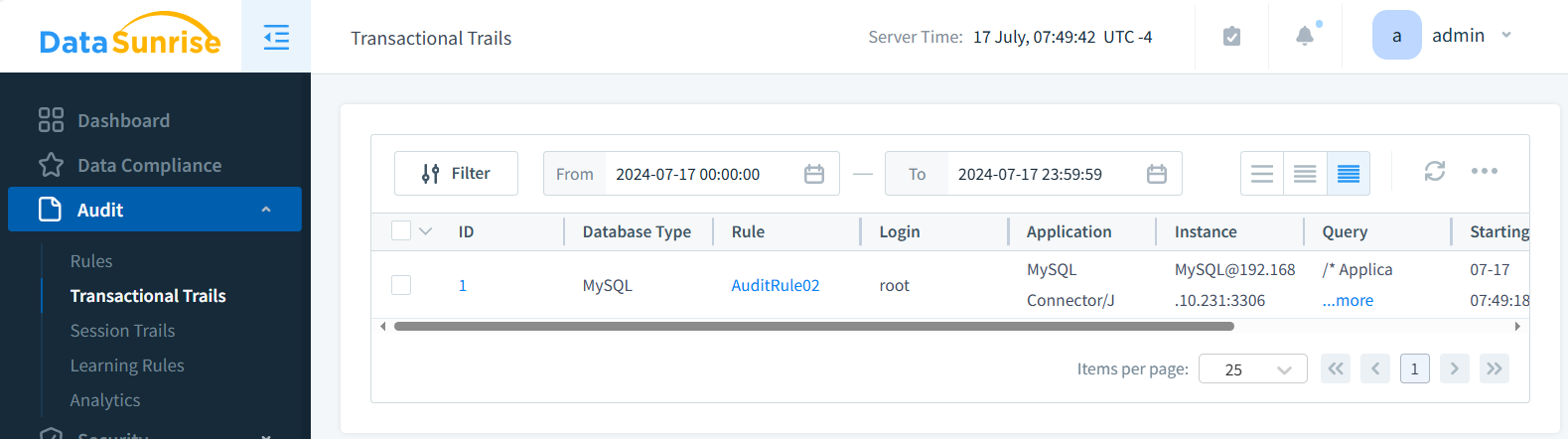

Und führen Sie in DBeaver eine SELECT-Abfrage für diese MOCK_DATA-Tabelle aus:

Wie Sie sehen können, haben wir uns über DataSunrise-Proxy mit der MySQL-Datenbank verbunden. Deshalb ist die Adresse 192.168.10.230.

Die Transaktionsspuren enthalten nun das Ereignis für Ihre SELECT-Abfrage:

Schlussfolgerung

In diesem Artikel haben wir die wesentlichen Schritte zur Einrichtung eines MySQL-Servers mit DataSunrise auf dem neuesten Ubuntu-Server behandelt. Wir haben:

- MySQL installiert und konfiguriert

- Die Datenbank mit DataSunrise verbunden

- Remoteverbindungen, sowohl direkt als auch über Proxy eingerichtet

- Ein grundlegendes Audit mit einem Transaktionsspurenereignis demonstriert

Diese Einrichtung ist nur der Anfang. DataSunrise bietet noch viel mehr, einschließlich fortschrittlicher Datenmaskierung, robuster Sicherheitsregeln und umfassender Datenerkennung.

Für Organisationen, die ihre Daten schützen möchten, sowohl vor Ort als auch in der Cloud, empfehlen wir eine Online-Demo mit unserem Team zu planen. DataSunrise hebt sich durch seine umfassende Datenbankabdeckung und seine intuitive webbasierte Oberfläche hervor und bietet sowohl granulare als auch richtlinienbasierte Kontrolle für Ihre Datenbestände.

Erkunden Sie, wie DataSunrise Ihre Datensicherheitsstrategie verbessern und Ihnen helfen kann, Compliance-Anforderungen effektiv zu erfüllen.

Nächste