Oracle Data Audit Trail

Einführung in den Oracle Data Audit Trail

In der heutigen komplexen IT-Umgebung ist die Sicherung von Datenbanken und die Einhaltung gesetzlicher Vorschriften von höchster Priorität. Oracle bietet als führendes Datenbankmanagementsystem fortschrittliche Werkzeuge zur Verfolgung, Überwachung und Prüfung von Benutzeraktivitäten innerhalb seiner Datenbanken. Dieser Artikel untersucht den Oracle Data Audit Trail und wie seine Funktionen zusammen mit Drittanbieterlösungen Ihre Bemühungen zur Stärkung der Datenbanksicherheit und Einhaltung von Vorschriften unterstützen können.

Was ist ein Oracle Data Audit Trail?

Ein Oracle Data Audit Trail bezieht sich auf den Prozess der Erfassung detaillierter Protokolle von Datenbankaktivitäten, um Benutzeraktionen zu verfolgen und eine sichere und konforme Umgebung zu gewährleisten. Diese Protokolle bieten kritische Einblicke in Datenbankoperationen und helfen Organisationen, unbefugten Zugriff zu erkennen und die Kontrolle über sensible Daten zu behalten. Oracles fortschrittliche Prüfwerkzeuge erzeugen umfangreiche Protokolle, die für die Echtzeitüberwachung konfiguriert werden können, um sicherzustellen, dass verdächtige Aktivitäten schnell und effektiv erkannt werden.

Die Rolle des Oracle Data Audit Trail in der Sicherheit

Der Oracle Data Audit Trail spielt eine entscheidende Rolle bei der Verbesserung der Datenbanksicherheit und der Erfüllung von Compliance-Anforderungen. Er hilft Organisationen:

- Benutzeraktivitäten zu verfolgen: Oracles Prüfpfad protokolliert wichtige Aktionen wie Anmeldungen, Datenänderungen und Schemaänderungen, sodass Administratoren nachvollziehen können, wer was und wann getan hat.

- Sicherheitsverletzungen zu erkennen: Durch die Analyse von Prüfprotokollen können Administratoren verdächtiges Verhalten erkennen, wie unbefugten Zugriff oder Versuche zur Eskalation von Privilegien.

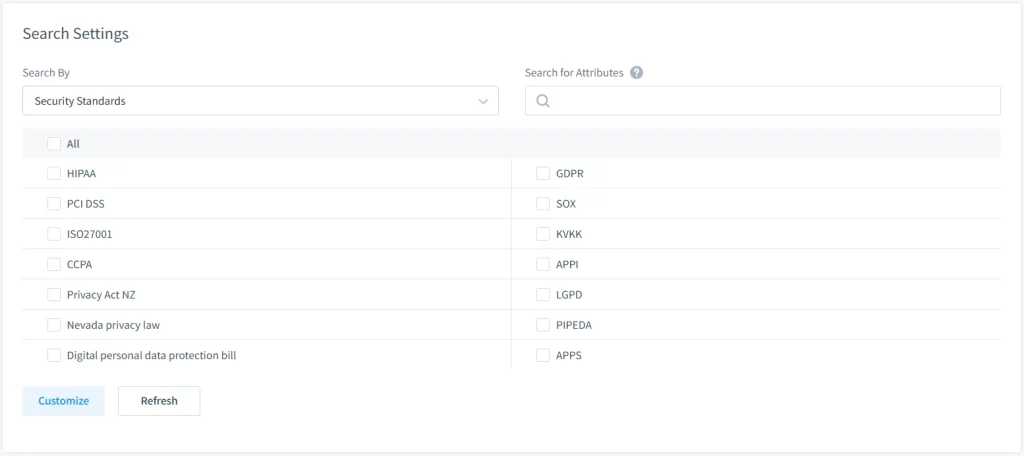

- Die Einhaltung gesetzlicher Vorschriften sicherzustellen: Der Oracle Data Audit Trail hilft bei der Erfüllung von Compliance-Standards wie GDPR, HIPAA und PCI DSS, indem detaillierte Prüfprotokolle geführt werden, die die Einhaltung von Branchenvorschriften nachweisen.

- Unbefugte Änderungen zu verhindern: Detaillierte Protokolle von Datenmanipulationen (Einfügungen, Updates, Löschungen) helfen, unbefugte Änderungen zu erkennen und Datenmanipulationen zu verhindern.

Arten der Überprüfung in Oracle und deren Implementierung

Oracle bietet verschiedene Überwachungsmechanismen, die Administratoren dabei helfen, Datenbankaktivitäten zu überwachen und die Einhaltung von Sicherheitsstandards sicherzustellen. Im Folgenden sind die wichtigsten Arten der Überprüfung sowie Schritte zu deren Aktivierung aufgeführt.

1. Standard-Auditing

Das Standard-Auditing erfasst Datenbankereignisse wie Anmeldungen, Datenzugriffe und Schemaänderungen. Diese Methode ist zwar einfach zu implementieren, liefert jedoch möglicherweise nicht die detaillierten Informationen, die für hohe Sicherheits- oder Compliance-Anforderungen erforderlich sind.

Aktivierung des Standard-Auditings:

Um das Standard-Auditing in Oracle zu aktivieren, verwenden Sie den folgenden SQL-Befehl:

ALTER SYSTEM SET audit_trail = DB, EXTENDED SCOPE = SPFILE;

SHUTDOWN IMMEDIATE;

STARTUP;- Dieser Befehl konfiguriert Oracle so, dass die Prüfprotokolle innerhalb der Datenbank selbst gespeichert werden.

- Die Option

EXTENDEDstellt sicher, dass sowohl SQL-Anweisungen als auch zugehörige Bind-Variablen erfasst werden.

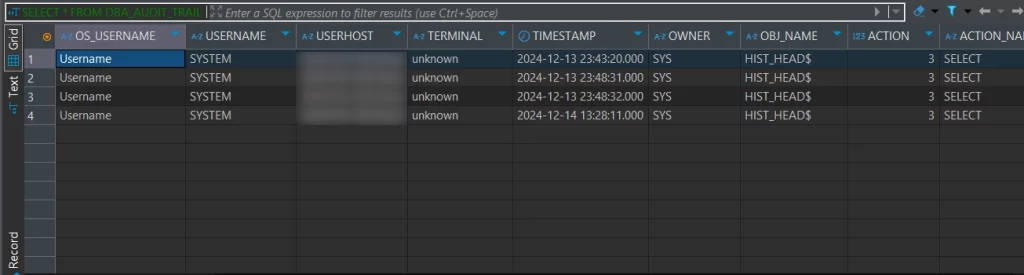

Nach der Aktivierung können Sie die Prüfprotokolle über die Tabelle DBA_AUDIT_TRAIL anzeigen.

2. Fein granulierte Überprüfung (Fine-Grained Auditing – FGA)

Fein granulierte Überprüfung (FGA) ermöglicht Administratoren die Überprüfung des Zugriffs auf spezifische Daten basierend auf Bedingungen. Diese Funktion ist essenziell für die Überwachung sensibler Daten und risikoreicher Aktionen, wodurch das Volumen der Protokolle durch die Fokussierung auf relevante Ereignisse reduziert wird.

Aktivierung der fein granulierten Überprüfung:

Um FGA für die Überwachung von Datensätzen hochbezahlter Mitarbeiter einzurichten, verwenden Sie das folgende SQL:

BEGIN

DBMS_FGA.add_policy(

object_schema => 'HR',

object_name => 'EMPLOYEES',

policy_name => 'audit_high_salary',

audit_condition => 'SALARY > 100000',

audit_column => 'SALARY',

enable => TRUE

);

END;- Dies erstellt eine Richtlinie, die den Zugriff auf Mitarbeiterdatensätze überwacht, bei denen das Gehalt 100.000 USD übersteigt.

- Die

audit_conditionfiltert die Protokolle, um nur relevante Ereignisse zu erfassen.

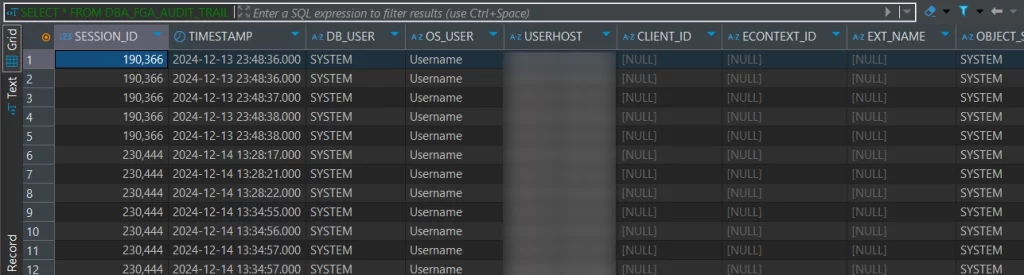

Die Ergebnisse können in der Tabelle DBA_FGA_AUDIT_TRAIL eingesehen werden.

3. Überprüfung des Betriebssystems (Operating System Auditing – OS Auditing)

Oracles integrierte Überprüfung erfasst Datenbankaktivitäten, aber OS-Auditing erweitert die Überwachung auf Betriebssystemebene, indem Dateizugriffe, Netzwerkverbindungen und andere Systemereignisse verfolgt werden. Dies bietet in Kombination mit Datenbankprotokollen eine umfassende Sicherheitsansicht.

Aktivierung der Betriebssystemüberwachung:

Um die Überwachung auf Betriebssystemebene zu aktivieren, verwenden Sie den folgenden Befehl:

ALTER SYSTEM SET audit_trail = OS SCOPE = SPFILE;

SHUTDOWN IMMEDIATE;

STARTUP;- Dies sendet Prüfprotokolle an das Überwachungssystem des Betriebssystems (z. B. syslog unter Linux oder Ereignisprotokolle unter Windows).

OS-Auditing hilft Ihnen, Datenbank- und Betriebssystemaktivitäten zu korrelieren, und verbessert so Ihre allgemeine Sicherheitslage.

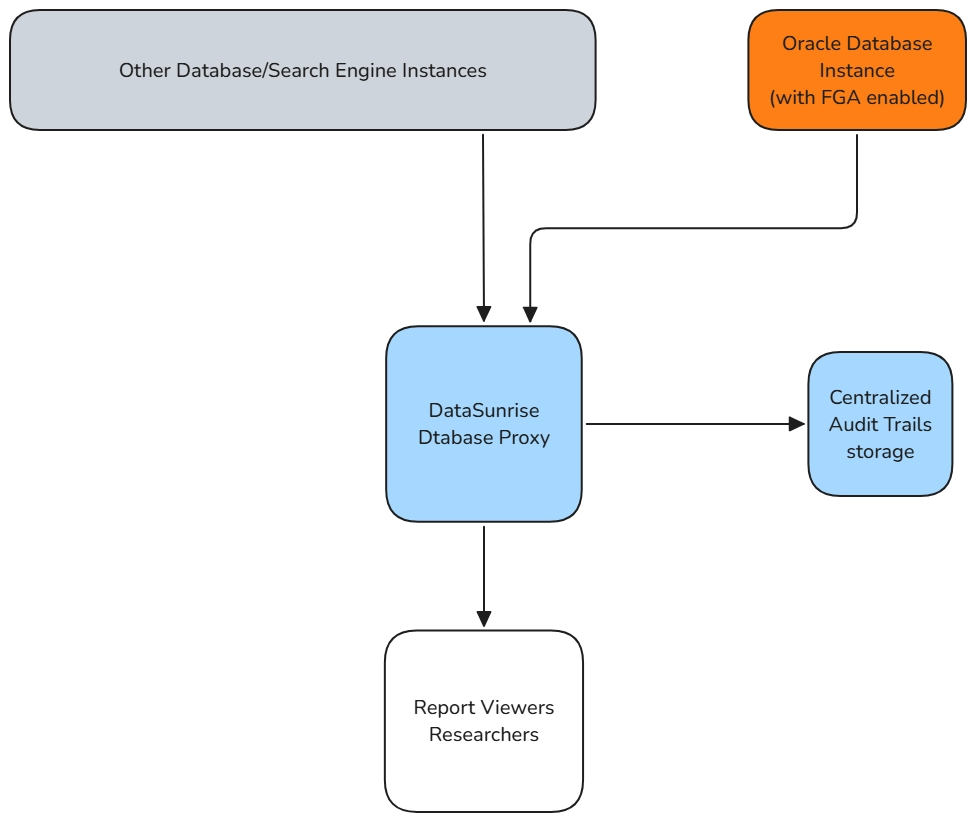

Oracle Data Audit Trail mit DataSunrise: Verbessertes Data Audit System

Während die nativen Data Audit Trail Funktionen von Oracle solide Fähigkeiten bieten, können Drittanbieterlösungen wie DataSunrise zusätzliche Sicherheitsschichten und Kontrolle bereitstellen. DataSunrise verbessert Oracles Überwachungssystem mit den folgenden Funktionen:

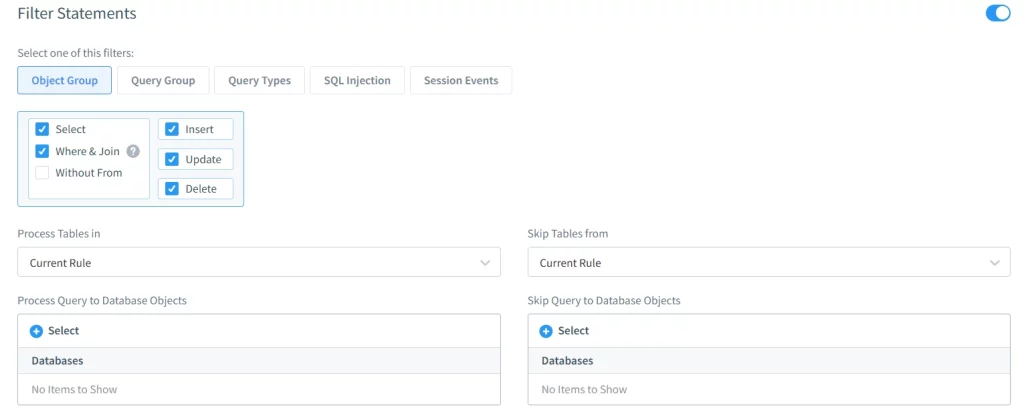

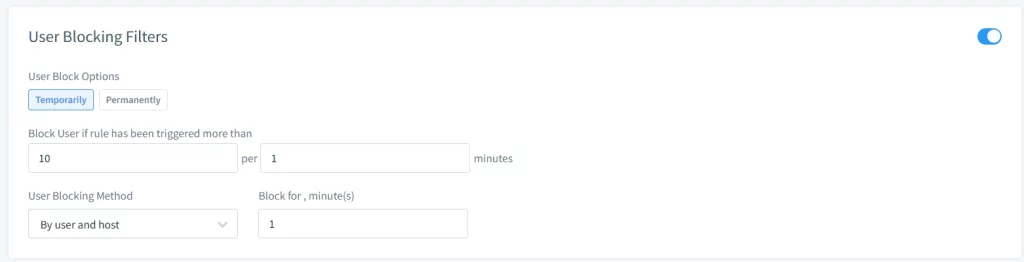

- Feingranulare, regelbasierte Datenüberwachung: DataSunrise ermöglicht hochgradig anpassbare Prüfungen, von der Protokollierung spezifischer Benutzeraktionen bis zur Anwendung regulärer Ausdrücke (RegEx) auf Abfragen für eine gezieltere Datenverfolgung.

- Verbesserte Sicherheit mit Datenbank-Proxy: DataSunrise fungiert als Proxy zwischen Ihrer Oracle-Datenbank und den Endbenutzern, sodass Sie jede Abfrage und Serverantwort protokollieren können und gleichzeitig die Möglichkeit haben, unbefugten Zugriff in Echtzeit zu blockieren oder Anfragen sogar zu verweigern.

- Implementierung von Datenmaskierung: DataSunrise entdeckt automatisch sensible Daten und wendet dynamische und statische Datenmaskierung an. Dies hilft Organisationen, verschiedene Datenschutzbestimmungen einzuhalten, indem sie sensible Informationen schützen.

Wenn Sie Ihre Oracle-Datenprüffunktionen erweitern möchten, bietet DataSunrise eine umfassende Suite von Funktionen, die Ihnen helfen können, Ihre Oracle-Datenbankumgebung effektiver zu sichern. Sie können eine Online-Demo buchen, um die Funktionalitäten in Aktion zu sehen.

Beste Praktiken für die Implementierung von Oracle Data Audit Trails

Um das Beste aus Ihrem Oracle Data Audit Trail herauszuholen und die Einhaltung gesetzlicher Vorschriften sicherzustellen, sollten Sie die folgenden bewährten Praktiken beachten:

- Geben Sie klare Prüfungspolitiken vor: Setzen Sie spezifische Ziele für Ihren Prüfpfad fest, wie das Verfolgen von Anmeldeversuchen, das Überwachen des Zugriffs auf sensible Daten oder das Protokollieren von Änderungen an kritischen Datenbankobjekten.

- Verwenden Sie die Fein granulierte Überwachung: Aktivieren Sie FGA für sensible Daten, z. B. Finanzdaten, persönlich identifizierbare Informationen (PII) oder Transaktionen mit hohem Wert. Dies reduziert das Protokollvolumen und hilft, sich auf risikoreiche Aktivitäten zu konzentrieren.

- Überprüfen Sie regelmäßig Prüfprotokolle: Richten Sie automatisierte Prozesse ein, um die Prüfprotokolle regelmäßig manuell oder mit einer Drittanbieterlösung wie DataSunrise zu überprüfen. Eine regelmäßige Protokollüberprüfung stellt sicher, dass verdächtige Aktivitäten frühzeitig erkannt werden.

- Implementieren Sie Zugangskontrollen: Nutzen Sie OS-Auditing, um Ereignisse auf Systemebene zu verfolgen und mit Datenbankprotokollen zu kombinieren, um einen umfassenderen Überblick über Benutzeraktivitäten zu erhalten.

- Optimieren Sie die Leistung: Wenn Sie native Oracle-Audit-Tools verwenden, stellen Sie sicher, dass die Protokollierung die Leistung nicht beeinträchtigt. Tools wie DataSunrise können dabei helfen, die Prüfungslast effizient zu verwalten, ohne die Systemleistung zu beeinträchtigen.

Durch die Befolgung dieser bewährten Praktiken können Sie Ihren Oracle Data Audit Trail verbessern und sicherstellen, dass Sie eine starke Sicherheit aufrechterhalten, während Sie die Einhaltung gesetzlicher Vorschriften gewährleisten.

Fazit

Die Implementierung eines Oracle Data Audit Trail ist unerlässlich, um sensible Daten zu sichern und die Einhaltung von Branchenvorschriften zu gewährleisten. Durch die Nutzung der integrierten Prüfungsfunktionen von Oracle in Kombination mit Drittanbieterlösungen wie DataSunrise können Organisationen die Sicherheit verbessern, Benutzeraktivitäten verfolgen und potenzielle Bedrohungen effektiver erkennen. Befolgen Sie die besten Praktiken, um Ihren Prüfpfad zu optimieren und eine robuste Verteidigung gegen Datenlecks und unbefugten Zugriff aufrechtzuerhalten.

Bei DataSunrise respektieren wir Ihre Zeit und bemühen uns, es Ihnen so einfach wie möglich zu machen. Sie können eine Testversion unserer Datensicherheitsplattform schnell und einfach mit nur einer gültigen E-Mail-Adresse herunterladen. Nach dem Absenden des Formulars erhalten Sie sofort Ihren Testlizenzschlüssel, sobald der Download beginnt. Wenn Sie Ihre spezifischen Datensicherheitsanforderungen genauer erkunden und sehen möchten, wie DataSunrise Ihnen helfen kann, bieten wir auch die Möglichkeit, eine Online-Demo zu vereinbaren, um eine detailliertere Diskussion zu führen.