PEM-Dateien

Einführung

Bei der Arbeit mit Kryptographie, Zertifikaten und Schlüsseln werden Sie häufig auf PEM-Dateien stoßen. PEM steht für Privacy Enhanced Mail und ist ein weit verbreitetes Format zum Speichern und Teilen kryptographischer Schlüssel, Zertifikate und anderer sensibler Daten. In diesem Artikel tauchen wir in die Grundlagen der PEM-Dateien ein, erforschen ihr Format, ihre Verwendung und wie sie sich auf Zertifikate und Schlüssel beziehen.

Was sind PEM-Dateien?

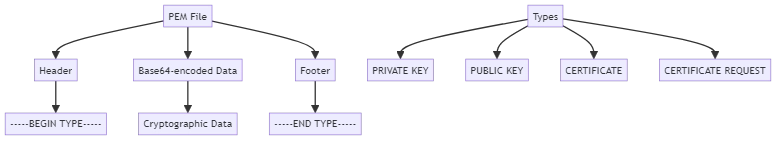

PEM-Dateien sind textbasierte Dateien, die einem spezifischen Format zum Speichern kryptographischer Daten folgen. Sie enthalten Base64-kodierte Daten, die zwischen Klartext-Head- und Fußzeilen eingeschlossen sind. Die Head- und Fußzeilen geben den Typ der gespeicherten Daten an, zum Beispiel einen privaten Schlüssel, einen öffentlichen Schlüssel, ein Zertifikat oder einen Zertifikatsantrag.

Hier ist ein Beispiel für einen PEM-formatierten RSA-Privatschlüssel:

-----BEGIN RSA PRIVATE KEY----- MIIEogIBAAKCAQEAqhAx9UqRW/rP/3uw5UDHENVOzlq2ljPbe0TqA8+KKS7dABYJ ... K5xGP+LPgzCc7Dkp2+jE8SJOuTrFLRWhlkBvZKRwfQ== -----END RSA PRIVATE KEY-----

Die Base64-kodierten Daten sind zwischen den Markierungen —–BEGIN RSA PRIVATE KEY—– und —–END RSA PRIVATE KEY—– eingebettet, die den Inhalt als RSA-Privatschlüssel klar kennzeichnen.

Das PEM-Format

Das PEM-Format ist so konzipiert, dass es menschenlesbar und leicht übertragbar ist. Es verwendet Base64-Kodierung, um Binärdaten in einem textbasierten Format darzustellen. Die Base64-Kodierung wandelt Binärdaten in eine begrenzte Menge von ASCII-Zeichen um und macht sie so für die Übertragung über textbasierte Protokolle wie E-Mail geeignet.

PEM-Dateistruktur

PEM-Dateien können verschiedene Arten von kryptographischen Daten speichern, einschließlich:

- Private Schlüssel (RSA, DSA, EC)

- Öffentliche Schlüssel

- Zertifikate (X.509)

- Zertifikatsanfragen (CSRs)

- Zertifikatsperrlisten (CRLs)

Jeder Datentyp hat seine eigenen spezifischen Kopf- und Fußzeilen. Zum Beispiel:

- Privater Schlüssel: —–BEGIN PRIVATE KEY—– und —–END PRIVATE KEY—–

- Öffentlicher Schlüssel: —–BEGIN PUBLIC KEY—– und —–END PUBLIC KEY—–

- Zertifikat: —–BEGIN CERTIFICATE—– und —–END CERTIFICATE—–

Durch die Verwendung dieser klaren Markierungen machen PEM-Dateien es einfach, die relevanten Daten zu identifizieren und zu extrahieren.

PEM-Zertifikate

Eine häufige Verwendungsmöglichkeit für PEM-Dateien ist die Speicherung von X.509-Zertifikaten. Ein X.509-Zertifikat ist ein digitales Dokument, das einen öffentlichen Schlüssel an eine Identität bindet, wie einen Domainnamen oder eine Organisation. Zertifikate werden von vertrauenswürdigen Zertifizierungsstellen (CAs) ausgestellt und dienen dazu, sichere Verbindungen über das Internet mittels Protokollen wie SSL/TLS zu etablieren.

Hier ist ein Beispiel für ein PEM-formatiertes X.509-Zertifikat:

-----BEGIN CERTIFICATE----- MIIFSzCCBDOgAwIBAgIQV5Kwra1VwjZdYbSqBlp1DDANBgkqhkiG9w0BAQsFADBG ... Rti0xS/YCrQMsDJD2A8FnhyofiZdkZovFDG4NmSWxRU4AXrWTg== -----END CERTIFICATE-----

Das Zertifikat enthält Informationen wie den Aussteller, den Betreff, den Gültigkeitszeitraum und den mit dem Zertifikat verbundenen öffentlichen Schlüssel. Wenn ein Client sich über SSL/TLS mit einem Server verbindet, präsentiert der Server dem Client sein Zertifikat zur Überprüfung. Der Client überprüft die Gültigkeit und Authentizität des Zertifikats, bevor er eine sichere Verbindung herstellt.

Arbeiten mit PEM-Dateien

Beim Arbeiten mit kryptographischen Operationen müssen Sie häufig PEM-Dateien lesen, schreiben und manipulieren. Die meisten Programmiersprachen und Bibliotheken bieten Unterstützung für den Umgang mit PEM-formatierten Daten. Zum Beispiel können Sie in Python die kryptographische Bibliothek verwenden, um PEM-Dateien zu laden und zu parsen:

from cryptography import x509

from cryptography.hazmat.backends import default_backend

with open("certificate.pem", "rb") as cert_file:

cert_data = cert_file.read()

cert = x509.load_pem_x509_certificate(cert_data, default_backend())

print(cert.subject)Dieses Codebeispiel liest ein PEM-formatiertes Zertifikat aus einer Datei, parst es mithilfe des x509-Moduls aus der kryptographischen Bibliothek und gibt die Betreffinformationen aus.

Ebenso können Sie die entsprechenden Bibliotheken und Funktionen in anderen Programmiersprachen verwenden, um mit PEM zu arbeiten, wie OpenSSL in C/C++, java.security in Java oder Crypto in Node.js.

PEM-Dateien in moderner Cloud-Infrastruktur

PEM-Dateien sind in der heutigen Cloud-Infrastruktur von entscheidender Bedeutung. Cloud-Plattformen verwenden PEM-Schlüssel für den SSH-Zugang. Sie ermöglichen sichere Anmeldungen bei AWS, Azure und Google Cloud-Diensten. Kubernetes ist auf PEM-Zertifikate für die Clustersicherheit angewiesen. Zertifikatsdienste wie Let’s Encrypt erleichtern das PEM-Management. Sie automatisieren die Generierung und Erneuerung von Prozessen. Infrastructure as Code-Werkzeuge benötigen eine korrekte PEM-Handhabung. Sowohl Terraform als auch Ansible sind auf sichere PEM-Praktiken angewiesen. Zero-Trust-Sicherheitsmodelle erfordern ein umfassendes Zertifikatsmanagement. Eine ordnungsgemäße PEM-Handhabung bleibt für die robuste Cloud-Sicherheit unerlässlich.

Fazit

PEM-Dateien sind ein grundlegender Bestandteil der Kryptographie und der sicheren Kommunikation. Sie bieten ein standardisiertes Format zum Speichern und Austauschen kryptographischer Schlüssel, Zertifikate und verwandter Daten. Das Verständnis des PEM-Dateiformats und seiner Verwendung ist unerlässlich für alle, die mit SSL/TLS, Public Key Infrastructure (PKI) oder anderen kryptographischen Systemen arbeiten.

Indem Sie das PEM-Format befolgen und die entsprechenden Bibliotheken und Werkzeuge verwenden, können Sie Dateien in Ihren Anwendungen einfach lesen, schreiben und manipulieren. Egal, ob Sie sichere Kommunikationsprotokolle implementieren, Zertifikate verwalten oder mit kryptographischen Schlüsseln arbeiten – die Vertrautheit mit PEM ist entscheidend.

Denken Sie daran, PEM-Dateien sicher zu handhaben, da sie oft sensible Informationen enthalten. Schützen Sie private Schlüssel und halten Sie sie vertraulich, und überprüfen Sie die Authentizität und Gültigkeit von Zertifikaten, bevor Sie ihnen vertrauen.

Mit einem soliden Verständnis von PEM-Dateien sind Sie gut gerüstet, um mit kryptographischen Daten zu arbeiten und die Sicherheit Ihrer Anwendungen und Kommunikation zu gewährleisten.