Rate Limiting: Schutz von Webanwendungen und Datenbanken vor DDoS-Angriffen

Einführung

Websites und Onlinedienste sind einem erheblichen Risiko durch Distributed Denial of Service (DDoS)-Angriffe ausgesetzt. Diese Art von Angriffen stellt eine große Bedrohung für die Dateninfrastruktur dar. Diese bösartigen Angriffe zielen darauf ab, Server mit einer Flut von Anfragen zu überwältigen, sodass sie für legitime Nutzer nicht mehr ansprechbar sind. Glücklicherweise bietet das Rate Limiting eine wirksame erste Verteidigungslinie gegen DDoS-Angriffe. In diesem Artikel werden wir untersuchen, was Rate Limiting ist, wie es funktioniert und welche Tools und Techniken zur Implementierung in Webanwendungs-Frameworks zur Verfügung stehen.

Was ist Rate Limiting?

Rate Limiting ist eine Technik zur Kontrolle der Rate, mit der ein Benutzer oder Client auf einen Server oder eine Ressource zugreifen kann. Der Grundgedanke besteht darin, Grenzen dafür festzulegen, wie viele Anfragen ein bestimmter Benutzer oder eine bestimmte IP-Adresse innerhalb eines bestimmten Zeitraums stellen kann. Sobald der Benutzer dieses Limit überschreitet (siehe unten), werden weitere Anfragen blockiert oder gedrosselt, bis das Zeitfenster zurückgesetzt wird. Dies verhindert, dass ein einzelner Client Serverressourcen monopolisiert und den Dienst für andere beeinträchtigt.

Beispielsweise können Sie Ihren Server so konfigurieren, dass er maximal 100 Anfragen pro Minute pro IP-Adresse zulässt. Die 101. Anfrage innerhalb dieser Minute würde blockiert werden. Ratenlimits können auf verschiedenen Ebenen angewendet werden – pro Benutzerkonto, pro IP-Adresse, pro geografische Region und so weiter. Die optimale Konfiguration hängt von der Art Ihrer Anwendung und den erwarteten Nutzungsmustern ab.

Warum ist Rate Limiting für die DDoS-Prävention wichtig?

DDoS-Angriffe umfassen typischerweise eine große Anzahl koordinierter Clients (oftmals ein Botnet kompromittierter Maschinen), die eine hohe Anzahl von Anfragen an einen Zielserver senden. Das Ziel ist es, die Ressourcen des Servers (CPU, Speicher, Netzwerkbandbreite) so weit zu beanspruchen, dass er nicht mehr auf legitimen Datenverkehr reagieren kann.

Durch die Implementierung strenger Rate Limits können Sie die Auswirkungen eines DDoS-Angriffs abschwächen. Selbst wenn die Angreifer eine große Anzahl von Maschinen kontrollieren, wird jeder einzelne Client in der Anzahl der Anfragen, die er senden kann, eingeschränkt. Dies verhindert, dass die Angreifer Ihre Serverressourcen überfordern.

Natürlich ist Rate Limiting keine vollständige Lösung zum Schutz vor DDoS-Angriffen. Entschlossene Angreifer können immer noch Störungen verursachen, indem sie ein extrem großes Botnet kontrollieren. Aber Rate Limiting ist eine wichtige Komponente eines Defense-in-Depth-Ansatzes, der in Verbindung mit anderen Maßnahmen wie Verkehrsfilterung, der Blacklistung bösartiger IPs und der Nutzung spezialisierter DDoS-Abwehrdienste funktioniert.

Rate Limiting in Webanwendungen

Die meisten Webanwendungs-Frameworks bieten Mechanismen zur Begrenzung der Anzahl von HTTP-Anfragen. Diese können verwendet werden, um eine starke erste Verteidigungslinie gegen DDoS-Angriffe zu implementieren.

Die genaue Implementierung variiert zwischen den Frameworks, aber das allgemeine Prinzip ist dasselbe. Die Framework-Middleware verfolgt die Anzahl der Anfragen von jedem Client (in der Regel durch die IP-Adresse identifiziert) innerhalb eines rollierenden Zeitfensters. Wenn ein Client das vordefinierte Limit überschreitet, blockiert der Server deren Anfragen, bis das Zeitfenster zurückgesetzt wird.

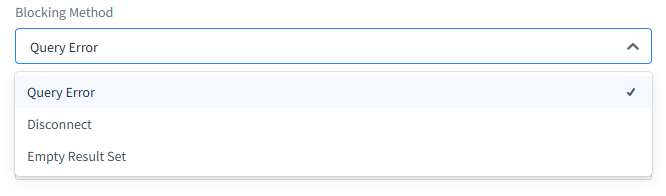

Beispielsweise könnte eine einfache Rate-Limiting-Konfiguration maximal 100 Anfragen pro Minute und IP-Adresse zulassen. Der Server behandelt die 101. Anfrage innerhalb einer Minute mit dem HTTP-Antwortcode “429 Too Many Requests”. Das gleiche Prinzip gilt auch für Datenbankverbindungen. Weiter unten in diesem Artikel bieten wir ein Beispiel für die DataSunrise Security Rule, die als Rate-Limiting-Tool dienen kann. Der Administrator wählt die Blockierungsmethode wie folgt aus:

Abbildung 1 – DataSunrise-Blockierungsmethode in der Sicherheitsregelkonfiguration. Sie ermöglicht auch die Einrichtung einer benutzerdefinierten Blockierungsnachricht.

Fortgeschrittenere Rate-Limiting-Einrichtungen können zusätzliche Faktoren berücksichtigen, wie die spezifische Route oder das angeforderte Endpunkt, oder Informationen über authentifizierte Benutzer. Dies ermöglicht eine granulare Kontrolle über die Ressourcennutzung.

Server- und Benutzer-Rate-Limits

Bei der Einrichtung von Rate Limiting ist es wichtig, die verschiedenen Ebenen zu berücksichtigen, auf denen Limits angewendet werden können. Zwei gängige Ansätze sind serverseitige Limits und benutzerspezifische Limits.

Serverseitige Rate Limits gelten für alle Anfragen, die an einen Server gerichtet sind, unabhängig vom spezifischen Benutzer oder Client, der die Anfrage stellt. Diese sind nützlich, um sich vor DDoS-Angriffen zu schützen, die eine große Anzahl verschiedener IP-Adressen umfassen. Serverseitige Limits stellen sicher, dass der gesamte Verkehr zu Ihrem Server innerhalb handhabbarer Grenzen bleibt.

Benutzerspezifische Rate Limits hingegen gelten für individuelle Benutzerkonten oder API-Schlüssel. Diese sind nützlich, um Missbrauch durch einzelne Benutzer zu verhindern, selbst wenn deren Anfragemenge nicht ausreicht, um den gesamten Server zu stören. Benutzerspezifische Limits können helfen, eine faire Nutzung aufrechtzuerhalten und zu verhindern, dass einzelne Benutzer mehr als ihren Anteil an Ressourcen verbrauchen.

Idealerweise umfasst eine robuste Rate-Limiting-Einrichtung eine Kombination aus serverseitigen und benutzerspezifischen Limits, um mehrere Schutzebenen zu bieten.

DataSunrise: Umfassende Datenbanksicherheit und DDoS-Schutz

Für Organisationen, die nach einer umfassenden Lösung suchen, um ihre Datenbanken abzusichern und sich gegen DDoS-Angriffe zu verteidigen, bietet DataSunrise ein leistungsstarkes Set von Tools. DataSunrise bietet eine Datenbank-Firewall, die unerwünschte Aktivitäten auf Benutzer- oder Hostbasis überwachen und blockieren kann.

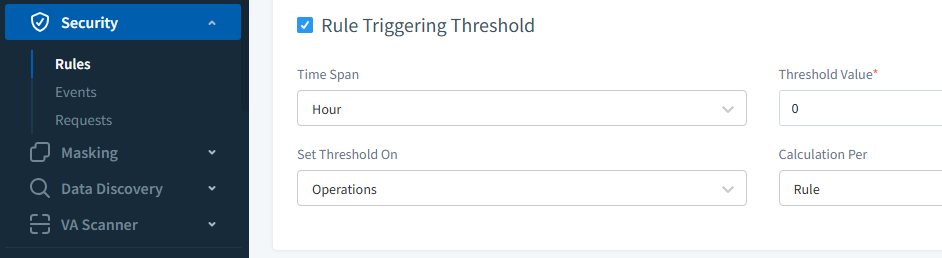

Mit DataSunrise können Sie granulare Sicherheitsregeln einrichten, um DDoS-Angriffe, SQL-Injection, Brute-Force-Angriffe und andere Bedrohungen zu verhindern. Das Tool ermöglicht es Ihnen, Rate Limits und Schwellenwerte für verschiedene Arten von Datenbankaktivitäten festzulegen, um sicherzustellen, dass kein einzelner Benutzer oder Host Ihr System überlastet.

Abbildung 2 – Gilt für alle Regeln in DataSunrise. Der Schwellenwert löst Ereignisse nur aus, wenn die Abfragefrequenz das vordefinierte Limit überschreitet.

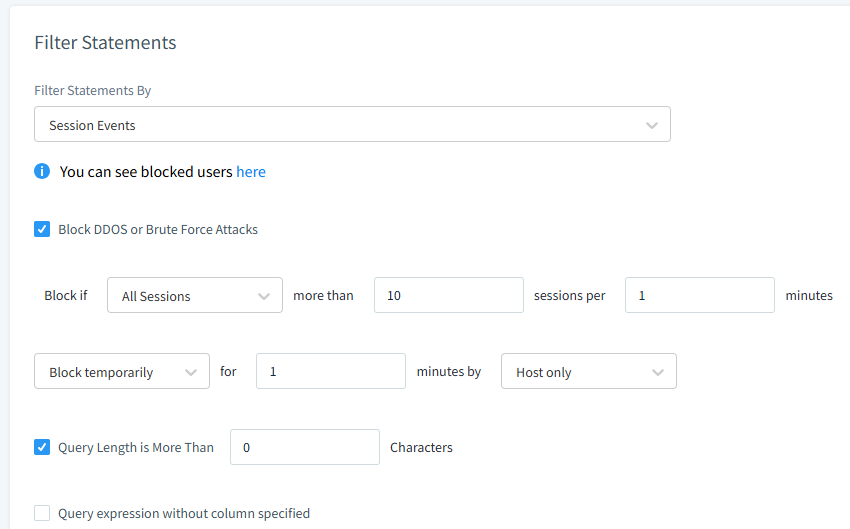

Nachfolgend sehen Sie die Einrichtung der DDoS-Abwehrregel.

Abbildung 3 – Rate Limiting mit DataSunrise. Sicherheitsregelkonfiguration.

DataSunrise unterstützt eine breite Palette von Datenbanken, einschließlich PostgreSQL, MySQL, SQL Server und Oracle, und bietet eine intuitive, webbasierte Oberfläche zur Verwaltung Ihrer Sicherheitseinstellungen. Das Tool bietet auch Funktionen zur Einhaltung von Vorschriften, Datenmaskierung und Echtzeitüberwachung von Aktivitäten.

Zusammenfassung und Fazit

Rate Limiting ist eine entscheidende Technik zur Abwehr von DDoS-Angriffen und zur Sicherstellung einer fairen Nutzung von Webanwendungen und APIs. Durch die Drosselung der Anfragerate einzelner Clients verhindert Rate Limiting, dass böswillige Akteure Serverressourcen überlasten.

Wir haben gesehen, wie Rate Limiting auf verschiedenen Ebenen implementiert werden kann, einschließlich in Webanwendungs-Frameworks und auf Serverebene. Eine effektive Rate-Limiting-Strategie umfasst das Setzen geeigneter Limits auf mehreren Ebenen sowie das regelmäßige Überwachen und Anpassen dieser Limits basierend auf den beobachteten Verkehrsmustern.

Für eine umfassende Lösung zur Datenbanksicherheit und DDoS-Abwehr sollten Sie DataSunrise in Betracht ziehen. Mit seiner leistungsstarken Datenbank-Firewall und granularen Sicherheitsregeln kann DataSunrise Ihre Datenbanken vor einer Vielzahl von Bedrohungen schützen, einschließlich DDoS-Angriffen, SQL-Injection und Brute-Force-Angriffen.

Kombiniert mit anderen Sicherheitsmaßnahmen wie Verkehrsfilterung und IP-Blacklisting können Rate Limiting und Tools wie DataSunrise die Widerstandsfähigkeit Ihrer Anwendung gegenüber DDoS-Angriffen erheblich verbessern.

Um mehr darüber zu erfahren, wie DataSunrise Ihre Datenbanken sichern und vor DDoS-Angriffen schützen kann, wenden Sie sich an unser Team für eine Online-Demo. Wir zeigen Ihnen gerne das Tool in Aktion und besprechen, wie wir es an Ihre spezifischen Bedürfnisse anpassen können.

Nächste