SAP HANA-Datenbankaktivitätshistorie

Die SAP HANA-Datenbankaktivitätshistorie dient als wesentliche Komponente in Unternehmensdaten-Schutz- und Compliance-Strategien. Darüber hinaus zeigen aktuelle Daten aus dem Thales 2024 Threat Report, dass 40% der Organisationen im letzten Jahr Datenverstöße hatten, was die Notwendigkeit einer starken Datenbanküberwachung unterstreicht.

Für Organisationen, die SAP HANA-Datenbanken verwenden, ist die Überwachung der Aktivitätshistorie besonders wichtig, um Sicherheitslücken zu identifizieren. Sie müssen jedoch die Auditing-Funktionen in den Standardeinstellungen manuell aktivieren.

Die Datenbankaktivitätshistorie für SAP HANA verstehen

Die Verfolgung der Datenbankaktivität hilft Unternehmen, ihre Daten sicher, geschützt und konform zu halten. Darüber hinaus zeichnet die Datenbankaktivitätshistorie für SAP HANA jede Interaktion mit der Datenbank auf und macht sie für Prüfzwecke leicht abrufbar.

SAP HANA verfügt über Funktionen, die Unternehmen dabei helfen, Datenaktivitäten wie Einfügungen, Aktualisierungen, Löschungen und Benutzerinteraktionen zu überwachen. Diese Transparenz ist entscheidend für Organisationen in regulierten Branchen wie Finanzen und Gesundheitswesen, in denen Prüfpfade erforderlich sind.

SAP HANA Audit-Funktionen

SAP HANA bietet starke Audit-Funktionen zur Verfolgung von Datenbankereignissen, mit weiteren Details in einem separaten Artikel über das SAP HANA-Audit. Darüber hinaus enthalten diese Protokolle detaillierte Aufzeichnungen über Benutzeraktivitäten, Systemkonfigurationen und Datenänderungen. Diese Fähigkeiten spielen eine Schlüsselrolle in der Datenbankaktivitätshistorie, da sie Administratoren vollständige Transparenz über Datenbankoperationen bieten.

Darüber hinaus erfassen die Audit-Funktionen von SAP HANA eine Vielzahl von Ereignissen, darunter:

- Benutzerauthentifizierung: Überwachung, wer sich in die Datenbank ein- und ausloggt.

- Datenänderungen: Verfolgung von Einfügungen, Updates und Löschungen.

- Systemänderungen: Protokollierung von Konfigurationsänderungen und administrativen Aktionen.

- Abfrageausführung: Überwachung, welche SQL-Abfragen im System ausgeführt werden.

Die Audit-Protokolle dieser Funktionen bieten wichtige Informationen, um die Einhaltung von Vorschriften zu gewährleisten und sensible Daten zu schützen.

Für zusätzliche Hilfe bei der Einrichtung der Überwachung in SAP HANA bietet SAP einen offiziellen Leitfaden, der erklärt, wie man Audit-Protokolle konfiguriert und verwaltet.

Kernkomponenten des SAP HANA-Audits

Überwachungsrichtlinien

Überwachungsrichtlinien bilden die Grundlage der Überwachung von Datenbankaktivitäten. Jede Richtlinie definiert:

- Bestimmte zu überwachende Aktionen

- Bedingungen, unter denen Aktionen Überwachungsereignisse auslösen

- Zielobjekte (Schemata, Tabellen, Ansichten, Prozeduren)

- Benutzerspezifikationen (eingeschlossene oder ausgeschlossene Benutzer)

- Überwachungsstufen (EMERGENCY, ALERT, CRITICAL, WARNING oder INFO)

Überwachungsaktionen

Das System kann verschiedene Datenbankaktivitäten überwachen, darunter:

- Benutzerbereitstellung (CREATE USER, DROP USER)

- Rollenverwaltung (CREATE ROLE, DROP ROLE)

- Autorisierungsänderungen (GRANT, REVOKE-Berechtigungen)

- Authentifizierungsereignisse (Verbindungsversuche)

- Konfigurationsänderungen

- Datenzugriff und -manipulation

Darüber hinaus sind einige Aktionen obligatorisch und werden immer überwacht, wenn der Dienst aktiv ist, wie:

- Erstellung, Änderung oder Löschung von Überwachungsrichtlinien

- Löschung von Auditeinträgen

- Änderungen der Überwachungskonfiguration

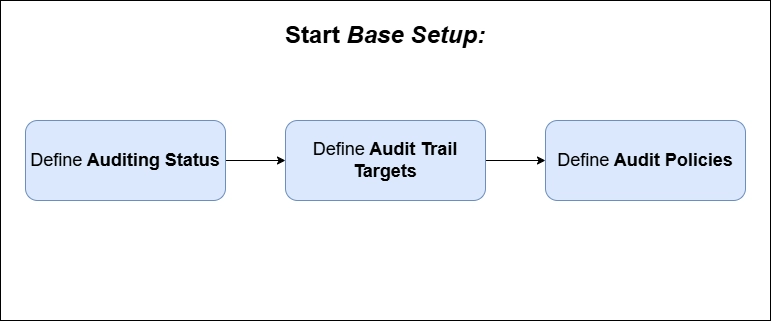

Einrichtung der Aktivitätsüberwachung

Um eine effektive Überwachung der Datenbankaktivitäten einzurichten:

- Aktivieren Sie zunächst die Überwachung für Ihre Datenbank über das SAP HANA-Cockpit oder SQL:

- Konfigurieren Sie dann die Ziele der Überwachungsprotokolle. SAP HANA unterstützt drei Typen:

- Interne Datenbanktabelle (sichere, abfragbare Speicherung)

- Linux-Syslog (manipulationssichere Systemprotokollierung)

- CSV-Textdatei (nur für Tests empfohlen)

- Schließlich implementieren Sie Aufbewahrungsrichtlinien, um die Größe des Überwachungsprotokolls zu verwalten:

CREATE AUDIT POLICY policy_UserRoleManagement AUDITING ALL CREATE USER, DROP USER, CREATE ROLE, DROP ROLE LEVEL CRITICAL; ALTER AUDIT POLICY policy_UserRoleManagement ENABLE;

-- Um Überwachungsprotokolle bei Bedarf zu löschen ALTER SYSTEM CLEAR AUDIT LOG ALL;

Überwachung und Analyse

Ansicht der Überwachungsprotokolle

Zugriff auf Überwachungsinformationen durch:

- Die Überwachungs-App des SAP HANA-Cockpits

- SQL-Abfragen mit der PUBLIC.AUDIT_LOG-Ansicht:

SELECT * FROM "PUBLIC"."AUDIT_LOG"

Größenmanagement

Darüber hinaus überwacht das System die Größe der Überwachungsprotokolltabelle im Verhältnis zur Speicherzuweisung:

- Warnungen werden bei 5%, 7%, 9% und 11% des Zuweisungslimits ausgelöst

- Die Mindestaufbewahrungsfrist beträgt sieben Tage

- Nur Benutzer mit der Berechtigung AUDIT OPERATOR können die Überwachungstabelle kürzen

Verbesserung der Datenbankaktivitätshistorie mit DataSunrise

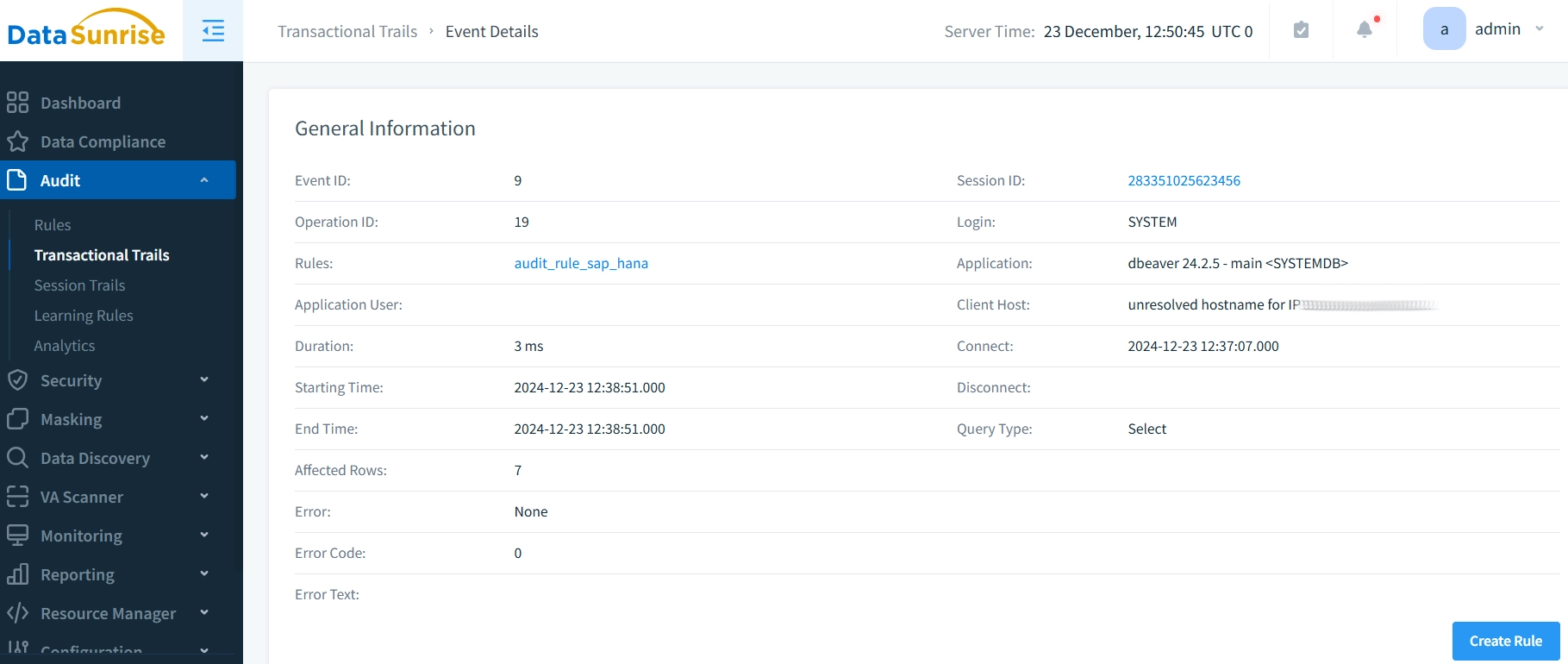

Obwohl die nativen Überwachungsfunktionen von SAP HANA eine robuste Überwachung bieten, benötigen Organisationen oft zusätzliche Sicherheitsschichten für komplexe Umgebungen. Daher erweitert DataSunrise die Funktionalität von SAP HANA durch sein umfassendes Sicherheit-Suite. Die Plattform bietet zentralisierte Überwachung über mehrere Datenbanken hinweg und ermöglicht eine einheitliche Verwaltung von Sicherheitsrichtlinien und Überwachungsprotokollen.

Seine fortschrittliche Analysmaschine verarbeitet Überwachungsdaten schnell und bietet unmittelbare Warnungen bei verdächtigen Aktivitäten und detaillierte Compliance-Berichte.

Darüber hinaus bieten die dynamischen Datenmaskierungs-Funktionen von DataSunrise eine weitere Sicherheitsschicht, indem sie sensible Informationen schützen und gleichzeitig die Datenbankfunktionalität erhalten. Der Prozess ist einfach: Nach der Installation von DataSunrise können Administratoren problemlos eine Verbindung zu SAP HANA-Datenbanken herstellen und Überwachungsrichtlinien und Maskierungsregeln basierend auf den Bedürfnissen ihrer Organisation einrichten.

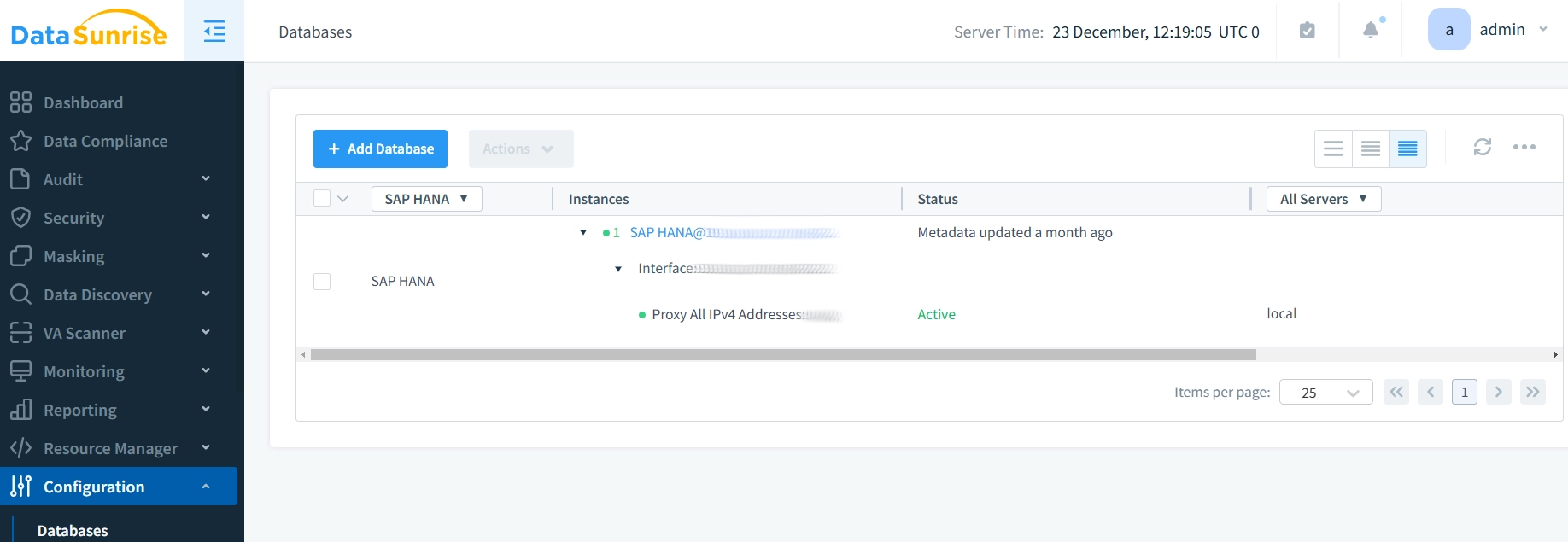

Erstellung einer DataSunrise-Instanz

Um DataSunrise mit SAP HANA zu integrieren:

- Verbinden Sie sich mit SAP HANA: Verwenden Sie die DataSunrise-Oberfläche, um eine Verbindung zu Ihrer SAP HANA-Instanz herzustellen.

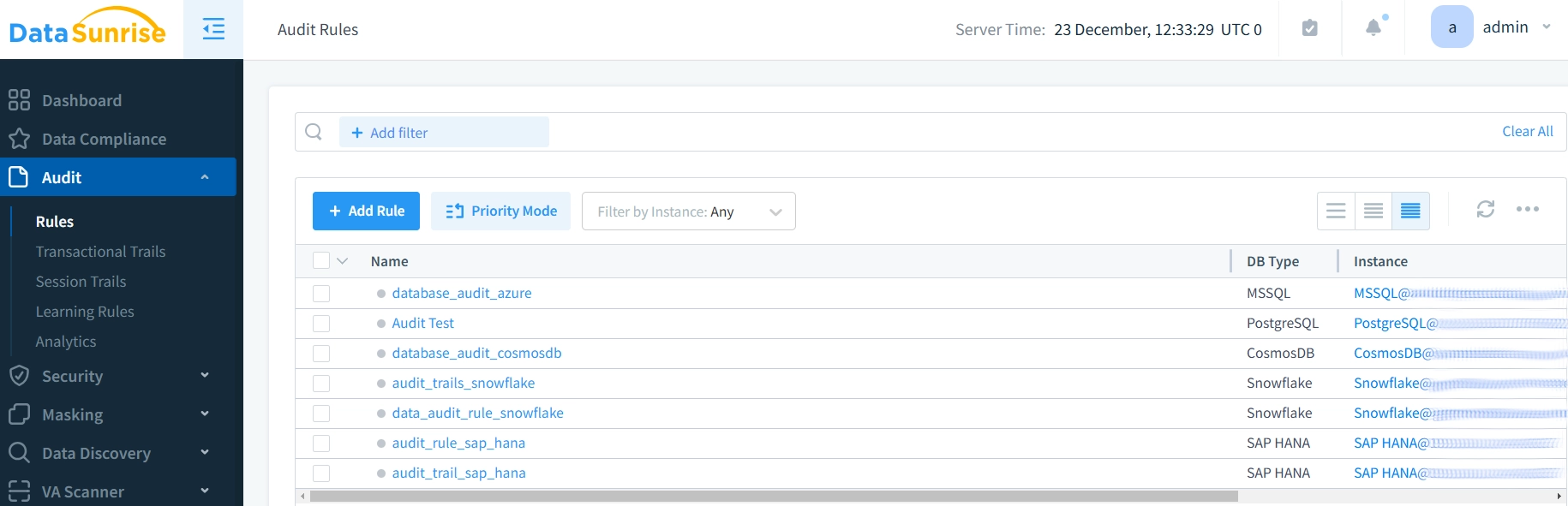

- Konfigurieren Sie Überwachungsregeln: Erstellen Sie Überwachungsregeln über die DataSunrise-Oberfläche.

- Überwachen Sie die Aktivität: Verwenden Sie das Dashboard von DataSunrise, um zentral Datenbankaktivitäten und Überwachungsrichtlinien zu überwachen und zu verwalten.

Vorteile von DataSunrise für die SAP HANA-Datenbankaktivitätshistorie

- Einheitliches Management: DataSunrise bietet eine zentrale Schnittstelle zur Verwaltung von Sicherheit und Überwachung in Ihrer SAP HANA-Umgebung.

- Dynamische Datenmaskierung: Darüber hinaus stellt es sicher, dass sensible Daten geschützt sind, während autorisierte Benutzer notwendige Aufgaben ausführen können.

- Compliance: Darüber hinaus hilft DataSunrise Organisationen, Vorschriften wie GDPR und HIPAA einzuhalten, indem sichere Überwachungsprotokolle geführt und sensible Daten geschützt werden.

Best Practices und Empfehlungen

Eine effektive Überwachung der Datenbankaktivitäten in SAP HANA erfordert Aufmerksamkeit für mehrere Schlüsselbereiche:

Richtlinienmanagement: Organisationen sollten einen regelmäßigen Überprüfungszyklus für Überwachungsrichtlinien festlegen, um sicherzustellen, dass sie den aktuellen Sicherheitsanforderungen und Compliance-Standards entsprechen. Dies umfasst die Anpassung der Überwachungsstufen basierend auf der Sensibilität verschiedener Operationen und die detaillierte Dokumentation von Richtlinienänderungen.

Speichermanagement: Die Implementierung geeigneter Aufbewahrungsrichtlinien verhindert Leistungsprobleme und stellt gleichzeitig die Einhaltung der Anforderungen an die Datenaufbewahrung sicher. Die regelmäßige Überwachung der Größe der Überwachungsprotokolle hilft, Systemwarnungen zu verhindern und optimale Datenbankleistung aufrechtzuerhalten. Erwägen Sie die Einrichtung automatisierter Warnungen, wenn die Speichernutzung 75% der Kapazität erreicht.

Sicherheitsverbesserung: Drittlösungen wie DataSunrise können die nativen Funktionen von SAP HANA verbessern, indem sie zusätzliche Sicherheitsschichten und zentrales Management bieten. Diese Tools bieten erweiterte Funktionen zur Überwachung, Benachrichtigung und Compliance-Berichterstattung, die die integrierten Funktionen von SAP HANA ergänzen.

Testen und Überprüfung: Regelmäßige Tests der Zugänglichkeit von Überwachungsprotokollen und periodische Überprüfung der Wirksamkeit von Überwachungsrichtlinien helfen, die Systemsicherheit aufrechtzuerhalten. Dies umfasst auch die Überprüfung, dass das System Überwachungsdaten gemäß den konfigurierten Richtlinien korrekt erfasst und speichert.

Benutzerzugriffssteuerung: Implementieren Sie das Prinzip der geringsten Privilegien für die Verwaltung von Überwachungsrichtlinien. Beschränken Sie zudem die Berechtigungen für Überwachungsoperatoren auf eine begrenzte Anzahl vertrauenswürdiger Administratoren und überprüfen Sie regelmäßig die Zugriffsrechte.

Notfallreaktionsplanung: Entwickeln Sie klare Verfahren für die Behandlung von Verstößen gegen Überwachungsrichtlinien und Sicherheitsvorfällen. Dazu gehört die Erstellung einer Eskalationsmatrix für verschiedene Arten von Überwachungswarnungen und die Aktualisierung der Kontaktinformationen des Teams.

Compliance-Dokumentation: Führen Sie umfassende Dokumentationen zu Ihrer Überwachungseinrichtung und -richtlinien. Dazu gehören detaillierte Informationen zu Überwachungskonfigurationen, Aufbewahrungsfristen und Sicherheitsmaßnahmen.

Fazit

Obwohl die native Datenbankaktivitätshistorie von SAP HANA wesentliche Überwachungsfunktionen bietet, benötigen moderne Unternehmensumgebungen häufig zusätzliche Sicherheitsschichten. DataSunrise bietet daher erweiterte Tools, die gut mit SAP HANA zusammenarbeiten und detaillierte Überwachungsprotokolle, Echtzeit-Sicherheitswarnungen und umfassende Compliance-Berichterstattungsfunktionen bieten.

Abschließend umfasst unsere flexible Lösung dynamische Datenmaskierung, automatisierte Richtlinienverwaltung und zentrale Kontrolle über mehrere Datenbanken hinweg. Besuchen Sie noch heute die Website von DataSunrise und vereinbaren Sie eine Online-Demo, um zu erfahren, wie unsere innovative Sicherheitssuite Ihre SAP HANA-Umgebung stärken und das Compliance-Management vereinfachen kann.

Nächste