Schwachstellenbewertung (VA)

Was ist Schwachstellenbewertung?

Heutzutage haben Unternehmen mit vielen Cyber-Bedrohungen zu kämpfen, die ihren Systemen und der Datensicherheit in der digitalen Welt schaden können. Um sicher zu bleiben, sollten Schwachstellen erkannt und behoben werden, bevor böswillige Angreifer sie ausnutzen können. Hier kommt die Schwachstellenbewertung ins Spiel.

Schwachstellenbewertung ist der Prozess der systematischen Identifizierung, Quantifizierung und Priorisierung von Schwachstellen in einem System. Die Bewertung der IT-Infrastruktur einer Organisation umfasst die Prüfung von Netzwerken, Servern, Anwendungen und Datenbanken, um Schwachstellen aufzudecken, die von Angreifern ausgenutzt werden könnten. Durch das proaktive Erkennen und Beheben dieser Schwachstellen können Unternehmen ihr Risiko, Opfer von Cyberangriffen zu werden, erheblich reduzieren.

Die Wichtigkeit der Schwachstellenbewertung

Regelmäßige Schwachstellenbewertungen sind von größter Bedeutung. Cyberangriffe werden immer raffinierter, und Angreifer finden ständig neue Wege, um Schwachstellen in Systemen und Anwendungen auszunutzen.

Unternehmen müssen aktiv nach Schwachstellen suchen und diese beheben. Wenn sie dies nicht tun, könnten schädliche Angriffe auf sie abzielen. Diese Angriffe können zu Datenverlusten, finanziellen Verlusten und Schäden am Ruf des Unternehmens führen.

Darüber hinaus unterliegen viele Branchen regulatorischen Anforderungen, die die Implementierung robuster Sicherheitsmaßnahmen, einschließlich regelmäßiger Schwachstellenbewertungen, vorschreiben. Der PCI DSS fordert von Unternehmen, vierteljährlich Schwachstellenscans durchzuführen. Wenn Probleme erkannt werden, müssen diese umgehend behoben werden.

Schwachstellenbewertung: Der Sicherheits-Scan-Prozess

Der Schwachstellenbewertungsprozess umfasst typischerweise mehrere wichtige Schritte:

- Asset-Entdeckung: Zuerst werden alle Assets im IT-System einer Organisation identifiziert, die evaluiert werden müssen. Dazu gehören Server, Workstations, Netzwerkgeräte, Anwendungen und Datenbanken.

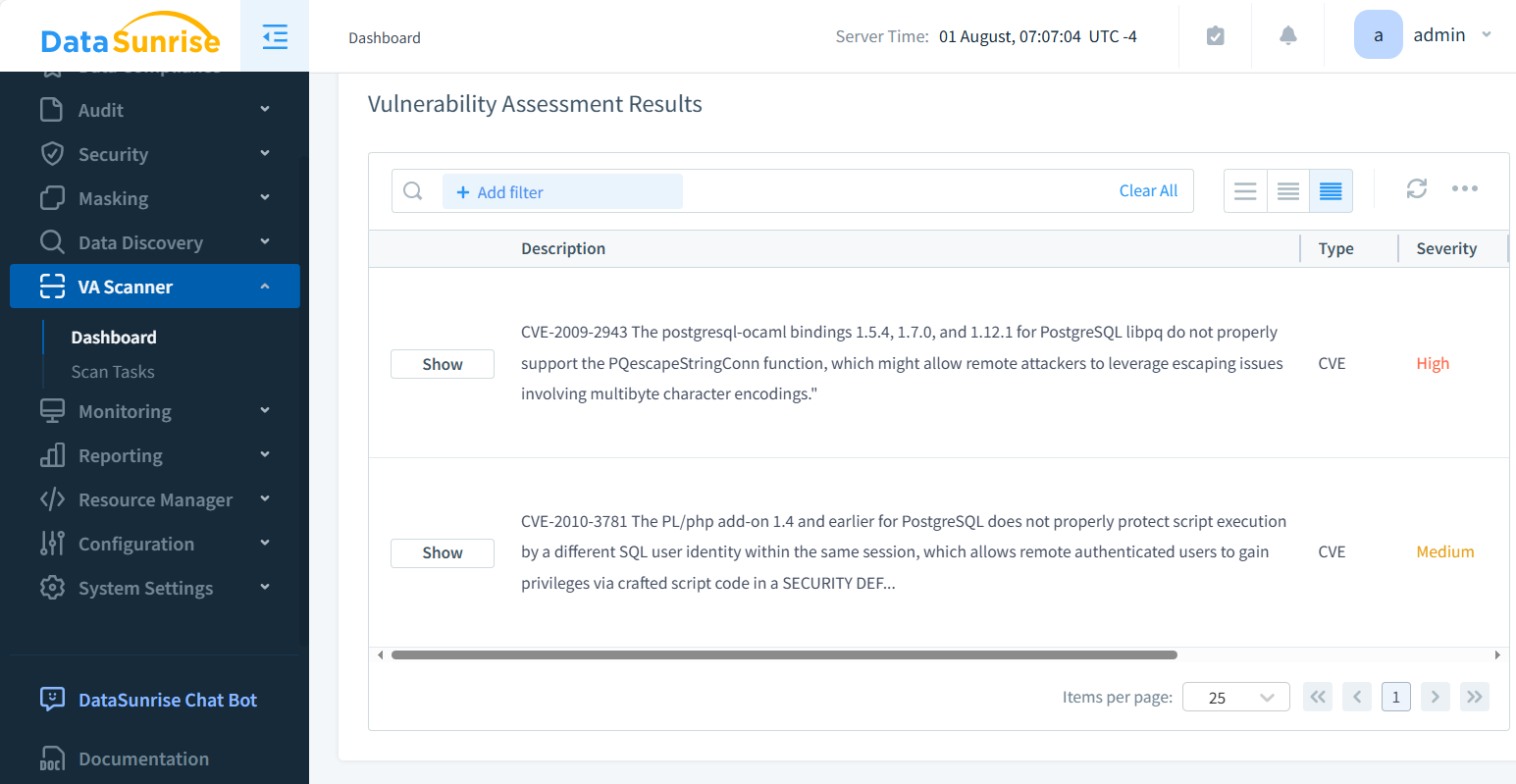

- Schwachstellen-Scannen: Automatisierte Schwachstellenscan-Tools scannen die Systeme nach bekannten Schwachstellen, nachdem die Assets identifiziert wurden. Diese Tools vergleichen die Systemkonfigurationen mit Datenbanken bekannter Schwachstellen und melden Übereinstimmungen.

- Manuelle Tests: Während automatisierte Scan-Tools effektiv bekannte Schwachstellen identifizieren, können sie bestimmte Arten von Schwachstellen, die manuelle Tests erfordern, übersehen. Dazu kann das Testen auf logische Fehler in Anwendungen oder der Versuch, Sicherheitskontrollen zu umgehen, gehören.

- Risikobewertung: Nach der Identifizierung der Schwachstellen werden diese hinsichtlich ihrer potenziellen Auswirkungen und der Wahrscheinlichkeit ihrer Ausnutzung bewertet. Organisationen nutzen dies, um zu entscheiden, welche Schwachstellen zuerst behoben werden sollten, basierend auf dem Risiko.

- Behebung: Schließlich müssen die identifizierten Schwachstellen durch eine Kombination aus Patches, Konfigurationsänderungen und anderen Behebungsmaßnahmen adressiert werden. Es ist wichtig, durch nachfolgende Schwachstellenscans zu überprüfen, ob die Behebungsmaßnahmen wirksam waren.

Schwachstellenbewertungstools

Viele Tools können zur Schwachstellenbewertung verwendet werden, von kostenlosen Optionen bis hin zu hochwertigen kommerziellen Produkten. Einige der beliebtesten Schwachstellenbewertungstools sind:

- Nessus: Nessus ist ein weit verbreiteter kommerzieller Schwachstellenscanner, der Schwachstellen in einer Vielzahl von Betriebssystemen, Geräten und Anwendungen identifizieren kann.

- OpenVAS: OpenVAS ist ein Open-Source-Schwachstellenscanner, der eine umfassende Reihe von Tests zur Identifizierung von Schwachstellen in Systemen und Anwendungen bietet.

- Metasploit: Metasploit ist ein Open-Source-Penetrationstest-Framework, das einen Schwachstellenscanner sowie Tools zur Ausnutzung identifizierter Schwachstellen enthält.

- Burp Suite: Burp Suite ist eine weitverbreitete Plattform zur Prüfung der Sicherheit von Webanwendungen. Sie enthält einen Schwachstellenscanner sowie Tools für manuelle Tests und Ausnutzung.

Berücksichtigen Sie bei der Auswahl eines Schwachstellenbewertungstools die Größe und Komplexität Ihres IT-Systems. Berücksichtigen Sie auch die Fähigkeiten Ihres Sicherheitsteams. Darüber hinaus sollten Sie etwaige Compliance-Vorschriften beachten, die Sie einhalten müssen.

Schwachstellenbewertung und Web Application Firewalls (WAF)

Während Schwachstellenbewertungen ein wesentlicher Bestandteil einer umfassenden Sicherheitsstrategie sind, sind sie kein Allheilmittel. Eine weitere Verteidigungsschicht, die Organisationen einsetzen können, ist eine Web Application Firewall (WAF).

Eine WAF ist ein Sicherheitstool, das den Webverkehr zu und von einer Webanwendung überprüft und blockiert. Es verwendet Regeln, um eingehenden Verkehr auf potenzielle Angriffe zu überprüfen. Dazu gehören Angriffe wie SQL-Injection, Cross-Site-Scripting (XSS) und andere häufige Schwachstellen in Webanwendungen.

Durch den Einsatz einer WAF vor einer Webanwendung kann diese vor Angriffen geschützt werden, selbst wenn die Anwendung Schwachstellen aufweist. Es ist jedoch wichtig zu beachten, dass man sich nicht allein auf eine WAF zur Sicherung einer Webanwendung verlassen sollte. Regelmäßige Schwachstellenbewertungen und Behebungsmaßnahmen sind weiterhin erforderlich, um zugrundeliegende Schwachstellen zu beheben und die allgemeine Sicherheit der Anwendung zu gewährleisten.

Schwachstellenmanagementsysteme

Die Durchführung von Schwachstellenbewertungen ist ein wichtiger erster Schritt, aber sie ist nur ein Bestandteil eines umfassenden Schwachstellenmanagementprogramms. Um Schwachstellen effektiv über die Zeit hinweg zu verwalten, müssen Organisationen ein Schwachstellenmanagementsystem implementieren.

Ein Schwachstellenmanagementsystem ist eine zentrale Plattform, die es Organisationen ermöglicht, Schwachstellen in ihrer gesamten IT-Infrastruktur zu verfolgen und zu verwalten. Es umfasst typischerweise Funktionen wie:

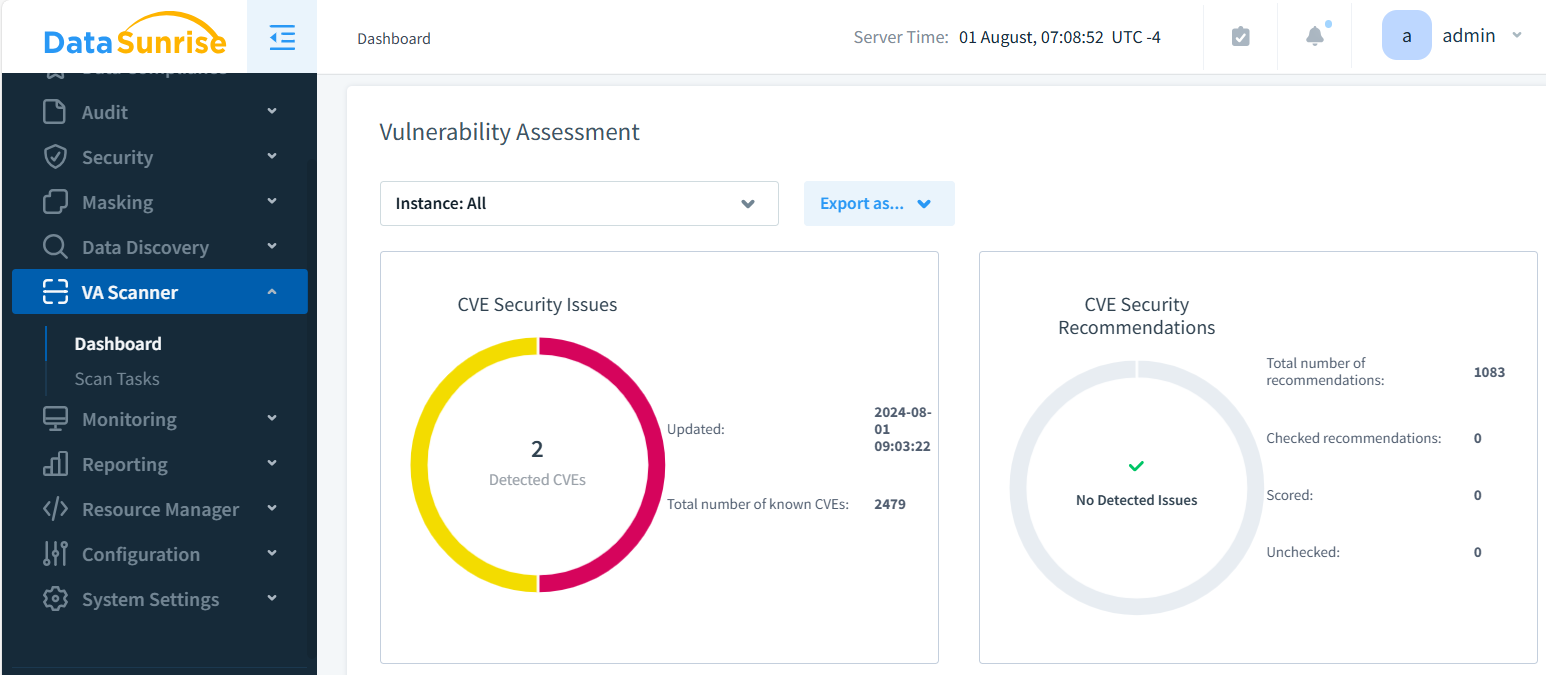

- Schwachstellen-Scannen: Die Fähigkeit, Systeme und Anwendungen regelmäßig automatisiert auf Schwachstellen zu scannen.

- Schwachstellen-Priorisierung: Die Fähigkeit, Schwachstellen basierend auf ihrer Schwere und potenziellen Auswirkungen auf die Organisation zu priorisieren.

- Behebungsverfolgung: Die Nachverfolgung des Fortschritts bei der Behebung von Problemen und die Sicherstellung, dass Schwachstellen zeitnah behoben werden.

- Berichterstattung und Analytik: Die Möglichkeit, Berichte und Dashboards zu erstellen, die Einblick in die allgemeine Schwachstellenlage der Organisation geben.

Durch die Implementierung eines Schwachstellenmanagementsystems können Organisationen sicherstellen, dass sie Schwachstellen kontinuierlich und effektiv identifizieren und beheben.

Fazit

In der heutigen digitalen Landschaft sind Schwachstellenbewertungen ein wesentlicher Bestandteil jeder umfassenden Sicherheitsstrategie. Durch das proaktive Erkennen und Beheben von Schwachstellen in Systemen und Anwendungen können Unternehmen ihr Risiko, Opfer von Cyberangriffen zu werden, erheblich reduzieren.

Schwachstellenbewertungen sind jedoch nur ein Teil des Puzzles. Unternehmen sollten ein starkes Schwachstellenmanagementprogramm haben, um ihre IT-Infrastruktur zu schützen. Dieses Programm sollte regelmäßige Scans, die Priorisierung von Schwachstellen und die schnellstmögliche Behebung von Problemen beinhalten.

Zusätzlich sollten Unternehmen weitere Verteidigungsschichten in Betracht ziehen, wie beispielsweise Web Application Firewalls, um ein zusätzliches Maß an Schutz gegen potenzielle Angriffe zu bieten.

Bei DataSunrise bieten wir benutzerfreundliche und flexible Tools für Datenbanksicherheit, Datenerkennung (einschließlich OCR) und Compliance. Unsere Lösungen können Unternehmen dabei helfen, Schwachstellen in ihren Datenbanken zu identifizieren und zu beheben und sicherzustellen, dass sensible Daten ordnungsgemäß geschützt sind. Für weitere Informationen kontaktieren Sie unser Team, um eine Online-Demo-Session zu buchen.