ScyllaDB Data Audit Trail

Datenüberprüfung ist ein entscheidender Aspekt des Datenbankmanagements, der Administratoren ermöglicht, Änderungen, Anfragen und Ereignisse innerhalb ihrer Systeme zu überwachen und nachzuverfolgen. ScyllaDB bietet robuste Werkzeuge zur Datenüberprüfung, um Compliance, Sicherheit und Betriebseffizienz zu gewährleisten. Dieser Artikel erörtert die nativen Datenüberprüfungsfunktionen von ScyllaDB und die zusätzlichen Vorteile der Integration von DataSunrise für eine umfassende Datenbanksicherheit.

Verständnis von Datenüberprüfungswegen

Ein Datenüberprüfungsweg erfasst akribisch jede Operation innerhalb einer Datenbank und dokumentiert Aktivitäten wie Datenänderungen, ausgeführte Abfragen und administrative Aktionen. Diese umfassende Aufzeichnung ermöglicht es Organisationen, regulatorische Compliance beizubehalten, Sicherheitslücken schnell zu identifizieren und zu beheben und historische Daten nach Trends und Erkenntnissen zu analysieren, was die operationale Transparenz und Kontrolle stärkt.

ScyllaDB unterstützt diesen Prozess sowohl durch native Funktionen als auch durch externe Werkzeuge, um eine effektive Überprüfung und Analyse von Datenbankereignissen für unterschiedlichste Geschäftsanforderungen zu ermöglichen.

Native Datenüberprüfungsfunktionen von ScyllaDB

ScyllaDB Enterprise unterstützt native Datenüberprüfung durch Konfiguration der scylla.yaml Datei. Administratoren können Aktivitäten entweder in ein Syslog oder eine ScyllaDB-Tabelle protokollieren, je nach ihren Speicher- und Überwachungspräferenzen.

Aktivierung der ScyllaDB-Datenüberprüfung

Um die Überprüfung zu aktivieren, setzen Sie den Audit-Parameter in der scylla.yaml Datei:

- none: Deaktiviert die Überprüfung (Standard).

- table: Speichert Überprüfungsprotokolle in einer ScyllaDB-Tabelle.

- syslog: Sendet Überprüfungsprotokolle an Syslog.

Beispielkonfiguration für die Überprüfung:

# Audit Einstellungen audit: "table" # Audit-Kategorien audit_categories: "DCL,DDL,AUTH" # Zu überprüfende spezifische Tabellen und Keyspaces audit_tables: "mykeyspace.mytable" audit_keyspaces: "mykeyspace"

Starten Sie den Scylla-Knoten neu, um die Änderungen zu übernehmen:

sudo systemctl restart scylla-server

Konfigurierbare Überprüfungsparameter

ScyllaDB ermöglicht eine Feinabstimmung der Überprüfungseinstellungen mit den folgenden Parametern:

Parameter | Beschreibung |

audit_categories | Komma-getrennte Liste von Ereigniskategorien. |

audit_tables | Zu überprüfende Tabellen im Format <keyspace>.<table>. |

audit_keyspaces | Vollständig zu auditierende Keyspaces. |

Ereigniskategorien

- AUTH: Protokolliert Anmeldungsvorgänge.

- DML: Verfolgt Datenmanipulationen (INSERT, UPDATE, DELETE).

- DDL: Protokolliert Schemaänderungen (CREATE, ALTER, DROP).

- DCL: Protokolliert Berechtigungsänderungen.

- QUERY: Erfasst alle Abfragen (hoher Speicheraufwand).

- ADMIN: Protokolliert administrative Operationen.

Überprüfungsprotokolle anzeigen

Protokolle werden basierend auf der konfigurierten Methode gespeichert:

Syslog-Beispiel

Protokolle erscheinen im Syslog des Systems unter dem Prozessnamen scylla-audit. Beispielausgabe:

Mar 18 09:53:52 scylla-audit[28387]: "10.143.2.108", "DDL", "ONE", "team_roster", "nba", "DROP TABLE nba.team_roster;", "127.0.0.1", "anonymous", "false"

Tabellenbeispiel

Überprüfungsprotokolle in einer Tabelle können mit SQL abgefragt werden:

SELECT * FROM audit.audit_log;

Ausgabe:

Datum | Kategorie | keyspace_name | Operation |

2024-12-01 12:00:00 | DDL | nba | DROP TABLE nba.team_roster; |

Native Datenüberprüfung mit SQL

ScyllaDB unterstützt Überprüfungen durch SQL-Funktionen wie Ansichten und gespeicherte Prozeduren. Lassen Sie uns Beispiele erkunden.

Verwendung von Ansichten zur Überprüfung

Ansichten können Änderungen verfolgen, indem eine Überprüfungsansicht verknüpft wird:

CREATE MATERIALIZED VIEW audit_view AS SELECT * FROM mykeyspace.mytable WHERE timestamp > now() - interval '1 day';

Diese Abfrage erfasst kürzliche Änderungen zur Überwachung.

Verwendung von gespeicherten Prozeduren zur Überprüfung

Gespeicherte Prozeduren können Ereignisse in eine benutzerdefinierte Überprüfungstabelle einloggen:

CREATE OR REPLACE FUNCTION log_audit(event TEXT, user TEXT) RETURNS VOID AS $$ BEGIN INSERT INTO mykeyspace.audit_log (event, user, event_time) VALUES (event, user, NOW()); END; $$ LANGUAGE plpgsql;

Rufen Sie die Funktion während der Operationen auf, um eine Überprüfungsspur zu führen.

Verbindung zu ScyllaDB

Um sich zu verbinden und Überprüfungen zu konfigurieren, verwenden Sie Ihr bevorzugtes Client-Programm, wie cqlsh oder eine Programmiersprache wie Python:

from cassandra.cluster import Cluster

cluster = Cluster(["127.0.0.1"])

session = cluster.connect("mykeyspace")

session.execute("ALTER TABLE mytable ...")DataSunrise-Integration für ScyllaDB-Überprüfungen

DataSunrise erweitert ScyllaDBs Überprüfung mit fortschrittlichen Funktionen, die zentrale Kontrolle und detaillierte Analysen bieten.

Konfiguration von DataSunrise für ScyllaDB-Überprüfungen

- Erstellen einer Instanz: Starten Sie eine neue DataSunrise-Instanz und verbinden Sie sich mit Ihrer ScyllaDB-Datenbank.

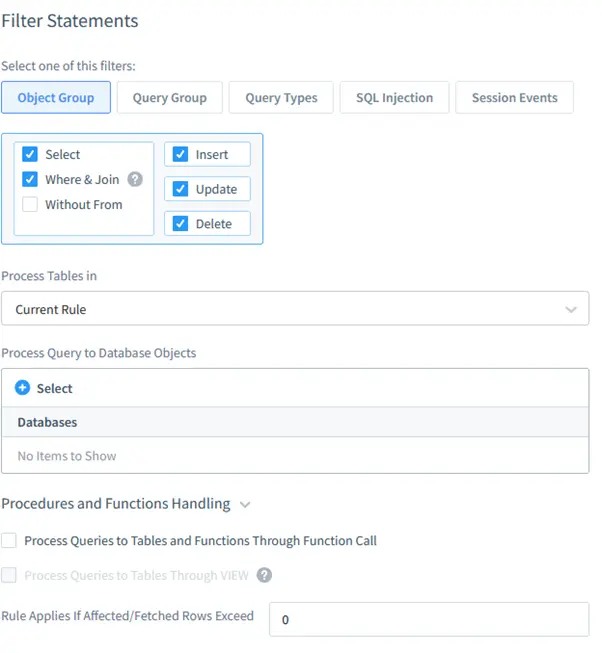

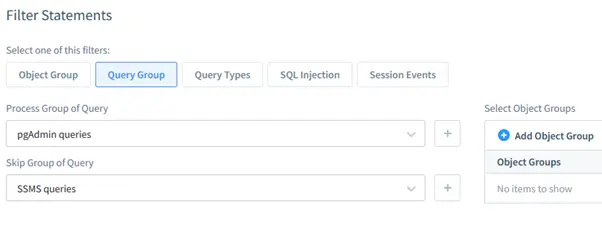

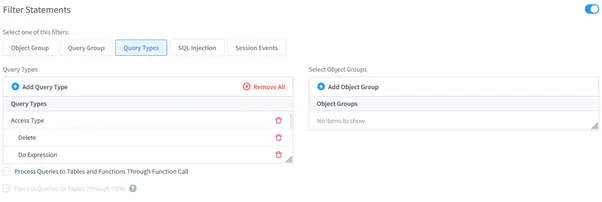

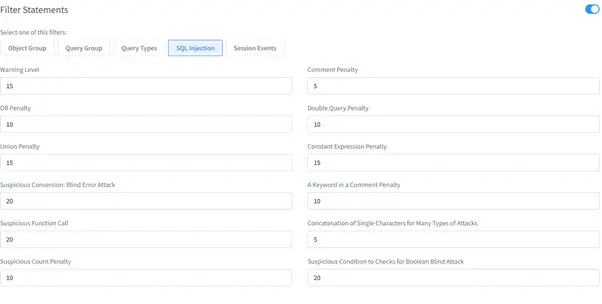

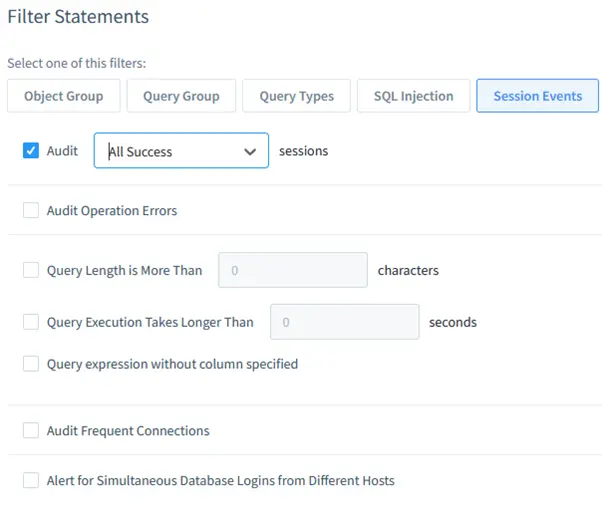

- Filter einrichten: Definieren Sie Filteranweisungen für die Überprüfung:

- Objektgruppe: Überwachen Sie spezifische Datenbankobjekte.

- Abfragegruppe: Filtern Sie Abfragen nach Typen (DML, DDL).

- Abfragetypen: Erkennen Sie SQL-Injektionsversuche.

- SQL-Injektion:

- Sitzungsereignisse: Erfassen Sie Benutzeraktivitäten während Sitzungen.

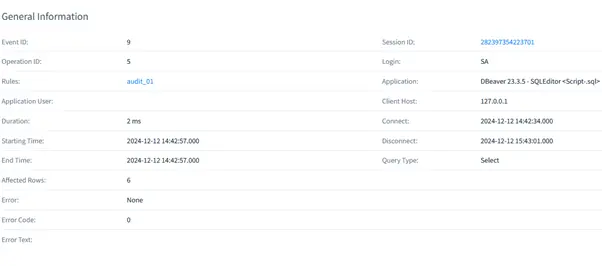

Überprüfungsdaten in DataSunrise anzeigen

Überprüfungsergebnisse sind im DataSunrise-Dashboard verfügbar. Exportieren Sie Protokolle oder erstellen Sie Berichte zur Analyse.

Vorteile von DataSunrise

- Zentrale Kontrolle: Einheitliche Regeln über mehrere Datenbanken hinweg.

- Compliance-Sicherung: Erleichtert das Erfüllen gesetzlicher Anforderungen.

- Erweiterte Sicherheit: Erkennt anomales Verhalten, einschließlich SQL-Injektionen.

Schlussfolgerung

Die Implementierung eines ScyllaDB-Datenüberprüfungsweges ist ein entscheidender Schritt zur robusten Datenbanksicherheit und Betriebskontrolle. Die nativen Überprüfungsfunktionen von ScyllaDB bieten präzise und konfigurierbare Mechanismen zur Überwachung von Benutzeraktionen und Datenbankänderungen, um Compliance zu gewährleisten und potenzielle Sicherheitslücken aufzudecken. Durch die Nutzung von SQL-basierten Werkzeugen wie Ansichten und gespeicherten Prozeduren können Administratoren maßgeschneiderte, anpassbare Überprüfungsprozesse entsprechend den Anforderungen der Organisation erstellen.

Die Integration von DataSunrise erweitert diese Fähigkeit durch zentrale Überprüfung und Sicherheit erheblich. Die erweiterten Filter und Sitzungsverfolgung der Plattform gewährleisten einen einheitlichen Ansatz für die Datenverwaltung über mehrere Systeme hinweg und erhöhen die Compliance und Betreibungseffizienz. Darüber hinaus vereinfachen die Analysen und detaillierten Berichte von DataSunrise die Identifizierung von Anomalien und Bedrohungen.

Um zu erkunden, wie DataSunrise Ihre Datenüberprüfungsstrategie optimieren und verbessern kann, besuchen Sie die offizielle Website und entdecken Sie ihre umfassenden Funktionen in einer Online-Demonstration.