ScyllaDB Prüfprotokoll: Implementierung von sicherer und konformer Datenbanküberwachung

In der heutigen digitalen Landschaft ist die Sicherstellung der Datenintegrität, -sicherheit und -compliance wichtiger denn je. Für Datenbanken ist die Implementierung eines Prüfpfads eine zentrale Maßnahme zur Überwachung und zum Schutz sensibler Daten. ScyllaDB, eine Hochleistungs-NoSQL-Datenbank, bietet integrierte Funktionen zur Datenüberwachung und liefert eine wesentliche Überwachungsebene für Administratoren.

In diesem Artikel werden wir die nativen Funktionen von ScyllaDB zur Datenüberprüfung anhand von SQL-Sprachfunktionen wie Views und Stored Procedures untersuchen. Wir werden auch darauf eingehen, wie Sie den Audit Trail von ScyllaDB konfigurieren, die Prüfergebnisse anzeigen und kurz die Rolle von DataSunrise für fortschrittliche Datenprüfungen in ScyllaDB behandeln.

Was ist das Prüfprotokoll von ScyllaDB?

Ein Prüfpfad bezieht sich auf die detaillierten Protokolle aller Datenbankoperationen wie Datenmanipulation und -zugriff. Die native Prüfprotokollfunktionalität von ScyllaDB ermöglicht Administratoren, Benutzerinteraktionen mit der Datenbank zu überwachen und zu protokollieren, wodurch sie Änderungen, Abfragen und andere kritische Aktivitäten nachverfolgen können. Diese Protokolle können entscheidend sein, um Verantwortlichkeit sicherzustellen und regulatorische Anforderungen zu erfüllen.

Hauptfunktionen der nativen Datenprüfung von ScyllaDB

Die Prüfprotokollfunktionalität von ScyllaDB bietet mehrere Hauptfunktionen, darunter:

- Granulare Überprüfung: Ermöglicht Administratoren, genau festzulegen, welche Ereignisse protokolliert werden sollen, von Datenmanipulation (Einfügen, Aktualisieren, Löschen) bis hin zu Login-Ereignissen.

- Anpassbarer Speicher: Die Prüfungsdaten können je nach Konfiguration entweder in einem Systemprotokoll (Syslog) oder direkt in einer Scylla-Tabelle gespeichert werden.

- Umfassende Abdeckung: ScyllaDB kann mehrere Ereignistypen überprüfen, wie DML (Data Manipulation Language), DDL (Data Definition Language) und DCL (Data Control Language).

Diese Fähigkeiten stellen sicher, dass alle Aktionen, die in der Datenbank ausgeführt werden, aufgezeichnet werden, was die Nachverfolgung von Problemen oder die Identifizierung böswilliger Aktivitäten erleichtert.

Erweiterte Prüfungen mit ScyllaDB

ScyllaDB bietet Prüffunktionen zur Überwachung von Datenbankaktivitäten, Protokollierung von Abfragen und zur Sicherstellung der Datensicherheit. Diese Funktion ist nur in Scylla Enterprise verfügbar und erlaubt Administratoren, Prüfprotokolle in Syslog oder Scylla-Tabellen zu speichern.

Aktivierung der Prüfung

Die Überprüfung wird in der Datei scylla.yaml mittels des Audit-Parameters konfiguriert. Optionen umfassen:

- none – Prüfung ist deaktiviert (Standard).

- table – Protokolle werden in einer Scylla-Tabelle gespeichert.

- syslog – Protokolle werden an Syslog gesendet.

Beispiel:

# Aktivierung der Prüfprotokolle auf Syslog audit: "syslog" # Prüfkategorien: AUTH, DML, DDL, DCL, QUERY, ADMIN audit_categories: "DCL,DDL,AUTH" # Keyspaces und Tabellen zur Prüfung audit_keyspaces: "mykeyspace" audit_tables: "mykeyspace.mytable"

Starten Sie Scylla neu, um die Änderungen anzuwenden:

sudo systemctl restart scylla-server

Prüfkategorien

Scylla ermöglicht es Ihnen, spezifische Anweisungskategorien zu prüfen:

- AUTH: Protokolliert Login-Ereignisse.

- DML: Verfolgt INSERT-, UPDATE- und DELETE-Operationen.

- DDL: Erfasst Schemaänderungen wie CREATE, ALTER und DROP.

- DCL: Protokolliert Berechtigungs- und Rollenverwaltungsaktivitäten.

- QUERY: Zeichnet alle ausgeführten Abfragen auf.

- ADMIN: Überwacht servicebezogene Operationen.

Speichern von Prüfprotokollen in Syslog

Prüfprotokolle werden standardmäßig an Syslog weitergeleitet: Beispiel-Syslog-Ausgabe für eine DROP TABLE-Operation:

Mar 18 09:53:52 ip-10-143-2-108 scylla-audit[28387]: "10.143.2.108", "DDL", "ONE", "team_roster", "nba", "DROP TABLE nba.team_roster ;", "127.0.0.1", "anonymous", "false"

Um Syslog-Prüfprotokolle in einer Datei zu speichern (CentOS-Beispiel):

- Installieren Sie rsyslog:

sudo dnf install rsyslog

- Aktualisieren Sie /etc/rsyslog.conf:

if $programname contains 'scylla-audit' then /var/log/scylla-audit.log

Starten Sie rsyslog neu:

systemctl start rsyslog systemctl enable rsyslog

Speichern von Prüfprotokollen in einer Tabelle

Prüfnachrichten können auch in einer Scylla-Tabelle namens audit.audit_log gespeichert werden: Beispieltabellenschema:

CREATE TABLE IF NOT EXISTS audit.audit_log ( date timestamp, node inet, event_time timeuuid, category text, consistency text, table_name text, keyspace_name text, operation text, source inet, username text, error boolean, PRIMARY KEY ((date, node), event_time));

Aktivieren Sie tabellenbasierte Prüfungen in scylla.yaml:

audit: "table" audit_categories: "DCL,DDL,AUTH" audit_keyspaces: "mykeyspace"

Starten Sie Scylla neu:

sudo systemctl restart scylla-server

Beispielabfrage zur Abrufung der Prüfprotokolle:

SELECT * FROM audit.audit_log;

Ergebnis:

Datum | Knoten | Ereigniszeit | Kategorie | Konsistenz | Fehler | Keyspace-Name | Operation | Quelle | Tabellenname | Benutzername |

2018-03-18 00:00:00+00 | 10.143.2.108 | 3429b1a5-2a94-11e8-8f4e-000000000001 | DDL | ONE | Falsch | nba | DROP TABLE nba.team_roster | 127.0.0.1 | team_roster | Scylla |

DataSunrise: Eine flexible Sicherheitssuite für ScyllaDB

Während die nativen Prüfungsfunktionen von ScyllaDB grundlegende Prüfungsfunktionen bieten, stellt DataSunrise eine umfassendere, zentralisierte Lösung für die Überwachung und Überprüfung von Datenbankaktivitäten bereit. DataSunrise bietet fortschrittliches Auditing, Sicherheitsmanagement und Compliance-Tools für ScyllaDB, mit denen Benutzer granulare Prüfungsregeln festlegen, detaillierte Prüfprotokolle anzeigen und Compliance-Richtlinien durchsetzen können.

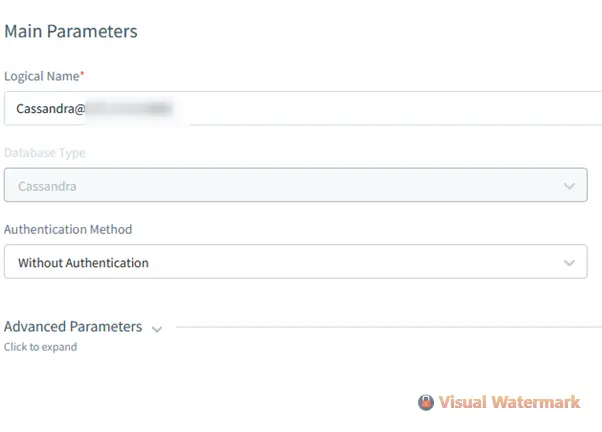

Einrichtung von DataSunrise für die Überwachung von ScyllaDB

Wenn DataSunrise bereits installiert ist, besteht die Einrichtung für die Überwachung von ScyllaDB aus folgenden Schritten:

- Erstellen einer DataSunrise-Instanz: Starten Sie eine neue Instanz zur Überwachung von ScyllaDB über die DataSunrise-Verwaltungsschnittstelle.

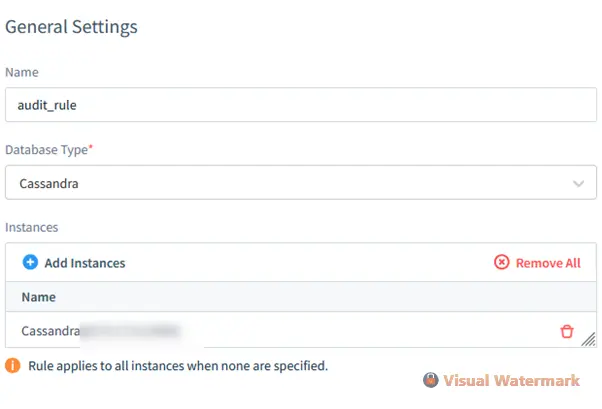

- Konfigurieren Sie die Prüfregeln: Definieren Sie die Prüfregeln, einschließlich der zu überwachenden Tabellen, Keyspaces und Ereignisse.

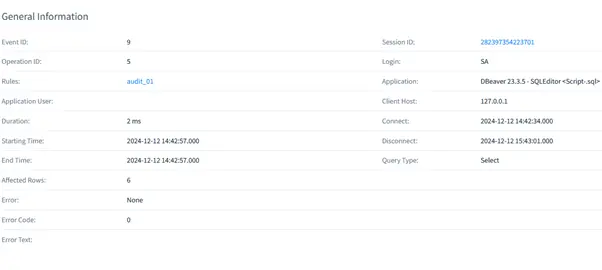

- Prüfungsergebnisse anzeigen: Greifen Sie über die DataSunrise-Seite auf die detaillierten Prüfprotokolle zu. Sie können die Ergebnisse anhand des Ereignistyps, des Benutzers, des Zeitstempels und anderer Kriterien durchsuchen und filtern.

Vorteile der Nutzung von DataSunrise für die Überwachung von ScyllaDB

- Zentrale Kontrolle: DataSunrise ermöglicht die zentralisierte Verwaltung von Prüfungsregeln über mehrere ScyllaDB-Instanzen hinweg, was die Durchsetzung einheitlicher Sicherheitsrichtlinien erleichtert.

- Erweiterte Funktionen: Neben der einfachen Überwachung bietet DataSunrise Funktionen wie Echtzeitwarnungen, Compliance-Berichterstattung und Datenmaskierung, was eine robuste Sicherheitsschicht bietet.

- Benutzerfreundlichkeit: Die intuitive Benutzeroberfläche und detaillierte Berichte ermöglichen es Administratoren, verdächtige Aktivitäten schnell zu identifizieren und darauf zu reagieren.

Durch die Integration von DataSunrise mit ScyllaDB erhalten Sie ein erweitertes Überwachungssystem, das die Compliance vereinfacht und Ihnen eine bessere Kontrolle über Ihre Datensicherheit bietet.

Fazit

Die nativen Datenprüffunktionen von ScyllaDB bieten eine zuverlässige Möglichkeit, Datenbankaktivitäten zu verfolgen und die Sicherheit zu gewährleisten. Durch die Konfiguration der Prüfparameter für spezifische Tabellen, Keyspaces und Ereignisse können Administratoren wichtige Operationen überwachen und protokollieren. Zusätzlich erweitert DataSunrise diese Fähigkeiten, indem es eine zentrale Plattform für die Verwaltung der Prüfregeln und die Gewährleistung der Compliance bietet.

Für Organisationen, die umfassende Datensicherheitsstrategien implementieren möchten, bietet die Integration der Prüfungsfunktionen von ScyllaDB mit DataSunrise eine leistungsstarke Lösung zur Überwachung und zum Schutz sensibler Daten.

Für weitere Informationen zur Datenbanküberwachung mit ScyllaDB oder um die fortschrittlichen Datenbanksicherheits-Tools von DataSunrise zu entdecken, besuchen Sie die offizielle Website von DataSunrise für eine Online-Demonstration.