ScyllaDB Datenbankaktivitätshistorie

Database Auditing ist ein Eckpfeiler des modernen Datenmanagements und bietet Einblicke in Benutzeraktivitäten und Datenänderungen zur Verbesserung der Sicherheit und Compliance. ScyllaDB, eine hochleistungsfähige NoSQL-Datenbank, bietet robuste Auditing-Funktionen zur Überwachung der Datenbankaktivität. Dieser Artikel behandelt die nativen Auditing-Fähigkeiten von ScyllaDB, einschließlich Konfiguration und Nutzung. Darüber hinaus erkunden wir die erweiterten Datenbankaktivitätshistorie Funktionen, die von DataSunrise, einem umfassenden Datenbanksicherheitswerkzeug, bereitgestellt werden.

Native ScyllaDB Datenbankaktivitätshistorie

Die nativen Auditing-Tools von ScyllaDB ermöglichen Administratoren die Überwachung von Abfragen, Datenänderungen und anderen Datenbankaktivitäten. Diese Funktionen, die nur in Scylla Enterprise verfügbar sind, unterstützen das Auditing über Syslog oder dedizierte Scylla-Tabellen.

Konfiguration des Auditings in ScyllaDB

Das Auditing in ScyllaDB wird über die scylla.yaml-Datei aktiviert und konfiguriert. Die folgenden Schritte beschreiben den Prozess:

- Auditing aktivieren

- Audit-Kategorien ScyllaDB unterstützt die folgenden Audit-Kategorien:

- AUTH: Protokolliert Anmeldeereignisse.

- DML: Protokolliert Datenmanipulationsoperationen (z.B. INSERT, UPDATE).

- DDL: Protokolliert Schemaänderungen (z.B. CREATE, DROP).

- DCL: Protokolliert Berechtigungsänderungen (z.B. GRANT, REVOKE).

- QUERY: Protokolliert alle Abfragen.

- ADMIN: Protokolliert Verwaltungsoperationen.

- Lassen Sie audit_tables leer, um alle Tabellen in den angegebenen Namespaces zu überprüfen.

Öffnen Sie die scylla.yaml-Datei und setzen Sie den Audit-Parameter auf table oder syslog. Zum Beispiel:

audit: "table" audit_categories: "DCL,DDL,AUTH" audit_keyspaces: "mykeyspace"

Starten Sie den Scylla-Server neu:

sudo systemctl restart scylla-server

Audit-Namespaces und Tabellen Geben Sie die zu überprüfenden Namespaces und Tabellen an:

audit_tables: "mykeyspace.mytable"

Anzeige von Audit-Protokollen

ScyllaDB speichert Audit-Protokolle entweder in einer Tabelle oder in Syslog. Unten sind Beispiele für den Zugriff auf diese Protokolle:

Tabellenbasierte Audit-Protokolle

Audit-Protokolle, die in der Tabelle audit.audit_log gespeichert sind, können mit SQL abgefragt werden:

SELECT * FROM audit.audit_log;

Beispielhafte Ausgabe:

Datum | Knoten | Kategorie | Namespace | Operation | Benutzername |

2024-01-01 12:00:00+00 | 192.168.1.10 | DDL | mykeyspace | CREATE TABLE mytable … | admin |

Syslog-basierte Audit-Protokolle

Syslog-Protokolle können durch Konfiguration von rsyslog auf CentOS in eine Datei umgeleitet werden:

sudo dnf install rsyslog sudo echo "if $programname contains 'scylla-audit' then /var/log/scylla-audit.log" >> /etc/rsyslog.conf sudo systemctl start rsyslog sudo systemctl enable rsyslog

Audit-Nachrichten erscheinen dann in /var/log/scylla-audit.log.

Beispiel: Verfolgung von Tabellendrops

Aktivieren Sie Auditing für DDL-Operationen in der scylla.yaml-Datei:

audit: "table" audit_categories: "DDL" audit_keyspaces: "mykeyspace"

Starten Sie Scylla neu und führen Sie eine Tabellendrop-Operation durch:

DROP TABLE mykeyspace.mytable;

Abfragen der audit.audit_log-Tabelle, um das Ereignis anzuzeigen:

SELECT * FROM audit.audit_log WHERE operation LIKE 'DROP TABLE%';

Erweitertes Auditing mit DataSunrise

DataSunrise erweitert die Auditing-Möglichkeiten von ScyllaDB durch zentrale Verwaltung, dynamisches Auditing und erweiterte Berichterstattung. Im Folgenden beschreiben wir, wie DataSunrise für das Auditing von ScyllaDB konfiguriert wird.

Einrichtung von DataSunrise für ScyllaDB

- Erstellen einer DataSunrise-Instanz

- Melden Sie sich in der DataSunrise-Verwaltungskonsole an.

- Fügen Sie eine neue Instanz hinzu und konfigurieren Sie den Proxy, um eine Verbindung zu Ihrem ScyllaDB-Cluster herzustellen.

- Verwenden Sie den dynamischen Proxymodus für Echtzeit-Auditing oder den statischen Modus für periodische Schnappschüsse.

- Audit-Regeln konfigurieren

- Definieren Sie Audit-Regeln für ScyllaDB in der DataSunrise-Oberfläche. Zum Beispiel:

- Überwachen Sie bestimmte SQL-Befehle.

- Verfolgen Sie den Zugriff auf sensible Daten.

- Audit-Ergebnisse anzeigen

- Navigieren Sie zum Bereich “Audit-Protokolle” in DataSunrise, um umfassende Aktivitätsprotokolle anzuzeigen.

- Filtern Sie die Protokolle nach Benutzer, Ereignistyp oder Zeitbereich für eine detaillierte Analyse.

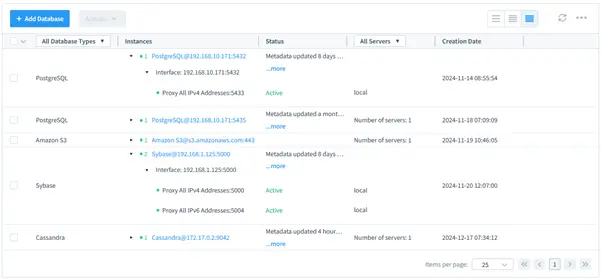

Auswahl des ScyllaDB-Instanztyps neben anderen unterstützten Datenbanken in DataSunrise

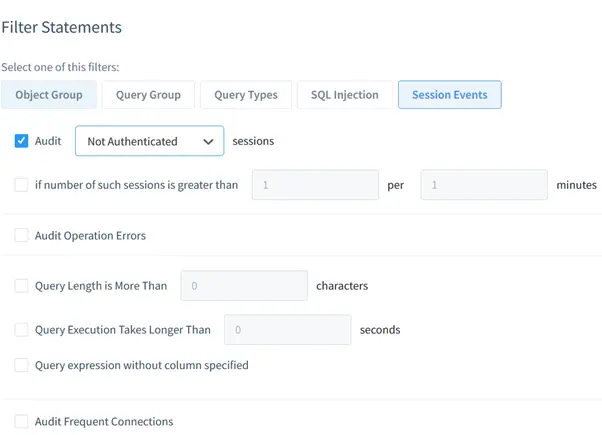

Konfiguration des DataSunrise-Auditing bei fehlgeschlagenen Anmeldeversuchen

Vorteile der Verwendung von DataSunrise

- Zentrale Verwaltung: Verwalten Sie Audit-Regeln für mehrere Datenbanken von einer einzigen Konsole aus.

- Dynamisches Auditing: Überwachen Sie die Datenbankaktivität in Echtzeit, ohne die Leistung zu beeinträchtigen.

- Erweiterte Berichterstattung: Erzeugen Sie detaillierte Compliance-Berichte.

- Sicherheitsintegration: Implementieren Sie Datenmaskierung, Zugriffssteuerung und Bedrohungserkennung neben dem Auditing.

Beispiel: Datenzugriffe überprüfen

Um SELECT-Abfragen auf sensiblen Tabellen zu überwachen:

Definieren Sie in DataSunrise eine Regel zur Verfolgung der SELECT-Anweisungen.

Greifen Sie auf die Tabelle über SQL zu:

SELECT * FROM sensitive_table;

Sehen Sie sich das Audit-Protokoll in DataSunrise an:

Zeit: 2024-01-01 12:00:00

Benutzer: admin

Abfrage: SELECT * FROM sensitive_table;

Fazit

Die nativen Audit-Funktionen von ScyllaDB und die erweiterten Fähigkeiten von DataSunrise bieten leistungsstarke Werkzeuge zur Überwachung der Datenbankaktivität und zur Sicherstellung der Compliance. Während ScyllaDB detaillierte Auditing-Optionen über SQL-basierte Konfigurationen bietet, erweitert DataSunrise diese Fähigkeiten durch zentrale Verwaltung und erweiterte Analysen.

Zusätzlich zu seinen robusten Audit-Fähigkeiten bietet DataSunrise umfassende Sicherheitsfunktionen, einschließelich Sicherheitsregeln, Datenmaskierung, Identifizierung sensibler Daten, Schwachstellenbewertungen und mehr. Weitere Informationen über die Datenbanksicherheitslösung von DataSunrise, einschließlich der Audit- und Compliance-Funktionen, finden Sie auf unserer Website für eine Online-Demonstration.