Vereinfachung des Datenzugriffs mit universellen Zugriffskontrollsystemen

Einführung

Heute müssen Unternehmen große Mengen an Daten verwalten und schützen, die in zahlreichen Datenbanken gespeichert sind. In unserer datenfokussierten Welt wächst die Notwendigkeit robuster Sicherheitsmaßnahmen, da Datenverstöße immer ausgefeilter und häufiger werden. Hier kommt der Universal Access Controller ins Spiel – eine bahnbrechende Lösung, die unsere Herangehensweise an die Zugriffskontrolle auf Datenbanken revolutioniert.

Dieser Artikel taucht in die Welt der universellen Zugriffskontrollsysteme ein und erkundet ihre Bedeutung im modernen Datenbankmanagement und in der Sicherheit. Wir werden sehen, wie diese Werkzeuge dabei helfen können, den Zugang zu verschiedenen Datenquellen zu kontrollieren, um die Einhaltung gesetzlicher Vorschriften sicherzustellen und sensible Informationen zu schützen.

Was ist Datenbank-Zugriffskontrolle?

Bevor wir in das Konzept der universellen Zugriffskontrolle eintauchen, lassen Sie uns kurz die Grundlagen der Datenbank-Zugriffskontrolle erläutern.

Ein Zugriffskontrollsystem ist ein Sicherheitswerkzeug. Es kontrolliert, wer auf Daten in einer Datenbank zugreifen kann, und bestimmt, welche Aktionen sie mit den Daten durchführen können. Es ist die erste Verteidigungslinie gegen unbefugten Zugriff, Datenverstöße und andere Sicherheitsbedrohungen.

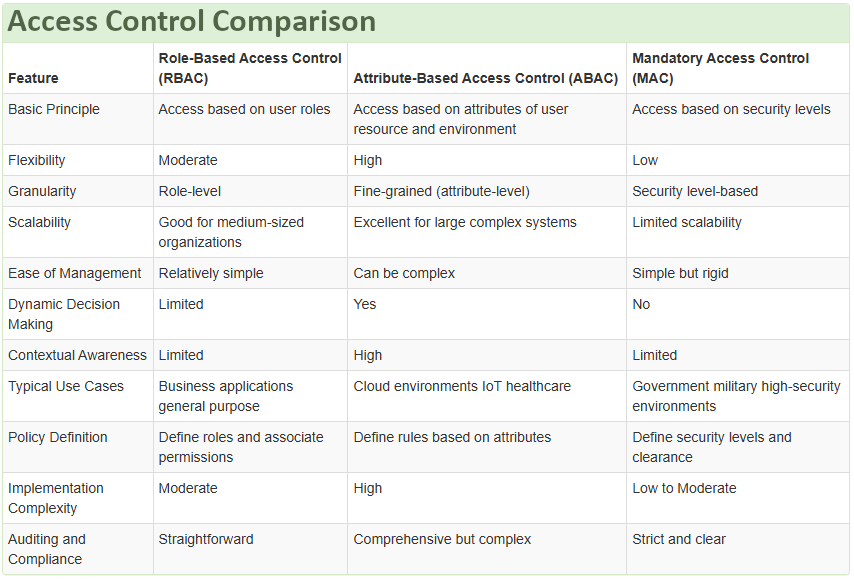

Traditionelle Methoden der Zugriffskontrolle umfassen:

- Rollenbasierte Zugriffskontrolle (RBAC)

- Attributbasierte Zugriffskontrolle (ABAC)

- Pflichtbasierte Zugriffskontrolle (MAC)

Diese Methoden sind effektiv, aber sie kämpfen mit den Komplexitäten moderner Datenumgebungen, insbesondere beim Arbeiten mit mehreren Datenquellen.

Verstehen der Universellen Zugriffskontrolle

Definition des Universal Access Controllers

Ein Universal Access Controller ist eine fortschrittliche Sicherheitslösung, die zentrale Zugriffskontrolle über mehrere Datenbanken und Datenquellen hinweg bietet. Er fungiert als zentrale Kontrollinstanz, die es Administratoren ermöglicht, Zugriffspolitiken konsistent über verschiedene Datenumgebungen hinweg zu verwalten und durchzusetzen.

Wichtige Merkmale eines Universal Access Controllers umfassen:

- Zentralisiertes Richtlinienmanagement

- Unterstützung für verschiedene Datenbanktypen

- Echtzeitüberwachung und -prüfung

- Dynamische Zugriffskontrollregeln

- Datenmaskierungs- und Verschlüsselungsfunktionen

All diese Funktionen werden in der DataSunrise-Software implementiert, die eine der am weitesten verbreiteten Lösungen zur Zugriffskontrolle auf Daten ist. Bei DataSunrise legen wir Wert auf die Einfachheit sicherer Lösungen und gewährleisten gleichzeitig die Sicherheit bestehender Daten. Dieser Ansatz bietet zwei Hauptvorteile: Erstens ist die Einrichtungszeit für die wichtigsten Sicherheitsaufgaben mit DataSunrise minimal. Zweitens kann DataSunrise in vier verschiedenen Modi betrieben werden, sodass Sie den sichersten Modus für Ihre Bedürfnisse wählen können.

Die Notwendigkeit der Universellen Zugriffskontrolle

Da Unternehmen hybride und Multi-Cloud-Umgebungen übernehmen, wird die Verwaltung der Zugriffskontrolle zunehmend komplexer. Universal Access Controllers begegnen dieser Herausforderung, indem sie einen einheitlichen Ansatz für die Datensicherheit bieten.

Vorteile der Implementierung eines Universal Access Controllers:

- Vereinfachte Verwaltung

- Verbesserte Sicherheitslage

- Verbessertes Compliance-Management

- Reduziertes Risiko von Datenverstößen

- Erhöhte Sichtbarkeit der Datenzugriffsmuster

Implementierung der Universellen Zugriffskontrolle

Es gibt mehrere Möglichkeiten, universelle Zugriffskontrolle in Ihrer Datenumgebung zu implementieren. Lass uns einige gängige Ansätze erkunden:

1. Native Datenbankintegration

Bei dieser Methode werden Zugriffskontrollrichtlinien direkt in jedem Datenbanksystem konfiguriert. Während sie eingebaute Sicherheitsfunktionen nutzt, kann es schwierig sein, die Konsistenz über verschiedene Datenbanktypen hinweg aufrechtzuerhalten.

2. Implementierung auf Anwendungsebene

Bei diesem Ansatz wird die Zugriffskontrolllogik in die Anwendungsschicht eingebaut. Obwohl er eine feinkörnige Kontrolle bietet, kann er zu erhöhter Komplexität und potenziellen Sicherheitslücken führen, wenn er nicht ordnungsgemäß implementiert wird.

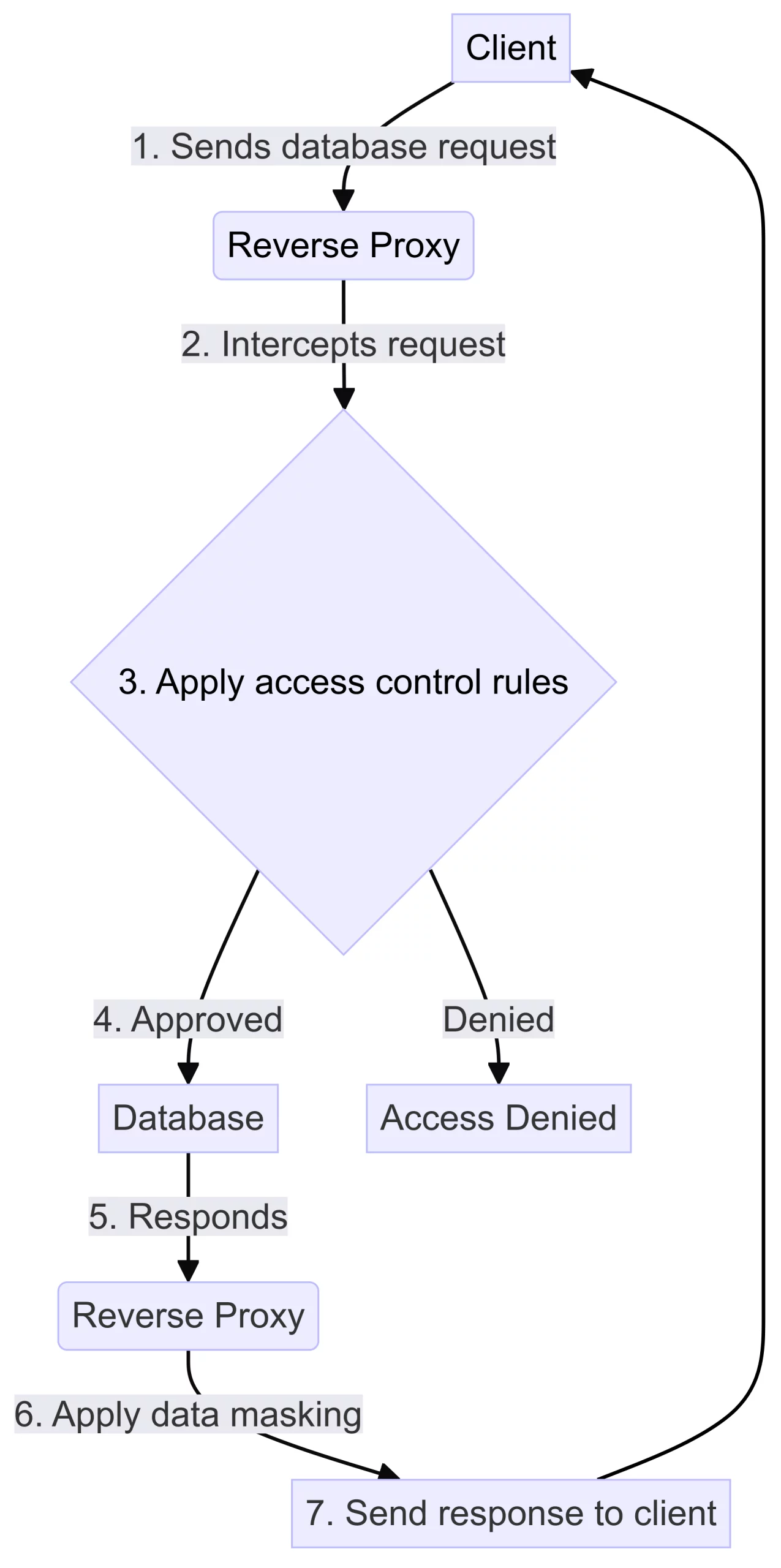

3. Middleware-Ansatz mit Reverse Proxy

Middleware-Zugriffskontrolle gewinnt aufgrund ihrer Flexibilität und Effektivität an Beliebtheit. Sie umfasst einen Reverse Proxy für Datenzugriffsregeln, Maskierung und Überprüfung.

Diese Art der Zugriffskontrolle wird zunehmend eingesetzt, weil sie flexibel und effektiv ist. Lassen Sie uns tiefer in diese Methode eintauchen.

Die Middleware-Zugriffskontrolle: Ein genauerer Blick

Der Middleware-Ansatz zur universellen Zugriffskontrolle umfasst die Bereitstellung eines Reverse Proxy zwischen Clients und Datenbankservern. Dieser Proxy überwacht alle Datenbankanforderungen, wendet Zugriffskontrollregeln an und leitet genehmigte Anfragen an die entsprechende Datenbank weiter.

Wie es funktioniert

Hauptkomponenten

- Reverse Proxy: Agiert als Vermittler zwischen Clients und Datenbanken

- Policy Engine: Definiert und erzwingt Zugriffskontrollregeln

- Audit-Modul: Protokolliert alle Datenbankaktivitäten für Compliance und Sicherheitsanalyse

- Datenmaskierungs-Engine: Wendet Datenverschleierungstechniken an, um sensible Informationen zu schützen

Vorteile des Middleware-Ansatzes

- Zentralisierte Kontrolle: Zugriffspolitiken von einem zentralen Punkt aus verwalten

- Datenbankunabhängig: Funktioniert mit verschiedenen Datenbanktypen und -versionen

- Unauffällig: Keine Änderungen an bestehenden Datenbanken oder Anwendungen erforderlich

- Echtzeitschutz: Wendet Regeln dynamisch an

- Umfassende Überprüfung: Erfasst detaillierte Protokolle für Compliance und Forensik

Best Practices für Universal Access Control

Um die Effektivität Ihrer Universal Access Controller-Implementierung zu maximieren, berücksichtigen Sie die folgenden bewährten Verfahren:

- Adoptieren Sie den Ansatz des geringsten Privilegs

- Überprüfen und aktualisieren Sie regelmäßig die Zugriffspolitiken

- Implementieren Sie starke Authentifizierungsmethoden

- Verwenden Sie Datenklassifizierung zur Steuerung von Zugriffskontrollentscheidungen

- Führen Sie regelmäßige Audits und Sicherheitsbewertungen durch

- Bieten Sie fortlaufende Schulungen für Administratoren und Benutzer an

Herausforderungen und Überlegungen

Obwohl Universal Access Controllers erhebliche Vorteile bieten, gibt es einige Herausforderungen zu beachten:

- Performance-Einfluss: Proxy-Anfragen können Latenzen einführen

- Komplexität der Ersteinrichtung: Die Konfiguration von Richtlinien für verschiedene Datenquellen kann zeitaufwändig sein

- Aktualität der Richtlinien: Regelmäßige Überprüfungen sind notwendig, um die Sicherheit aufrechtzuerhalten

- Integration mit bestehenden Systemen: Kann Änderungen an der Netzwerkarchitektur erfordern

Künftige Trends in der universellen Zugriffskontrolle

Mit fortschreitender Technologie können wir Fortschritte in der universellen Zugriffskontrolle erwarten, darunter:

- KI-gesteuerte Richtlinienempfehlungen

- Verbesserte Integration mit Cloud-Diensten

- Verbesserte Unterstützung für IoT- und Edge-Computing-Szenarien

- Verfeinerte Datenmaskierungs- und Verschlüsselungstechniken

Fazit

Universal Access Controllers stellen einen bedeutenden Fortschritt in der Datensicherheit und im Zugriffsmanagement dar. Unternehmen können den Datenzugriff, die Sicherheit, die Verwaltung und die Einhaltung von Datenschutzgesetzen verbessern, indem sie ein zentrales System verwenden.

Dieses System ermöglicht Unternehmen eine bessere Kontrolle darüber, wer auf Daten zugreifen kann, und hilft dabei, Sicherheitsmaßnahmen zu verstärken. Zudem vereinfacht es administrative Aufgaben und gewährleistet die Einhaltung von Datenschutzgesetzen.

Der Middleware-Ansatz bietet einen leistungsstarken und unauffälligen Weg, um universelle Zugriffskontrolle zu erreichen. Unternehmen können den Zugang kontrollieren, Daten schützen und Aktivitäten verfolgen, indem sie Datenbankanfragen in Echtzeit überwachen. Dies kann ohne Änderungen an Datenbanken oder Anwendungen erfolgen.

Da Datensysteme immer komplexer werden, werden Universal Access Controllers entscheidend sein, um wertvolle Informationen zu schützen und Compliance sicherzustellen.

DataSunrise bietet benutzerfreundliche und flexible Tools zur Datenbanküberwachung, Maskierung und Einhaltung gesetzlicher Vorschriften. Besuchen Sie unsere Website DataSunrise.com für eine Online-Demo und erfahren Sie, wie unsere Lösungen Ihre Datenbank-Sicherheit über mehrere Datenquellen hinweg verbessern können.