Enterprise Data Protection Services

In der heutigen digitalen Landschaft ist der Schutz von sensiblen Informationen für Unternehmen jeder Größe von größter Bedeutung. Große Unternehmen stehen vor einer schwierigen Herausforderung, da sie mit vielen komplexen Daten umgehen. Dieser Artikel behandelt Enterprise Data Protection Services. Es wird erklärt, was sie sind, wie sie funktionieren und warum sie für Unternehmen heute wichtig sind.

Was ist Enterprise Data Protection?

Enterprise Data Protection beschreibt, wie große Unternehmen ihre kritischen Daten schützen. Dies umfasst eine Vielzahl von Aktivitäten, einschließlich:

- Datenverschlüsselung

- Zugriffskontrolle

- Backup und Wiederherstellung

- Compliance-Management

- Bedrohungserkennung und -prävention

Das Ziel ist es, die Datenvertraulichkeit, -integrität und -verfügbarkeit über das gesamte Unternehmensökosystem sicherzustellen.

Implementierung des Enterprise Data Protection

Es gibt mehrere Ansätze zur Implementierung des Enterprise Data Protection:

On-Premises-Lösungen

Traditionelle On-Premises-Lösungen beinhalten die Bereitstellung von Hardware und Software innerhalb der physischen Infrastruktur des Unternehmens. Dieser Ansatz bietet vollständige Kontrolle über Daten und Systeme, erfordert jedoch erhebliche Anfangsinvestitionen und laufende Wartung.

Cloud-basierte Dienste

Cloud-basierte Enterprise Data Protection Services nutzen die Leistungsfähigkeit und Flexibilität des Cloud-Computing. Diese Lösungen bieten Flexibilität, Kosteneffizienz und automatische Updates. Sie könnten jedoch Bedenken hinsichtlich der Datensouveränität und -kontrolle aufwerfen.

Hybride Ansätze

Viele Unternehmen entscheiden sich für einen hybriden Ansatz, der On-Premises- und Cloud-basierte Lösungen kombiniert. Diese Strategie ermöglicht es Organisationen, Kontrolle und Flexibilität zu balancieren, indem sie sensible Daten vor Ort behalten und Cloud-Dienste für weniger kritische Informationen nutzen.

Einige fortschrittliche Lösungen, wie DataSunrise, ermöglichen die Kontrolle der Datensicherheit sowohl in On-Premise- als auch in Cloud-Umgebungen. Diese Flexibilität wird zunehmend wichtiger, da Unternehmen Multi-Cloud- und hybride Infrastrukturen einführen.

Herausforderungen beim Enterprise Data Protection

Der Schutz von Daten auf Unternehmensebene stellt einzigartige Herausforderungen dar:

Groß angelegte Architektur

Unternehmen haben oft komplexe, verteilte IT-Umgebungen, die sich über mehrere Standorte und Systeme erstrecken. Diese Komplexität erschwert es, eine konsistente Sicherheitslage im gesamten Unternehmen aufrechtzuerhalten.

Vielfalt der Datenquellen

Große Unternehmen haben in der Regel mit verschiedenen Datenquellen zu tun, darunter:

- Kundendatenbanken

- Finanzdatensätze

- Geschäftsdaten

- IoT-Geräteeingaben

- Drittanbieter-Integrationen

Jede dieser Quellen kann unterschiedliche Schutzstrategien und Compliance-Anforderungen erfordern.

Regulatorische Compliance

Unternehmen müssen verschiedenen Datenschutzbestimmungen wie GDPR, CCPA folgen. Darüber hinaus müssen sie branchenspezifische Vorschriften wie HIPAA für das Gesundheitswesen einhalten. Die Einhaltung dieser Vorschriften über alle Datenbestände hinweg stellt eine erhebliche Herausforderung dar.

Insider-Bedrohungen

Bei einer großen Belegschaft und zahlreichen Zugangspunkten steigt das Risiko von Insider-Bedrohungen – seien sie böswillig oder unbeabsichtigt – erheblich.

Altsysteme

Viele Unternehmen verlassen sich immer noch auf Altsysteme, die möglicherweise nicht mit modernen Sicherheitslösungen kompatibel sind und potenzielle Sicherheitslücken schaffen.

Enterprise Data Security as a Service

Um diese Herausforderungen zu meistern, wenden sich viele Organisationen Data Security as a Service (DSaaS)-Lösungen zu. Manchmal wird dies auch als Data Management as a Service bezeichnet. Dieses Modell bietet mehrere Vorteile:

- Skalierbarkeit: Leichte Anpassung an sich ändernde Datenvolumen und Geschäftsanforderungen

- Kosteneffizienz: Reduzierung von Anfangsinvestitionen und Kosten

- Fachwissen: Nutzung spezialisierten Sicherheitswissens und Ressourcen

- Kontinuierliche Updates: Schutz gegen sich entwickelnde Bedrohungen

Technologien, die in DSaaS genutzt werden

DSaaS-Lösungen beinhalten typischerweise eine Reihe fortschrittlicher Technologien:

- Maschinelles Lernen und KI: Für Anomalieerkennung und prädiktive Bedrohungsanalyse

- Blockchain: Zur Gewährleistung der Datenintegrität und Schaffung manipulationssicherer Audit-Trails

- Zero Trust Architektur: Geht davon aus, dass kein Benutzer oder System von Natur aus vertrauenswürdig ist

- Data Loss Prevention (DLP): Überwacht und kontrolliert Daten in Benutzung, in Bewegung und im Ruhezustand

- Cloud Access Security Brokers (CASBs): Sichern Cloud-basierte Ressourcen und Anwendungen

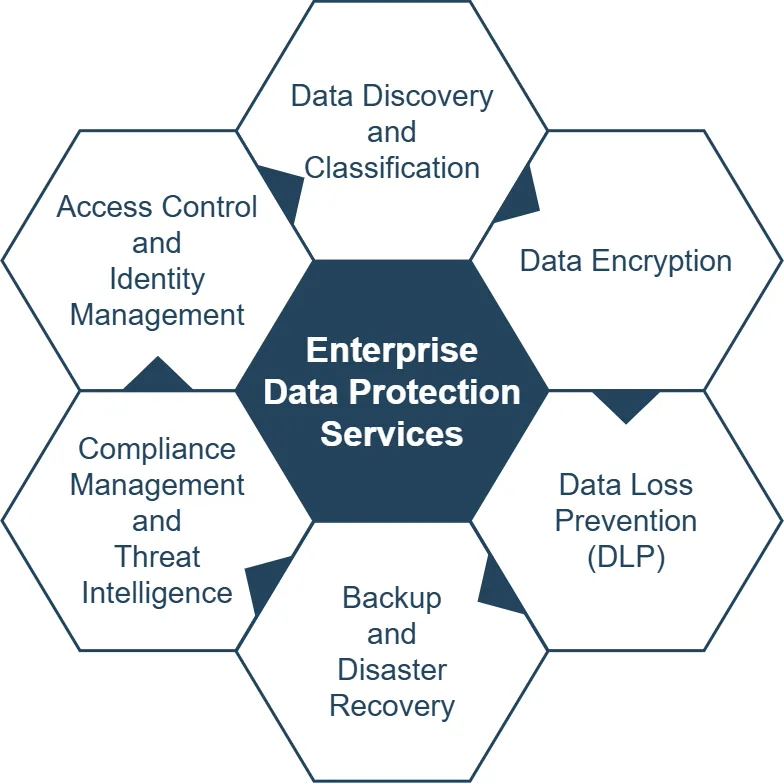

Schlüsselfaktoren der Enterprise Data Protection Services

Sehen wir uns einige wesentliche Elemente einer umfassenden Unternehmensdatenschutzstrategie an:

Datenentdeckung

Bevor Sie Ihre Daten schützen können, müssen Sie wissen, was Sie haben und wo es sich befindet. Datenentdeckungstools helfen, sensible Informationen im gesamten Unternehmen zu identifizieren, während Klassifizierungssysteme Daten basierend auf ihrer Sensibilität und Bedeutung kategorisieren.

Zugriffskontrolle und Identitätsmanagement

Die Implementierung robuster Zugriffskontrollmaßnahmen ist entscheidend für den Schutz von Unternehmensdaten. Dazu gehören:

- Multi-Faktor-Authentifizierung (MFA)

- Rollenbasierte Zugriffskontrolle (RBAC)

- Single Sign-On (SSO)-Lösungen

- Privilegiertes Zugriffsmanagement (PAM)

Diese Tools stellen sicher, dass nur autorisierte Benutzer auf sensible Daten und Systeme zugreifen können.

Datenverschlüsselung

Verschlüsselung ist ein Eckpfeiler des Datenschutzes. Unternehmen sollten implementieren:

- Verschlüsselung im Ruhezustand: Schützt Daten, die auf Servern, Datenbanken und Endpunkten gespeichert sind

- Verschlüsselung während der Übertragung: Sichert Daten, wenn sie über Netzwerke übertragen werden

- End-to-End-Verschlüsselung: Bietet kontinuierlichen Schutz von der Quelle bis zum Ziel

Data Loss Prevention (DLP)

DLP-Lösungen helfen, die unbefugte Extraktion von Daten zu verhindern. Sie überwachen die Datenbewegung und können verdächtige Aktivitäten blockieren oder melden. Beispielsweise kann ein DLP-System verhindern, dass ein Mitarbeiter ein sensibles Dokument an eine externe Adresse sendet.

Backup und Disaster Recovery

Regelmäßige Backups und ein solider Notfallwiederherstellungsplan sind entscheidend für die Aufrechterhaltung der Datenverfügbarkeit. Dazu gehört:

- Automatisierte Backupsysteme

- Externe Datenspeicherung

- Regelmäßige Notfallübungen

- Schnelle Wiederherstellungsfähigkeiten

Beispiel:

Die einfachste Möglichkeit, PostgreSQL-Datenbanken über die Befehlszeile unter Linux zu sichern, ist die Verwendung des pg_dump Dienstprogramms. Die Syntax lautet wie folgt:

pg_dump -U benutzername -d datenbankname > sicherungsdatei.sql

Dieser Befehl erstellt eine SQL-Datei namens backup_file.sql im aktuellen Verzeichnis, die eine vollständige Sicherung der Datenbank “datenbankname” enthält.

MySQL hat tatsächlich auch die gleiche Syntax für das Dienstprogramm (mysqldump):

mysqldump -u benutzername -p datenbankname > sicherungsdatei.sql

Compliance-Management

Enterprise Data Protection Services umfassen oft Tools zur Verwaltung der regulatorischen Compliance. Diese Lösungen können:

- Compliance-Anforderungen verfolgen

- Compliance-Berichterstattung automatisieren

- Regelmäßige Audits durchführen

- Datenspeicherungspolitik verwalten

Bedrohungsinformationen und Vorfallreaktion

Proaktive Bedrohungserkennung und schnelle Reaktion auf Vorfälle sind entscheidend, um Datenverletzungen zu minimieren. Dies umfasst:

- Echtzeit-Überwachung und -Alarmierung

- Bedrohungsinformations-Feeds

- Automatisierte Vorfallreaktions-Workflows

- Regelmäßige Sicherheitsüberprüfungen und Penetrationstests

Best Practices für Enterprise Data Protection

Um die Effektivität Ihrer Datenschutzbemühungen zu maximieren, sollten Sie diese Best Practices berücksichtigen:

- Entwickeln Sie eine umfassende Datenschutzstrategie

- Implementieren Sie ein Zero-Trust-Sicherheitsmodell

- Schulen Sie Ihre Mitarbeiter regelmäßig zu den besten Datenschutzpraktiken

- Führen Sie häufig Sicherheitsüberprüfungen und Bewertungen durch

- Informieren Sie sich über neue Bedrohungen

- Implementieren Sie ein robustes Patch-Management-Programm

- Erstellen Sie klare Richtlinien zur Datenverwaltung

- Testen Sie regelmäßig Ihren Vorfallreaktionsplan

- Nützen Sie Automatisierung, um menschliche Fehler zu reduzieren

- Überwachen und verbessern Sie kontinuierlich Ihre Sicherheitslage

Fallstudie: Finanzdienstleistungsunternehmen verbessert Datenschutz

Ein Blick auf ein Praxisbeispiel für Enterprise Data Protection:

Ein großes Finanzdienstleistungsunternehmen kämpfte damit, die Datensicherheit über seine globalen Operationen hinweg zu gewährleisten. Sie implementierten eine umfassende DSaaS-Lösung, die umfasste:

- Automatisierte Datenentdeckung

- Fortgeschrittene Verschlüsselung für alle sensiblen Daten

- Echtzeitüberwachung und -alarmierung

- Zentralisierte Zugriffskontrolle und Identitätsmanagement

Ergebnisse:

- 60% Reduzierung der Sicherheitsvorfälle

- 40% Verbesserung der Compliance-Audit-Ergebnisse

- 25% Rückgang der Datenschutzkosten

- Verbesserte Fähigkeit, sich an neue Vorschriften anzupassen

Dieses Fallbeispiel zeigt, dass Enterprise Data Protection Services großen Organisationen greifbare Vorteile bringen können.

Die Zukunft des Enterprise Data Protection

Mit der Weiterentwicklung der Technologie wird sich auch die Landschaft des Enterprise Data Protection weiterentwickeln. Einige Trends, die Sie beobachten sollten, sind:

- Zunehmende Nutzung von KI und maschinellem Lernen zur Bedrohungserkennung

- Größere Integration von Sicherheitstools im gesamten Unternehmen

- Anstieg von quantenresistenten Verschlüsselungsmethoden

- Erweiterung von Datenschutztechnologien (PETs)

- Wachsender Fokus auf die Sicherung von IoT und Edge-Computing-Umgebungen

Fazit: Schutz des wertvollsten Vermögenswerts Ihres Unternehmens

In der heutigen Welt ist der Schutz von Geschäftsdaten entscheidend. Datenverletzungen können kostspielig sein und den Ruf eines Unternehmens schädigen. Starker Datenschutz ist für den Erfolg unverzichtbar. Durch die Nutzung fortschrittlicher Dienste und das Befolgen bewährter Praktiken können Organisationen ihr wertvollstes Gut schützen: ihre Daten.

Denken Sie daran, dass effektiver Datenschutz ein fortlaufender Prozess ist, der ständige Wachsamkeit und Anpassung erfordert. Bleiben Sie informiert, bleiben Sie vorbereitet und priorisieren Sie die Sicherheit Ihrer Unternehmensdaten.

DataSunrise bietet eine Reihe benutzerfreundlicher und flexibler Tools für Datenbanksicherheit und Compliance, die sich ideal für Unternehmen eignen. Besuchen Sie die DataSunrise-Website für eine Online-Demo und erfahren Sie, wie wir Ihnen helfen können, Ihre Unternehmensdaten zu schützen.