Control de Acceso Basado en Atributos (ABAC)

En el panorama digital de hoy en día, la seguridad de los datos es de suma importancia. A medida que las organizaciones luchan con el volumen cada vez mayor de información sensible que deben proteger, la necesidad de mecanismos robustos de control de acceso se vuelve más crítica que nunca. Aquí es donde el control de acceso basado en atributos (ABAC) entra en juego.

ABAC es un enfoque poderoso y flexible para el control de acceso que utiliza atributos para determinar quién puede acceder a recursos específicos y bajo qué condiciones. Al considerar una amplia gama de factores, ABAC permite a las organizaciones crear políticas de control de acceso granulares que pueden adaptarse a las necesidades complejas y en evolución de las empresas modernas.

¿Qué es el Control de Acceso Basado en Atributos (ABAC)?

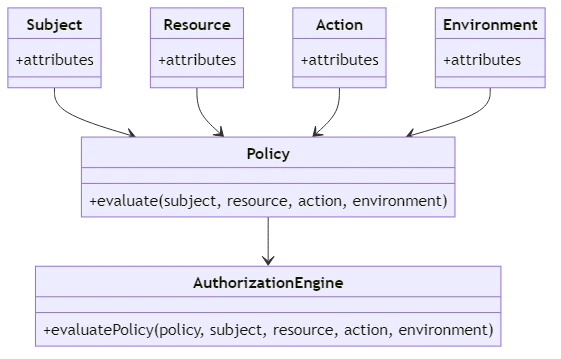

El control de acceso basado en atributos es un método de regulación del acceso a recursos basado en atributos asociados con el usuario, el recurso, la acción y el entorno. Estos atributos pueden incluir una variedad de factores, como el rol del usuario, ubicación, hora del día y la sensibilidad de los datos a los que se está accediendo. ABAC permite un control de acceso de alto nivel de detalle, permitiendo a las organizaciones crear políticas de control de acceso sofisticadas que pueden adaptarse fácilmente a medida que cambian los requisitos comerciales.

En contraste con los modelos tradicionales de control de acceso, que a menudo dependen de roles estáticos o listas de control de acceso, ABAC ofrece un enfoque más dinámico y consciente del contexto. Al evaluar múltiples atributos en tiempo real, ABAC puede tomar decisiones más informadas sobre si conceder o denegar el acceso a un recurso particular.

Ejemplo:

Consideremos una organización de atención médica que necesita proteger datos sensibles de pacientes. Usando ABAC, la organización puede crear políticas que permitan a los doctores acceder a los registros de pacientes solo durante sus horas de trabajo y desde dentro de la red del hospital. Estas políticas pueden ser fácilmente expresadas usando atributos como el rol del usuario (por ejemplo, doctor), la hora del día (por ejemplo, entre las 9 AM y las 5 PM) y la ubicación de la red (por ejemplo, rango de IP del hospital).

Este es un ejemplo de cómo tal política podría implementarse en código:

Python

def check_access(user, resource, action, time, location):

if user.role == "doctor" and resource.type == "patient_record":

if action == "read" and 9 <= time.hour < 17 and location.ip_range == "hospital_network":

return True

return FalseEn este ejemplo, la función check_access evalúa el rol del usuario, el tipo de recurso, la acción que se está llevando a cabo, la hora actual y la ubicación de la red para determinar si el acceso debe ser concedido. Este simple ejemplo demuestra el poder y la flexibilidad de ABAC para imponer políticas de control de acceso complejas.

ABAC (Control de Acceso Basado en Atributos) vs. RBAC (Control de Acceso Basado en Roles)

ABAC a menudo se compara con el Control de Acceso Basado en Roles (RBAC), otro método popular de control de acceso. Mientras que RBAC concede acceso basado en el rol de un usuario dentro de una organización, ABAC toma un enfoque más granular. Con el control de acceso basado en atributos, el acceso se determina por una combinación de atributos, permitiendo políticas de control de acceso más flexibles y dinámicas.

En un sistema de RBAC, los roles se definen típicamente usando comandos como CREATE ROLE. Por ejemplo:

SQL

CREATE ROLE manager; GRANT SELECT, INSERT, UPDATE ON employees TO manager;

Este código crea un rol de "manager" y le otorga permisos específicos en la tabla "employees". Sin embargo, este enfoque puede ser limitado, ya que no toma en cuenta otros factores contextuales que pueden ser relevantes para las decisiones de control de acceso.

Con ABAC, estos factores adicionales pueden incorporarse fácilmente en las políticas de control de acceso. Por ejemplo, el acceso de un manager a los registros de empleados puede estar restringido basado en atributos como su departamento, ubicación y la sensibilidad de los datos que están tratando de acceder.

Atributos en ABAC

ABAC se basa en cuatro categorías principales de atributos:

- Atributos del Sujeto: Estas son características del usuario, como su título de trabajo, departamento, nivel de seguridad y ubicación.

- Atributos del Recurso: Estos describen el recurso al que se está accediendo, como el tipo de dato, nivel de sensibilidad y propietario.

- Atributos de la Acción: Estos definen la acción que se está realizando en el recurso, como leer, escribir o eliminar.

- Atributos del Entorno: Estos son factores contextuales, como la hora del día, ubicación y el nivel de seguridad de la red.

Al considerar estos atributos en combinación, ABAC puede tomar decisiones de control de acceso más informadas y conscientes del contexto.

Ejemplo:

Consideremos una institución financiera que necesita proteger datos sensibles de clientes. Usando ABAC, la institución puede crear políticas que restringen el acceso a registros de clientes basado en una combinación de atributos, como el rol del usuario, la sensibilidad de los datos y la hora del día.

Este es un ejemplo de cómo tal política podría implementarse en código:

Java

public boolean checkAccess(User user, Resource resource, Action action, Environment environment) {

if (user.getRole().equals("financial_advisor") && resource.getType().equals("customer_record")) {

if (action.equals(Action.READ) && resource.getSensitivity().equals("low") && environment.getTime().getHour() >= 9 && environment.getTime().getHour() < 17) {

return true;

}

}

return false;

}

En este ejemplo, el método checkAccess evalúa el rol del usuario, el tipo y la sensibilidad del recurso, la acción que se está realizando y la hora actual para determinar si el acceso debe ser concedido. Este código demuestra cómo ABAC puede ser usado para imponer políticas de control de acceso complejas que tienen en cuenta múltiples atributos.

Implementación del Control de Acceso Basado en Atributos (ABAC)

Implementar ABAC implica varios pasos clave:

- Definir atributos: El primer paso en la implementación de ABAC es identificar los atributos relevantes para sujetos, recursos, acciones y el entorno. Este proceso implica trabajar estrechamente con las partes interesadas del negocio para entender los requisitos de control de acceso de la organización y los factores que deben ser considerados al tomar decisiones de control de acceso.

- Crear políticas: Una vez que se han identificado los atributos relevantes, el siguiente paso es desarrollar políticas de control de acceso basadas en estos atributos. Estas políticas deben ser expresadas de manera clara y sin ambigüedades, usando un lenguaje de políticas que pueda ser fácilmente entendido y mantenido por las partes interesadas tanto técnicas como no técnicas.

- Implementar las políticas: Con las políticas definidas, el siguiente paso es implementarlas usando un motor de autorización. Este motor es responsable de evaluar las políticas en tiempo real y determinar si el acceso debe ser otorgado o denegado basado en los atributos proporcionados.

- Monitorear y refinar: Finalmente, es importante monitorear continuamente el sistema y refinar las políticas según sea necesario para asegurar que permanezcan efectivas y alineadas con las necesidades del negocio. Esto puede implicar actualizar los valores de los atributos, modificar políticas o agregar nuevas políticas para abordar requisitos cambiantes.

Beneficios de ABAC

ABAC ofrece varios beneficios clave sobre los modelos tradicionales de control de acceso:

- Flexibilidad: ABAC permite políticas de control de acceso de alto nivel de detalle que pueden adaptarse a los requisitos cambiantes del negocio. Al considerar una amplia gama de atributos, ABAC puede soportar escenarios de control de acceso complejos y dinámicos que serían difíciles o imposibles de implementar usando otros modelos.

- Escalabilidad: A medida que se agregan nuevos usuarios y recursos a una organización, ABAC puede acomodarlos fácilmente sin requerir cambios significativos en las políticas existentes. Esto hace que ABAC sea adecuado para organizaciones grandes y de rápido crecimiento.

- Mejora de la seguridad: Al considerar múltiples atributos y tomar decisiones de control de acceso en tiempo real, ABAC puede ayudar a prevenir el acceso no autorizado y proteger los datos sensibles de ser comprometidos.

- Cumplimiento: ABAC puede ayudar a las organizaciones a cumplir con los requisitos reglamentarios asegurando que las políticas de control de acceso estén alineadas con los estándares y regulaciones de la industria. Al proporcionar un registro claro y auditable de las decisiones de control de acceso, ABAC puede ayudar a las organizaciones a demostrar el cumplimiento y evitar sanciones costosas.

Desafíos de ABAC

Si bien ABAC ofrece muchos beneficios, también presenta algunos desafíos que las organizaciones deben tener en cuenta:

- Complejidad: Implementar ABAC puede ser complejo, requiriendo una planificación cuidadosa y mantenimiento continuo. Las organizaciones necesitan tener una comprensión clara de sus requisitos de control de acceso y los atributos que deben considerarse al tomar decisiones de control de acceso.

- Gestión de atributos: Asegurar que los atributos se asignen con precisión y se mantengan actualizados puede consumir tiempo y recursos. Las organizaciones necesitan tener procesos para gestionar atributos y asegurar que permanezcan precisos y relevantes con el tiempo.

- Rendimiento: Evaluar políticas de control de acceso basadas en múltiples atributos puede impactar el rendimiento del sistema, especialmente en entornos de gran escala. Las organizaciones necesitan diseñar y optimizar cuidadosamente sus implementaciones de ABAC para asegurar que el rendimiento sea aceptable.

- Interoperabilidad: Diferentes sistemas pueden usar diferentes formatos y esquemas de atributos, haciendo difícil implementar ABAC en múltiples plataformas. Las organizaciones necesitan asegurar que sus implementaciones de ABAC puedan integrarse con los sistemas existentes y soportar la interoperabilidad entre diferentes plataformas.

Conclusión

El Control de Acceso Basado en Atributos es una herramienta poderosa para gestionar el acceso a datos sensibles en los complejos entornos digitales de hoy en día. Al considerar una amplia gama de atributos y tomar decisiones de control de acceso en tiempo real, ABAC ofrece un enfoque flexible y dinámico para el control de acceso que puede adaptarse a las necesidades en evolución de las empresas modernas.

Si bien implementar ABAC puede ser desafiante, los beneficios que ofrece en términos de mejora de la seguridad, escalabilidad y cumplimiento lo hacen una inversión valiosa para las organizaciones que buscan proteger sus datos y sistemas.

A medida que la tecnología continúa evolucionando y el número de puntos de entrada aumenta, ABAC proporciona una forma escalable y eficiente de gestionar el control de acceso y asegurar que las personas correctas tengan acceso a los datos correctos bajo las condiciones correctas.

En conclusión, ABAC es un componente crítico de una estrategia de seguridad integral en la era digital de hoy. Al adoptar ABAC e implementarlo de manera efectiva, las organizaciones pueden mejorar la seguridad de los datos, apoyar los objetivos comerciales y mantenerse competitivas en un paisaje cada vez más complejo y desafiante.