Algoritmos de Cifrado para la Protección de Datos

Introducción

En la era digital actual, la seguridad de los datos es primordial. Con grandes cantidades de información sensible almacenada en bases de datos y almacenes de datos, es crucial emplear algoritmos de cifrado robustos para proteger estos datos del acceso no autorizado y las brechas. Los algoritmos de cifrado juegan un papel vital en la protección de la confidencialidad, la integridad y la disponibilidad de los datos. En este artículo, exploraremos los conceptos básicos de los algoritmos de cifrado, compararemos diferentes enfoques y examinaremos su uso en bases de datos populares como PostgreSQL, MongoDB y la plataforma de datos Snowflake.

¿Qué son los Algoritmos de Cifrado?

Los algoritmos de cifrado son funciones matemáticas que convierten datos en texto claro a un formato ilegible llamado texto cifrado. El proceso de cifrado implica aplicar un algoritmo específico y una clave secreta al texto claro, haciéndolo ininteligible para cualquier persona que no tenga la clave de descifrado correspondiente. Los algoritmos de cifrado aseguran que, incluso si individuos no autorizados acceden a los datos cifrados, no puedan descifrar su contenido sin la clave adecuada.

Tipos de Algoritmos de Cifrado

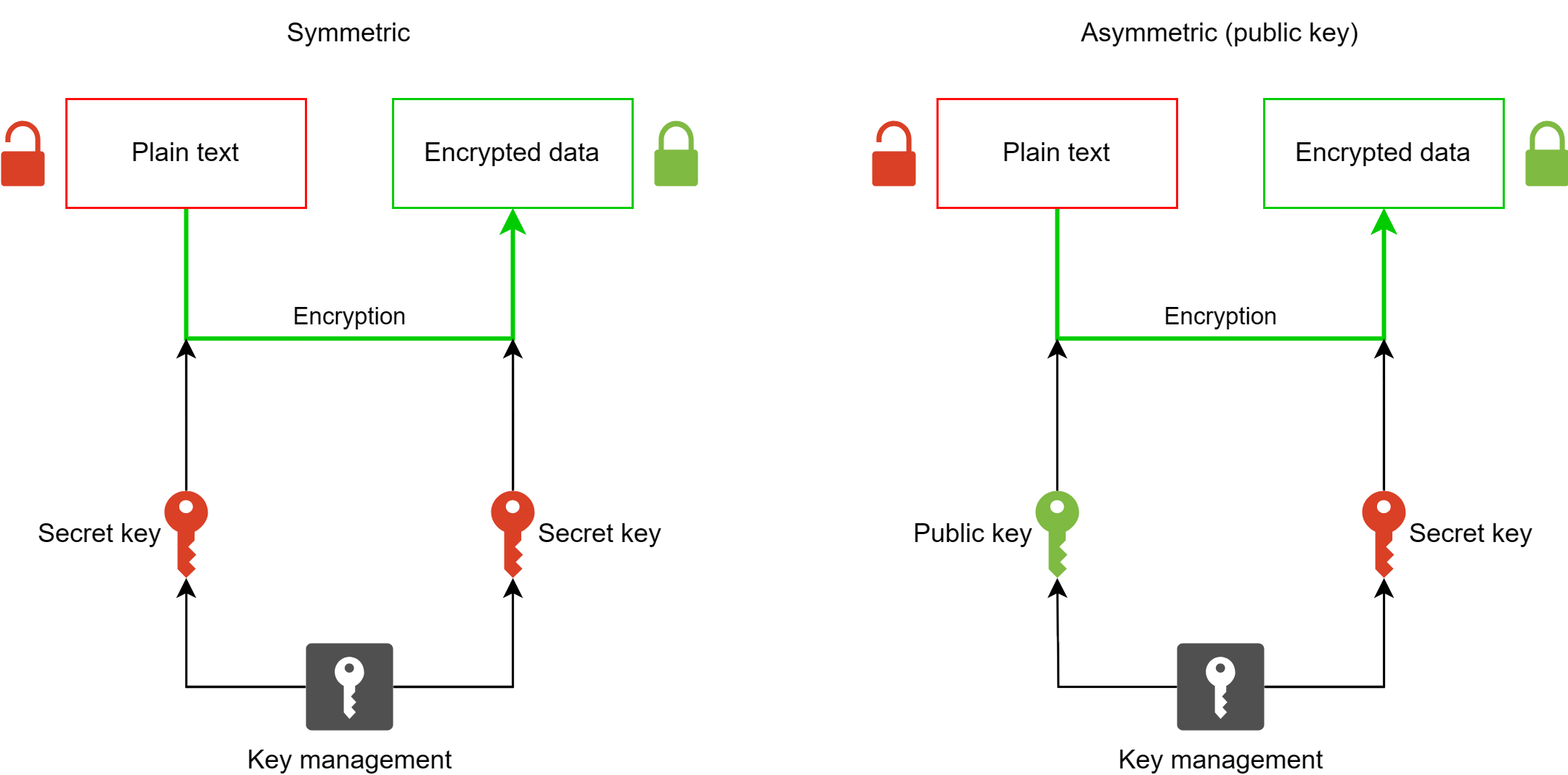

Hay dos tipos principales de algoritmos de cifrado: simétricos y asimétricos.

Algoritmos de Cifrado Simétricos

Los algoritmos de cifrado simétricos usan la misma clave tanto para el cifrado como para el descifrado. El remitente y el receptor deben compartir la clave secreta de manera segura antes de comunicarse. Ejemplos de algoritmos de cifrado simétricos incluyen:

- Estándar de Cifrado Avanzado (AES)

- Estándar de Cifrado de Datos (DES, obsoleto)

- Triple DES (3DES)

- Blowfish

A continuación, un ejemplo de cifrado simétrico usando AES en Python:

from Crypto.Cipher import AES

key = b'0123456789abcdef' # clave de 16 bytes

plaintext = b'This is a secret message'

cipher = AES.new(key, AES.MODE_EAX)

ciphertext, tag = cipher.encrypt_and_digest(plaintext)

print("Ciphertext:", ciphertext)Salida:

Ciphertext: b'v\x97\xc7\x90\xfd\x12S\xb6\x82\x03\x1c\xf8\xdb(F\xc2'

En este resultado, ‘ciphertext’ es una cadena de bytes. La barra invertida simple ‘\’ se usa para indicar el comienzo de una secuencia de escape, y el ‘\x’ seguido de los dígitos hexadecimales representa un valor de byte único.

Algoritmos de Cifrado Asimétricos

Los algoritmos de cifrado asimétricos, también conocidos como criptografía de clave pública, usan un par de claves: una clave pública para el cifrado y una clave privada para el descifrado. La clave pública se puede distribuir libremente, mientras que la clave privada debe mantenerse en secreto. Ejemplos de algoritmos de cifrado asimétricos incluyen:

- RSA (Rivest-Shamir-Adleman)

- Criptografía de Curva Elíptica (ECC)

- Intercambio de claves Diffie-Hellman

A continuación, un ejemplo de cifrado asimétrico usando RSA en Python:

from Crypto.PublicKey import RSA

from Crypto.Cipher import PKCS1_OAEP

# Generar par de claves RSA

key = RSA.generate(2048)

public_key = key.publickey()

plaintext = b'This is a secret message'

# Cifrar con clave pública

cipher = PKCS1_OAEP.new(public_key)

ciphertext = cipher.encrypt(plaintext)

print("Ciphertext:", ciphertext)Salida:

Ciphertext: b'\x97\xf2\xf6~\x82\x8d\x1a\x98...'

Cifrado en Bases de Datos y Almacenes de Datos

PostgreSQL

PostgreSQL admite varios algoritmos de cifrado para asegurar datos en reposo y en tránsito. Proporciona funciones integradas para cifrar y descifrar datos usando algoritmos como AES, 3DES y Blowfish.

Ejemplo de cifrado de una columna en PostgreSQL usando AES:

CREATE EXTENSION pgcrypto;

CREATE TABLE sensitive_data (

id SERIAL PRIMARY KEY,

name TEXT,

encrypted_ssn BYTEA

);

INSERT INTO sensitive_data (name, encrypted_ssn)

VALUES ('John Doe', pgp_sym_encrypt('123-45-6789', 'secret_key'));Para descifrar los datos:

SELECT name, pgp_sym_decrypt(encrypted_ssn, 'secret_key') AS ssn FROM sensitive_data;

MongoDB

MongoDB admite cifrado en varios niveles, incluyendo cifrado de transporte (TLS/SSL), cifrado de almacenamiento y cifrado a nivel de campo. Proporciona el motor de almacenamiento cifrado de MongoDB para cifrar datos en reposo usando cifrado AES-256.

Ejemplo de habilitación de cifrado en el archivo de configuración YAML de MongoDB:

security: enableEncryption: true encryptionKeyFile: /path/to/keyfile

Para el cifrado a nivel de campo, MongoDB ofrece la biblioteca de Cifrado del Lado del Cliente. Esta biblioteca permite cifrar campos específicos usando varios algoritmos de cifrado.

Snowflake

Snowflake, una plataforma de almacenamiento de datos basada en la nube, proporciona cifrado para datos en reposo y en tránsito. Cifra automáticamente todos los datos almacenados en Snowflake usando cifrado AES-256. Además, Snowflake admite conexiones cliente seguras usando cifrado TLS/SSL.

Snowflake también ofrece cifrado a nivel de columna usando una función llamada “Seguridad a Nivel de Columna”. Permite cifrar columnas sensibles usando claves gestionadas por el cliente.

Ejemplo de creación de una columna cifrada en Snowflake:

CREATE OR REPLACE TABLE sensitive_data ( id NUMBER, name STRING, ssn STRING ENCRYPT );

Mejores Prácticas para el Cifrado

- Usa algoritmos de cifrado fuertes como AES con un tamaño mínimo de clave de 256 bits.

- Protege las claves de cifrado de forma segura y rótalas regularmente.

- Habilita el cifrado para datos en reposo y en tránsito.

- Implementa soluciones adecuadas de gestión de claves para proteger las claves de cifrado.

- Usa técnicas de salado y hash para almacenar contraseñas.

- Monitorea y audita regularmente los sistemas de cifrado para detectar vulnerabilidades y brechas.

Sobre cifrados obsoletos

Es importante mantenerse al día con la seguridad de los algoritmos de cifrado. Algunos algoritmos de cifrado que una vez fueron ampliamente utilizados ahora se consideran inseguros. Utilizar estos algoritmos obsoletos o inseguros puede poner en riesgo tus datos de ser comprometidos.

Un ejemplo notable es el Estándar de Cifrado de Datos (DES), que una vez fue el estándar de cifrado usado por el gobierno de los EE.UU. y muchas organizaciones en todo el mundo. Sin embargo, con el avance de la potencia informática, DES se volvió susceptible a ataques de fuerza bruta. Su tamaño de clave de 56 bits ya no se consideraba lo suficientemente seguro para proteger datos sensibles. Como resultado, el DES fue oficialmente obsoleto y reemplazado por Triple DES (3DES) y AES.

Otro algoritmo que ha enfrentado preocupaciones de seguridad es el Rivest Cipher 4 (RC4). RC4 fue ampliamente utilizado en varios protocolos, incluyendo SSL/TLS y WEP (Wired Equivalent Privacy) para la seguridad de redes inalámbricas.

Sin embargo, se descubrieron numerosas vulnerabilidades y debilidades en RC4, lo que lo hacía susceptible a ataques. En consecuencia, RC4 ha sido prohibido en muchos protocolos de seguridad.

Es importante ser precavido al usar algoritmos de cifrado. Algunos algoritmos pueden haber sido creados o respaldados por individuos u organizaciones con reputaciones cuestionables. Otros pueden no haber sido sometidos a una revisión por pares adecuada.

Algunos algoritmos, como el generador de números aleatorios Dual_EC_DRBG, se ha encontrado que contienen puertas traseras o debilidades que podrían ser explotadas por atacantes. Confía en algoritmos de cifrado bien establecidos, ampliamente analizados y aprobados que han sido sometidos a un riguroso escrutinio por parte de la comunidad criptográfica.

Selección de Algoritmos

Al elegir un algoritmo de cifrado, debes seleccionar uno que haya sido bien examinado y respaldado por organizaciones reputadas. Actualmente, algoritmos como AES y ChaCha20-Poly1305 se consideran seguros y ampliamente utilizados. También es esencial usar algoritmos de cifrado junto con modos de operación seguros, como GCM (Galois/Counter Mode) o modo EAX. Esto garantiza la confidencialidad y la integridad de los datos cifrados.

Mantenerse al día con las últimas investigaciones en seguridad y las recomendaciones de fuentes confiables es crucial. El Instituto Nacional de Estándares y Tecnología (NIST) y el Proyecto Abierto de Seguridad de Aplicaciones Web (OWASP) proporcionan directrices y recomendaciones sobre prácticas seguras de cifrado.

Conclusión

Los algoritmos de cifrado juegan un papel crucial en la seguridad de las bases de datos y los almacenes de datos. Al emplear técnicas de cifrado simétrico y asimétrico, las organizaciones pueden proteger datos sensibles del acceso no autorizado y garantizar la confidencialidad. Bases de datos y plataformas de datos populares como PostgreSQL, MongoDB y Snowflake proporcionan características de cifrado integradas que ayudan a proteger los datos.

Para mejorar aún más la seguridad y el cumplimiento de los datos, considera explorar las excepcionales herramientas ofrecidas por DataSunrise. DataSunrise proporciona soluciones integrales para el mantenimiento de datos, seguridad, reglas de auditoría, enmascaramiento y cumplimiento. Contacta al equipo de DataSunrise y solicita una demostración en línea y descubre cómo nuestra experiencia puede ayudarte a fortalecer la protección de tus datos.