Ataques de Phishing: La Vulnerabilidad Más Peligrosa

Los ataques de phishing se han convertido en una preocupación importante tanto para individuos como para organizaciones. Estos intentos maliciosos buscan engañar a los usuarios para que revelen información sensible, como credenciales de inicio de sesión o detalles financieros. Los correos electrónicos de phishing a menudo se hacen pasar por mensajes legítimos de fuentes confiables, lo que dificulta su detección. Comprender cómo funcionan estas estafas en línea e implementar medidas preventivas efectivas es crucial para proteger sus datos y su privacidad.

¿Qué son los ataques de Phishing?

Los ataques de phishing son un tipo de técnica de ingeniería social que se basa en el engaño para robar información de los usuarios. Los atacantes crean correos electrónicos falsos, mensajes o textos que parecen provenir de fuentes confiables, como bancos, redes sociales o compañeros de trabajo.

Estos mensajes crean una sensación de urgencia, lo que lleva a las personas a actuar rápidamente o buscar más información. Como resultado, pueden hacer clic en un enlace perjudicial o descargar un virus. Si alguien cae en la trampa, podría compartir involuntariamente su información privada. También pueden dar permiso al atacante para acceder a su computadora.

Los ataques de phishing pueden tomar varias formas, cada una diseñada para explotar diferentes emociones y comportamientos humanos. Algunos tipos comunes de phishing incluyen:

- Spear Phishing: Este enfoque dirigido implica investigar a individuos u organizaciones específicas para crear mensajes altamente personalizados y convincentes. Los atacantes pueden recopilar información de las redes sociales, sitios web de la empresa o registros públicos. Utilizan esta información para crear correos electrónicos que engañan a las personas. Estos correos electrónicos tienen más probabilidades de hacer que los individuos tomen acciones que beneficien a los atacantes.

- Whaling: Similar al spear phishing, el whaling tiene como objetivo a individuos de alto perfil, como ejecutivos o alta dirección, dentro de una organización. Estos ataques a menudo implican solicitudes urgentes de información sensible o transferencias de dinero, explotando la autoridad y la confianza asociadas con la posición del individuo objetivo.

- Clone Phishing: es cuando los atacantes crean un correo electrónico falso que se parece mucho a uno real que el destinatario recibió anteriormente. Reemplazan cualquier enlace o archivo adjunto dañino en el correo electrónico. Envían el correo electrónico desde una dirección falsa. Esto hace que parezca que el remitente original está reenviando el mensaje.

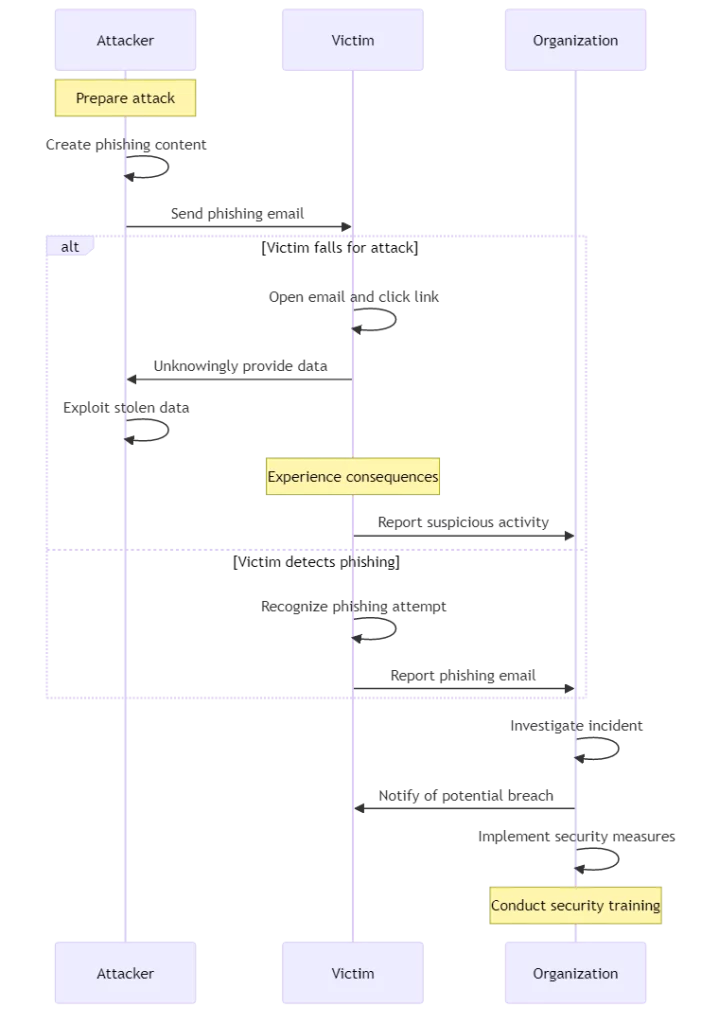

Ciclo de vida de un ataque de phishing

Tácticas Comunes en los Correos Electrónicos de Phishing

Los correos electrónicos de phishing emplean diversas tácticas para atraer a usuarios desprevenidos a sus trampas. Un enfoque común es crear una sensación de urgencia o miedo.

Un hacker podría enviarle un correo electrónico. El correo electrónico puede indicar que su cuenta será suspendida. Podría pedir que actualice sus datos de inicio de sesión de inmediato.

Los estafadores engañan a las personas ofreciendo recompensas o descuentos para que hagan clic en un enlace. Este enlace los lleva a un sitio web falso donde los estafadores roban su información. Los correos electrónicos de phishing también pueden imitar el diseño y la marca de empresas legítimas, haciéndolos parecer auténticos a primera vista.

Los atacantes a menudo explotan eventos actuales o temas populares para hacer que sus correos electrónicos de phishing sean más convincentes. Durante la temporada de impuestos, los estafadores pueden enviar correos electrónicos haciéndose pasar por el IRS. Piden información personal o amenazan con acciones legales.

En días con muchas ventas, como el Black Friday y el Cyber Monday, las personas pueden recibir correos electrónicos que ofrecen grandes ofertas. Estos correos electrónicos realmente intentan engañar a las personas para que hagan clic en enlaces peligrosos.

Identificación de Correos Electrónicos de Phishing

Para protegerse de ser víctima del phishing por correo electrónico, es esencial aprender a detectar mensajes sospechosos. Desconfíe de los correos electrónicos que contienen saludos genéricos, como “Estimado cliente valorado,” en lugar de dirigirse a usted por su nombre. Revise cuidadosamente la dirección de correo electrónico del remitente, ya que los atacantes a menudo usan nombres de dominio ligeramente alterados para engañar a los destinatarios.

Preste atención a errores de ortografía y gramática, ya que las organizaciones legítimas normalmente aseguran que sus comunicaciones estén libres de errores. Además, pase el cursor sobre los enlaces en el correo electrónico para comprobar si hay URLs inesperadas o sospechosas.

Otras señales de alerta incluyen:

- Adjuntos no solicitados: Tenga cuidado con los correos electrónicos de personas que no conoce y que contienen adjuntos. No habilite macros ni dé permisos. Estos archivos adjuntos pueden contener malware que puede infectar su sistema.

- Mensajes inconsistentes: Si el asunto del correo electrónico, el contenido y la URL enlazada parecen inconsistentes o no relacionados, podría ser un intento de phishing. Las empresas legítimas aseguran que sus comunicaciones sean coherentes y relevantes.

- Tácticas de presión: Los correos electrónicos de phishing a menudo intentan presionarlo para que actúe rápidamente al crear una falsa sensación de urgencia. Sospeche de mensajes que demanden acción inmediata o amenacen con consecuencias por no cumplir.

- Solicitudes inusuales: Si un correo electrónico solicita información privada, como su número de seguro social o detalles bancarios, podría ser una estafa. Sea cauteloso y evite compartir información sensible por correo electrónico. Las organizaciones legítimas tienen canales seguros para manejar dicha información.

Las Consecuencias de Caer en un Ataque de Phishing

Caer en un ataque de phishing puede tener graves consecuencias tanto para individuos como para organizaciones. Personalmente, podría perder acceso a sus cuentas en línea, tener su identidad robada o experimentar pérdidas financieras.

Los atacantes pueden usar sus credenciales comprometidas para realizar compras no autorizadas o transferir fondos desde sus cuentas bancarias. Alguien puede usar su información personal para abrir nuevas cuentas o líneas de crédito a su nombre. Esto puede impactar negativamente su puntaje crediticio y su reputación financiera.

Los ataques de phishing pueden dañar a las empresas al exponer los datos de los clientes y perjudicar su reputación. El impacto financiero de tales incidentes puede ser considerable, incluyendo costos asociados con la investigación, remediación y posibles responsabilidades legales. Además, una violación de datos puede erosionar la confianza y lealtad del cliente, llevando a la pérdida de negocios y una disminución en la participación de mercado.

Medidas Preventivas contra los Ataques de Phishing

Para evitar caer en estafas de phishing, es importante usar múltiples medidas de seguridad. Comience por aprender sobre las señales de los correos electrónicos de phishing y recordar a sus empleados que tengan cuidado con los mensajes sospechosos. Realice sesiones de capacitación regularmente para mantener a todos informados sobre las últimas técnicas de phishing y las mejores prácticas para evitarlas.

Implemente políticas de contraseñas fuertes, requiriendo el uso de contraseñas únicas y complejas para cada cuenta. Fomente el uso de administradores de contraseñas para ayudar a generar y almacenar de forma segura contraseñas fuertes. Habilite la autenticación de dos factores (2FA) siempre que sea posible, añadiendo una capa adicional de seguridad más allá de solo las contraseñas.

2FA significa autenticación de dos factores. Esto significa que debe proporcionar una segunda forma de verificación de identidad. Esto podría ser un código enviado a su teléfono. Esto es además de ingresar su contraseña.

Actualice regularmente su software y sistemas operativos para parchear cualquier vulnerabilidad conocida que los atacantes puedan explotar. Instale un software antivirus confiable y manténgalo actualizado para detectar y bloquear amenazas potenciales. Considere implementar filtros de correo electrónico que puedan identificar y poner en cuarentena mensajes sospechosos antes de que lleguen a su bandeja de entrada.

Responder a un Ataque de Phishing

Si sospecha que ha caído en un ataque de phishing, actuar rápidamente es esencial para minimizar el daño. Cambie las contraseñas de cualquier cuenta a la que los hackers hayan accedido. Notifique a las autoridades correspondientes, como su banco o el departamento de TI en el trabajo.

Asegúrese de usar el software antivirus más reciente para escanear su sistema en busca de malware y eliminar cualquier amenaza. Si ha compartido información financiera confidencial, comuníquese con su banco y compañías de tarjetas de crédito de inmediato. Infórmeles sobre el posible fraude y solicite nuevas tarjetas si es necesario.

Si su organización es atacada por phishing, es crucial tener un plan en su lugar para responder de manera efectiva. Este plan detalla los pasos a seguir en caso de una brecha de seguridad. Incluye determinar el alcance del ataque, minimizar el impacto y comunicar con los afectados. Una investigación exhaustiva puede ayudar a determinar la causa del ataque.

Conclusión

Los ataques de phishing representan una amenaza significativa para individuos y organizaciones en la era digital. Para evitar estafas en línea, aprenda cómo funcionan y tome medidas para prevenirlos. Esto ayudará a reducir sus posibilidades de convertirse en una víctima.

Manténgase alerta, infórmese a sí mismo y a los demás, y adopte un enfoque proactivo hacia la ciberseguridad. Recuerde, la prevención siempre es mejor que la cura cuando se trata de proteger su información sensible de los intentos de phishing.

Para prevenir ataques de phishing, asegúrese de tener medidas de seguridad sólidas en su lugar. Esto incluye capacitación regular, autenticación fuerte y actualizaciones oportunas. Manténgase informado sobre las últimas amenazas y mejores prácticas, y fomente una cultura de conciencia de seguridad dentro de su organización. Juntos, podemos trabajar hacia un entorno digital más seguro donde los ataques de phishing sean menos propensos a tener éxito.