Impacto de los Ataques de Ejecución de Código Remoto

¿Qué es la Ejecución de Código Remoto (RCE)?

La Ejecución de Código Remoto, a menudo abreviada como RCE, es un tipo de ataque cibernético que permite a un atacante ejecutar código arbitrario en una máquina objetivo o en un entorno objetivo. Esto otorga al atacante control total sobre la aplicación o sistema vulnerable. Los ataques de RCE son extremadamente peligrosos, ya que permiten a un adversario realizar cualquier acción para la que la aplicación o usuario comprometido tenga permisos.

Las vulnerabilidades de RCE a menudo surgen debido a la falta de validación y sanitización suficientes de las entradas en las aplicaciones que procesan entradas no confiables de los usuarios. Si la entrada proporcionada por el usuario no se valida adecuadamente antes de ser utilizada en operaciones sensibles a la seguridad, como consultas de bases de datos, operaciones del sistema de archivos o comandos del sistema, un atacante puede ser capaz de inyectar y ejecutar código malicioso.

Impacto de los Ataques de Ejecución de Código Remoto

El impacto de un ataque exitoso de RCE puede ser severo, dependiendo de los privilegios de la aplicación explotada. En el peor de los casos, RCE puede permitir a un atacante tomar el control completo del sistema vulnerable y acceder a datos sensibles, instalar malware y usar la máquina comprometida para realizar ataques adicionales. Algunas consecuencias potenciales de RCE incluyen:

- Robo de datos sensibles: El atacante puede acceder y extraer información sensible almacenada en el sistema o accesible para la aplicación, como datos de clientes, registros financieros, propiedad intelectual, etc.

- Instalación de malware: RCE a menudo permite la instalación de malware como ransomware, spyware, troyanos, rootkits y bots, permitiendo al atacante mantener el acceso y control incluso después del ataque inicial.

- Movimiento lateral: Una máquina comprometida puede ser utilizada como punto de partida para lanzar ataques adicionales contra otros sistemas en la misma red, permitiendo al atacante moverse lateralmente y comprometer activos adicionales.

- Daño a la reputación: Los ataques de RCE que resultan en filtraciones de datos o interrupciones del servicio pueden dañar severamente la reputación de una organización y conducir a la pérdida de confianza de los clientes.

Tipos de Ataques de Ejecución de Código Remoto

Los ataques de RCE pueden tomar diversas formas dependiendo de la vulnerabilidad que se está explotando. Algunos tipos comunes de RCE incluyen:

Inyección de SQL

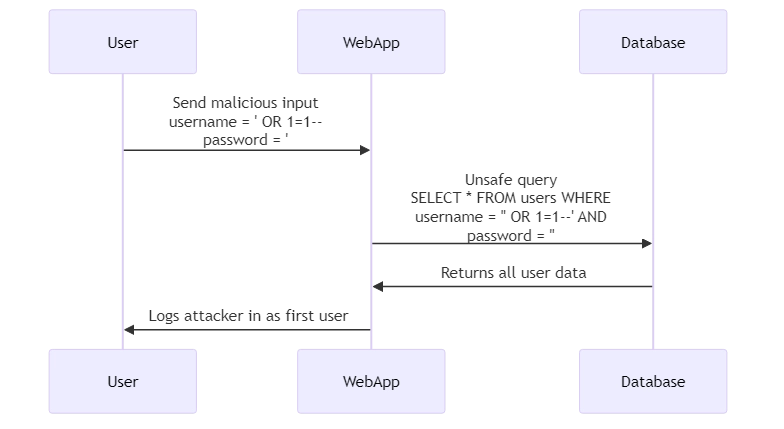

La inyección de SQL es un tipo de ataque de RCE que se dirige a aplicaciones que construyen consultas SQL basadas en entradas de usuario sin la validación adecuada. Un atacante crea una entrada maliciosa que contiene código SQL, que luego es ejecutado por la base de datos. Por ejemplo:

SELECT * FROM users WHERE username = '' OR 1=1--' AND password = '';

Esta entrada hace que la consulta SQL se convierta en:

SELECT * FROM users WHERE username = '' OR 1=1-- AND password = '';

El doble guión (–) comenta el resto de la consulta, eliminando efectivamente la verificación de la contraseña. La condición 1=1 siempre es verdadera, por lo que esto inicia sesión del atacante como el primer usuario en la base de datos.

Para habilitar este ataque, la aplicación tendría que construir la consulta interpolando directamente la entrada del usuario, como:

$query = "SELECT * FROM users WHERE username = '$_POST[username]' AND password = '$_POST[password]'";

Para prevenir la inyección de SQL, la entrada del usuario nunca debe ser incluida directamente en las consultas SQL. En su lugar, se deben usar consultas parametrizadas o declaraciones preparadas.

Inyección de Comandos

La inyección de comandos RCE ocurre cuando una aplicación pasa entradas inseguras del usuario a un shell del sistema. Los atacantes pueden inyectar comandos de shell que luego se ejecutan con los privilegios de la aplicación vulnerable. Por ejemplo, considere una aplicación web que permite a los usuarios hacer ping a una dirección que ellos proporcionan:

system("ping -c 4 " . $_POST['address']);Un atacante podría proporcionar una entrada como:

127.0.0.1 && cat /etc/passwd

Esto resultaría en que el siguiente comando se ejecute:

ping -c 4 127.0.0.1 && cat /etc/passwd

Después de hacer ping a localhost, el comando inyectado por el atacante (cat /etc/passwd) se ejecutaría, mostrando información sensible del sistema.

Para prevenir la inyección de comandos, la funcionalidad de la aplicación que requiera comandos de shell debe ser reimplementada de manera más segura si es posible. Si los comandos de shell son inevitables, la entrada del usuario debe ser estrictamente validada contra una lista blanca de valores seguros.

Ataques de Deserialización

Muchos lenguajes de programación permiten serializar objetos en cadenas que luego pueden ser deserializadas nuevamente en objetos. Si una aplicación deserializa datos controlables por el usuario sin una validación suficiente, un atacante puede manipular la cadena serializada para inyectar código malicioso que se ejecuta durante la deserialización.

Por ejemplo, considere una aplicación Java que deserializa cookies de sesión proporcionadas por el usuario:

Cookie sessionCookie = request.getCookies()[0]; byte[] serializedObject = Base64.getDecoder().decode(sessionCookie.getValue()); ObjectInputStream objectInputStream = new ObjectInputStream(new ByteArrayInputStream(serializedObject)); Object deserializedObject = objectInputStream.readObject();

Un atacante podría crear cuidadosamente un objeto serializado malicioso que, al deserializarse, ejecute código arbitrario a través del método readObject, dándole RCE.

Para prevenir los ataques de deserialización, evite deserializar datos no confiables si es posible. Si la deserialización es necesaria, utilice características de seguridad específicas del lenguaje, como ValidatingObjectInputStream en Java. Los objetos deserializados deben ser tratados como no confiables y validados minuciosamente.

Resumen y Conclusión

Los ataques de Ejecución de Código Remoto permiten a los atacantes ejecutar código arbitrario en sistemas objetivo, potencialmente dándoles control completo. RCE a menudo resulta de un manejo inadecuado de las entradas no confiables en las aplicaciones. Los tipos clave de RCE incluyen la inyección de SQL, que se dirige a consultas de bases de datos inseguras; la inyección de comandos, que explota la composición inadecuada de comandos de shell; y la deserialización insegura, que abusa de las fallas de serialización para inyectar código malicioso.

El impacto de RCE puede ser severo, incluyendo la exposición de datos sensibles, la instalación de malware, el movimiento lateral a otros sistemas y el daño a la reputación. Para protegerse contra RCE, las aplicaciones deben validar y sanear todas las entradas no confiables antes de usarlas en cualquier operación sensible. Las medidas específicas de prevención dependen del tipo de vulnerabilidad pero pueden incluir el uso de consultas parametrizadas, la validación contra listas blancas estrictas y la evitación de la deserialización insegura.

Para soluciones que ayuden a asegurar sus datos y sistemas contra RCE y otras amenazas, considere las herramientas fáciles de usar y flexibles de DataSunrise para la seguridad de bases de datos, el descubrimiento de datos sensibles (incluyendo OCR para encontrar datos sensibles en imágenes) y el cumplimiento. Contacte a nuestro equipo para programar una demostración en línea y aprender cómo DataSunrise puede ayudar a proteger su organización.