Mejorando la Seguridad de los Datos con la Encriptación de Redshift

Amazon Redshift es una poderosa solución de almacenamiento de datos ofrecida por AWS. A medida que las empresas almacenan información sensible en Redshift, asegurar la seguridad de los datos se vuelve crucial. La encriptación de Redshift juega un papel vital en la protección de tus datos valiosos contra el acceso no autorizado. Este artículo discutirá la encriptación de Redshift y explicará cómo proteger tus datos y cumplir con las normas de seguridad.

¿Qué es la Encriptación de Redshift?

La encriptación de Redshift es una función de seguridad que protege tus datos tanto en reposo como en tránsito. Utiliza avanzados algoritmos de encriptación para cifrar tu información, haciendo que sea ilegible para cualquiera sin las claves de desencriptación adecuadas. Redshift ofrece dos tipos principales de encriptación: del lado del servidor y del lado del cliente. Cada tipo tiene sus propios beneficios y casos de uso, permitiéndote elegir la mejor opción para tus necesidades de seguridad.

Encriptación del Lado del Servidor en Redshift

La encriptación del lado del servidor ocurre automáticamente en el lado de AWS. Cuando habilitas esta función, Redshift encripta tus datos antes de guardarlos en disco en sus centros de datos.

Los datos permanecen encriptados hasta que solicitas acceso a ellos. Redshift desencripta la información y te la envía. Este proceso ocurre sin problemas, requiriendo un esfuerzo mínimo de tu parte.

Por ejemplo, imagina que estás almacenando el historial de compras de clientes en Redshift. Cuando habilitas la encriptación del lado del servidor, los centros de datos de AWS almacenan estos datos sensibles encriptados. Redshift desencripta los datos mientras los analizas, asegurando un acceso seguro a la información para tu trabajo.

Encriptación del Lado del Cliente para Redshift

La encriptación del lado del cliente te pone en control del proceso de encriptación. Encriptas tus datos antes de subirlos a Redshift. Este enfoque requiere más esfuerzo por tu parte, ya que necesitas gestionar el proceso de encriptación, las claves y cualquier herramienta relacionada. Proporciona una capa extra de seguridad al encriptar tus datos antes de que siquiera salgan de tus sistemas.

Imagina un escenario donde manejas datos financieros altamente sensibles. Podrías optar por encriptar estos datos usando tus propias herramientas de encriptación antes de enviarlos a Redshift. Esto asegura que incluso si alguien intercepta los datos durante la transmisión, no podrá leerlos sin tus claves de encriptación.

Encriptación de Clústeres de Redshift

Redshift organiza los datos en clústeres, que son grupos de recursos informáticos. Habilitar la encriptación para clústeres enteros garantiza que se protejan todas las bases de datos dentro de ese clúster. Cuando habilitas la encriptación de clústeres, Redshift utiliza una arquitectura de claves de cuatro niveles para asegurar tus datos.

Esta arquitectura incluye:

- Claves de encriptación de datos para cada bloque de datos

- Claves de base de datos que encriptan las claves de encriptación de bloques

- Claves de clúster que encriptan las claves de base de datos

- Una clave maestra que supervisa todo el proceso

Por ejemplo, si tienes un clúster que contiene datos de clientes, información de productos y registros de ventas, habilitar la encriptación del clúster protegería todos estos datos bajo el mismo paraguas de encriptación.

Encriptación de Bases de Datos de Redshift

Dentro de un clúster, puedes tener múltiples bases de datos. Redshift te permite habilitar la encriptación en bases de datos individuales al crear un nuevo clúster. Este proceso utiliza claves proporcionadas por Amazon Key Management Service (KMS). Puedes elegir entre claves gestionadas por el cliente (CMK) o claves gestionadas por AWS.

Supongamos que estás configurando un nuevo clúster de Redshift para tu plataforma de comercio electrónico. Podrías crear bases de datos separadas para perfiles de usuario, catálogos de productos e historial de pedidos. Habilitar la encriptación de bases de datos garantiza que cada una de estas bases de datos esté protegida individualmente, incluso dentro del mismo clúster.

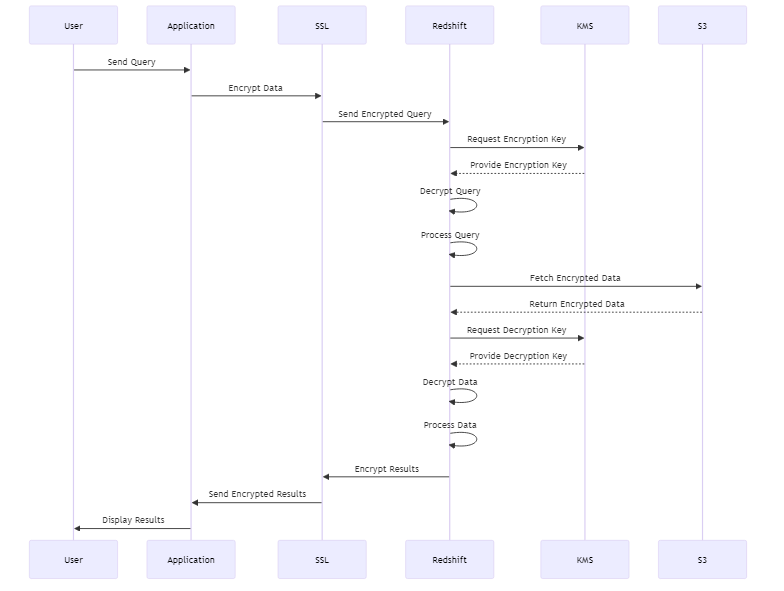

Encriptación de Datos en Tránsito

Redshift protege activamente tus datos mientras los almacena. También garantiza la seguridad de tus datos al transferirlos entre tus aplicaciones y los servidores de Redshift. A esto se le llama encriptación en tránsito. Redshift habilita conexiones SSL (Secure Sockets Layer) para JDBC y ODBC, asegurando que los datos se encripten durante la transmisión.

Cuando tu equipo de análisis consulta los datos en Redshift, la solicitud y los datos se encriptan a medida que se trasladan a través de la red. Esto evita que los espías intercepten y lean la información.

Cambiando Configuraciones de Encriptación

A medida que evolucionan tus necesidades de seguridad, podrías necesitar cambiar las configuraciones de encriptación de Redshift. AWS te permite modificar las configuraciones de encriptación para clústeres existentes. Puedes añadir encriptación a clústeres no encriptados o cambiar el tipo de clave de encriptación que estás usando.

Imagina que comenzaste con un clúster de Redshift no encriptado para un pequeño proyecto. A medida que el proyecto crece y comienza a manejar datos más sensibles, decides habilitar la encriptación. Puedes hacerlo a través de la consola de AWS o la interfaz de línea de comandos, y Redshift migrará tus datos a un nuevo clúster encriptado.

Ejemplos para la Encriptación de Redshift

Para comprender mejor cómo funciona la encriptación de Redshift en la práctica, veamos algunos ejemplos de código SQL:

Creación de una tabla encriptada:

CREATE TABLE sensitive_customer_data ( customer_id INT, name VARCHAR(100), email VARCHAR(100), credit_card VARCHAR(255) ) ENCRYPTED;

Inserción de datos encriptados usando encriptación AES:

INSERT INTO sensitive_customer_data (customer_id, name, email, credit_card)

VALUES (

1,

'John Doe',

'john@example.com',

AES_ENCRYPT('1234-5678-9012-3456', 'my_encryption_key')

);

Creación de una vista con encriptación a nivel de columna:

CREATE VIEW secure_customer_view AS SELECT customer_id, name, email, AES_ENCRYPT(credit_card, 'view_encryption_key') AS encrypted_credit_card FROM sensitive_customer_data;

Consulta de datos encriptados:

SELECT customer_id, name, email, AES_DECRYPT(encrypted_credit_card, 'view_encryption_key') AS decrypted_credit_card FROM secure_customer_view;

Habilitación de la encriptación de clústeres:

ALTER CLUSTER my_redshift_cluster ENCRYPTED WITH KMS_KEY_ID 'arn:aws:kms:region:account-id:key/key-id';

Creación de una base de datos encriptada:

CREATE DATABASE encrypted_db ENCRYPTED WITH KMS_KEY_ID 'arn:aws:kms:region:account-id:key/key-id';

Rotación de claves de encriptación:

ALTER TABLE sensitive_customer_data ROTATE ENCRYPTION KEY;

Estos ejemplos demuestran varios aspectos de la encriptación de Redshift, incluyendo encriptación a nivel de tabla, encriptación a nivel de columna usando funciones AES, encriptación de clústeres y bases de datos, y rotación de claves.

Recuerda que en un escenario real, usarías métodos más seguros para gestionar las claves de encriptación, como AWS Key Management Service, en lugar de codificarlas directamente en las sentencias SQL.

Incorporando estas técnicas de encriptación en tus prácticas de gestión de datos en Redshift, puedes mejorar significativamente la seguridad de tus datos sensibles, protegiéndolos del acceso no autorizado tanto en reposo como en tránsito.

Mejores Prácticas para la Encriptación de Redshift

Para aprovechar al máximo la encriptación de Redshift, considera estas mejores prácticas:

- Siempre encripta datos sensibles, tanto en reposo como en tránsito.

- Utiliza claves fuertes y únicas para cada clúster o base de datos.

- Rota tus claves de encriptación de manera regular para mejorar la seguridad.

- Monitorea y audita tus configuraciones de encriptación y el uso de claves.

- Capacita a tu equipo sobre prácticas de encriptación y gestión de claves adecuadas.

Por ejemplo, podrías establecer un programa trimestral de rotación de claves para tus clústeres de Redshift. Esto asegura que incluso si una clave se compromete, se limita la ventana de vulnerabilidad.

Conclusión

La encriptación de Redshift es una poderosa herramienta para proteger tus datos valiosos. Al comprender e implementar las diversas opciones de encriptación disponibles, puedes mejorar significativamente tu postura de seguridad de datos.

Selecciona medidas de encriptación y seguridad para tu entorno Redshift. Puedes implementar estas medidas en el lado del servidor o del cliente. También puedes aplicarlas a nivel de clúster o de base de datos. Esto ayudará a asegurar una protección consistente para tus datos.

Recuerda que la seguridad de los datos es un proceso continuo. Revisa y actualiza regularmente tus estrategias de encriptación para adelantarte a posibles amenazas. Puedes usar la encriptación de Redshift para almacenar y analizar tus datos de manera segura. Medidas de seguridad sólidas te darán confianza en la protección de tus datos.