Mejorando la Seguridad de los Datos con el Enmascaramiento de Datos en Amazon Aurora

Introducción

El viernes 19 de julio de 2024, una actualización del sistema de seguridad de CrowdStrike causó una significativa disrupción en la comunidad de ciberseguridad. Notablemente, numerosos aeropuertos afectados por este incidente se vieron obligados a volver a las operaciones de check-in manuales. Este evento subraya la naturaleza crítica de la seguridad de la infraestructura y las potenciales consecuencias de los ciberataques o fallos del sistema. Destaca un punto crucial: el procesamiento de datos debe continuar, independientemente de las circunstancias. En este artículo, exploramos el enmascaramiento de datos para Amazon Aurora, una estrategia clave para mantener la seguridad de los datos y la continuidad operacional.

Para los usuarios de Amazon Aurora, implementar técnicas robustas de enmascaramiento de datos es esencial para salvaguardar datos sensibles y mantener el cumplimiento normativo.

Este artículo explorará los conceptos básicos del enmascaramiento de datos para Amazon Aurora, incluidas las capacidades nativas de AWS Aurora y soluciones de terceros como DataSunrise. Ahondaremos en el concepto de enmascaramiento dinámico y proporcionaremos pasos prácticos para crear una instancia de DataSunrise para una protección de datos mejorada.

Entendiendo el Enmascaramiento de Datos en Amazon Aurora

¿Qué es el Enmascaramiento de Datos?

El enmascaramiento de datos es una técnica de seguridad que reemplaza datos sensibles con información realista pero falsa. Este proceso asegura que los detalles confidenciales permanezcan protegidos mientras se mantiene la utilidad de los datos para pruebas, desarrollo o propósitos analíticos.

Capacidades Nativas de Enmascaramiento de Datos en Amazon Aurora

Amazon Aurora, un poderoso servicio de base de datos relacional, ofrece características de enmascaramiento de datos integradas. Estas herramientas ayudan a los usuarios a proteger la información sensible de manera efectiva. Aquí hay una breve descripción de las capacidades de enmascaramiento de Aurora:

- Encriptación a nivel de columna: Aurora permite encriptar columnas específicas que contienen datos sensibles.

- Enmascaramiento dinámico de datos: Aurora soporta el enmascaramiento en tiempo real de datos basado en roles y permisos del usuario.

Ejemplo de Enmascaramiento Nativo

Para crear enmascaramiento dinámico en Aurora PostgreSQL con funciones personalizadas, vamos a crear una tabla de ejemplo, un usuario, otorgar permisos y la función personalizada:

CREATE DATABASE mytestdb;

CREATE USER user1 WITH PASSWORD 'pass';

GRANT ALL PRIVILEGES ON DATABASE mytestdb TO user1;

CREATE TABLE MOCK_DATA (

id INT,

first_name VARCHAR(50),

last_name VARCHAR(50),

email VARCHAR(50),

phone VARCHAR(50),

ip_address VARCHAR(20)

);

GRANT ALL PRIVILEGES ON TABLE MOCK_DATA TO user1;

INSERT INTO MOCK_DATA (id, first_name, last_name, email, phone, ip_address)

VALUES

(1, 'Roana', 'Houseley', 'rhouseley0@ustream.tv', '600-318-8403', '134.236.96.231'),

(2, 'Joni', 'Renbold', 'jrenbold1@ovh.net', '217-158-4073', '232.255.48.239'),

(3, 'Anna-diane', 'Blackader', 'ablackader2@blogspot.com', '778-730-4651', '108.25.102.249'),

(4, 'Leonore', 'Sharpling', 'lsharpling3@mit.edu', '634-506-0483', '10.202.61.242'),

(5, 'Bobbee', 'Steven', 'bsteven4@upenn.edu', '336-531-1034', '161.168.66.101'),

(6, 'Siegfried', 'Alexandrou', 'salexandrou5@scientificamerican.com', '636-273-5011', '83.198.21.252'),

(7, 'Reena', 'Penas', 'rpenas6@ted.com', '928-513-0275', '194.25.234.254'),

(8, 'Genevieve', 'Heisman', 'gheisman7@ustream.tv', '862-883-4168', '186.159.54.135'),

(9, 'Leshia', 'Mitchall', 'lmitchall8@smh.com.au', '475-791-3864', '58.237.134.245'),

(10, 'Shandy', 'Haxley', 'shaxley9@amazonaws.com', '741-167-8958', '205.143.56.68');

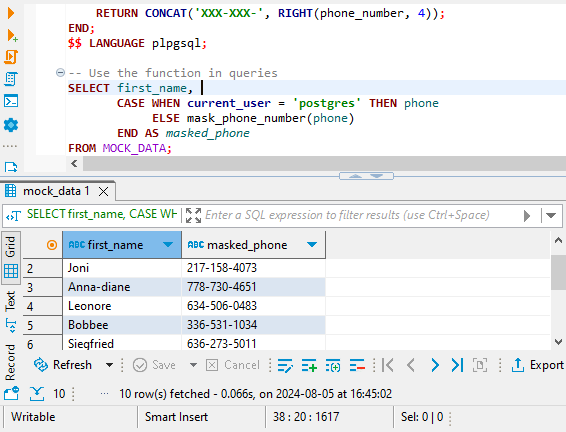

-- Crear una función para enmascarar datos

CREATE OR REPLACE FUNCTION mask_phone_number(phone_number text)

RETURNS text AS $$

BEGIN

RETURN CONCAT('XXX-XXX-', RIGHT(phone_number, 4));

END;

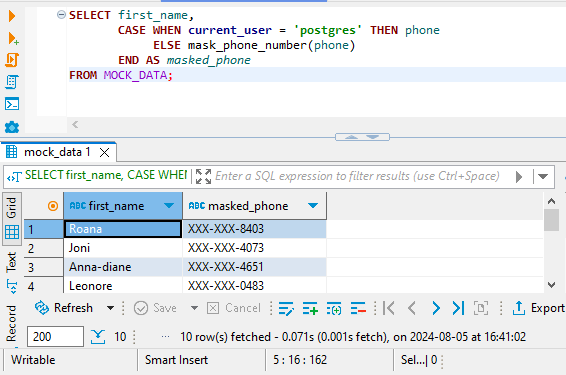

$$ LANGUAGE plpgsql;Cuando te conectes a la base de datos como superusuario postgres o la cuenta de usuario1, notarás una diferencia significativa en cómo aparecen los datos. Esta diferencia se debe a las reglas de enmascaramiento aplicadas. Por ejemplo, cuando accedes a Aurora PostgreSQL a través de un cliente como DBeaver, el usuario postgres verá los números de teléfono sin enmascarar en su formato original. Aquí hay un ejemplo de cómo aparece un número de teléfono sin enmascarar:

Y los datos enmascarados para el usuario no privilegiado user1 se ven de la siguiente manera:

Mejorando la Protección de Datos con DataSunrise

Si bien las capacidades nativas de Aurora son útiles, soluciones de terceros como DataSunrise ofrecen características más avanzadas para un enmascaramiento de datos integral.

¿Qué es DataSunrise?

DataSunrise es una potente plataforma de seguridad de bases de datos que proporciona características avanzadas de protección de datos, incluyendo enmascaramiento dinámico de datos, para varios sistemas de bases de datos, incluyendo Amazon Aurora.

Creando una Instancia DataSunrise para Enmascaramiento Dinámico

Para implementar el enmascaramiento dinámico usando DataSunrise, sigue estos pasos:

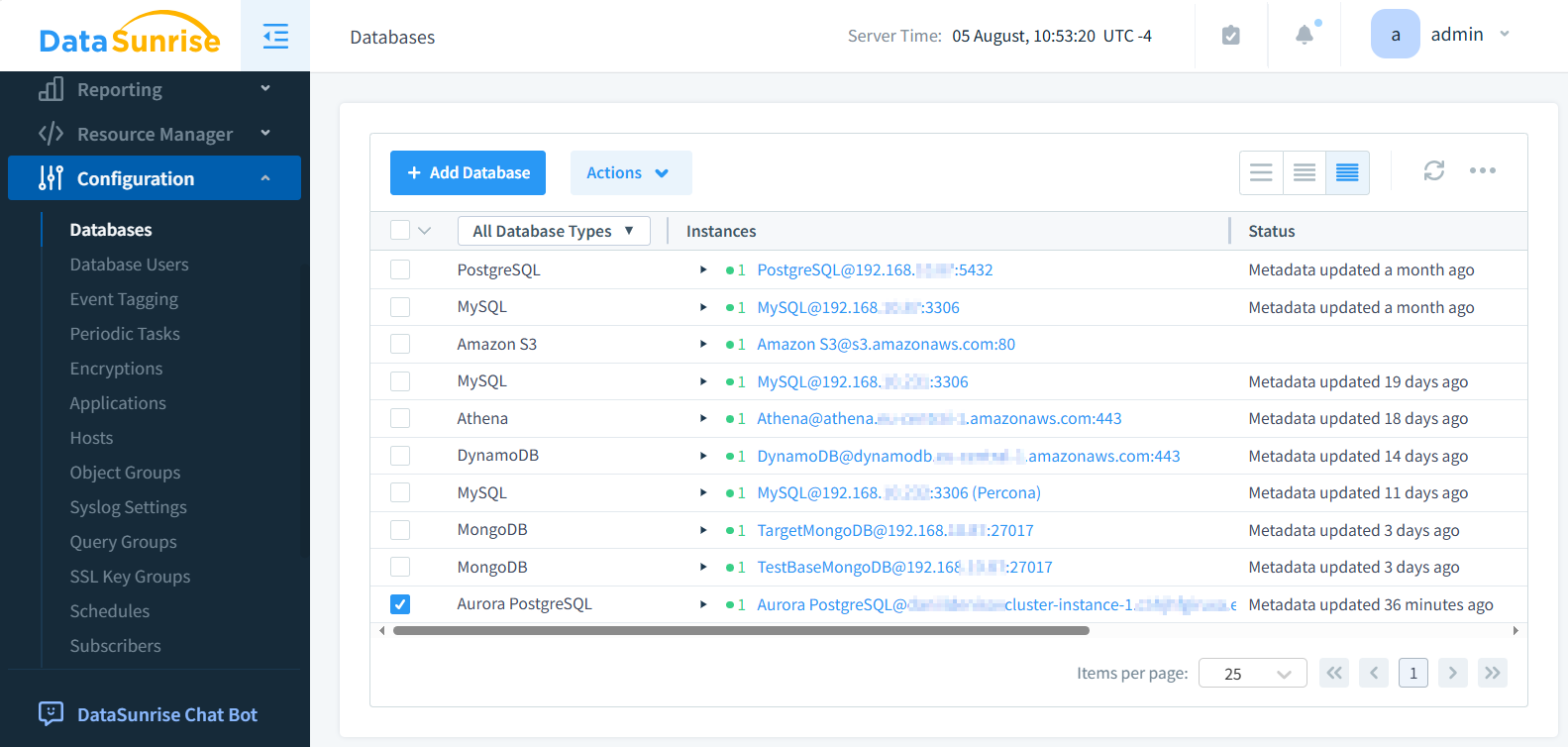

- Conéctate a Aurora: Configura una conexión entre DataSunrise y tu base de datos de Aurora.

La siguiente imagen ilustra la instancia de base de datos Aurora PostgreSQL en DataSunrise.

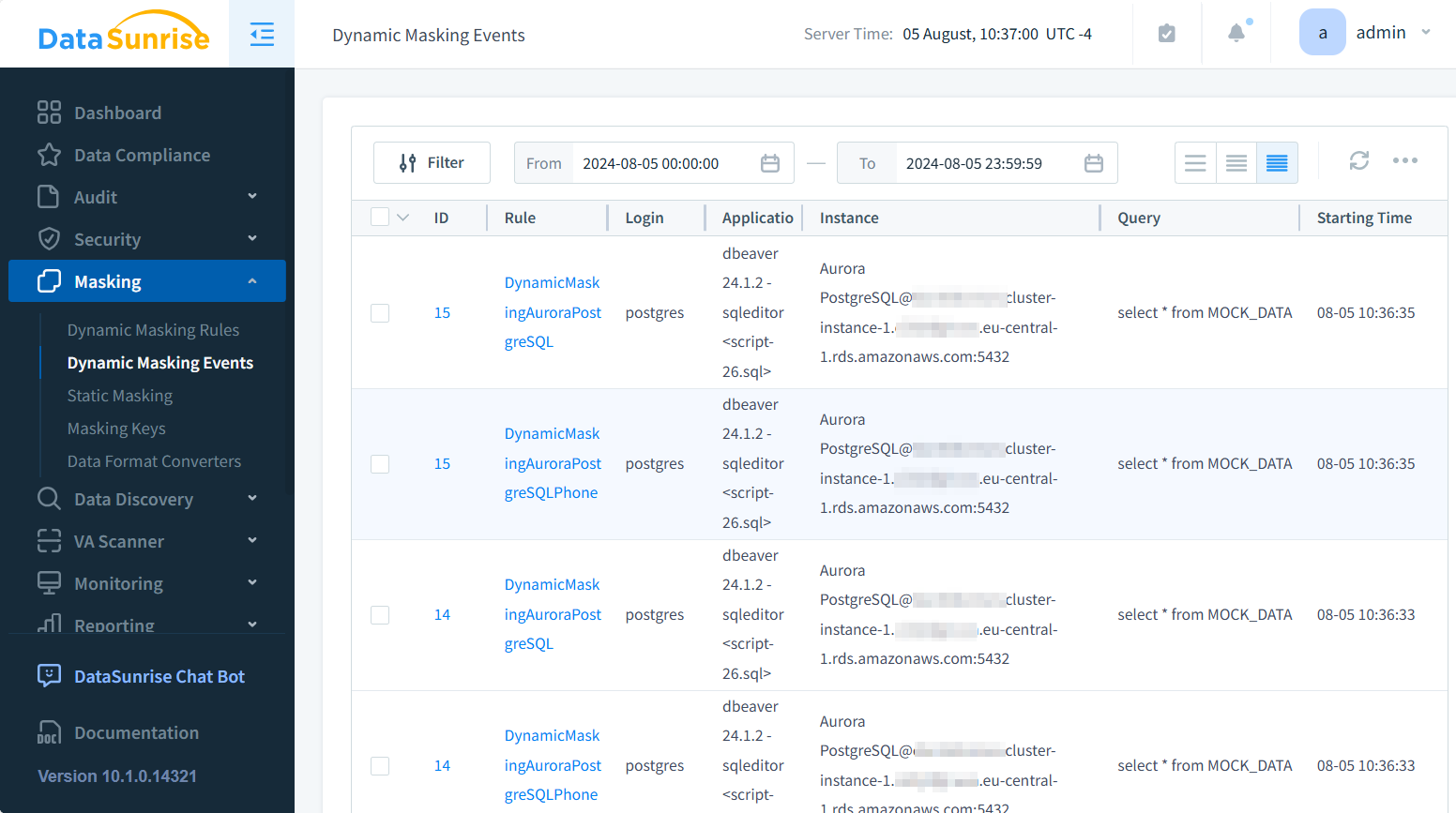

- Define reglas de enmascaramiento: Crea reglas especificando qué datos deben enmascararse y cómo.

- Aplica el enmascaramiento: Activa las reglas de enmascaramiento para tu base de datos objetivo.

- Verifica los resultados: Consulta la base de datos para confirmar que los datos sensibles están debidamente enmascarados.

Entendiendo el Enmascaramiento Dinámico

El enmascaramiento dinámico es una técnica de protección de datos en tiempo real que enmascara información sensible al vuelo mientras se consulta. A diferencia del enmascaramiento estático, que altera permanentemente los datos, el enmascaramiento dinámico preserva los datos originales mientras presenta resultados enmascarados a usuarios no autorizados.

Los beneficios del enmascaramiento dinámico incluyen:

- Flexibilidad en la aplicación de diferentes reglas de enmascaramiento basadas en roles de usuario

- No es necesario crear copias separadas de la base de datos para diferentes niveles de acceso

- Capacidad para modificar rápidamente las reglas de enmascaramiento sin alterar los datos subyacentes

Mejores Prácticas para el Enmascaramiento de Datos en Amazon Aurora

Para asegurar un enmascaramiento de datos efectivo para Amazon Aurora, considera estas mejores prácticas:

- Identifica datos sensibles: Audita regularmente tu base de datos para identificar y clasificar información sensible.

- Usa técnicas de enmascaramiento apropiadas: Elige métodos de enmascaramiento que se adapten a tus tipos de datos y requisitos de seguridad.

- Implementa control de acceso basado en roles: Combina el enmascaramiento de datos con controles de acceso robustos para una seguridad mejorada.

- Prueba y actualiza regularmente: Revisa y actualiza periódicamente tus reglas de enmascaramiento para abordar nuevas amenazas de seguridad.

- Mantén la consistencia de los datos: Asegúrate de que los datos enmascarados permanezcan consistentes a través de tablas y bases de datos relacionadas.

Cumplimiento Normativo y Enmascaramiento de Datos

El enmascaramiento de datos juega un papel crucial en el cumplimiento de varios requisitos normativos. Algunas regulaciones clave que enfatizan la protección de datos incluyen:

- Reglamento General de Protección de Datos (GDPR)

- Ley de Portabilidad y Responsabilidad de Seguros de Salud (HIPAA)

- Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)

Al implementar técnicas robustas de enmascaramiento de datos en Amazon Aurora, las organizaciones pueden reducir significativamente el riesgo de incumplimiento y posibles sanciones.

Conclusión

El enmascaramiento de datos para Amazon Aurora es una práctica esencial para proteger información sensible y asegurar el cumplimiento normativo. Mientras que Aurora ofrece capacidades nativas de enmascaramiento, soluciones avanzadas como DataSunrise proporcionan una protección más completa a través del enmascaramiento dinámico y otras características de seguridad.

Al implementar estrategias efectivas de enmascaramiento de datos, las organizaciones pueden salvaguardar sus datos sensibles, mantener el cumplimiento y mitigar los riesgos asociados con las violaciones de datos.

DataSunrise ofrece herramientas avanzadas y fáciles de usar para la seguridad de bases de datos, incluyendo características de auditoría y descubrimiento de datos. Para experimentar el poder de DataSunrise de primera mano, visita nuestro sitio web para una demostración en línea y descubre cómo podemos mejorar tu estrategia de protección de datos en Amazon Aurora.