Enmascaramiento de Datos Estáticos en MySQL

MySQL, un sistema de gestión de bases de datos ampliamente utilizado, frecuentemente almacena datos críticos y datos sensibles para organizaciones de todo el mundo. A medida que aumentan las preocupaciones sobre la privacidad de los datos, las empresas necesitan soluciones robustas para proteger esta información. El enmascaramiento de datos estáticos en MySQL ofrece una forma efectiva de salvaguardar datos críticos mientras se mantiene su utilidad. Este artículo explora cómo funciona el enmascaramiento de datos estáticos en MySQL, sus beneficios y estrategias de implementación.

Comprendiendo el Enmascaramiento de Datos Estáticos y su Importancia

El enmascaramiento de datos estáticos es una técnica que altera permanentemente datos sensibles en una copia de la base de datos. Reemplaza la información real con datos realistas pero falsos.

Este proceso crea un duplicado seguro que los desarrolladores pueden usar para pruebas, desarrollo o análisis. La información original permanece inalterada. Este enfoque es crucial para las bases de datos MySQL que a menudo contienen detalles personales, registros financieros y otra información confidencial.

No se puede subestimar la importancia del enmascaramiento de datos estáticos. Mejora la seguridad haciendo que los datos enmascarados sean inútiles para los atacantes en caso de una violación. También ayuda a las organizaciones a cumplir con los requisitos normativos como GDPR, HIPAA y CCPA. Además, permite a los equipos de desarrollo y prueba trabajar con datos realistas sin arriesgar la exposición de información realmente sensible.

Implementación del Enmascaramiento de Datos Estáticos en MySQL

La implementación del enmascaramiento de datos estáticos implica varios pasos. Primero, necesitas identificar los datos sensibles dentro de tu base de datos. Luego, creas reglas de enmascaramiento para cada tipo de datos sensibles. Finalmente, aplicas estas reglas para crear una copia de la base de datos enmascarada.

Aquí hay un ejemplo de cómo implementar el enmascaramiento de datos estáticos en MySQL:

-- Crear una nueva tabla para datos enmascarados

CREATE TABLE masked_customers LIKE customers;

-- Insertar datos enmascarados en la nueva tabla

INSERT INTO masked_customers

SELECT

id,

CONCAT(LEFT(name, 1), REPEAT('*', LENGTH(name) - 1)) AS name,

CONCAT(SUBSTRING(email, 1, 2), '***@', SUBSTRING_INDEX(email, '@', -1)) AS email,

CONCAT(LEFT(phone, 3), '-***-', RIGHT(phone, 4)) AS phone,

CONCAT(SUBSTRING_INDEX(address, ' ', 1), ' ', REPEAT('*', 5), ' ', SUBSTRING_INDEX(address, ' ', -1)) AS address

FROM customers;

-- Verificar los datos enmascarados

SELECT * FROM masked_customers LIMIT 5;

Este ejemplo crea una nueva tabla llamada `masked_customers` con la misma estructura que la tabla `customers` original. Luego, inserta datos enmascarados en esta nueva tabla.

Enmascaramos los nombres manteniendo la primera letra y reemplazando el resto con asteriscos. Enmascaramos parcialmente los correos electrónicos, preservando el dominio. Los números de teléfono mantienen visibles los primeros tres y los últimos cuatro dígitos. Enmascaramos las direcciones manteniendo la primera y la última palabra y reemplazando el medio con asteriscos.

Implementación con DataSunrise

MySQL tiene opciones integradas para el enmascaramiento estático, pero puede ser difícil de usar con grandes cantidades de datos. En estos casos, sugerimos usar soluciones de terceros. Para enmascarar de forma estática usando DataSunrise, debes seguir varios pasos:

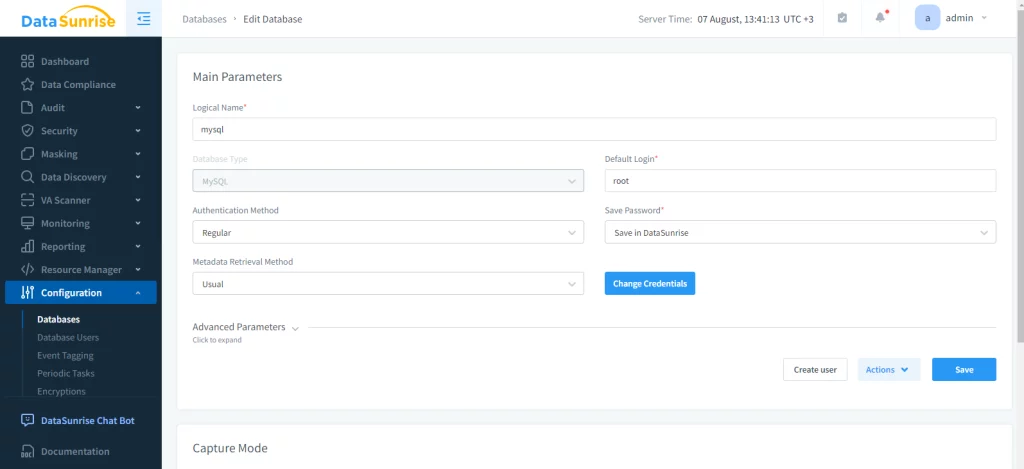

Primero, se debe crear una instancia de la base de datos MySQL:

Esta función ayuda a establecer reglas de seguridad, enmascaramiento y auditoría. También ayuda a crear tareas de enmascaramiento estático para que el proxy las use con la base de datos de origen. Luego, debemos especificar la tarea.

Este proceso tiene tres partes: gestión de servidores, elección de fuentes de datos y configuración de reglas de enmascaramiento. Cuando selecciones el objetivo, trúncalo antes de iniciar la tarea por razones de integridad. En cuanto a las reglas de enmascaramiento, enmascararemos la tabla ‘test_table’ en el esquema ‘test’.

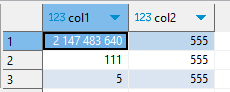

El resultado que obtenemos es el siguiente:

Mejores Prácticas y Desafíos

Cuando implementes el enmascaramiento de datos estáticos en MySQL, es crucial seguir las mejores prácticas. Usa reglas de enmascaramiento consistentes en todas las instancias de datos sensibles para mantener la integridad de los datos. Preserva las relaciones de la base de datos al enmascarar para evitar romper la funcionalidad de la aplicación. Prueba exhaustivamente los datos enmascarados en tus aplicaciones para identificar cualquier problema antes del despliegue.

Documenta tu proceso de enmascaramiento y las reglas para referencia futura y consistencia. Revisa y actualiza regularmente tu estrategia de enmascaramiento para asegurarte de que se ajuste a las necesidades de tu organización y cumpla con las normativas cambiantes.

Sin embargo, el enmascaramiento de datos estáticos en MySQL también presenta algunos desafíos. Enmascarar grandes bases de datos puede ser un proceso que consume mucho tiempo y recursos. Algunos tipos de datos pueden requerir reglas de enmascaramiento complejas, lo que aumenta la dificultad de la implementación.

Mantener las relaciones de datos a lo largo de las bases de datos enmascaradas puede ser complicado y requiere una planificación cuidadosa. También es importante notar que las bases de datos enmascaradas pueden tener un rendimiento diferente al de sus contrapartes originales, lo que requiere pruebas de rendimiento.

El Futuro del Enmascaramiento de Datos Estáticos en MySQL

A medida que las preocupaciones sobre la privacidad continúan creciendo, podemos esperar más avances en el enmascaramiento de datos estáticos en MySQL. Los futuros desarrollos podrían incluir técnicas de enmascaramiento más sofisticadas, un mejor rendimiento para operaciones de enmascaramiento a gran escala y opciones de configuración más fáciles.

También podríamos ver una mejor integración con otras herramientas y procesos de MySQL, mejorando las estrategias generales de gestión de datos. A medida que surjan nuevas leyes de protección de datos, podemos anticipar características mejoradas para asegurar el cumplimiento con regulaciones en evolución.

Conclusión

El enmascaramiento de datos estáticos en MySQL es una herramienta poderosa para proteger información sensible. Permite a las organizaciones resguardar datos críticos sin sacrificar funcionalidad o rendimiento. Al usar el enmascaramiento de datos estáticos en MySQL, las empresas pueden mejorar la seguridad de los datos, cumplir con las normativas y mantener la confianza del usuario.

Recuerda que el enmascaramiento de datos efectivo no es una tarea de una sola vez, sino un proceso continuo. Revisa regularmente tus métodos de enmascaramiento de datos en MySQL.

Actualízalos según sea necesario. Esto ayudará a asegurar que cumplan con las necesidades de tu empresa y con las nuevas regulaciones.

Puedes mejorar la protección de datos en MySQL utilizando el enmascaramiento de datos estáticos. Este método ayuda a resguardar tus datos mientras mantiene la utilidad e importancia de tus bases de datos. El enmascaramiento de datos estáticos te permite ocultar información sensible sin comprometer la funcionalidad general de tus bases de datos.

A medida que avanzamos, no se puede subestimar la importancia de tales medidas de protección. El enmascaramiento de datos en MySQL es importante para proteger la privacidad y seguridad de los datos. Existe una herramienta crucial para que las organizaciones salvaguarden sus datos.