Enmascaramiento de Datos Estáticos en Cassandra

El enmascaramiento de datos estáticos es una técnica de seguridad crucial para proteger información sensible en bases de datos. Este proceso implica reemplazar datos reales con datos ficticios pero realistas. Cassandra, una popular base de datos NoSQL, se beneficia enormemente del enmascaramiento de datos estáticos para resguardar información confidencial.

Cassandra es un sistema de base de datos distribuido y altamente escalable diseñado para manejar grandes cantidades de datos estructurados. Tiene la capacidad de gestionar conjuntos de datos masivos en múltiples servidores sin un punto único de fallo. Muchas organizaciones usan Cassandra para almacenar y gestionar información sensible, haciendo de la protección de datos una prioridad principal.

Los datos sensibles en las bases de datos Cassandra a menudo incluyen información personal, registros financieros y datos confidenciales de negocios. Esta información requiere protección contra el acceso no autorizado y potenciales violaciones. El enmascaramiento de datos estáticos proporciona una solución creando una copia separada y enmascarada de la base de datos para entornos no productivos.

El Proceso de Enmascaramiento de Datos Estáticos

El enmascaramiento de datos estáticos en Cassandra implica varios pasos. Los administradores primero localizan los datos importantes en la base de datos. Estos datos incluyen nombres, direcciones, números de seguridad social y detalles de tarjetas de crédito. Los administradores hacen esto para asegurarse de mantener la información segura.

A continuación, definen reglas de enmascaramiento para cada tipo de dato sensible. Estas reglas dictan la transformación de los datos originales. Por ejemplo, una regla podría requerir cambiar todos los números de teléfono a números aleatorios con el mismo estilo.

Una vez establecidas las reglas, se comienza el proceso de enmascaramiento. El sistema recupera la información de Cassandra. Luego aplica reglas para ocultar los datos sensibles. Este proceso resulta en una nueva versión segura de los datos.

El sistema guarda los datos modificados en una base de datos Cassandra separada para pruebas, desarrollo o análisis. No es la copia principal.

Implementación

Aquí tienes un ejemplo de código simple que demuestra cómo podría implementarse el enmascaramiento de datos estáticos para una base de datos Cassandra:

-- Crear la tabla original CREATE TABLE users ( id UUID PRIMARY KEY, name TEXT, email TEXT, phone TEXT, ssn TEXT ); -- Insertar algunos datos de muestra INSERT INTO users (id, name, email, phone, ssn) VALUES (uuid(), 'John Doe', '[email protected]', '1234567890', '123-45-6789'); -- Crear la tabla enmascarada con la misma estructura CREATE TABLE masked_users ( id UUID PRIMARY KEY, name TEXT, email TEXT, phone TEXT, ssn TEXT ); -- Insertar datos enmascarados en la nueva tabla INSERT INTO masked_users (id, name, email, phone, ssn) SELECT id, -- Enmascarar el nombre reemplazando con 'XXXX' 'XXXX' AS name, -- Enmascarar el correo electrónico manteniendo el dominio, reemplazando el nombre de usuario con 'xxxx' concat('xxxx@', split(email, '@')[1]) AS email, -- Enmascarar el teléfono manteniendo los últimos 4 dígitos, reemplazando el resto con 'X' concat('XXXXXX', right(phone, 4)) AS phone, -- Enmascarar el SSN manteniendo los últimos 4 dígitos, reemplazando el resto con 'X' concat('XXX-XX-', right(ssn, 4)) AS ssn FROM users;

Este ejemplo demuestra cómo conectarse a una base de datos Cassandra. También muestra cómo recuperar datos de una tabla ‘users’. El ejemplo incluye el enmascaramiento del nombre y el número de teléfono. Finalmente, explica cómo almacenar los datos enmascarados en una nueva tabla ‘masked_users’.

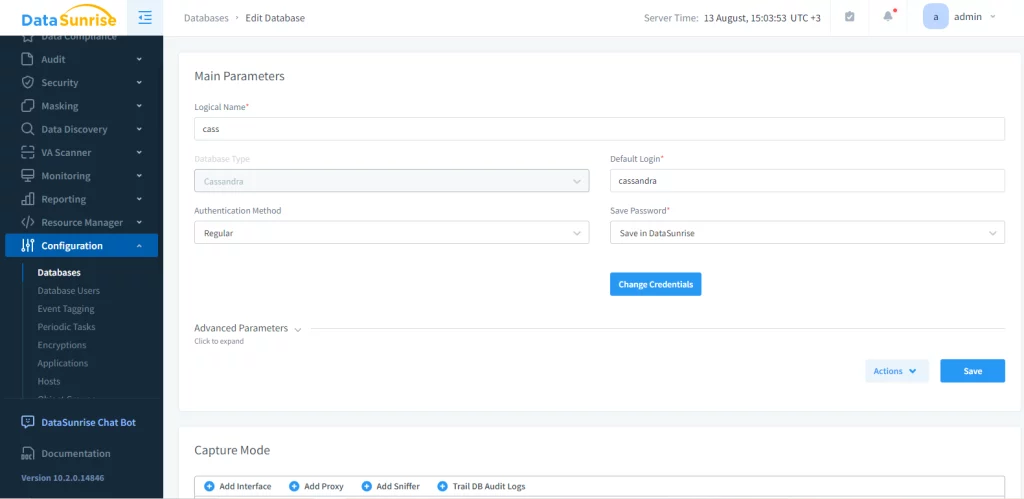

Esto, sin embargo, podría ser complicado de realizar en una instalación a gran escala. Para simplificar el proceso de enmascaramiento de datos estáticos, es mejor considerar usar soluciones de terceros, como DataSunrise. Para hacer eso, primero debe crear una instancia de la base de datos Cassandra.

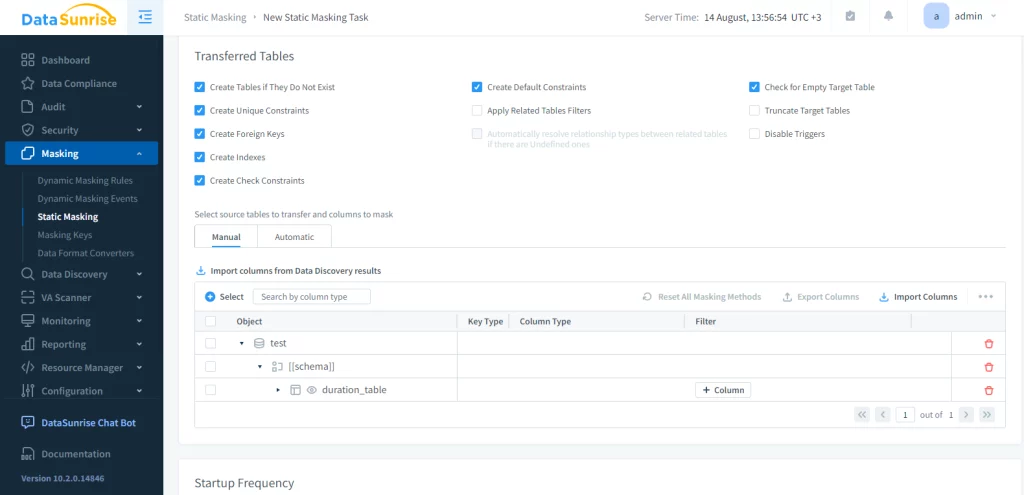

Esto permite crear reglas y tareas de auditoría, seguridad y enmascaramiento. A continuación, debemos crear una tarea de enmascaramiento estático. En este paso, debe seleccionar una base de datos fuente y destino, ambas deben ser Cassandra. El proceso truncará todo el espacio de claves, por lo que el usuario debe tener cuidado de no perder datos importantes.

Todo lo que queda es iniciar la tarea.

Beneficios y Desafíos

El enmascaramiento de datos estáticos en Cassandra ofrece varios beneficios. Mejora la seguridad de los datos al reducir el riesgo de exponer información sensible en entornos no productivos. También ayuda a las organizaciones a cumplir con regulaciones de protección de datos como GDPR, HIPAA o PCI DSS.

Los equipos de desarrollo pueden trabajar con datos realistas sin comprometer la seguridad, lo que lleva a pruebas más precisas y un desarrollo de software de mejor calidad. Además, el enmascaramiento de datos estáticos es una forma rentable de proteger información sensible en comparación con otras medidas de seguridad.

Sin embargo, implementar el enmascaramiento de datos estáticos también presenta desafíos. Mantener las relaciones entre tablas y columnas en los datos enmascarados puede ser difícil. El proceso de enmascaramiento puede ser lento, especialmente para bases de datos Cassandra grandes. Crear reglas de enmascaramiento efectivas que preserven la utilidad de los datos mientras se asegura la privacidad requiere un entendimiento profundo tanto de la estructura de los datos como de los requisitos de seguridad específicos.

Mejores Prácticas y Herramientas

Para maximizar la efectividad del enmascaramiento de datos estáticos en Cassandra, las organizaciones deben seguir mejores prácticas. Este proceso incluye varios pasos.

Primero, es necesario encontrar los datos. Luego, usar métodos especiales de enmascaramiento para diferentes tipos de datos.

Actualizar regularmente los datos enmascarados es importante. También debe hacer cumplir estrictas reglas de acceso. Finalmente, mantener un registro de todas las acciones de enmascaramiento.

Varias herramientas pueden ayudar con el enmascaramiento de datos estáticos en Cassandra. Cassandra Data Masker es una herramienta gratuita hecha para Cassandra. Ayuda a los usuarios a crear reglas para ocultar datos en ciertas tablas y columnas.

Trifacta ofrece herramientas de enmascaramiento de datos simples para varias bases de datos, incluyendo Cassandra. Los usuarios pueden crear y gestionar fácilmente reglas de enmascaramiento. DataSunrise Database Security Suite incluye un módulo de enmascaramiento de datos que soporta Cassandra, ofreciendo técnicas de enmascaramiento avanzadas y características de seguridad integrales.

Conclusión

El enmascaramiento de datos estáticos es una herramienta vital para proteger información sensible en bases de datos Cassandra. Al crear datos realistas pero ficticios para uso no productivo, las organizaciones pueden mejorar la seguridad, cumplir con regulaciones y mejorar sus procesos de desarrollo. El ejemplo muestra cómo ocultar datos en Cassandra, pero el uso en el mundo real implicaría reglas y consideraciones más complejas.

Implementar el enmascaramiento de datos estáticos puede ser difícil. Sin embargo, seguir las mejores prácticas y usar las herramientas adecuadas puede facilitar superar estos desafíos.

La protección de datos se está volviendo cada vez más importante. El enmascaramiento de datos estáticos será esencial para los usuarios de Cassandra. Esto les ayudará a mantener su información segura.

Las organizaciones que usan Cassandra deben utilizar el enmascaramiento de datos estáticos. Esto ayuda a proteger la información sensible. También asegura que cumplan con las regulaciones de protección de datos. Esto es una parte importante de su estrategia de seguridad.